Guía de productos

- Cubierta

- Tornillo de la cubierta

- Ranura de desmontaje de la cubierta

- Base

- Clip DIN (superior)

- Interruptor de alarma antimanipulación (posterior)

- Clip DIN (inferior)

- Número de pieza (N/P) y número de serie (N/S)

- Conector de datos del lector (READER DATA 1)

- Conector de datos del lector (READER DATA 2)

- Conector de E/S del lector (READER I/O 1)

- Conector de E/S del lector (READER I/O 2)

- Conector de puerta (DOOR IN 1)

- Conector de puerta (DOOR IN 2)

- Conector auxiliar (AUX)

- Conector de audio (AUDIO) (no se usa)

- Conector de alimentación (DC IN)

- Conector de red (PoE)

- Conector de alimentación cerradura (LOCK)

- Conector de alimentación y relé (PWR, RELAY)

- Indicador LED de corriente

- Indicador LED de estado

- Indicador LED de red

- Indicador LED 2 del lector (no se usa)

- Indicador LED 1 del lector (no se usa)

- Cabezal con pines de la alarma antimanipulación (delantero) (TF)

- Cabezal con pines de la alarma antimanipulación (trasero) (TB)

- Indicador LED de cerradura

- Indicador LED de cerradura

- Sensor de la alarma antimanipulación (delantero)

- Ranura para tarjetas SD (microSDHC) (no se usa)

- Botón de control

- Número de pieza (N/P) y número de serie (N/S)

Indicadores LED

| LED | Color | Indicación |

| Red | Verde | Fijo para indicar una conexión a una red de 100 MBits/s. Parpadea cuando hay actividad de red. |

| Ámbar | Fijo para indicar una conexión a una red de 10 MBits/s. Parpadea cuando hay actividad de red. | |

| Apagado | No hay conexión a la red. | |

| Estado | Verde | Fijo en verde para indicar un funcionamiento normal. |

| Ámbar | Fijo durante el inicio y al restaurar valores de configuración. | |

| Rojo | Parpadea despacio si se ha producido un error en una actualización. | |

| Alimentación | Verde | Funcionamiento normal. |

| Ámbar | Parpadea en verde/ámbar durante la actualización del firmware. | |

| Cerradura | Verde | Luz fija cuando no hay alimentación. |

| Rojo | Luz fija cuando hay alimentación. | |

| Apagado | Suelta. |

- Se puede configurar el LED de estado para que parpadee mientras haya un evento activo.

- Se puede configurar el LED de estado para que parpadee e identifique la unidad. Acceda a Setup > Additional Controller Configuration > System Options > Maintenance (Configuración > Configuración del controlador adicional > Opciones del sistema > Mantenimiento).

Conectores y botones

Interfaz de E/S

Conectores de datos del lector

Dos bloques de terminales de 6 pines compatibles con los protocolos RS485 y Wiegand para la comunicación con el lector. Para conocer las especificaciones, consulte Conector de datos del lector.

- Conectores de E/S del lector

Dos bloques de terminales de 6 pines para entrada y salida del lector. Además del punto de referencia de 0 V CC y la alimentación (salida de CC), el conector de E/S del lector ofrece la interfaz para: Entrada digital: para conectar, por ejemplo, alarmas antimanipulación del lector.

Salida digital: para conectar, por ejemplo, avisadores y LED del lector.

- Para conocer las especificaciones, consulte Conector de E/S del lector.

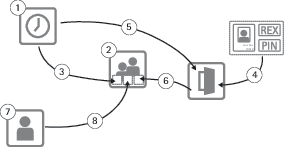

Conectores de puerta

Dos bloques terminales de 4 pines para conectar dispositivos de monitor de puerta y solicitud para dispositivos de salida (REX). Para conocer las especificaciones, consulte Conector de puerta.

- Conector auxiliar

Bloque de terminales de E/S configurable de 4 pines. Se utiliza con dispositivos externos combinados, por ejemplo, con alarmas antimanipulación, activación de eventos y notificaciones de alarma. Además del punto de referencia de 0 V CC y la alimentación (salida de CC), el conector auxiliar ofrece la interfaz para: Entrada digital: una entrada de alarma para conectar dispositivos que puedan alternar entre circuitos cerrados y abiertos, por ejemplo, sensores PIR o detectores de cristales rotos.

Salida digital: para conectar dispositivos externos como luces, sirenas o alarmas antirrobo. Los dispositivos conectados se pueden activar mediante la interfaz de programación de aplicaciones VAPIX® o mediante una regla de acción.

- Para conocer las especificaciones, consulte Conector auxiliar.

Entradas de alimentación externa

El producto se conectará mediante un cable de red blindado (STP). Todos los cables que conecten el producto a la red deberán estar blindados para su uso específico. Asegúrese de que los dispositivos de red estén instalados de conformidad con las instrucciones del fabricante. Para obtener información sobre los requisitos normativos, consulte .

Conector de alimentación

Bloque de terminales de 2 pines para la entrada de alimentación de CC. Use una fuente de alimentación limitada (LPS) que cumpla los requisitos de tensión muy baja de seguridad (SELV) con una potencia nominal de salida limitada a ≤100 W o una corriente nominal de salida limitada a ≤5 A. Para conocer las especificaciones, consulte Conector de alimentación.

Conector de red

Conector Ethernet RJ45. Admite alimentación a través de Ethernet (PoE). Para conocer las especificaciones, consulte Conector de red.

Salidas de alimentación

Conector de alimentación de cerradura

Bloque de terminales de 4 pines para conectar una o dos cerraduras. Este conector de cerradura también podría usarse para proporcionar alimentación a dispositivos externos. Para conocer las especificaciones, consulte Conector de alimentación de cerradura.

Conector de alimentación y relé

Bloque de terminales de 6 pines para conectar el relé del controlador de puerta y de alimentación a dispositivos externos como cerraduras y sensores. Para conocer las especificaciones, consulte Conector de alimentación y relé.

Botones y otro hardware

Cabezal con pines de la alarma antimanipulación

Dos cabezales de dos pines para desconectar las alarmas antimanipulación delantera y trasera. Para conocer las especificaciones, consulte Cabezal con pines de la alarma antimanipulación.

- Botón de control

El botón de control se utiliza para lo siguiente: Restablecer el producto a los ajustes predeterminados de fábrica. Consulte Restablecimiento a la configuración predeterminada de fábrica.

Conexión a un servicio AVHS de vídeo alojado (AXIS Video Hosting System). Consulte AXIS Video Hosting System (AVHS). Para conectarse, mantenga pulsado el botón durante 1 segundo hasta que el indicador de estado parpadee en color verde.

Conectarse al Servicio de DNS dinámico de Internet de AXIS. Consulte Servicio AXIS Internet Dynamic DNS. Para conectarse, mantenga pulsado el botón durante 3 segundos.

Instalación

Cómo acceder al producto

Para instalar el producto de Axis, consulte la Guía de instalación proporcionada con él.

Acceder al dispositivo

Abra un navegador y escriba la dirección IP o el nombre de host del dispositivo Axis.

Si no conoce la dirección IP, use AXIS IP Utility o AXIS Device Manager para localizar el dispositivo en la red.

Introduzca el nombre de usuario y la contraseña. Si accede al dispositivo por primera vez, debe establecer la contraseña root. Vea .

Se abre AXIS Entry Manager en el navegador. Si utiliza un ordenador, alcanzará la página de Vista general. Si utiliza un dispositivo móvil, alcanzará la página de inicio para dispositivos móviles.

Acerca de la página de inicio para dispositivos móviles

La página de inicio para dispositivos móviles muestra el estado de las puertas y las cerraduras conectadas al controlador de puerta. Puede probar bloquearlas y desbloquearlas. Actualice la página para ver el resultado.

Un vínculo le lleva a Axis Entry Manager.

- Axis Entry Manager no es compatible con dispositivos móviles.

- Si continúa a Axis Entry Manager, no habrá ningún enlace para volver a la página de inicio para dispositivos móviles.

Cómo acceder al producto desde Internet

Un router de red permite a los productos de una red privada (LAN) compartir una única conexión a Internet. Para ello, se transfiere el tráfico de red de la red privada a Internet.

La mayoría de los routers está preconfigurada para detener los intentos de acceso a la red privada (LAN) desde la red pública (Internet).

Si el producto de Axis se encuentra en una intranet (LAN) y quiere que esté disponible desde fuera (WAN) con un router NAT (Traducción de direcciones de red), active la NAT transversal. Con la NAT transversal configurada correctamente, se envía al producto todo el tráfico HTTP a un puerto externo HTTP en el router NAT.

Cómo activar la función de NAT transversal

Vaya a Setup > Additional Controller Configuration > System Options > Network > TCP/IP > Advanced (Configuración > Configuración del controlador adicional > Opciones del sistema > Red > TCP/IP > Avanzada).

Haga clic en Enable (Activar).

Configure manualmente su router NAT para permitir el acceso desde Internet.

Consulte también AXIS Internet Dynamic DNS Service en www.axiscam.net

- En este contexto, un “router“ hace referencia a cualquier dispositivo de enrutamiento de red, como un router NAT, un router de red, una puerta de enlace de Internet, un router de banda ancha, un dispositivo de uso compartido de banda ancha o un software, como un cortafuegos.

- Para que funcione la NAT transversal, debe ser compatible con el router. El router debe ser compatible también con UPnP®.

Cómo establecer la contraseña root

Para acceder al producto Axis, deberá establecer la contraseña para el administrador root predeterminado. Esta acción se lleva a cabo en el cuadro de diálogo Configure Root Password (Configurar contraseña de root), que se abre cuando se accede al producto por primera vez.

Para evitar escuchas ilegales en la red, la contraseña de root se puede definir mediante una conexión HTTPS cifrada, que requiere un certificado HTTPS. HTTPS (protocolo de transferencia de hipertexto sobre SSL) es un protocolo que se usa para cifrar el tráfico entre los navegadores web y los servidores. El certificado HTTPS asegura el intercambio cifrado de información. Vea HTTPS.

El nombre de usuario administrador root predeterminado es permanente; no puede eliminarse. Si pierde la contraseña root, deberá restablecer el producto a los valores iniciales. Vea Restablecimiento a la configuración predeterminada de fábrica.

Para definir la contraseña, escríbala directamente en el cuadro de diálogo.

La página de vista general

La página de vista general en AXIS Entry Manager muestra información sobre el nombre, la dirección MAC, la dirección IP y la versión de firmware del controlador de puerta. También permite identificar el controlador de puerta en la red o en el sistema.

La primera vez que acceda al producto de Axis, la página de vista general le pedirá que configure el hardware, establezca la fecha y hora, configure los ajustes de red y configure los controladores de puerta como parte de un sistema o como unidades independientes. Para obtener más información acerca de cómo configurar el sistema, consulte Configuración: paso a paso.

Para regresar a la página de vista general desde otras páginas web del producto, haga clic en Overview (Vista general) en la barra de menú.

Configuración del sistema

Para abrir las páginas de configuración del producto, haga clic en Setup (Configuración) en la esquina superior derecha de la página de vista general.

El producto de Axis puede ser configurado por administradores. Para obtener más información acerca de los usuarios y administradores, consulte Acerca de los usuarios, Crear y editar usuarios, y Usuarios.

Configuración: paso a paso

- Antes de empezar a utilizar el sistema de control de acceso, se deben completar los siguientes pasos de configuración:

Si el inglés no es su primera lengua, puede que prefiera que AXIS Entry Manager se muestre en un idioma diferente. Vea Seleccionar un idioma.

Configure la fecha y hora. Vea Configurar fecha y hora.

Configure los ajustes de red. Vea Configurar los ajustes de red.

Configure el controlador de puerta y los dispositivos conectados, como lectores, cerraduras y dispositivos de solicitud de salida (REX). Vea Configuración del hardware.

Verifique las conexiones de hardware. Vea Verificar las conexiones de hardware.

Configure tarjetas y formatos. Vea Configurar tarjetas y formatos.

Configure el sistema de controlador de puerta. Vea Administrar controladores de puerta en red.

Para obtener información sobre cómo configurar y gestionar las puertas, programaciones, usuarios y grupos del sistema, consulte Gestión de acceso.

Para obtener información sobre recomendaciones de mantenimiento, consulte Instrucciones de mantenimiento.

Para añadir o eliminar controladores de puertas, para añadir, eliminar o editar usuarios, o para configurar el hardware, más de la mitad de los controladores de puerta en el sistema deben estar en línea. Para comprobar el estado del controlador de puerta, vaya a Setup > Manage Network Door Controllers in System (Configuración > Administrar controladores de puerta de red en el sistema).

Seleccionar un idioma

El idioma predeterminado de AXIS Entry Manager es inglés, pero se puede cambiar a cualquiera de los idiomas incluidos en el firmware del producto. Para obtener información sobre el firmware más reciente disponible, consulte www.axis.com

Se puede cambiar el idioma en cualquiera de las páginas web del producto.

Para cambiar de idioma, haga clic en la lista desplegable de idioma ![]() y seleccione un idioma. Todas las páginas web y páginas de ayuda del producto se muestran en el idioma seleccionado.

y seleccione un idioma. Todas las páginas web y páginas de ayuda del producto se muestran en el idioma seleccionado.

- Cuando se cambia el idioma, también cambia el formato de fecha en un formato utilizado habitualmente en el idioma seleccionado. El formato correcto se muestra en los campos de datos.

- Si se restablecen los ajustes predeterminados de fábrica, AXIS Entry Manager se vuelve a mostrar en inglés.

- Si se restaura el producto, AXIS Entry Manager seguirá empleando el idioma seleccionado.

- Si se reinicia el producto, AXIS Entry Manager seguirá empleando el idioma seleccionado.

- Si se actualiza el firmware, AXIS Entry Manager seguirá empleando el idioma seleccionado.

Configurar fecha y hora

Si el controlador de puerta forma parte de un sistema, los ajustes de fecha y hora se distribuirán a todos los controladores de puerta. Esto significa que la configuración se envía al resto de controladores en el sistema, independientemente de si fecha y hora se sincronizan con un servidor NTP, se configuran manualmente o se obtienen de la fecha y hora del ordenador. Si no puede ver los cambios, pruebe a actualizar la página en el navegador. Para obtener más información sobre la gestión de un sistema de controladores de puerta, consulte Administrar controladores de puerta en red.

Para configurar la fecha y hora del producto Axis, vaya a Setup > Date & Time (Configuración > Fecha y hora).

- Puede definir la fecha y hora de las formas siguientes:

Obtener la fecha y hora desde un servidor Network Time Protocol (NTP). Vea Obtener la fecha y hora desde un servidor Network Time Protocol (NTP)..

Establecer la fecha y hora manualmente. Vea Establecer la fecha y hora manualmente.

Obtener la fecha y hora desde el ordenador. Vea Obtener la fecha y hora desde el ordenador.

Current controller time (Hora actual del controlador) muestra la fecha y hora actual del controlador de puerta (reloj de 24 horas).

Las mismas opciones de fecha y hora también están disponibles en las páginas de opciones del sistema. Vaya a Setup (Configuración)> Additional Controller Configuration (Configuración de controlador adicional)> System Options (Opciones del sistema) > Date & Time (Fecha y hora).

Obtener la fecha y hora desde un servidor Network Time Protocol (NTP).

Vaya a Setup > Date & Time (Configuración > Fecha y hora).

Seleccione su Timezone (Zona horaria) en la lista desplegable.

Si se utiliza horario de verano en su región, seleccione Adjust for daylight saving (Ajustar para horario de verano).

Seleccione Synchronize with NTP (Sincronizar con NTP).

Seleccione la dirección DHCP predeterminada o introduzca la dirección de un servidor NTP.

Haga clic en Save (Guardar).

- Al sincronizar con un servidor NTP, la fecha y la hora se actualizan continuamente porque los datos se insertan desde el servidor NTP. Para obtener información acerca de los ajustes de NTP, consulte Configuración de NTP.

- Si se utiliza un nombre de host para el servidor NTP, se debe configurar un servidor DNS. Vea Configuración de DNS.

Establecer la fecha y hora manualmente

Vaya a Setup > Date & Time (Configuración > Fecha y hora).

Si se utiliza horario de verano en su región, seleccione Adjust for daylight saving (Ajustar para horario de verano).

Seleccione Set date & time manually (Establecer fecha y hora manualmente).

Introduzca manualmente la fecha y la hora deseadas.

Haga clic en Save (Guardar).

- Al definir la fecha y la hora manualmente, estas se establecen una única vez sin posteriores actualizaciones automáticas. Esto significa que, si se deben actualizar la fecha o la hora, los cambios se deben realizar manualmente porque no hay conexión con un servidor NTP externo.

Obtener la fecha y hora desde el ordenador

Vaya a Setup > Date & Time (Configuración > Fecha y hora).

Si se utiliza horario de verano en su región, seleccione Adjust for daylight saving (Ajustar para horario de verano).

Seleccione Set date & time manually (Establecer fecha y hora manualmente).

Haga clic en Sync now and save (Sincronizar ahora y guardar).

- Cuando se utiliza la hora del ordenador, la fecha y hora se sincronizan con la fecha y hora del ordenador una única vez, sin actualizaciones automáticas posteriores. Esto significa que si se cambia la fecha y hora en el equipo que utilice para gestionar el sistema, debe sincronizar nuevo.

Configurar los ajustes de red

Para configurar los ajustes básicos de red, vaya a Setup > Network Settings (Configuración > Ajustes de red) o a Setup > Additional Controller Configuration > System Options > Network > TCP/IP > Basic (Configuración > Configuración de controlador adicional > Opciones del sistema > Red > TCP/IP > Básica).

Para obtener más información sobre la configuración de red, consulte Red.

Configuración del hardware

Para poder gestionar las puertas y las plantas, el hardware se debe configurar mediante las páginas Hardware Configuration (Configuración del hardware).

Puede conectar lectores, cerraduras y otros dispositivos al producto de Axis antes de finalizar la configuración del hardware. Sin embargo, la conexión de dispositivos será más fácil si completa la configuración de hardware primero. Esto se debe a que un gráfico de pines del hardware estará disponible cuando la configuración esté completa. El gráfico de pines del hardware es una guía sobre cómo conectar los dispositivos a los pines. Se puede usar como hoja de referencia para tareas de mantenimiento. Para conocer las instrucciones de mantenimiento, consulte Instrucciones de mantenimiento.

- Para configurar el hardware por primera vez, seleccione uno de los siguientes métodos:

Importación de un archivo de configuración de hardware. Vea Cómo importar un archivo de configuración de hardware.

Creación de una nueva configuración de hardware. Vea Crear una nueva configuración de hardware.

Si el hardware del producto no se ha configurado antes o se ha eliminado, Hardware Configuration (Configuración de hardware) estará disponible en el panel de notificación de la página Overview (Descripción general).

Cómo importar un archivo de configuración de hardware

La configuración del hardware del producto de Axis se puede completar más rápidamente mediante la importación de un archivo de configuración de hardware.

Al exportar el archivo desde un producto e importarlo en otros, se pueden hacer numerosas copias de la misma configuración de hardware sin tener que repetir los mismos pasos una y otra vez. También se pueden almacenar los archivos exportados como copias de seguridad y usarlos para restaurar configuraciones de hardware previas. Para obtener más información, vea Cómo exportar un archivo de configuración de hardware.

- Para importar un archivo de configuración de hardware:

Vaya a Setup > Hardware Configuration (Configuración > Configuración de hardware).

Haga clic en Import hardware configuration (Importar configuración de hardware). Si ya existe una configuración de hardware, haga clic en Reset and import hardware configuration (Restablecer e importar una configuración de hardware).

En el cuadro de diálogo del navegador de archivos que aparece, localice y seleccione el archivo de configuración de hardware (*.json) en su equipo.

Haga clic en Aceptar.

Cómo exportar un archivo de configuración de hardware

La configuración de hardware del producto de Axis se puede exportar para realizar múltiples copias de la misma configuración de hardware. También se pueden almacenar los archivos exportados como copias de seguridad y usarlos para restaurar configuraciones de hardware previas.

No es posible exportar la configuración de hardware de plantas.

La configuración de las cerraduras inalámbricas no se incluye en la exportación de la configuración de hardware.

- Para exportar un archivo de configuración de hardware:

Vaya a Setup > Hardware Configuration (Configuración > Configuración de hardware).

Haga clic en Export hardware configuration (Exportar configuración de hardware).

En función del navegador, es posible que se muestre un cuadro de diálogo para completar la exportación.

A menos que se especifique lo contrario, el archivo exportado (*.json) se guarda en la carpeta de descargas predeterminada. Se puede seleccionar una carpeta de descargas en la configuración de usuario del navegador web.

Crear una nueva configuración de hardware

Cómo crear una nueva configuración de hardware sin periféricos

Vaya a Setup > Hardware Configuration (Configuración > Configuración de hardware) y haga clic en Start new hardware configuration (Iniciar nueva configuración de hardware).

Introduzca el nombre del producto Axis.

Seleccione el número de puertas conectadas y haga clic en Next (Siguiente).

Configure los monitores de puerta (sensores de posición de puerta) y las cerraduras según sus necesidades y haga clic en Next (Siguiente). Para obtener más información sobre las opciones disponibles, consulte Cómo configurar monitores y cerraduras de puerta.

Configure los lectores y dispositivos REX que se utilizarán y haga clic en Finish (Finalizar). Para obtener más información sobre las opciones disponibles, consulte Cómo configurar lectores y dispositivos REX.

Haga clic en Close (Cerrar) o en el enlace para ver el gráfico de pines del hardware.

Cómo configurar monitores y cerraduras de puerta

Si se selecciona una opción de puerta en la nueva configuración de hardware, puede configurar los monitores de puerta y cerraduras.

Si se utilizará un monitor de puerta, seleccione Door Monitor (Monitor de puerta) y, a continuación, seleccione la opción que coincida con el modo en que se conectarán los circuitos del monitor de puerta.

Si la cerradura de puerta debe bloquearse inmediatamente después de abrirse la puerta, seleccione Cancel access time once door is opened (Cancelar tiempo de acceso una vez abierta la puerta).

Si desea retrasar el bloqueo, defina el tiempo de retraso en milisegundos en Relock time (Tiempo para bloqueo).

Especifique las opciones de tiempo del monitor de puerta o, si no se utilizará ningún monitor de puerta, las opciones de tiempo de bloqueo.

Seleccione las opciones que se ajusten al modo en que se conectarán los circuitos de la cerradura.

Si se utilizará un monitor de cerradura, seleccione Lock Monitor (Monitor de cerradura) y, a continuación, seleccione las opciones que coincidan con el modo en que se conectarán los circuitos del monitor de cerradura.

Si se deben supervisar las conexiones de entrada procedentes de lectores, dispositivos REX y monitores de puerta, seleccione Enable supervised inputs (Habilitar entradas supervisadas).

Para obtener más información, vea Cómo usar entradas supervisadas.

- La mayoría de las opciones de cerradura, monitor de puerta y lector se pueden modificar sin restablecer e iniciar una nueva configuración de hardware. Vaya a Setup > Hardware Reconfiguration (Configuración > Reconfiguración de hardware).

- Puede conectar un único monitor de cerradura por controlador de puerta. De este modo, si lo que si utiliza puertas de cerradura doble, solo una de las cerraduras puede tener un monitor de cerradura. Si hay dos puertas conectadas al mismo controlador de puerta, no se pueden utilizar monitores de cerradura.

- Las cerraduras motorizadas se deben configurar como secundarias.

Acerca de las opciones de monitor de puerta y hora

- Las siguientes opciones de monitor de puerta están disponibles:

Door monitor (Monitor de puerta): seleccionado por defecto. Cada puerta tiene su propio monitor de puerta que, por ejemplo, señalará si la puerta es forzada o permanece abierta durante un tiempo demasiado largo. Anule la selección si no se utilizará ningún monitor de puerta.

Open circuit = Closed door (Circuito abierto = Puerta cerrada): seleccione esta opción si el circuito del monitor de puerta está normalmente abierto. El monitor de puerta proporciona la señal de puerta abierta cuando el circuito está cerrado. El monitor de puerta proporciona la señal de puerta cerrada cuando el circuito está abierto.

Open circuit = Open door (Circuito abierto = Puerta abierta): seleccione esta opción si el circuito del monitor de puerta está normalmente cerrado. El monitor de puerta proporciona la señal de puerta abierta cuando el circuito está abierto. El monitor de puerta proporciona la señal de puerta cerrada cuando el circuito está cerrado.

Cancel access time once door is opened (Cancelar tiempo de acceso una vez que se abre la puerta): seleccione esta opción para prevenir infiltraciones. La cerradura se bloqueará tan pronto como el monitor de puerta señale que la puerta se ha abierto.

- La siguientes opciones de tiempo de puerta están siempre disponibles:

Access time (Tiempo de acceso): establece el número de segundos que la puerta permanecerá desbloqueada una vez se ha concedido permiso de acceso. La puerta permanecerá desbloqueada hasta que se abra o hasta que haya transcurrido el intervalo de tiempo establecido. La puerta se bloqueará una vez cerrada, independientemente de que el tiempo de acceso no haya expirado.

Long access time (Tiempo de acceso largo): establece el número de segundos que la puerta permanecerá desbloqueada una vez que se ha concedido permiso de acceso. El tiempo de acceso largo reemplaza el tiempo de acceso establecido y se activará para los usuarios en los que se haya seleccionado el tiempo de acceso largo; consulte Credenciales de usuario

- Seleccione Door monitor (Monitor de puerta) para disponer de las siguientes opciones de tiempo de puerta:

Open too long time (Tiempo de apertura demasiado largo): establece el número de segundos que se permite que la puerta esté abierta. Si la puerta sigue abierta una vez transcurrido el período de tiempo determinado, se activa la alarma de puerta abierta durante demasiado tiempo. Configure una regla de acción para determinar qué acción debe activar el evento de puerta abierta durante demasiado tiempo.

Pre-alarm time (Tiempo de alarma previa): una alarma previa es una señal de advertencia que se activa antes de que se haya alcanzado el tiempo de apertura durante demasiado tiempo. Informa al administrador y advierte, en función de la configuración de la regla de acción, a la persona que entra por la puerta que esta debe cerrarse a fin de evitar que se active la alarma de puerta abierta durante demasiado tiempo. Defina el número de segundos durante el cual se dará la señal de advertencia previa a la alarma antes de que el sistema active la alarma de puerta abierta durante demasiado tiempo. Para deshabilitar la advertencia previa a la alarma, defina el tiempo previo a la alarma al valor 0.

- Acceso concedido: desbloquea las cerraduras

- Tiempo de acceso

- Ninguna acción realizada: bloquea las cerraduras

- Acción realizada (puerta abierta): bloquea las cerraduras o las mantiene desbloqueadas hasta que se cierre la puerta

- Tiempo de apertura demasiado largo

- Se desactiva el tiempo previo a la alarma

- Tiempo previo a la alarma

- La alarma de tiempo de apertura demasiado largo se desactiva

Para obtener información sobre cómo configurar una regla de acción, consulte Cómo configurar reglas de acción.

Acerca de las opciones de cerradura

- Las siguientes opciones de circuito de cerradura están disponibles:

12 V

Fail-secure (Protección en fallo): seleccione esta opción para que las cerraduras permanezcan bloqueadas durante un fallo de corriente. La cerradura se desbloquea al restablecerse la corriente eléctrica.

Fail-safe (Seguridad en fallo): seleccione esta opción para que las cerraduras se desbloqueen durante un fallo de corriente. La cerradura se bloquea al restablecerse la corriente eléctrica.

Relay (Relé): solo se puede utilizar en una única cerradura por controlador de puerta. Si hay dos puertas conectadas al controlador de puerta, solamente se puede utilizar un relé en la cerradura de la segunda puerta.

Relay open = Locked (Relé abierto = bloqueado): seleccione esta opción para que las cerraduras permanezcan bloqueadas cuando el relé está abierto (protección en fallo). Cuando se cierra el relé, la cerradura se desbloquea.

Relay open = Unlocked (Relé abierto = desbloqueado): seleccione esta opción para que las cerraduras se desbloqueen durante un fallo de corriente (seguridad en fallo). Cuando se cierra el relé, la cerradura se bloquea.

None (Ninguna): disponible únicamente para la Cerradura 2. Seleccione esta opción si únicamente se utilizará una cerradura.

- Las siguientes opciones de monitor de cerradura están disponibles para configuraciones de puerta única:

Lock monitor (Monitor de cerradura): seleccione esta opción para hacer disponibles los controles del monitor de cerradura. A continuación, seleccione la cerradura que se debe monitorizar. Solo se puede utilizar un monitor de cerradura en puertas de doble cerradura, pero no se puede utilizar si dos puertas están conectadas al controlador de puerta.

Open circuit = Locked (Circuito abierto = bloqueado): seleccione esta opción si el circuito de monitor de cerradura está normalmente cerrado. El monitor de cerradura proporciona la señal de desbloqueo de puerta cuando el circuito está cerrado. El monitor de cerradura proporciona a la puerta la señal de bloqueo cuando el circuito está abierto.

Open circuit = Unlocked (Circuito abierto = bloqueado): seleccione esta opción si el circuito de monitor de cerradura está normalmente abierto. El monitor de cerradura proporciona la señal de desbloqueo de puerta cuando el circuito está abierto. El monitor de cerradura proporciona a la puerta la señal de bloqueo cuando el circuito está cerrado.

Cómo configurar lectores y dispositivos REX

Una vez configurados los monitores de puerta y las cerraduras en la nueva configuración de hardware, puede configurar los lectores y dispositivos de solicitud de salida (REX).

Si se utilizará un lector, seleccione la casilla de verificación y, a continuación, seleccione las opciones que coincidan con el protocolo de comunicación del lector.

Si se utiliza un dispositivo REX, como un botón, un sensor o una barra de empuje, seleccione la casilla de verificación y, a continuación, seleccione la opción que coincida con el modo en que se conectarán los circuitos del dispositivo REX.

Si la señal de REX no influye en la apertura de la puerta (por ejemplo, para puertas con manillas mecánicas o barras de empuje), seleccione REX no desbloquea la puerta.

Si se conecta más de un lector o un dispositivo REX al controlador de puerta, repita los dos pasos anteriores hasta que cada lector o dispositivo REX tenga la configuración correcta.

Acerca de las opciones de lector y dispositivo REX

- Están disponibles las siguientes opciones de lector:

Wiegand: seleccione esta opción para lectores que utilizan protocolos Wiegand. A continuación, seleccione el control de LED compatible con el lector. Por lo general, los lectores de un único control de LED alternan entre rojo y verde. Los lectores con control de LED doble emplean distintos cables para los LED rojo y verde. Esto significa que los LED se controlan de forma independiente. Cuando se activan los dos LED, la luz se muestra ámbar. Consulte la información del fabricante en relación con el control de LED que admite el lector.

OSDP, half-duplex RS485: seleccione esta opción para lectores RS485 que admiten half-duplex. Consulte la información del fabricante en relación con el protocolo que admite el lector.

- Las siguientes opciones de dispositivo REX están disponibles:

Active low (Activar bajo): seleccione esta opción si el circuito se cierra al activarse el dispositivo REX.

Active high (Activar alto): seleccione esta opción si el dispositivo REX abre el circuito.

REX does not unlock door (REX no desbloquea la puerta): seleccione esta opción si la señal de REX no influye en la apertura de la puerta (por ejemplo, para puertas con manillas mecánicas o barras de empuje). La alarma de apertura forzada de puerta no se activará si el usuario abre la puerta dentro del tiempo de acceso. Anule la selección si la puerta se debe desbloquear automáticamente cuando el usuario activa el dispositivo REX.

La mayoría de las opciones de cerradura, monitor de puerta y lector se pueden modificar sin restablecer e iniciar una nueva configuración de hardware. Vaya a Setup > Hardware Reconfiguration (Configuración > Reconfiguración de hardware).

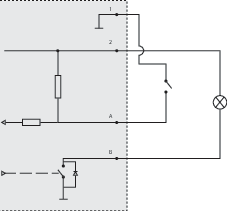

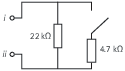

Cómo usar entradas supervisadas

Las entradas supervisadas informan acerca del estado de la conexión entre el controlador de puerta y los lectores, dispositivos REX y monitores de puerta. Si se interrumpe la conexión, se activa un evento.

- Para utilizar entradas supervisadas:

Instale resistencias de final de línea en todas las entradas supervisadas. Consulte el diagrama de conexión en Entradas con supervisión.

Vaya a Setup > Hardware Reconfiguration (Configuración > Reconfiguración de hardware) y seleccione Enable supervised inputs (Habilitar entradas supervisadas). También puede habilitar las entradas supervisadas durante la configuración de hardware.

Acerca de la compatibilidad con la entrada supervisada

- Los siguientes conectores admiten entradas supervisadas:

Conector de lector de E/S: señal de manipulación. Consulte Conector de E/S del lector.

Conector de puerta. Consulte Conector de puerta.

- Entre los lectores y switches que pueden utilizarse con entradas supervisadas se incluyen:

Lectores y switches con 1 kΩ de pull-up interno a 5 V.

Lectores y switches sin pull-up interno.

Cómo crear una nueva configuración de hardware para cierres inalámbricos

Vaya a Setup > Hardware Configuration (Configuración > Configuración de hardware) y haga clic en Start new hardware configuration (Iniciar nueva configuración de hardware).

Introduzca el nombre del producto Axis.

En la lista de periféricos, seleccione un fabricante para la puerta de enlace inalámbrica.

Si quiere conectar una puerta con cable, seleccione la casilla 1 Door (1 puerta) y haga clic en Next (Siguiente). Si no se incluye ninguna puerta, haga clic en Finish (Finalizar).

En función de su fabricante de cerraduras, continúe según uno de los puntos:

ASSA Aperio: Haga clic en el enlace para ver el gráfico de pines del hardware o haga clic en Close (Cerrar) y vaya a Setup > Hardware Reconfiguration (Configuración > Reconfiguración de Hardware) para completar la configuración. Consulte Añadir puertas y dispositivos Assa AperioTM.

SmartIntego: Haga clic en el enlace para ver el gráfico de pines del hardware o haga clic en Click here to select wireless gateway and configure doors (Haga clic aquí para seleccionar la puerta de enlace inalámbrica y configurar las puertas) para completar la configuración. Consulte Cómo configurar SmartIntego.

Añadir puertas y dispositivos Assa AperioTM

Antes de añadir una puerta inalámbrica al sistema, es necesario emparejarse con el concentrador de comunicaciones Assa Aperio mediante la herramienta de aplicación de programación Aperio PAP.

Para añadir una puerta inalámbrica:

Acceda a Setup (Configuración) > Hardware Reconfiguration (Reconfiguración de hardware).

Debajo de Wireless Doors and Devices (Puertas y dispositivos inalámbricos), haga clic en Add door (Añadir puerta).

En el campo Door name (Nombre de puerta): Introduzca un nombre descriptivo.

En el campo ID (Identificación), debajo de Lock (Cerradura): introduzca la dirección de seis caracteres del dispositivo que desee añadir. La dirección del dispositivo aparece impresa en la etiqueta del producto.

Si lo desea, en Door position sensor (Sensor de posición de puerta externo): Seleccione Built in door position sensor (Sensor de posición de puerta integrado) o External door position sensor (Sensor de posición de puerta externo).

- Nota

Si utiliza un sensor de posición de puerta externo, asegúrese de que el dispositivo de bloqueo Aperio es compatible con la detección de estado del mango de la puerta antes de configurarlo.

Si lo desea, en el campo ID en Door position sensor (Sensor de posición de puerta): introduzca la dirección de seis caracteres del dispositivo que desee añadir. La dirección del dispositivo aparece impresa en la etiqueta del producto.

Haga clic en Añadir.

Cómo crear una nueva configuración de hardware con control de ascensor (AXIS A9188)

Antes de crear una configuración de hardware, tiene que agregar un usuario a AXIS A9188 Network I/O Relay Module. Vaya a la interfaz web A9188> Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferencias > Configuración del dispositivo adicional> Configuración básica> Usuarios> Agregar> Configuración de usuario).

Se puede configurar un máximo de 2 AXIS 9188 Network I/O Relay Module con cada Axis Network Door Controller

En A1001, vaya a Setup > Hardware Configuration (Configuración > Configuración de hardware) y haga clic en Start new hardware configuration (Iniciar nueva configuración de hardware).

Introduzca el nombre del producto Axis.

En la lista de periféricos, seleccione Elevator control (Control de ascensor) para incluir AXIS A9188 Network I/O Relay Module y haga clic en Next (Siguiente).

Introduzca el nombre del lector conectado.

Seleccione los protocolos de lectores que se utilizarán y haga clic en Finish (Finalizar).

Haga clic en Network Peripherals (Periféricos de red) para completar la configuración. Consulte Cómo añadir y configurar periféricos de red o haga clic en el enlace para acceder al gráfico de pines del hardware.

Cómo añadir y configurar periféricos de red

- Antes de configurar los periféricos de red, se debe añadir un usuario en AXIS A9188 Network I/O Relay Module. Vaya a la interfaz web AXIS A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferencias > Configuración del dispositivo adicional> Configuración básica> Usuarios> Agregar> Configuración de usuario).

- No añada otro AXIS A1001 Network Door Controller como periférico de red.

Vaya a Setup > Network Periphals (Configuración > Periféricos de red) para añadir un dispositivo

Identifique su dispositivo en Dispositivos detectados.

Haga clic en Add this device (Añadir este dispositivo)

Introduzca un nombre para el dispositivo

Introduzca el nombre de usuario y la contraseña para AXIS A9188.

Haga clic en Añadir.

Puede añadir manualmente periféricos de red introduciendo la dirección MAC o la dirección IP en el cuadro de diálogo Manually add device (Añadir dispositivo manualmente).

Si quiere eliminar una programación, asegúrese primero de que el módulo de relé de E/S de red no la utiliza.

Cómo configurar E/S y relés de periféricos en red

Antes de configurar los periféricos de red, se debe añadir un usuario en AXIS A9188 Network I/O Relay Module. Vaya a la interfaz web AXIS A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferencias > Configuración del dispositivo adicional> Configuración básica> Usuarios> Agregar> Configuración de usuario).

Vaya a Setup > Network Periphals (Configuración > Periféricos de red) y haga clic en la fila Added devices (Dispositivos añadidos).

Seleccione los E/s y relés que se establecerán como planta.

Haga clic en Set as floor (Establecer como planta) e introduzca un nombre.

Haga clic en Añadir.

La planta es ahora visible en la pestaña Floor (Planta), en Access Management (Administración de accesos).

Puede añadir un máximo de 16 plantas a AXIS Entry Manager.

Verificar las conexiones de hardware

Una vez completada la instalación y la configuración de hardware, y en cualquier momento durante la vida útil del controlador de puerta, se puede verificar el funcionamiento de los monitores de puerta conectados, los módulos de relé de E/S de red, las cerraduras y los lectores.

Para verificar la configuración y el acceso a los controles de verificación, vaya a Setup > Hardware Connection Verification (Configuración > Verificación de conexión de hardware).

Verificación de controles de puertas

Estado de puerta: verificar el estado actual del monitor de puerta, alarmas de puerta y cerraduras. Haga clic en Get current state (Obtener estado actual).

Cerradura: activa manualmente la cerradura. Las cerraduras principales y secundarias, en su caso, se verán afectadas. Haga clic en Lock (Bloquear) o Unlock (Desbloquear).

Lock (Cerradura): activa manualmente la cerradura para permitir el acceso. Solo se verán afectadas las cerraduras principales. Haga clic en Access (Acceso).

Reader: Feedback (Lector: Respuesta): verifica la información del lector, como sonidos y señales LED, para distintos comandos. Seleccione el comando y haga clic en Test (Prueba). Los tipos de información disponibles dependen del lector. Para obtener más información, vea Información del lector. Consulte también las instrucciones del fabricante.

Reader: Tampering (Lector: Manipulación): proporciona información sobre el último intento de manipulación. El primer intento de manipulación se registrará al instalar el lector. Haga clic en Get last tampering (Obtener última manipulación).

Reader: Card swipe (Lector: Deslizar tarjeta): proporciona información sobre la última tarjeta leída u otros tipos de comprobante aceptados por el lector. Haga clic en Get last credential (Obtener últimas credenciales).

REX: proporciona información sobre la última vez que se pulsó el dispositivo de solicitud de salida (REX). Haga clic en Get last REX (Obtener última REX).

Verificación de controles de plantas

Floor state (Estado de planta): verifica el estado actual de acceso a la planta. Haga clic en Get current state (Obtener estado actual).

Floor lock & unlock (Bloquear y desbloquear planta): activa manualmente el acceso a la planta. Las cerraduras principales y secundarias, en su caso, se verán afectadas. Haga clic en Lock (Bloquear) o Unlock (Desbloquear).

Floor access (Acceso a planta): concede manualmente acceso temporal a la planta. Solo se verán afectadas las cerraduras principales. Haga clic en Access (Acceso).

Elevator Reader: Feedback (Lector elevador: Respuesta): verifica la información del lector, como sonidos y señales LED, para distintos comandos. Seleccione el comando y haga clic en Test (Prueba). Los tipos de información disponibles dependen del lector. Para obtener más información, vea Información del lector. Consulte también las instrucciones del fabricante.

Elevator Reader: Tampering (Lector elevador: Manipulación): proporciona información sobre el último intento de manipulación. El primer intento de manipulación se registrará al instalar el lector. Haga clic en Get last tampering (Obtener última manipulación).

Elevator Reader: Card swipe (Lector elevador: Deslizar tarjeta): proporciona información sobre la última tarjeta leída u otros tipos de comprobante aceptados por el lector. Haga clic en Get last credential (Obtener últimas credenciales).

REX: proporciona información sobre la última vez que se pulsó el dispositivo de solicitud de salida (REX). Haga clic en Get last REX (Obtener última REX).

Configurar tarjetas y formatos

El controlador de puerta incorpora algunos formatos de tarjeta predefinidos habitualmente utilizados que se pueden utilizar o modificar en función de las necesidades. También se pueden crear formatos de tarjeta personalizados. Cada formato de tarjeta incluye un conjunto de reglas y mapas de campo diferentes para la forma de organizar la información almacenada en la tarjeta. Al definir un formato de tarjeta, se indica al sistema cómo se debe interpretar la información que el controlador recibe del lector. Para obtener información acerca de los tipos de formato de tarjeta compatibles con el lector, consulte las instrucciones del fabricante.

- Para habilitar formatos de tarjeta:

Vaya a Setup > Configure cards and formats (Configuración > Configurar tarjetas y formatos).

Seleccione uno o varios formatos de tarjeta que coincidan con el formato de tarjeta utilizado por los lectores conectados.

- Para crear nuevos formatos de tarjeta:

Vaya a Setup > Configure cards and formats (Configuración > Configurar tarjetas y formatos).

Haga clic en Add card format (Añadir formato de tarjeta).

En el cuadro de diálogo Add card format (Añadir formato de tarjeta), introduzca el nombre, la descripción y la longitud de bits del formato de tarjeta. Vea Descripciones de formato de tarjeta.

Haga clic en Add field map (Añadir mapa de campo) e introduzca la información requerida en los campos. Vea Mapas de campo.

Para añadir varios mapas de campo, repita el paso anterior.

Para expandir un elemento en la lista Card formats (Formatos de tarjeta) y ver las descripciones de formato de tarjeta y mapas de campo, haga clic en ![]() .

.

Para editar un formato de tarjeta, haga clic en ![]() y modifique las descripciones de formato de tarjeta y mapas de campo de acuerdo con sus necesidades. A continuación, haga clic en Save (Guardar).

y modifique las descripciones de formato de tarjeta y mapas de campo de acuerdo con sus necesidades. A continuación, haga clic en Save (Guardar).

Para eliminar un mapa de campo en los cuadros de diálogo Edit card format (Editar formato de tarjeta) o Add card format (Añadir formato de tarjeta), haga clic en ![]()

Para eliminar un formato de tarjeta, haga clic en ![]() .

.

- Todos los cambios realizados en los formatos de tarjeta se aplican a todo el sistema de controladores de puerta.

- Solo se pueden activar y desactivar formatos de tarjeta si al menos un controlador de puerta en el sistema se ha configurado con al menos un lector. Vea Configuración del hardware y Cómo configurar lectores y dispositivos REX.

- No pueden estar activos simultáneamente dos formatos de tarjeta con la misma longitud de bits. Por ejemplo, si se han definido dos formatos de tarjeta de 32 bits, “Formato A“ y “Formato B“, y se ha habilitado el “Formato A“, no se puede habilitar el “Formato B“ sin deshabilitar primero el “Formato B“.

- Si no hay formatos de tarjeta habilitados, se pueden utilizar los tipos de identificación Card raw only (Solo tarjeta sin formato) y Card raw and PIN (Tarjeta sin formato y PIN) para identificar una tarjeta y permitir el acceso a los usuarios. Sin embargo, no se recomienda, dado que diferentes fabricantes o diferentes configuraciones de lectores pueden generar distintos datos de tarjeta sin formato.

Descripciones de formato de tarjeta

Name (Nombre) (obligatorio): introduzca un nombre descriptivo.

Description (Descripción): introduzca la información adicional que desee. Esta información solo es visible en los cuadros de diálogo Edit card format (Editar formato de tarjeta) y Add card format (Añadir formato de tarjeta).

Bit length (Longitud de bits) (obligatorio): escriba la longitud de bits del formato de tarjeta. Debe ser un número entre 1 y 1000000000.

Mapas de campo

Name (Nombre) (obligatorio): introduzca el nombre del mapa de campo sin espacios; por ejemplo,

OddParity.Ejemplos de mapas de campo comunes:

Parity: los bits de paridad se utilizan para detectar errores. Los bits de paridad habitualmente se añaden al principio o al final de una cadena de código binario e indican si el número de bits es par o impar.EvenParity: los bits de paridad par aseguran que la cadena contenga un número de bits par. Se cuentan los bits que tienen valor 1. Si el recuento ya es par, el valor de bits de paridad se establece en 0. Si el recuento es impar, se establece el valor de bits de paridad par en 1, de manera que el recuento total es un número par.OddParity: los bits de paridad impar aseguran que la cadena contenga un número de bits impar. Se cuentan los bits que tienen valor 1. Si el recuento ya es impar, el valor de bits de paridad impar se establece en 0. Si el recuento es par, se establece el valor de bits de paridad par en 1, de manera que el recuento total es un número impar.FacilityCode: los códigos de instalación se utilizan en ocasiones para comprobar que el token coincide con el lote de credenciales de usuario final solicitado. En sistemas heredados de control de acceso, se utilizaba el código de instalación para una validación reducida, permitiendo el acceso a todos los empleados incluido en el lote de credenciales que se había codificado con un código de instalación coincidente. Este nombre de mapa de campo, sensible a mayúsculas y minúsculas, es requerido para que el producto valide un código de instalación.CardNr: el número de tarjeta o ID de usuario es lo que habitualmente se valida en sistemas de control de acceso. Este nombre de mapa de campo, sensible a mayúsculas y minúsculas, es requerido para que el producto valide un número de tarjeta.CardNrHex: los datos binarios del número de tarjeta se codifican en el producto como números hexadecimales en minúsculas. Se utiliza principalmente para solucionar problemas cuando no se obtiene el número de tarjeta esperado del lector.

Range (rango) (requerido): introduzca el rango de bits del mapa de campo; por ejemplo, 1, 2-17, 18-33 y 34.

Encoding (Codificación) (requerido): seleccione el tipo de codificación de cada mapa de campo.

BinLE2Int: los datos binarios se codifican como números enteros en orden de bits little-endian. Integer (entero) significa que debe ser un número entero (sin decimales). Orden de bits little-endian significa que el primer bit es el más pequeño (menos significativo).

BinBE2Int: los datos binarios se codifican como números enteros en orden de bits big-endian. Integer (entero) significa que debe ser un número entero (sin decimales). Orden de bits big-endian significa que el primer bit es el más grande (más significativo).

BinLE2Hex: los datos binarios se codifican como números hexadecimales en orden de bits little-endian. El sistema hexadecimal, también conocido como sistema numérico de base 16, consta de 16 símbolos únicos: los números del 0 al 9 y las letras de la ‘a’ a la ‘f’. El orden de bits little-endian significa que el primer bit es el más pequeño (menos significativo).

BinBE2Hex: los datos binarios se codifican como números hexadecimales en orden de bits big-endian. El sistema hexadecimal, también conocido como sistema numérico de base 16, consta de 16 símbolos únicos: los números del 0 al 9 y las letras de la ‘a’ a la ‘f’. El orden de bits big-endian significa que el primer bit es el más grande (más significativo).

BinLEIBO2Int: los datos binarios se codifican del mismo modo que en BinLE2Int, pero los datos de tarjeta sin formato se leen en un orden de bytes invertido en una secuencia multibyte antes de obtener los mapas de campo para la codificación.

BinBEIBO2Int: los datos binarios se codifican del mismo modo que en BinBE2Int, pero los datos de tarjeta sin formato se leen en un orden de bytes invertido en una secuencia multibyte antes de obtener los mapas de campo para la codificación.

Para obtener información acerca de los mapa de campo que utiliza su formato de tarjeta, consulte las instrucciones del fabricante.

Código de instalación predefinido

Los códigos de instalación a veces se utilizan para comprobar que el token coincide con el sistema de control de acceso de la instalación. Con frecuencia todos los tokens emitidos para una misma instalación presentan el mismo código de instalación. Introduzca un código de instalación predefinido para facilitar el registro manual de un lote de tarjetas. El código de instalación predefinido se rellena automáticamente al añadir usuarios; consulte Credenciales de usuario

Para establecer un código de instalación predefinido:

Vaya a Setup > Configure cards and formats (Configuración > Configurar tarjetas y formatos).

En Preset facility code (Código de instalación predefinido): Introduzca un código de instalación.

Haga clic en Set facility code (Definir código de instalación).

Configurar servicios

La función de configurar servicios, en la página de configuración, se utiliza para acceder a la configuración de los servicios externos que se pueden utilizar con el controlador de puerta.

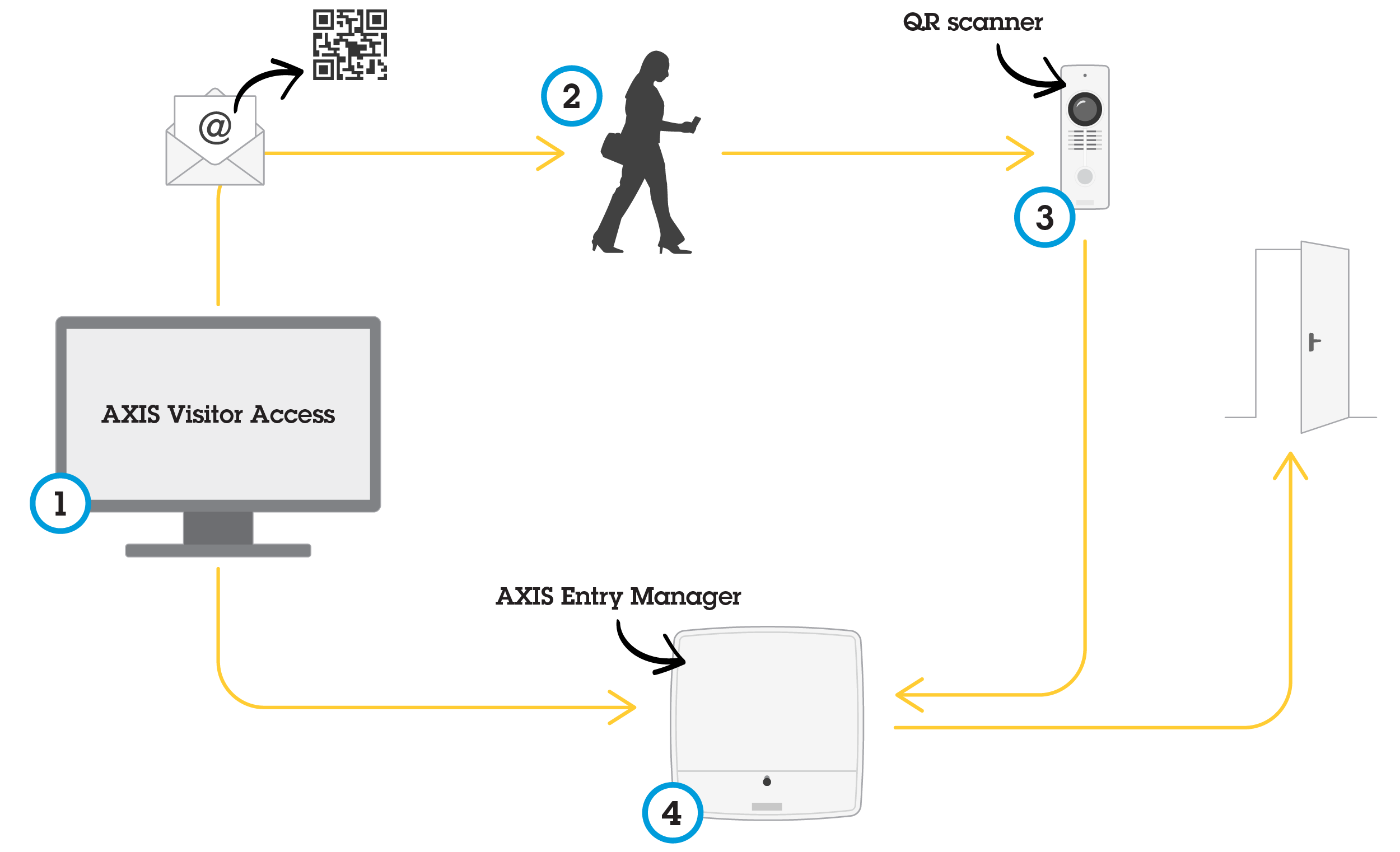

AXIS Visitor Access

Con AXIS Visitor Access, se pueden crear credenciales temporales en forma de código QR. Una cámara de red Axis o un videoportero conectado al sistema de control de acceso analiza el código QR.

- El servicio se compone de:

un controlador de puerta Axis con AXIS Entry Manager y versión de firmware 1.65.2 o superior

una cámara de red o videoportero Axis, con la aplicación QR scanner instalada

ordenador con Windows® con la aplicación AXIS Visitor Access instalada

El usuario crea una invitación en AXIS Visitor Access (1) y envía la invitación a la dirección de correo electrónico del visitante. Simultáneamente, se crean las credenciales para desbloquear la puerta y se almacenan en el controlador de puerta de Axis conectado (4). El visitante muestra el código QR incluido en la invitación a la cámara de red o videoportero (3), que solicita al controlador de puerta (4) que desbloquee la puerta a los visitantes.

Código QR es una marca registrada de onda Denso, Inc..

Requisitos previos de AXIS Visitor Access

- Para poder utilizar el servicio AXIS Visitor Access, es necesario:

para configurar el hardware del controlador de puerta

un videoportero o una cámara de red Axis conectados a la misma red que el controlador de puerta y accesible a los visitantes en la puerta

el paquete de instalación de AXIS Visitor Access. Puede encontrarlo en axis.com

dos cuentas de usuario adicionales en el controlador de puerta, que utilizará exclusivamente el servicio AXIS Visitor Access. Necesita uno para la aplicación AXIS Visitor Access y otro para la aplicación QR scanner. Para obtener información sobre cómo crear cuentas de usuario, consulte Usuarios.

- Sólo se puede conectar el servicio AXIS Visitor Access a un solo controlador de puerta en todo el sistema.

- Con el servicio AXIS Visitor Access, solo se puede acceder a puertas controladas por el controlador de puerta conectado. No se puede acceder a otras puertas del sistema.

- Use la aplicación AXIS Visitor Access para modificar y eliminar visitantes. No utilice AXIS Entry Manager.

- Si cambia la contraseña de la cuenta de usuario utilizada para AXIS Visitor Access, tendrá que actualizarla también en AXIS Visitor Access.

- Si cambia la contraseña de la cuenta de usuario utilizada en la aplicación QR scanner, tendrá que volver a configurar el lector de códigos QR.

Configurar AXIS Visitor Access

La aplicación QR scanner se instala en la cámara de red o videoportero Axis al configurar el servicio AXIS Visitor Access. No es necesario realizar ninguna instalación independiente.

En la página web del controlador de puerta, vaya a Setup > Configure Services > Settings (Configuración > Configurar servicios > Ajustes).

Haga clic en Start a new setup (Iniciar una nueva configuración).

Siga las instrucciones para finalizar la configuración.

- Importante

Si quiere aplicar HTTPS, asegúrese de que el controlador de puerta se comunica a través de HTTPS. De lo contrario, la aplicación no podrá comunicarse con el controlador de puerta.

Instale y configure la aplicación AXIS Visitor Access en el equipo que se utilizará para crear credenciales temporales.

SmartIntego

SmartIntego es una solución inalámbrica que aumenta el número de puertas que puede gestionar un controlador de puerta.

Requisitos previos de SmartIntego

Hay que reunir los requisitos previos siguientes antes de continuar con la configuración de SmartIntego:

Hay que crear un archivo csv. El archivo csv contiene información sobre el GatewayNode y las puertas que se utilizan en la solución SmartIntego. El archivo se crea en un software autónomo proporcionado por un socio de SimonsVoss.

Se ha completado la configuración de hardware de SmartIntego. Consulte Cómo crear una nueva configuración de hardware para cierres inalámbricos.

- La configuración de SmartIntego debe ser la versión 2.1.6452.23485, compilación 2.1.6452.23485 (31/8/2017 1:02:50 h) o posterior.

- El estándar de cifrado avanzado (AES) no es compatible con SmartIntego y, por lo tanto, debe estar desactivado en la configuración de SmartIntego.

Cómo configurar SmartIntego

- Asegúrese de que se han reunido los requisitos previos enumerados.

- Para una mayor visibilidad del estado de la batería, vaya a Setup (Configuración) > Configure event and alarms logs (Configurar registros de eventos y alarmas) y añada Door — Battery alarm (Puerta — Alarma de batería) o IdPoint — Battery alarm (IdPoint — Alarma de batería) como alarma.

- Los ajustes de monitor de puerta provienen del archivo CSV importado. No debería tener que cambiar este ajuste en una instalación normal.

Haga clic en Browse... (Examinar...), seleccione el archivo csv y haga clic en Upload file (Cargar archivo).

Seleccione un GatewayNode y haga clic en Next (Siguiente).

Se muestra una vista previa de la nueva configuración. Desactive los monitores de puerta si fuese necesario.

Haga clic en Configure (Configuración).

Se muestra una vista completa de las puertas incluidas en la configuración. Haga clic en Settings (Configuración) para configurar cada puerta individualmente.

Cómo configurar de nuevo SmartIntego

Haga clic en Setup (Configuración) en el menú superior.

Haga clic en Configure Services (Configurar servicios) > Settings (Ajustes).

Haga clic en Re-configure (Configurar de nuevo).

Haga clic en Browse... (Examinar...), seleccione el archivo csv y haga clic en Upload file (Cargar archivo).

Seleccione un GatewayNode y haga clic en Next (Siguiente).

Se muestra una vista previa de la nueva configuración. Desactive los monitores de puerta si fuese necesario.

- Nota

Los ajustes de monitor de puerta provienen del archivo CSV importado. No debería tener que cambiar este ajuste en una instalación normal.

Haga clic en Configure (Configuración).

Se muestra una vista completa de las puertas incluidas en la configuración. Haga clic en Settings (Configuración) para configurar cada puerta individualmente.

Administrar controladores de puerta en red

La página de administración de controladores de puerta en red en el sistema muestra información sobre el controlador de puerta, su estado de sistema y el resto de controladores de puerta que forman parte del sistema. También permite al administrador modificar la configuración del sistema, añadiendo y eliminando controladores de puertas.

Todos los controladores de puerta de un sistema deben estar conectados a la misma red y estar configurados para su uso en un solo sitio.

Para administrar los controladores de puertas, vaya a Setup > Manage Network Door Controllers in System (Configuración > Administrar controladores de puerta en red en el sistema).

- La página de administración de controladores de puerta en red en el sistema incluye los paneles siguientes:

System status of this controller (Estado de sistema de este controlador): muestra el estado de sistema del controlador de puerta y permite alternar entre los modos de sistema e independiente. Para obtener más información, consulte Estado de sistema del controlador de puerta.

Network door controllers in system (Controladores de puerta en red en el sistema): muestra información sobre los controladores de puerta en el sistema e incluye controles para añadir y eliminar un controlador del sistema. Para obtener más información, consulte Controladores de puerta conectados en el sistema.

Estado de sistema del controlador de puerta

En función de su estado de sistema, el controlador de puerta puede formar parte de un sistema de controladores de puerta. El estado de sistema del controlador de puerta se muestra en el panel System status for this controller (Estado de sistema de este controlador).

Si el controlador de puerta no está en modo independiente y desea evitar que el controlador de puerta se pueda añadir a un sistema, haga clic en Activate standalone mode (Activar modo independiente) para pasarlo a modo independiente.

Si el controlador de puerta está en modo independiente, pero desea añadir el controlador de puerta a un sistema, haga clic en Deactivate standalone mode (Desactivar modo independiente) para salir del modo independiente.

Modos de sistema

This controller is not part of a system and not in standalone mode (Este controlador no forma parte de un sistema y no está en modo independiente): el controlador de puerta no se ha configurado como parte de un sistema y no está en modo independiente. Esto significa que el controlador de puerta está abierto y se puede ser añadido a un sistema por parte de cualquier otro controlador en la misma red. A fin de evitar que el controlador de puerta se añada a un sistema, active el modo independiente.

This controller is set to standalone mode (Este controlador está establecido en modo independiente): el controlador de puerta no forma parte de un sistema. No puede ser añadido a un sistema por parte de otros controladores de puerta en la red ni se pueden añadir al mismo otros controladores de puerta. El modo independiente se utiliza normalmente en configuraciones pequeñas con un solo controlador de puerta y una o dos puertas. Para permitir que el controlador de puerta sea añadido a un sistema, desactive el modo independiente.

This controller is part of a system (Este controlador forma parte de un sistema): el controlador de puerta forma parte de un sistema distribuido. En el sistema distribuido, los usuarios, grupos, puertas y programaciones se comparten entre los controladores conectados.

Controladores de puerta conectados en el sistema

- El panel Network door controllers in system (Controladores de puerta en red en el sistema) proporciona controles para los siguientes cambios en el sistema:

Añadir un controlador de puerta a un sistema; consulte Añadir controladores de puerta al sistema.

Eliminar un controlador de puerta de un sistema; consulte Eliminar controladores de puerta del sistema.

Lista de controladores de puerta conectados

- El panel Network door controllers in system (Controladores de puerta en red en el sistema) también incluye una lista que muestra la siguiente información de identificación y estado en relación con los controladores de puerta conectados en el sistema:

Name (Nombre) : el nombre del controlador de puerta definido por el usuario. Si el administrador no estableció un nombre durante la configuración del hardware, se mostrará el nombre predeterminado.

IP address (Dirección IP)

MAC address (Dirección MAC)

Status (Estado): el controlador de puerta desde el que se accede al sistema mostrará el estado This controller (Este controlador). El resto de controladores de puerta en el sistema mostrarán el estado Online (En línea).

Firmware version (Versión de firmware)

Para abrir las páginas web de otro controlador de puerta, haga clic en la dirección IP del controlador.

Para actualizar la lista, haga clic en Refresh the list of controllers (Actualizar la lista de controladores).

Todos los controladores de un sistema deben tener siempre la misma versión de firmware. Utilice Axis Device Manager para realizar una actualización paralela del firmware en todos los controladores en la totalidad del sistema.

Añadir controladores de puerta al sistema

Al emparejar controladores de puerta, todos los ajustes de gestión de acceso del controlador añadido se borran y son sustituidos por los ajustes de gestión de acceso del sistema.

Para añadir al sistema un controlador de puerta de la lista de controladores de puerta:

Vaya a Setup > Manage Network Door Controllers in System (Configuración > Administrar controladores de puerta en red en el sistema).

Haga clic en Add controllers to system from list (Añadir controladores al sistema desde lista).

Seleccione el controlador de puerta que desea añadir.

Haga clic en Add (Añadir).

Para añadir más controladores de puerta, repita los pasos anteriores.

Para añadir un controlador de puerta al sistema por su dirección IP o dirección MAC conocida:

Vaya a Manage Devices (Administración de dispositivos).

Haga clic en Add controller to system by IP or MAC address (Añadir controlador al sistema por dirección IP o MAC).

Introduzca la dirección IP o MAC.

Haga clic en Add (Añadir).

Para añadir más controladores de puerta, repita los pasos anteriores.

Una vez completado el emparejamiento, todos los usuarios, puertas, programaciones y grupos son compartidos por todos los controladores en el sistema.

Para actualizar la lista, haga clic en Refresh list of controllers (Actualizar lista de controladores).

Eliminar controladores de puerta del sistema

- Antes de eliminar un controlador de puerta del sistema, restablezca su configuración del hardware. Si omite este paso, todas las puertas vinculadas al controlador de puerta eliminado permanecerán en el sistema y no se podrán eliminar.

- Al eliminar un controlador de puerta de un sistema de dos controladores, ambos controladores de puerta pasan automáticamente al modo independiente.

Para eliminar un controlador de puerta del sistema:

Acceda al sistema desde el controlador de puerta que desee eliminar y vaya a Setup > Hardware Configuration (Configuración > Configuración de Hardware).

Haga clic en Reset hardware configuration (Restablecer la configuración de hardware).

Una vez que se ha restablecido la configuración de hardware, vaya a Setup > Manage Network Door Controllers in System (Configuración > Administrar controladores de puerta en red en el sistema).

En la lista Network door controllers in system (Controladores de puerta en red en el sistema), identifique el controlador de puerta que desee eliminar y haga clic en Remove from system (Eliminar del sistema).

Se abrirá un cuadro de diálogo que le instará a restablecer la configuración de hardware del controlador de puerta. Haga clic en Remove controller (Eliminar controlador) para confirmar.

Se abrirá un cuadro de diálogo para confirmar que desea eliminar el controlador de puerta. Haga clic en OK (Aceptar) para confirmar. El controlador de puerta eliminado se mostrará en modo independiente.

- Cuando se elimina un controlador de puerta del sistema, se eliminan todos sus ajustes de gestión de acceso.

- Solo se pueden eliminar controladores de puerta que estén en línea.

Modo de configuración

La primera vez que se accede al dispositivo, el modo de configuración es el modo estándar. Mientras el modo de configuración está deshabilitado, la mayoría de características de configuración del dispositivo están ocultas.

Para deshabilitar el modo de configuración no se debe tener en cuenta una característica de seguridad. Está diseñado para detener los errores de configuración, no para impedir que usuarios malicioso cambien ajustes vitales.

Cómo desactivar el modo de configuración

Vaya a Setup (Configuración) > Disable Configuration Mode (Desactivar el modo de configuración).

Introduzca un PIN y seleccione OK (Aceptar).

El PIN no es obligatorio.

Cómo habilitar el modo de configuración

Vaya a Setup (Configuración) > Enable Configuration Mode (Activar el modo de configuración).

Introduzca el PIN y seleccione OK (Aceptar).

Si no recuerda su PIN, puede activar el modo de configuración introduciendo http://[IP-address]/webapp/pacs/index.shtml#resetConfigurationMode.

Instrucciones de mantenimiento

Para mantener el sistema de control de acceso funcionando correctamente, Axis recomienda efectuarle un mantenimiento periódico, incluidos los controladores de puerta y los dispositivos conectados.

- Efectúe tareas de mantenimiento al menos una vez al año. El procedimiento de mantenimiento sugerido incluye, aunque sin limitarse a ellos, los siguientes pasos:

Compruebe que todas las conexiones entre el controlador de puerta y los dispositivos externos sean seguras.

Verifique todas las conexiones de hardware. Vea Verificación de controles de puertas.

Compruebe que el sistema funcione correctamente, incluidos los dispositivos externos conectados.

Pase una tarjeta y pruebe los lectores, las puertas y las cerraduras.

Si el sistema incluye dispositivos REX, sensores u otros dispositivos, pruébelos también.

Si están activadas, pruebe también las alarmas antimanipulación.

- Si los resultados de cualquiera de los pasos anteriores indican que hay fallos o comportamientos inesperados:

Pruebe las señales de los cables usando los equipos adecuados y compruebe si los cables están dañados en algún sentido.

Sustituya todos los cables defectuosos.

Una vez que se hayan sustituido los cables, compruebe de nuevo las conexiones de hardware. Vea Verificación de controles de puertas.

Asegúrese de que estén actualizados todos usuarios y los grupos, así como las puertas y las programaciones de acceso.

Si el controlador de puerta no actúa del modo previsto, consulte Localización de problemas y Mantenimiento para obtener más información.

Gestión de acceso

Acerca de los usuarios

En AXIS Entry Manager, los usuarios son personas que se han registrado como propietarios de uno o varios tokens (tipos de identificación). Cada persona debe tener un perfil de usuario único para tener acceso a las puertas en el sistema de control de acceso. El perfil de usuario se compone de credenciales que indican al sistema la identidad del usuario y cuándo y cómo se le concede acceso a puertas. Para obtener más información, consulte Crear y editar usuarios.

En este contexto no deben confundirse los usuarios con los administradores. Los administradores tienen acceso sin restricciones a todos los ajustes. Y en el contexto de la gestión del sistema de control de acceso, las páginas web del producto (AXIS Entry Manager), en ocasiones también se denomina usuarios a los administradores. Para obtener más información, consulte Usuarios.

Página de gestión de accesos

La página de gestión de accesos permite configurar y gestionar los usuarios, grupos, puertas y programaciones del sistema. Para abrir la página de gestión de acceso, haga clic en Access Management (Gestión de accesos).

Para añadir usuarios a grupos y aplicar programaciones de acceso y puertas, arrastre los elementos a sus correspondientes destinos en las listas Groups (Grupos) y Doors (Puertas).

Los mensajes que requieren una acción se muestran en texto rojo.

Seleccionar un flujo de trabajo

La estructura de gestión de accesos es flexible, lo que le permite desarrollar un flujo de trabajo que se adapte a sus necesidades. El siguiente es un ejemplo de flujo de trabajo:

Crear programaciones de acceso. Consulte Crear y editar programaciones de acceso.

Crear grupos. Consulte Crear y editar grupos.

Aplicar programaciones de acceso a grupos.

Añadir tipos de identificación a las puertas o plantas. Consulte Gestionar puertas y Tipos de identificación.

Aplicar programaciones de acceso a cada tipo de identificación.

Aplicar puertas o plantas a grupos.

Crear usuarios. Consulte Crear y editar usuarios.

Añadir usuarios a los grupos.

Para consultar ejemplos aplicados de este flujo de trabajo, consulte Ejemplo de combinaciones de programación de acceso.

Crear y editar programaciones de acceso

Las programaciones de acceso se utilizan para definir reglas generales sobre cuándo se puede acceder a las puertas. También se utilizan para definir reglas sobre cuándo pueden los grupos acceder a las puertas del sistema. Para obtener más información, consulte Tipos de programaciones de acceso.

- Para crear una nueva programación de acceso:

Vaya a Access Management (Gestión de acceso).

En la pestaña Access Schedules (Programaciones de acceso), haga clic en Add new schedule (Añadir nueva programación).

En el cuadro de diálogo Add access schedule (Añadir programación de acceso), introduzca el nombre de la programación.

Para crear una programación de acceso normal, seleccione Addition Schedule (Programación de adición).

O bien, para crear una programación de sustracción, seleccione Subtraction Schedule (Programación de sustracción).

Para obtener más información, consulte Tipos de programaciones de acceso.

Haga clic en Save (Guardar).

Para expandir un elemento en la lista Access Schedules (Programaciones de acceso), haga clic en ![]() . Las programaciones de adición se muestran en texto verde, mientras que las programaciones de sustracción se muestran en texto rojo oscuro.

. Las programaciones de adición se muestran en texto verde, mientras que las programaciones de sustracción se muestran en texto rojo oscuro.

Para ver el calendario de una programación de acceso, haga clic en ![]() .

.

Para editar el nombre de una programación acceso o un elemento de una programación, haga clic en ![]() y realice los cambios. A continuación, haga clic en Save (Guardar).

y realice los cambios. A continuación, haga clic en Save (Guardar).

Para eliminar una programación de acceso, haga clic en ![]() .

.

El controlador de puerta dispone de algunas programaciones de acceso predefinidas de uso habitual que se pueden utilizar como ejemplo o modificar según las necesidades. En todo caso, la programación de acceso predefinida Always (Siempre) no se puede modificar o eliminar.

Tipos de programaciones de acceso

- Existen dos tipos de programaciones de acceso:

Addition schedule (Programación de adición): programaciones de acceso normal que definen cuándo se puede acceder a las puertas. Las programaciones de adición más habituales son horario de oficina, horario laboral, fuera de horario u horario nocturno.

Subtraction schedule (Programación de sustracción): introducen excepciones a las programaciones de acceso normal. Se utilizan habitualmente para restringir el acceso durante un intervalo de tiempo específico contenido en el intervalo de tiempo de una programación normal (programación de adición): Por ejemplo, las programaciones de sustracción pueden utilizarse para denegar el acceso a los edificios por parte de los usuarios durante los días festivos que coincidan con días de la semana.

- Los dos tipos de programaciones de acceso se pueden utilizar en dos niveles:

Identification type schedules (Programaciones de tipo de identificación): definen cuándo y cómo permiten los lectores el acceso a una puerta. Cada tipo de identificación debe estar conectado a una programación de acceso que indica al sistema cuándo se concede acceso a los usuarios con ese tipo concreto de identificación. Se pueden añadir múltiples programaciones de adición y de sustracción a cada tipo de identificación. Para obtener información sobre los tipos de identificación, consulte Tipos de identificación.

Group schedules (Programaciones de grupo): Definen cuándo (pero no cómo) pueden acceder a una puerta los miembros de un grupo. Cada grupo debe estar conectado a una o varias programaciones de acceso que indican al sistema cuando se concede acceso a sus miembros. Se pueden añadir múltiples programaciones de adición y de sustracción a cada grupo. Para obtener información acerca de los grupos, consulte Crear y editar grupos.

Las programaciones de grupo pueden restringir los derechos de acceso, pero no pueden extender los derechos de entrada o salida más allá de lo permitido por las programaciones de tipo de identificación. En otras palabras, si una programación de tipo de identificación restringe el acceso de entrada o salida en un momento determinado, una programación de grupo no puede invalidar dicha programación de tipo de identificación. Sin embargo, si una programación de grupo es más restrictiva en relación con el acceso que la programación de tipo de identificación, la programación de grupo prevalece sobre la programación de tipo de identificación.

Las programaciones de tipo de identificación y las programaciones de grupo pueden combinarse de distintas maneras para lograr diferentes resultados. Para obtener ejemplos de combinaciones de programaciones de acceso, consulte Ejemplo de combinaciones de programación de acceso.