À propos de ce manuel

Objectifs

AXIS T8504–E is an outdoor PoE switch. Les principaux avantages de ce produit sont ses fonctions d'extérieur et sa capacité à étendre la capacité maximale du réseau de 100 mètres supplémentaires pour atteindre un total de 200 mètres entre le commutateur et les dispositifs alimentés, tout en fournissant jusqu'à 2x60 W et 2x30 W à ses dispositifs PoE alimentés par le réseau.

Ce manuel d’utilisation fournit des informations sur la gestion de l'AXIS T8504–E via AXIS IPv4/IPv6, le réseau local virtuel (VLAN), RADIUS, TACACS+, l'interface Web, SNMP et SSH.

Audience cible

Ce manuel de l'utilisateur d'adresse aux administrateurs réseau, aux superviseurs et aux techniciens d'installation ayant des connaissances dans les thèmes suivants :

Concepts de base et terminologie réseau

Topologie réseau incluant le réseau local virtuel (VLAN)

Protocoles réseau

Protocoles d'authentification des utilisateurs dont RADIUS et TACACS+

Documentation connexe

Pour de plus amples informations, consultez la documentation suivante :

Manuel d'installation du produit

RFC3621 SNMP MIB et MIB privé

Création du certificat pour le serveur Web sécurisé T8504–E

Abréviations

Abréviation | Description |

8021.Q | Identique au réseau local virtuel (VLAN) |

DES | Data Encryption Standard |

DGW | Passerelle par défaut |

DHCPv4 | Protocole de configuration dynamique des hôtes IPv4 |

DHCPv6 | Protocole de configuration dynamique des hôtes IPv6 |

IPv4 | Adresse IP de 32 bits de long |

IPv6 | Adresse IP de 128 bits de long |

MD5 | Algorithme Message Digest |

MDI | Interface dépendant du support |

MIB | Management Information Base (Base d'informations pour la gestion du réseau) |

PoE | Power over Ethernet (Alimentation électrique par câble Ethernet) |

RADIUS | Remote Authentication Dial-in User Service |

SFP | Interface fibre, Small Form-factor Plug (Émetteur-récepteur de petit facteur de forme) |

SHA | Algorithme Message Digest |

SNMP | Simple Network Management Protocol (Protocole simple de gestion de réseau) |

SSH | Secure Shell |

SSL | Secure Sockets Layer |

SysLog | System Log |

TACACS+ | Terminal Access Controller Access-Control |

TFTP | Trivial File Transfer Protocol |

TLS | Transport Layer Security (Sécurité de la couche de transport) |

Réseau local virtuel (VLAN) | Réseau local virtuel |

Informations générales

Fonctionnalités

Un certain nombre de fonctions sont fournies via la gestion du réseau système.

Mise à jour logicielle aisée pendant la durée de fonctionnement sans affecter les ports PoE actifs

Configuration et surveillance en temps réel à l'aide d'une représentation graphique du périphérique distant

Affichage de l'état du système

Rapports SysLog sur les événements PoE, accès distant non valide, adresse DHCPv4/v6 initiale, etc.

Trap SNMP signalant divers événements PoE tels que l'insertion ou le retrait d'un appareil sous tension PoE

Capacités réseau du commutateur Ethernet

Quatre ports Ethernet RJ45 intempérisés avec des vitesses Ethernet en demi duplex de 10 Mbits, 100 Mbits, 1 000 Mbits et en duplex plein de 1 000 Mbits

Un port Ethernet SFP intempérisé

Moteur de recherche d'adresse MAC interne 8K

Réseau local virtuel (VLAN) : Accès, Jonction et jonction filtrée

Auto MDIX

Images Jumbo de 10 Ko

Fonctionnalités PoE

Les options PoE suivantes sont disponibles :

Deux ports 4Pair PoE qui délivrent jusqu'à 60 W par port

Deux ports IEEE 802.3at PoE qui délivrent jusqu'à 30 W par port

Activer/désactiver PoE pour activer ou désactiver la puissance de sortie des ports PoE. Les données Ethernet sont toujours activées.

Réinitialisation du périphérique à distance pour réinitialiser l'appareil sous tension joint. Le périphérique est temporairement mis hors tension, puis remis sous tension.

Protocoles réseau pris en charge

Les protocoles réseau suivants sont pris en charge :

IPv4 – Adresse IP 32 bits longue (statique/DHCPv4)

IPv6 – Adresse IP 128 bits longue (statique/DHCPv6)

Réseau local virtuel (VLAN) : Accès, Jonction et jonction filtrée

Accès et sécurité des utilisateurs

Options d'accès

Vous pouvez accéder à l'unité via différentes interfaces :

Interface Web via un navigateur Web – pour afficher l'état PoE de l'unité, l'état du réseau, la configuration de l'unité et les informations de production de l'unité

HTTP est une interface de configuration Web conviviale.

HTTPS-TLS est une interface de configuration Web conviviale sécurisée.

SNMP via une application du gestionnaire SNMP – pour surveiller l'unité sur le réseau (MIB-II RFC1213) et pour surveiller ou configurer les capacités PoE de l'unité (RFC3621)

SNMPv2c pour la gestion SNMP non sécurisée

SNMPv3 pour une gestion sécurisée et chiffrée

RFC1213 MIB-II pour les statistiques réseau

RFC3621 pour les PoE SNMP MIB

Extension MIB privée pour RFC3621 PoE MIB

Différents systèmes MIB d'infrastructure et de réseau tels que IP-MIB, TCP-MIB, UDP-MIB, etc.

SSH via un client SSH – pour afficher le rapport d'alimentation PoE de l'unité, l'état du réseau, la configuration de l'unité et les informations de production ; mettre à jour le logiciel, activer ou désactiver la fonctionnalité PoE et effectuer un test ping des périphériques réseau distants pour des tests de connectivité

Authentification de l'utilisateur à distance

L'accès utilisateur peut être géré des différentes manières suivantes :

Local – Le nom d'utilisateur et le mot de passe sont gérés localement par le périphérique

RADIUS – Le nom d'utilisateur et le mot de passe sont authentifiés par le serveur RADIUS sur le réseau

TACACS+ – Le nom d'utilisateur et le mot de passe sont authentifiés par le serveur TACACS+ sur le réseau

Protocoles de sécurité

Les protocoles Web HTTP et HTTPS, SNMPv2, SNMPv3 et SSH, utilisés pour accéder à l'unité offrent différents niveaux de sécurité. RADIUS et TACACS+, utilisés pour l'authentification à distance des utilisateurs, proposent également différents niveaux de sécurité.

SNMPv1 et SNMPv2 utilisent des chaînes de communauté pour l'authentification Get/Set/Trap. SNMPv1 et SNMPv2 sont considérés comme des protocoles non sécurisés, car le mot de passe des chaînes de communauté peut facilement être intercepté par n'importe quel dispositif de détection réseau.

SNMPv3 résout les problèmes de sécurité SNMPv1/v2 en ajoutant une couche d'authentification et de chiffrement en haut des paquets SNMP.

Unité, IP, nom d'utilisateur et mot de passe par défaut

L'appareil est livré avec les noms d'utilisateur et les mots de passe d'usine par défaut suivants :

Adresse IPv4 par défaut de l'unité

IP = 192.168.0.254

Masque = 255.255.255.0

Web HTTP/HTTPS et SSH

Nom d'utilisateur = racine

Mot de passe = Trouvez le mot de passe par défaut sur l'étiquette apposée sur votre périphérique.

SNMPv2

Chaîne de communauté GET = public

Chaîne de communauté SET = écriture

Communauté de lecture = public

Communauté d'écriture = écriture

Communauté de déroutement = public

SNMPv3

Nom d'utilisateur = admin

Mot de passe d'authentification (MD5) = mot de passe

Mot de passe pour la confidentialité (DES) = mot de passe

Mode d'authentification et de chiffrement = MD5+DES

Notification SNMPv3

Nom d'utilisateur = déroutement

Mot de passe pour l'authentification = mot de passe

Mot de passe pour la confidentialité = mot de passe

Mode d'authentification et de chiffrement = Aucun

Pour plus d'informations sur la récupération du nom d'utilisateur et du mot de passe, consultez Récupérer le nom d'utilisateur et le mot de passe.

Récupérer le nom d'utilisateur et le mot de passe

La procédure de récupération ne peut être exécutée que depuis le réseau local et non via Internet ou à partir d'un autre réseau IP. L'utilisateur doit pouvoir éteindre l'unité si nécessaire. Tous les ports PoE doivent être déconnectés et l'unité doit disposer d'une seule liaison Ethernet active.

Vous devrez peut-être ajouter un service client Telnet à Windows 7 ou Windows 8.

La procédure de récupération complète de l'alimentation de l'unité jusqu'à ce que le nom d'utilisateur et le mot de passe soient appliqués doit tarder moins de 120 secondes.

Déconnectez tous les ports PoE de l'unité à l'exception d'un câble Ethernet. Un seul port Ethernet doit être actif.

Coupez le pare-feu ou activez le port UDP 514. Exécutez ensuite un serveur SysLog IPv4 sur votre ordinateur.

Éteignez l'appareil. Patientez 10 secondes, puis rallumez l'unité.

Un message SysLog apparaît au bout d'environ 15 secondes. Identifiez l'adresse IPv6 Link-local de l'unité. Une adresse IPv6 Link-local commence toujours par FE80.

Ouvrez une fenêtre de commande sur votre ordinateur.

Pour Windows 7, accédez à Démarrer et tapez cmd.

Pour Windows 8, appuyez sur la touche Windows et sur la touche R, puis tapez cmd.

Tapez ipconfig pour identifier l'index d'interface virtuelle de l'adresse IPv6 Link-local. L'index de l'interface virtuelle est indiqué par un nombre après %. Exemple : fe80::9c39:db8b:62de:7bv4%17

Préparez la connexion SSH en tapant Telnet [adresse IPv6 Local-link de l'unité][%numéro d'interface virtuelle] 2525, mais n'appuyez pas sur Entrée. Exemple : Telnet fe80::9c39:db8b:62de:7bv4%17 2525

Éteignez l'appareil. Patientez 10 secondes, puis rallumez l'unité.

Patientez 30 secondes, puis appuyez sur Entrée Pour démarrer la session Telnet sur le port TCP 2525.

Tapez axispasswordrecovery comme nom d'utilisateur et axispasswordrecovery comme mot de passe. Une option de récupération pour rétablir l'intégralité des paramètres par défaut dont la configuration du réseau de l'unité est présentée.

Appuyez sur la touche Y pour restaurer l'unité. L'unité redémarre avec IPv4 192.168.0.254 par défaut, tapez root comme nom d'utilisateur et utilisez le mot de passe par défaut imprimé sur l'étiquette de votre périphérique.

Configuration initiale

Lors de la première configuration du périphérique, suivez les étapes ci-dessous :

Configurez l'interface réseau Ethernet de votre PC selon les paramètres IPv4 suivants :

Adresse IPv4 du PC : 192.168.0.40

Masque IPv4 du PC : 255.255.255.0

Connectez l'interface réseau Ethernet de votre PC à l'un des ports Ethernet de l'unité.

Ouvrez un navigateur Web et tapez 192.168.0.254 dans le champ d'adresse.

Connectez-vous avec le nom d'utilisateur et le mot de passe par défaut. Voir Unité, IP, nom d'utilisateur et mot de passe par défaut.

Configurez l'unité. Il est recommandé de remplacer les noms d'utilisateur et les mots de passe par défaut par d'autres valeurs.

Identification de l'unité sur le réseau IP

Pour localiser l'unité sur le réseau IP, elle envoie un message IPv4 SysLog #0 au format de diffusion 255.255.255.255 au démarrage. Tout serveur SysLog connecté sur un réseau LAN reçoit ce message SysLog. Le même message SysLog est également envoyé aux serveurs SysLog 1 et 2 en option, s'ils sont configurés.

L'unité envoie le message à deux reprises. Cela permet de s'assurer que le message SysLog est reçu par les serveurs SysLog, quelle que soit la configuration du réseau. Le message est d'abord envoyé avant que la configuration du réseau local virtuel (VLAN) ne soit effectuée, puis à nouveau une fois la configuration du réseau local virtuel (VLAN) effectuée.

Le message SysLog #0 contient toutes les informations nécessaires pour pouvoir fournir l'accès à l'unité sur le réseau.

Exemple : MsgID#000 - System UP. APP:v3.51.06 BOOT:v3.16 RST:Power-On BOOT:0=[APP OK] Host:axis-00055A034B49 MAC:00:05:5a:03:4b:49 VLAN:YES VLAN_MNGR:5 VLAN_UPLINK_PORT:3 VLAN_UPLINK_MODE:TRUNK DHCPv4:No IP1v4:192.168.0.254/24 DHCPv6:No IP1v6:2345::205:5AFF:FE03:4B49/64 IP2v6:FE80::205:5AFF:FE03:4B49/64

Champ | Valeur | Description |

| Numéro du message SysLog | |

|

| Version logicielle de l'application de l'unité |

|

| Version de démarrage de l'unité utilisée pour la mise à jour logicielle |

|

| Motif de la réinitialisation |

|

| |

|

| axis suivi par l'adresse MAC de l'unité |

|

| Adresse MAC de l'unité |

|

| État du réseau local virtuel (VLAN) activé ou désactivé |

|

| Numéro de port Ethernet utilisé pour la gestion de l'unité |

|

| Le port de gestion est défini comme Accès ou Jonction |

|

| DHCPv4 Oui ou Non |

|

| Adresse IPv4 de l'unité |

|

| DHCPv6 Oui ou Non |

|

| Adresse IPv6 de l'unité |

|

| Adresse Link-Local IPv6 de l'unité |

Interface Web

Menu d'interface Web

État

Accédez à Status (État) pour afficher l'état de l'unité. La page est automatiquement mise à jour toutes les quelques secondes.

La liaison réseau Ethernet est toujours activée, quelle que soit la configuration PoE (activée ou désactivée).

| Paramètre | Description |

| Symbole bleu : alimentation PoE fournie Symbole gris : aucune alimentation PoE |

| Symbole bleu : le port PoE est activé Symbole gris : le port PoE est désactivé |

| Symbole bleu : liaison Ethernet activée Symbole gris : aucune liaison Ethernet |

| Symbole bleu : le module SFP est inséré dans le port de liaison montante Symbole gris : le port de liaison montante n'a aucun module SFP inséré |

| Réseau | Indique la vitesse de la liaison Ethernet (10/100/1 000 Mo) et si la connexion réseau est active ou non |

| Statut | Signale l'état du port PoE, s'il est activé, désactivé, assure l'alimentation, etc. |

| Consommation | Indique la consommation électrique réelle et la puissance maximale qu'elle peut fournir |

| Réinitialisation PoE | Cliquez sur Reset (Réinitialiser) pour éteindre l'alimentation du port PoE et rétablir l'alimentation PoE. Remarque Un port PoE désactivé par SSH ou SNMP est activé après une réinitialisation PoE. |

| Consommation électrique totale | Indique l'alimentation consommée par tous les ports PoE et le pourcentage de l'alimentation consommée par rapport aux capacités d'alimentation intérieures de l'alimentation. |

Base

Accédez à Basic (De base) pour afficher les informations de base sur le produit.

- Adresse IP en cours d'utilisation

- Accédez à l'adresse IP en cours d'utilisation pour afficher les informations sur les adresses IPv4 et IPv6, les masques, les passerelles par défaut et les serveurs de noms de domaine (DNS).

- Informations produit

- Accédez à Product Information pour afficher les informations générales du produit telles que le nom du produit, le numéro de série, la version logicielle et la version du firmware PoE ainsi que les informations du module SFP telles que le type SFP, le fournisseur, la référence et le numéro de série.

- Configuration réseau

- Accédez à Network Configuration (Configuration réseau) pour activer ou désactiver DHCP, configurer IPv4, IPv6 et le nom d'hôte réseau. Le nom d'hôte est utilisé par IPv4 et IPv6 pour enregistrer le nom de l'unité dans le serveur DHCPv4/v6. Notez que IPv6 utilise la terminologie FQDN comme nom d'hôte.

- Services réseau IPv4/IPv6

- Accédez à Network services IPv4/IPv6 (IPv4/IPv6 des services réseau) pour configurer les serveurs DNS et SysLog.

- Configuration PoE

- Accédez à Configuration PoE pour configurer l'alimentation du port PoE. Quatre modes de gestion de l'alimentation PoE offrent différentes distributions électriques entre les quatre ports PoE. Les quatre options sont conformes aux capacités d'alimentation maximales de l'unité.

60 W : Alimentation assurée sur quatre paires à l'intérieur du câble Ethernet. Chaque paire fournit jusqu'à 30 W.

30 W : Alimentation assurée sur deux paires sur quatre à l'intérieur du câble Ethernet

15,4 W : Alimentation assurée sur deux paires sur quatre à l'intérieur du câble Ethernet

– –: Aucune alimentation PoE Le port Ethernet est activé et fonctionnel, mais PoE est désactivé.

Sécurité

Configuration de la sécurité

Accédez à Security configuration (Configuration de la sécurité) pour configurer le nom d'utilisateur et le mot de passe de l'unité pour l'accès Web ou SSH à distance.

Seuls les caractères ASCII 33–90 et 94–122 peuvent être utilisés pour les champs Nom d'utilisateur et Mot de passe.

HTTPS

Accédez à HTTPS pour définir si HTTP ou HTTPS (Web sécurisé) doit être utilisé. Lorsque HTTPS est activé, TLSv1.2 est utilisé pour chiffrer le trafic réseau Web.

Pour supprimer l'avertissement du navigateur Web à chaque fois qu'il accède à l'unité sur HTTPS, ajoutez une règle d'exception au navigateur Web indiquant au navigateur Web que le site Web est légitime ou chargez un certificat auto-signé/signé par une autorité de certification de l'unité.

RADIUS/TACACS+

RADIUS/RADIUSACS+ permet l'authentification à distance de l'utilisateur lorsque celui-ci accède à l'unité sur le Web ou le SSH. Le nom d'utilisateur et le mot de passe sont ensuite authentifiés par le serveur RADIUS/RADIUSACS+.

Les avantages de RADIUS/RADIUSACS+ sont, notamment, que le nom d'utilisateur et le mot de passe sont faciles à mettre à jour, surtout si plusieurs périphériques réseau doivent être gérés.

L'inconvénient avec RADIUS/RADIUSACS+ est que l'unité n'est pas accessible si les serveurs RADIUS/TACACS+ sont inactifs. Il est possible d'activer l'option Local login fallback (Basculement de la connexion locale), ce qui permet à l'unité d'utiliser son nom d'utilisateur et son mot de passe locaux en cas d'absence de réponse de la part des serveurs RADIUS/TACACS+.

| Paramètre | Description |

| Activer l'authentification | Définissez si RADIUS/RADIUSACS+ doit être activé ou désactivé. Lorsque RADIUS/TACACS+ est désactivé, un nom d'utilisateur et le mot de passe locaux sont utilisés. |

| Activer le basculement de la connexion locale | Lorsque le basculement de la connexion locale est activé, le nom d'utilisateur et le mot de passe locaux sont utilisés en cas d'absence de réponse de la part des serveurs RADIUS/RADIUSACS+. Cela peut se produire lorsque les serveurs sont en panne ou en cas de problème réseau. |

| Protocole d'authentification | Sélectionnez le protocole d'authentification RADIUS ou TACACS+. |

| Secret partagé | La même chaîne de clé privée doit être configurée à la fois sur l'unité et sur le serveur RADIUS/TACACS+. |

| Adresse IP du serveur principal | Configurez les IPv4, IPv6 ou le nom d'hôte principaux à utiliser pour accéder au serveur RADIUS/TACACS+ principal. |

| Adresse IP du serveur secondaire | Configurez les IPv4, IPv6 ou le nom d'hôte secondaires à utiliser pour accéder au serveur RADIUS/TACACS+ principal. |

| Délai d'attente (Sec) | Configurez l'heure pour le délai d’attente de la réponse. |

| Paramètre | Description |

| Port UDP d’authentification | Configurez le port UDP utilisé par le serveur RADIUS. |

| Paramètre | Description |

| Port TCP d’authentification | Configurez le port TCP utilisé par le serveur TACACS+. |

La version logicielle 3.51.06 prend uniquement en charge l'accès aux serveurs RADIUS/TACACS+ sur IPv4, avec une adresse IPv4 ou un nom d'hôte à résoudre par le serveur DNS.

Tester RADIUS/TACACS+

Accédez à Test RADIUS/RADIUSACS+ (Tester RADIUS/RADIUSACS+) pour vérifier la configuration RADIUS/RADIUSACS+ avant de l'activer.

Pendant les tests, l'option Enable authentication (Activer l'authentification) devrait être désactivée.

Configurez tous les paramètres RADIUS/RADIUSACS+, en vous assurant que l'option Enable authentication (Activer l'authentification) reste désactivée.

Enregistrer la configuration. Dans le cas con,traire, les paramètres seront restaurés aux valeurs enregistrées après chaque test, ce qui effacera toute valeur non enregistrée.

Saisissez le nom d'utilisateur et le mot de passe.

Cliquez sur Test configuration (Tester la configuration). Un message d'attente apparaît, suivi de OK ou FAIL (ÉCHEC).

Si nécessaire, modifiez et enregistrez la configuration et effectuez un nouveau test.

Lorsque le résultat du test est OK, activez l'option Enable authentication (Activer l'authentification). Enregistrez la configuration qui active RADIUS/RADIUSACS+.

configuration du réseau local virtuel (VLAN)

Le contrôle d'intégrité de la configuration du réseau local virtuel (VLAN) s'effectue lors du démarrage de l'unité et lorsqu'une modification de la configuration du réseau local virtuel (VLAN) est sollicitée sur le Web. Le contrôle d’intégrité consiste à s'assurer que l'unité reste gérable sur le réseau après que la configuration du réseau local virtuel (VLAN) est appliquée. Au cas où la nouvelle configuration du réseau local virtuel (VLAN) empêcherait l'unité d'être gérable, un message d'erreur apparaît sur la page Web pour les requêtes sur le Web. Lorsqu'un problème est détecté pendant la mise en marche, la configuration de l'unité est rétablie aux paramètres d'usine par défaut.

| Paramètre | Description |

| Activer le réseau local virtuel (VLAN) | Activer ou désactiver la fonction du réseau local virtuel (VLAN). |

| Gestion du port de liaison montante | Ce paramètre n'a aucun effet sur le trafic du réseau local virtuel (VLAN) réel. Le port de liaison montante de gestion permet à l'unité d'évaluer si la nouvelle configuration du réseau local virtuel (VLAN) peut bloquer la gestion de l'unité via le réseau local virtuel (VLAN) depuis ce port. Si un conflit éventuel est détecté, un message d'erreur apparaît et la nouvelle configuration du réseau local virtuel (VLAN) est rejetée. |

| ID du réseau local virtuel (VLAN) de gestion | Configurez l'ID du réseau local virtuel (VLAN) à utiliser lors de la gestion de l'unité lorsque VLAN est activé. |

| Paramètre | Description |

| Mode du réseau local virtuel (VLAN) | Réglez le mode du réseau local virtuel (VLAN) sur Access (Accès) ou Trunk (Jonction) pour chacun des ports Ethernet. Accès : réseau local virtuel (VLAN) est uniquement utilisé à l'intérieur de l'unité pour fractionner ou limiter l'accès des paquets à des ports spécifiques. Tous les paquets entrants à marquage VLAN, reçus par le port d'accès du réseau local virtuel (VLAN) sont ignorés. Le marquage du réseau local virtuel (VLAN) est ajouté au paquet de l'unité pour les paquets entrants à Accès VLAN. Le marquage du réseau local virtuel (VLAN) interne de l'unité est extrait pour les paquets sortants à Accès VLAN. Jonction : tous les paquets Ethernet sont à marquage VLAN. Tous les paquets du réseau local virtuel (VLAN) non marqués, reçus par le port de jonction du réseau local virtuel (VLAN) sont ignorés. |

| ID du réseau local virtuel (VLAN) du mode d'Accès | Configurez l'ID du réseau local virtuel (VLAN) à utiliser dès que le port est configuré comme Accès. Le port de gestion interne de l'unité agit comme accès uniquement. Il ne peut être atteint qu'à partir d'un ID de réseau local virtuel (VLAN) de gestion unique. |

| JONCTION : Filtrer le réseau local virtuel (VLAN) inconnu | Définissez le port de jonction du réseau local virtuel (VLAN) comme filtré ou non. Activé : seuls les flux de données provenant de certains ID de réseau local virtuel (VLAN), spécifiés dans la liste de réseaux locaux virtuels (VLAN) de la jonction, traversent le port de jonction VLAN. Tout autre trafic à marquage VLAN est ignoré. Désactivé : le flux de données de tous les ID du réseau local virtuel (VLAN) traverse le port de jonction VLAN. |

| VLAN DE JONCTION | Listez des ID VLAN qui peuvent traverser le port de jonction VLAN à tout moment JONCTION : la fonction Filter unknown VLAN (Filtrer le VLAN inconnu) est activée. |

configuration SNMP

Accédez à Configuration SNMP pour configurer les paramètres SNMPv2c et SNMPv3.

| Paramètre | Description |

| Activer SNMPv2c | Activer ou désactiver l'assistance SNMPv2c. |

| Communauté en lecture | Configurez la chaîne de communauté SNMPv2c GET. Exemple : public. |

| Communauté en écriture | Configurez la chaîne de communauté SNMPv2c SET. Exemple : privé. |

| Communauté de déroutement | Configurez la chaîne de communauté SNMPv2c Trap. Exemple : public. |

| Paramètre | Description |

| Contact système | Configurez la chaîne OiD du contact système SNMP MIB-II. Exemple : John. |

| Nom du système | Configurez le nom du système SNMP MIB-II. Exemple : My Unit (Mon unité). |

| Emplacement du système | Configurez l'emplacement du système SNMP MIB-II. Exemple : Université. |

| Paramètre | Description |

| Activer la notification | Activer ou désactiver les rapports PoE trap suivants :

|

| Notifiez toute consommation électrique dépassée (1 à 99 %) | Si ce paramètre est activé, l'utilisateur est notifié lorsque le pourcentage de consommation électrique totale de l'unité (% xy) dépasse ou tombe en dessous de la valeur définie. |

| Paramètre | Description |

| Activer SNMPv3 | Activer ou désactiver l'assistance SNMPv3. |

| Nom de l'utilisateur | Configurez la chaîne de noms d'utilisateur SNMPv3. |

| Mot de passe pour authentification | Configurez le mot de passe SNMPv3 à utiliser pour MD5/SHA. |

| Mot de passe pour la confidentialité | Configurez le mot de passe SNMPv3 à utiliser pour DES/AES. |

| Mode d'authentification et de chiffrement | Configurez le mode d'authentification et de chiffrement SNMPv3. Aucun : aucune authentification ni aucun chiffrement, ce qui signifie aucune sécurité. MD5 : authentification MD5 sans chiffrement. Le paquet peut être modifié, peut facilement être analysé par des renifleurs réseau. SHA : authentification SHA sans chiffrement. MD5+DES : authentification MD5 et chiffrement DES SHA+DES : authentification SHA et chiffrement DES MD5+AES : authentification MD5 et chiffrement AES SHA+AES : authentification SHA et chiffrement AES. |

| Paramètre | Description |

| Nom de l'utilisateur | Configurez la chaîne de noms d'utilisateur des notifications SNMPv3. |

| Mot de passe pour authentification | Configurez le mot de passe pour notification SNMPv3 à utiliser pour MD5/SHA. |

| Mot de passe pour la confidentialité | Configurez le mot de passe pour notification SNMPv3 à utiliser pour DES/AES. |

| Mode d'authentification et de chiffrement | Configurez le mode d'authentification et de notification SNMPv3. Aucun : aucune authentification ni aucun chiffrement, ce qui signifie aucune sécurité. MD5 : authentification MD5 sans chiffrement. Le paquet peut être modifié, peut facilement être analysé par des renifleurs réseau. SHA : authentification SHA sans chiffrement. MD5+DES : authentification MD5 et chiffrement DES SHA+DES : authentification SHA et chiffrement DES MD5+AES : authentification MD5 et chiffrement AES SHA+AES : authentification SHA et chiffrement AES. |

| Paramètre | Description |

| Gestionnaire Trap #1 | Configurez le premier nom IPv4/IPv6/DNS d'un serveur SNMP distant recevant des rapports trap de l'unité tels que Cold-Start, etc. |

| Gestionnaire Trap #2 | Configurez le second nom IPv4/IPv6/DNS d'un serveur SNMP distant recevant des rapports trap de l'unité tels que Cold-Start, etc. |

Maintenance

- Réinitialiser

- Il existe quatre options de réinitialisation différentes :

Un redémarrage sécurisé sans perte de puissance PoE réinitialise le gestionnaire réseau interne et le commutateur Ethernet interne (le réseau sera inactif pendant quelques secondes), en laissant l'alimentation PoE inchangée. Les appareils sous tension continuent de fonctionner normalement comme si aucune réinitialisation n'a été effectuée.

Un redémarrage sécurisé réinitialise le gestionnaire de réseau interne, le contrôleur PoE interne et le commutateur Ethernet interne.

Restaurer les valeurs d'usine mais conserver les paramètres IP rétablit les paramètres d'usine par défaut de l'unité en laissant la configuration réseau IPv4/IPv6 inchangée. Réseau local virtuel (VLAN) et RADIUS/TACACS+ sont désactivés. Cela permet de conserver l'option d'accès à l'unité sur le réseau comme auparavant.

La restauration de toutes les valeurs d'usine permet de rétablir les paramètres d'usine par défaut. L'adresse IP est définie sur 192.168.0.254 et le réseau local virtuel (VLAN) est désactivé.

- Mise à niveau du firmware

- Une mise à niveau du firmware permet de mettre uniquement à niveau le gestionnaire de réseau interne. Le firmware PoE est inchangé. La mise à niveau peut prendre jusqu'à 10 minutes. Pendant ce temps, la fonction de commutation réseau reste ininterrompue, mais l'unité ne peut pas être gérée. La fonctionnalité PoE reste active, mais le trafic réseau peut être interrompu pendant plusieurs secondes.

- Configuration du produit

- Accédez à Product configuration (Configuration du produit) pour télécharger ou charger un fichier de configuration produit. Cette fonctionnalité peut être utilisée pour sauvegarder la configuration de l'unité, modifier la configuration de l'unité hors ligne ou pour créer un fichier de configuration maître permettant de configurer facilement plusieurs unités.

Interface en série SSH

L'interface SSH est conçue pour diverses tâches de maintenance telles que la mise à jour du firmware PoE, etc. Elle a été élaborée pour fournir une interface simple et pratique aux gestionnaires informatiques qui connaissent bien le SSH. Pour simplifier l'utilisation du SSH, l'interface SSH est commandée par menu.

Le SSH est protégé par un mot de passe et partage les mêmes nom d'utilisateur et mot de passe que pour l'accès Web.

Le SSH prend en charge l'authentification par nom d'utilisateur et mot de passe de RADIUS et de RADIUSACS+.

Un seul utilisateur distant à la fois peut accéder à l'unité via SSH. Si un deuxième utilisateur SSH distant tente d'accéder à l'unité, alors que le premier utilisateur SSH est toujours actif, un message est envoyé au deuxième utilisateur SSH, qui demande à l'utilisateur de tenter de se reconnecter via SSH ultérieurement.

Les sessions SSH inactives (l'utilisateur distant n'effectue aucune manipulation) sont automatiquement closes après trois minutes.

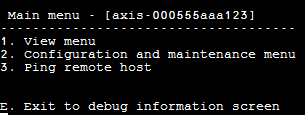

Menu principal

Pour identifier facilement l'unité à laquelle vous avez accédé, la chaîne de noms d'hôte de l'unité s'affiche à droite du titre du menu principal. Cela s'avère particulièrement utile lorsque l'utilisateur dispose de plusieurs unités.

Menu Affichage

Le menu Affichage fournit des informations sur l'état des ports PoE, les paramètres réseau et les informations de l'unité.

Option de menu | Description |

1. Afficher l'état des ports PoE | Accédez à cet élément de menu pour obtenir les informations suivantes :

|

2. Afficher les paramètres réseau | Accédez à cet élément de menu pour obtenir les informations suivantes :

|

3. Afficher les informations de l'unité | Accédez à cet élément de menu pour obtenir un récapitulatif des paramètres de production de l'unité :

|

Menu configuration et maintenance

Allez au menu Configuration et maintenance pour configurer ou réinitialiser l'unité ou pour mettre le logiciel à jour.

Option de menu | Description |

1. Activer/Désactiver le port PoE | Activer ou désactiver un port PoE. La liaison Ethernet reste activée même lorsqu'aucune alimentation n'est fournie. |

2. Télécharger le certificat WEB SSL depuis le serveur TFTP (réinitialiser uniquement le serveur Web) | Télécharger des certificats signés automatiquement ou signés CA depuis un serveur TFTP, pour permettre une navigation Web sécurisée vers l'appareil avec confirmation de sécurité par le navigateur (verrou vert dans la zone URL du navigateur Web) |

3. Mettre à jour le firmware PoE de l'unité (réinitialisation de l'unité) | Mettre à jour le firmware PoE. Les fichiers de mise à jour sont téléchargés à partir d'un serveur TFTP. La fonctionnalité PoE n'est pas disponible pendant la mise à jour du firmware (environ 5 à 10 minutes). |

4. Rétablissement des valeurs par défaut de l'unité (sauf configuration IP) | Restaurer la configuration de l'unité aux valeurs par défaut, mais laisser la configuration réseau IPv4/IPv6 inchangée. Cela permet de conserver l'option d'accès à l'unité sur le réseau comme auparavant. |

5. Rétablir tous les paramètres par défaut de l'unité | Restaurer l'intégralité de l'appareil à tous les paramètres par défaut. |

6. Réinitialiser uniquement le gestionnaire de réseau | Réinitialiser uniquement le gestionnaire de réseau interne, responsable des interfaces de gestion de réseau de l'unité telles que le Web, SSH, SNMP, etc. Le commutateur Ethernet interne est également réinitialisé ; le réseau sera fermé pendant quelques secondes. Seule l'alimentation PoE reste inchangée. Les appareils sous tension fonctionnent normalement comme si aucune réinitialisation n'avait été effectuée. |

7. Réinitialiser l'unité | Réinitialiser l'ensemble de l'unité y compris le gestionnaire de réseau interne, le contrôleur PoE et le commutateur Ethernet interne. |

8. Activer/désactiver la passerelle par défaut ping automatique pour garantir la connectivité réseau | Activer ou désactiver le ping automatique sur la passerelle par défaut. Une fois activée, l'unité vérifie la connectivité réseau correcte en effectuant le test ping de la passerelle par défaut toutes les 12 secondes (IPv4 DGW ou IPv6 DGW). Après 10 pannes ping consécutives, le module de gestion réseau se réinitialise sans affecter les ports PoE. |

Test ping de l'hôte distant

Accédez à Ping remote host (Effectuer un test Ping de l'hôte distant) pour tester les problèmes de connectivité réseau.

Surveillance et configuration SNMP

De nombreuses unités peuvent être contrôlées et gérées à l'aide d'outils de gestion réseau tiers standard tels que HP Openview, IBM Tivoli, SNMPc, etc.

Activer SNMP

L'interface de gestionnaire de réseau prend en charge SNMPv1, SNMPv2 et SNMPv3. L'unité accepte et répond aux paquets SNMPv1, mais puisque SNMPv1 est obsolète, les traps et notifications SNMP sont envoyés dans SNMPv2, SNMPv3 ou les deux.

Pour des raisons de sécurité, l'unité est expédiée avec SNMPv2 et SNMPv3 désactivés. Avant d'activer SNMP, il est vivement recommandé de modifier les règles de la communauté SNMP.

Pour activer SNMP :

Accédez à Security > SNMMP configuration (Sécurité > Configuration SNMMP) et activez SNMPv2 ou SNMPv3.

Assurez-vous que la configuration de la communauté SNMPv2 correspond à la configuration de votre gestionnaire SNMP.

Assurez-vous que le nom d'utilisateur, le mot de passe d'authentification SNMPv3, le mot de passe pour la confidentialité et les méthodes de chiffrement correspondent à la configuration de votre gestionnaire SNMP.

Pour activer les traps :

Allez aux gestionnaires trap SNMP IPv4/IPv6 distants et configurez l'adresse IP du gestionnaire distant.

Assurez-vous que le nom d'utilisateur de la notification SNMPv3, le mot de passe d'authentification, le mot de passe pour la confidentialité et les méthodes de chiffrement correspondent à la configuration de votre gestionnaire SNMP trap.

Accédez à PoE MIB et activez les notifications PoE pour obtenir des notifications concernant les changements d'état du port PoE, la consommation électrique de l'unité dépasse ou passe en dessous d'un certain niveau, etc.

SNMP MIB

Plusieurs MIB sont pris en charge par le gestionnaire SNMP.

- MIB réseau

- Différents MIB réseau, tels que RFC1213 MIB-II, peuvent être utilisés pour fournir des statistiques réseau. Notez que ces MIB ne sont pas destinés à être utilisés pour la configuration réseau sur SNMP.

- RFC3621

- MIB de Power over Ethernet (PoE) qui fournit différentes fonctionnalités PoE. Voir RFC3621 PoE MIB.

- MIB privé

- Améliore la fonctionnalité PoE au-delà du MIB PoE RFC3621. Voir MIB privé.

RFC3621 PoE MIB

RFC3621 PoE MIB est situé sous l'arborescence 1.3.6.1.2.1.105 SNMP MIB. Le MIB est divisé en trois sections.

- Paramètres du port

- La première section traite les ports PoE et offre une fonctionnalité telle qu'activer et désactiver les ports, lire l'état, la classe, etc. du port. Chaque OiD est accessible en tant qu'une matrice bidimensionnelle.

- Principaux paramètres de l'équipement d'alimentation (PSE)

- La deuxième section traite la source d'alimentation qui alimente un groupe de ports PoE. Elle permet de lire la consommation électrique totale, l'état de l'alimentation, etc.

- Trap PoE

- La troisième section permet d'envoyer et de désactiver des traps PoE aux gestionnaires SNMP distants.

MIB privé

Les SNMP OiD suivants sont pris en charge par le MIB privé de SNMP :

Nom de l'OiD | Type (R/W) | Description |

poePortConsumptionPower | R | Consommation électrique du port PoE [Watt] |

poePortMaxPower | R | Puissance disponible maximale du port PoE [Watt] |

poePortType | R | Type de port PoE : deux paires, 30 [Watt], quatre paires, 60 [Watt] |

mainVoltage | R | Tension d'alimentation de l'unité [Volt] |

Message SysLog

L'unité envoie différents rapports d'événements à un hôte IPv4/IPv6 externe exécutant une application SysLog daemon. L'hôte IPv4/IPv6 enregistre les événements à utiliser ultérieurement. Configurez l'adresse IP du serveur SysLog en parcourant la page Web de configuration de l'unité si des événements SysLog sont envoyés.

Il existe trois catégories de journaux d'événements :

- Diffusion d'événements IPv4 SysLog

- Ces événements de journalisation doivent être interceptés par tout serveur SysLog sur le réseau LAN quelle que soit la configuration SysLog de l'unité. Cela facilite la localisation de l'IP de l'unité sur le réseau et le signalement des événements majeurs tels que la récupération de l'unité après une coupure de courant, etc.

- RFC3621 PoE traps

- Les RFC3621 PoE traps sont également envoyés en tant que messages SysLog, ce qui simplifie la lecture de tels événements pour l'utilisateur distant.

- Événements SysLog propriétaires

- Ces événements de journalisation portent sur des pannes ou des violations de sécurité potentielles comme lorsqu'un utilisateur distant tente d'accéder avec un nom d'utilisateur incorrect via le Web/SSH, etc.

Types de messages SysLog

ID du message | Description | Informations fournies | Commentaires |

0 | System UP est envoyée lorsque l'alimentation est fournie à l'unité ou que le gestionnaire de réseau interne se réinitialise. |

| Le message est envoyé au format 255.255.255.255 à un serveur SysLog connecté au réseau LAN et au serveur SysLog 1 et 2. |

1 | L'état du port PoE modifié est envoyé lorsque l'état du port PoE est modifié, par exemple lorsqu'un périphérique est inséré ou retiré. | Nouvel état PoE tel que défini dans RFC3621 (recherche, alimentation, défaillance, etc.) | RFC3621 SNMP PoE MIB, rapport SysLog équivalent au trap |

2 | Consommation électrique de PoE dépasse xy % de la puissance maximale de l'alimentation électrique est envoyée lorsque la consommation électrique de PoE dépasse la valeur définie. | Consommation électrique en pourcentage de l'alimentation électrique maximale | RFC3621 SNMP PoE MIB, rapport SysLog équivalent au trap |

3 | Consommation électrique de PoE est inférieure à xy % de la puissance maximale de l'alimentation électrique est envoyée lorsque la consommation électrique de PoE est inférieure à la valeur définie. | Consommation électrique en pourcentage de l'alimentation électrique maximale | RFC3621 SNMP PoE MIB, rapport SysLog équivalent au trap |

6 | Configuration par défaut est envoyée lorsque la configuration par défaut de l'unit est rétablie | L'IP du serveur SysLog reste inchangée lorsque la configuration par défaut de l'unité est rétablie. | |

7 | Configuration de l'unité est changée est envoyée lorsque la configuration de l'unité est modifiée. | ||

9 | Réinitialisation du contrôleur PoE est envoyée lorsque cette réinitialisation du contrôleur PoE se produit. | ||

10 | Le contrôleur PoE n'a aucun firmware est envoyé lorsque le firmware du contrôleur PoE est effacé ou corrompu. | ||

11 | SSH non valide est envoyé lorsqu'un utilisateur distant tente d'accéder à l'unité par SSH avec un nom d'utilisateur ou un mot de passe incorrect. | Adresse IPv4/IPv6 de l'utilisateur distant | |

12 | DHCPv4 n'est envoyé que la première fois que l'adresse DHCPv4 est obtenue en passant de statique à DHCPv4 ou en cas de mise sous tension. |

| Le message est envoyé au format 255.255.255.255 à un serveur SysLog connecté au réseau LAN et au serveur SysLog 1 et 2. |

13 | DHCPv6 n'est envoyé que la première fois que l'adresse DHCPv6 est obtenue en passant de statique à DHCPv6 ou en cas de mise sous tension. |

| Le message est envoyé au format 255.255.255.255 à un serveur SysLog connecté au réseau LAN et au serveur SysLog 1 et 2. |

14 | Configuration du réseau local virtuel (VLAN) non valide est envoyée lorsque l'unité détecte, lors de sa mise en marche, que les configurations du réseau local virtuel (VLAN) empêchent l'unité d'être gérée sur le réseau. Ceci est probablement dû à un nouveau fichier de configuration défectueux chargé sur l'unité. L'unité rétablit les paramètres d'usine par défaut aux valeurs par défaut semi-usine, éteint le réseau local virtuel (VLAN) et rétablit la plupart de ses paramètres de configuration aux valeurs d'usine par défaut, en laissant les paramètres IP réseau de l'unité inchangés. Ensuite, l'unité redémarre. | Le message est envoyé au format 255.255.255.255 à un serveur SysLog connecté au réseau LAN et au serveur SysLog 1 et 2. |

Dépannage

Le tableau de dépannage suivant propose des solutions aux problèmes les plus fréquents. Si vous ne parvenez pas à trouver les informations que vous recherchez, contactez votre revendeur local pour obtenir de l'aide.

Problème | Mesures correctives |

Échec du test ping de l'adresse IP de l'unité. |

|

L'unité peut être soumise à un test ping depuis un hôte local, mais lorsque vous essayez d'utiliser l'utilitaire ping de l'unité, il n'y a aucune réponse. |

|

Le logiciel ne peut pas être mis à jour via TFTP. |

|

Connectez-vous à l'unité via des tâches SSH, mais la session SSH se termine au bout d'un moment. | La session SSH se termine au bout de trois minutes si aucune touche n'est pressée et qu'il n'y a aucune activité. |

Aucun événement trap SNMP n'est reçu. |

|

L'IP du serveur SysLog est correctement définie, mais les messages de journalisation ne sont pas reçus. | Désactivez le pare-feu hôte ou laissez le port 514 de l'UDP le traverser. |

La connexion à l'unité ne fonctionne pas, car RADIUS/RADIUSACS+ a été activé. |

|

Les traps SNMP PoE ne sont pas envoyés. |

|

Assistance

Si vous avez besoin d'une assistance technique, contactez votre revendeur Axis. Si celui-ci n'est pas en mesure de répondre immédiatement à vos questions, il transmettra votre demande aux services compétents afin d'obtenir une réponse dans les meilleurs délais. Si vous disposez d'une connexion Internet, vous pouvez :

télécharger la documentation de l'utilisateur et les mises à jour du logiciel

consulter les réponses aux problèmes résolus dans notre base de données FAQ, lancer une recherche par produit, par catégorie ou par expression ;

signaler des problèmes au personnel d'assistance technique d’Axis en vous connectant à votre espace d'assistance personnel ;

discuter en ligne avec le personnel d'assistance technique d'Axis

consulter la page d'assistance technique à l'adresse axis.com/support

Si vous avez besoin d’une assistance technique, veuillez contacter les services compétents conformément à votre contrat de licence afin d'obtenir une réponse dans les meilleurs délais.

Si vous avez besoin d’une assistance technique, contactez l'assistance ADP afin d'obtenir une réponse dans les meilleurs délais.

En savoir plus !

Visitez le centre d'apprentissage d'Axis axis.com/learning pour accéder à des formations, webinaires, didacticiels et guides utiles.