Panoramica dei prodotti

- Coperchio

- Vite del coperchio

- Slot di rimozione coperchio

- Base

- Clip DIN superiore

- Interruttore allarme anti-manomissione - retro

- Clip DIN inferiore

- Codice dispositivo (N/P) e numero di serie (N/S)

- Connettore dati lettore (READER DATA 1)

- Connettore dati lettore (READER DATA 2)

- Connettore I/O lettore (READER I/O 1)

- Connettore I/O lettore (READER I/O 2)

- Connettore porta (DOOR IN 1)

- Connettore porta (DOOR IN 2)

- Connettore ausiliario (AUX)

- Connettore audio (AUDIO) (non utilizzato)

- Connettore di alimentazione (DC IN)

- Connettore di rete (PoE)

- Connettore blocco di alimentazione (LOCK)

- Connettore di alimentazione e relè (PWR, RELAY)

- Indicatore LED di alimentazione

- Indicatore LED di stato

- Indicatore LED di rete

- Indicatore LED 2 del lettore (non utilizzato)

- Indicatore LED 1 del lettore (non utilizzato)

- Collettore pin allarmi anti-manomissione - fronte (TF)

- Collettore pin allarmi anti-manomissione - retro (TB)

- Indicatore LED di blocco

- Indicatore LED di blocco

- Sensore allarme anti-manomissione - fronte

- Slot per scheda SD (microSDHC) (non utilizzato)

- Pulsante di comando

- Codice dispositivo (N/P) e numero di serie (N/S)

Indicatori LED

| LED | Colore | Indicazione |

| Rete | Verde | Luce fissa per connessione di rete a 100 MBit/s. Luce lampeggiante: attività di rete. |

| Giallo | Luce fissa per connessione di rete a 10 MBit/s. Luce lampeggiante: attività di rete. | |

| Spento | Assenza di connessione. | |

| Stato | Verde | Luce verde fissa: condizioni di normale utilizzo. |

| Giallo | Fissa durante l'avvio e quando si ripristinano le impostazioni. | |

| Rosso | Luce lampeggiante lenta: aggiornamento non riuscito. | |

| Alimentazione | Verde | Normale utilizzo. |

| Giallo | Luce lampeggiante verde/gialla durante l'aggiornamento del firmware. | |

| Blocco | Verde | Luce fissa: non in tensione. |

| Rosso | Luce fissa: in tensione. | |

| Spento | Isolato. |

- Il LED di stato può essere configurato per lampeggiare quando un evento è attivo.

- Il LED di stato può essere configurato per lampeggiare durante l'identificazione dell'unità. Andare a Setup > Additional Controller Configuration > System Options > Maintenance (Impostazione > Configurazione dispositivo di controllo aggiuntivo > Opzioni di sistema > Manutenzione).

Connettori e pulsanti

Interfaccia I/O

Connettori dati lettore

Due morsettiere a 6 pin che supportano protocolli RS485 e Wiegand per la comunicazione con il lettore. Per le specifiche, vedere Connettore dati lettore.

- Connettori I/O lettore

Due morsettiere a 6 pin per l'ingresso e l'uscita del lettore. Oltre al punto di riferimento 0 V CC e all'alimentazione (uscita CC), il connettore I/O lettore fornisce l'interfaccia per: Input digitale: ad esempio per il collegamento degli allarmi anti-manomissione del lettore.

Output digitale – Per collegare ad esempio i suoni acustici e segnali LED del lettore.

- Per le specifiche, vedere Connettore I/O lettore.

Connettori porta

Due morsettiere a 4 pin per il collegamento di dispositivi di monitoraggio porta e dispositivi REX (Request to Exit). Per le specifiche, vedere Connettore porta.

- Connettore ausiliario

Morsettiera I/O a 4 pin configurabile. Utilizzare con dispositivi esterni in combinazione con, ad esempio, allarmi antimanomissione, attivazione di eventi e notifiche di allarme. Oltre al punto di riferimento 0 V CC e all'alimentazione (uscita CC), il connettore ausiliario fornisce l'interfaccia per: Input digitale: ingresso allarme utilizzabile per collegare i dispositivi, che può passare dal circuito chiuso al circuito aperto, ad esempio i sensori PIR o rilevatori di rottura.

Output digitale: per collegare dispositivi esterni come allarmi antifurto, sirene o luci. I dispositivi collegati possono essere attivati tramite l'API (interfaccia per la programmazione di applicazioni) VAPIX® oppure tramite una regola di azione.

- Per le specifiche, vedere Connettore ausiliario.

Input alimentazione esterni

Il dispositivo deve essere collegato tramite un cavo di rete schermato (STP). Tutti i cavi che collegano il dispositivo alla rete sono destinati al loro uso specifico. Accertarsi che i dispositivi di rete siano installati secondo le istruzioni del produttore. Per maggiori informazioni sui requisiti normativi, vedere .

Connettore di alimentazione

Morsettiera a 2 pin utilizzata per l'input dell'alimentazione CC. Utilizzare una sorgente di alimentazione limitata (LPS) compatibile con una bassissima tensione di sicurezza (SELV) con una potenza di output nominale limitata a ≤100 W o una corrente nominale di output limitata a ≤5 A. Per le specifiche, vedere Connettore di alimentazione.

Connettore di rete

Connettore Ethernet RJ45. Supporta Power over Ethernet (PoE). Per le specifiche, vedere Connettore di rete.

Output alimentazione

Connettore blocco di alimentazione

Morsettiera a 4 pin per la connessione di uno o due blocchi. Il connettore di blocco può essere usato anche per fornire alimentazione ai dispositivi esterni. Per le specifiche, vedere Connettore blocco di alimentazione.

Connettore del relè e di alimentazione

Morsettiera a 6 pin utilizzata per collegare l'alimentazione e il relè del dispositivo di controllo porte a dispositivi esterni quali blocchi e sensori. Per le specifiche, vedere Connettore del relè e di alimentazione.

Pulsanti e altro hardware

Collettore pin allarmi anti-manomissione

Due collettori a due pin per scollegare gli allarmi anti-manomissione anteriore e posteriore. Per le specifiche, vedere Collettore pin allarmi anti-manomissione.

- Pulsante di comando

Il pulsante di comando viene utilizzato per: Ripristino del dispositivo alle impostazioni predefinite di fabbrica. Vedere Ripristino delle impostazioni predefinite di fabbrica.

Collegarsi a un servizio AXIS Video Hosting System. Vedere AXIS Video Hosting System (AVHS). Per il collegamento, premere e tenere premuto il tasto per circa 1 secondo fino a quando il LED di stato lampeggia in verde.

Collegamento al AXIS Internet Dynamic DNS Service. Vedere AXIS Internet Dynamic DNS Service. Per il collegamento, premere e tenere premuto il tasto per circa 3 secondi.

Installazione

Modalità di accesso al dispositivo

Per installare il dispositivo Axis, vedere la guida all'installazione fornita con il dispositivo.

Accesso al dispositivo

Aprire un browser ed inserire il nome di host o l'indirizzo IP del dispositivo Axis.

Se non si conosce l'indirizzo IP, utilizzare AXIS IP Utility o AXIS Device Manager per individuare il dispositivo sulla rete.

Immettere il nome utente e la password. Se si accede al dispositivo per la prima volta, è necessario impostare la password root. Vedere .

AXIS Entry Manager si apre nel browser. Se si utilizza un computer, verrà visualizzata la pagina Panoramica. Se si utilizza un dispositivo mobile, verrà visualizzata la pagina web in versione mobile.

Informazioni sulla pagina di destinazione del dispositivo mobile

La pagina di destinazione del dispositivo mobile mostra lo stato delle porte e dei blocchi collegati al dispositivo di controllo delle porte. È possibile eseguire la verifica di blocco e sblocco. Aggiornare la pagina per visualizzare il risultato.

Un collegamento indirizzerà ad Axis Entry Manager.

- Axis Entry Manager non supporta i dispositivi mobili.

- Se si prosegue in Axis Entry Manager, il collegamento alla pagina di destinazione per dispositivi mobili non sarà più disponibile.

Modalità di accesso al dispositivo da Internet

Un router di rete consente ai dispositivi su una rete privata (LAN) di condividere una singola connessione a Internet. Questo avviene inoltrando il traffico di rete da una rete privata a Internet.

La maggior parte dei router è preconfigurata per bloccare i tentativi di accesso alla rete privata (LAN) da una rete pubblica (Internet).

Se il dispositivo Axis si trova su una intranet (LAN) e si desidera renderlo disponibile dall'altro lato (WAN) di un router NAT (Network Address Translator), attivare la funzione NAT traversal. Se la funzione è correttamente configurata, tutto il traffico HTTP a una porta HTTP esterna nel router NAT viene inoltrato al dispositivo.

Modalità di attivazione della funzione NAT traversal

Andare a Setup > Additional Controller Configuration > System Options > Network > TCP/IP > Advanced (Impostazione > Configurazione dispositivo di controllo aggiuntivo > Opzioni di sistema > Rete > TCP/IP > Avanzate).

Fare clic su Enable (Abilita).

Configurare manualmente il router NAT per consentire l'accesso da Internet.

Consultare anche le informazioni sul servizio Internet DNS dinamico di AXIS, all'indirizzo www.axiscam.net

- In questo contesto, il termine “router“ fa riferimento a qualsiasi dispositivo di routing di rete come un router NAT, un router di rete, un gateway Internet, un router a banda larga, un dispositivo di condivisione a banda larga o un software, ad esempio un firewall.

- Affinché funzioni, la funzione NAT traversal deve essere supportata dal router. Il router inoltre deve supportare UPnP®.

Come impostare la password root

Per accedere al prodotto Axis, è necessario impostare la password per il root utente amministratore predefinito. Questa operazione viene effettuata nella finestra di dialogo Configure Root Password (Configura password root), visualizzata quando si accede al dispositivo per la prima volta.

Per evitare intercettazioni sulla rete, la password root può essere impostata tramite una connessione HTTPS crittografata, con un certificato HTTPS. HTTPS (Hypertext Transfer Protocol over SSL) è un protocollo utilizzato per crittografare il traffico tra i browser e i server Web. Il certificato HTTPS assicura uno scambio di informazioni crittografato. Vedere HTTPS.

Il root nome utente amministratore predefinito è permanente e non è possibile eliminarlo. Se si perde la password del root, il prodotto deve essere ripristinato alle impostazioni di fabbrica predefinite. Vedere Ripristino delle impostazioni predefinite di fabbrica.

Per impostare la password, inserirla direttamente nella finestra di dialogo.

Pagina Panoramica

La pagina Panoramica di AXIS Entry Manager visualizza le informazioni relative a: nome del dispositivo di controllo della porta, indirizzo MAC, indirizzo IP e versione del firmware. Consente inoltre di identificare il dispositivo di controllo della porta sulla rete o nel sistema.

La prima volta che si accede al dispositivo Axis, la pagina Panoramica richiederà di configurare l'hardware, per impostare una data e un'ora, per configurare le impostazioni di rete e configurare il dispositivo di controllo della porta come parte di un sistema o un'unità indipendente. Per ulteriori informazioni sulla configurazione del sistema, vedere Configurazione: passo a passo.

Per tornare alla pagina Panoramica dalle altre pagine Web del dispositivo, fare clic su Overview (Panoramica) nella barra dei menu.

Configurazione del sistema

Per aprire le pagine di impostazione del dispositivo, fare clic su Setup (Impostazione) nell'angolo superiore destro della pagina Panoramica.

Il dispositivo Axis può essere configurato dagli amministratori. Per ulteriori informazioni relative agli utenti e agli amministratori, vedere Informazioni sugli utenti, Creazione e modifica di utenti e Utenti.

Configurazione: passo a passo

- Prima di iniziare ad utilizzare il sistema di controllo degli accessi è necessario completare la seguente procedura di configurazione:

Se l'inglese non è la lingua madre, è possibile configurare AXIS Entry Manager per l'utilizzo di un'altra lingua. Vedere Selezione di una lingua.

Impostare la data e l'ora. Vedere Impostazione di data e ora.

Configurare le impostazioni di rete. Vedere Configurazione delle impostazioni di rete.

Configurare il dispositivo di controllo delle porte e i dispositivi collegati quali lettori, blocchi e dispositivi per le richieste di uscita (REX). Vedere Configurazione dell'hardware.

Verificare i collegamenti hardware. Vedere Verifica dei collegamenti hardware.

Configurare le schede e i formati. Vedere Configurazione di schede e formati.

Configurare il sistema di controllo delle porte. Vedere Gestione dei dispositivi di controllo porta di rete.

Per informazioni su come configurare e gestire porte, pianificazioni, utenti e gruppi del sistema, vedere Gestione degli accessi.

Per informazioni sui consigli per la manutenzione, vedere Istruzioni di manutenzione.

Per aggiungere o rimuovere i dispositivi di controllo delle porte, per aggiungere, rimuovere o modificare gli utenti oppure per configurare l'hardware, più della metà dei dispositivi di controllo delle porte nel sistema deve essere online. Per verificare lo stato del dispositivo di controllo della porta, andare a Setup > Manage Network Door Controllers in System (Impostazione > Gestisci i dispositivi di controllo delle porte nel sistema).

Selezione di una lingua

La lingua predefinita di AXIS Entry Manager è l'inglese ma è possibile passare a qualsiasi altra lingua inclusa nel firmware del dispositivo. Per informazioni sul firmware più recente, vedere www.axis.com

È possibile passare a qualsiasi altra lingua in qualsiasi pagina Web del dispositivo.

Per passare a un'altra lingua, fare clic sull'elenco a discesa delle lingue ![]() e selezionare una lingua. Tutte le pagine Web del dispositivo e le pagine della Guida vengono visualizzate nella lingua selezionata.

e selezionare una lingua. Tutte le pagine Web del dispositivo e le pagine della Guida vengono visualizzate nella lingua selezionata.

- Quando si cambia la lingua, viene modificato anche il formato della data in un formato comunemente utilizzato nella lingua selezionata. Il formato corretto viene visualizzato nei campi dati.

- Se si ripristina il dispositivo alle impostazioni predefinite di fabbrica, AXIS Entry Manager torna alla lingua inglese.

- Se si ripristina il dispositivo, AXIS Entry Manager continuerà ad utilizzare la lingua selezionata.

- Se si riavvia il dispositivo, AXIS Entry Manager continuerà ad utilizzare la lingua selezionata.

- Se si aggiorna il firmware, AXIS Entry Manager continuerà a utilizzare la lingua selezionata.

Impostazione di data e ora

Se il dispositivo di controllo delle porte fa parte di un sistema, le impostazioni di data e ora verranno distribuite a tutti i dispositivi di controllo delle porte. Ciò significa che le impostazioni verranno fornite ad altri dispositivi di controllo nel sistema, indipendentemente dalla sincronizzazione con un server NTP, dall'impostazione di data e ora manualmente o dall'ottenimento di data e ora da un computer. Se non è possibile visualizzare le modifiche, provare ad aggiornare la pagina nel browser. Per ulteriori informazioni sulla gestione di un sistema di dispositivi di controllo delle porte, vedere Gestione dei dispositivi di controllo porta di rete.

Per impostare la data e l'ora del dispositivo Axis, andare a Setup > Date & Time (Impostazione > Data e ora).

- È possibile impostare la data e l'ora nei seguenti modi:

Data e ora da un server NTP (Network Time Protocol). Vedere Data e ora da un server NTP (Network Time Protocol).

Impostare la data e l'ora manualmente. Vedere Impostazione di data e ora manuali.

Ottenere la data e l'ora dal computer. Vedere Ottenimento della data e dell'ora dal computer.

Current controller time (Ora attuale dispositivo di controllo) visualizza la data e l'ora correnti del dispositivo di controllo delle porte (formato 24 ore).

Le stesse opzioni per la data e l'ora sono inoltre disponibili nelle pagine Opzioni di sistema. Andare a Setup > Additional Controller Configuration > System Options > Date & Time (Opzioni di sistema, Data e ora, Impostazione, Configurazione controller aggiuntivo, Opzioni di sistema, Data e ora).

Data e ora da un server NTP (Network Time Protocol)

Andare a Setup > Date & Time (Impostazione > Data e ora).

Selezionare Timezone (Fuso orario) dall'elenco a discesa.

Se nella propria regione è in uso l'ora legale, selezionare Adjust for daylight saving (Passa all'ora legale).

Selezionare Synchronize with NTP (Sincronizza con NTP).

Selezionare l'indirizzo DHCP predefinito oppure immettere l'indirizzo di un server NTP.

Fare clic su Save (Salva).

- Quando si esegue la sincronizzazione con un server NTP, la data e l'ora vengono aggiornate continuamente poiché la data viene inoltrata dal server NTP. Per informazioni sulle impostazioni NTP, vedere NTP Configuration.

- Se si utilizza un nome host per il server NTP, deve essere configurato un server DNS. Vedere DNS Configuration.

Impostazione di data e ora manuali

Andare a Setup > Date & Time (Impostazione > Data e ora).

Se nella propria regione è in uso l'ora legale, selezionare Adjust for daylight saving (Passa all'ora legale).

Selezionare Set date & time manually (Imposta data e ora manualmente).

Immettere la data e l'ora desiderate.

Fare clic su Save (Salva).

- Quando si impostano la data e l'ora manualmente, queste vengono impostate e non verranno aggiornate manualmente. Ciò significa che se la data e l'ora devono essere aggiornate, le modifiche devono essere eseguite manualmente poiché non esiste nessuna connessione a un server NTP esterno.

Ottenimento della data e dell'ora dal computer

Andare a Setup > Date & Time (Impostazione > Data e ora).

Se nella propria regione è in uso l'ora legale, selezionare Adjust for daylight saving (Passa all'ora legale).

Selezionare Set date & time manually (Imposta data e ora manualmente).

Fare clic su Sync now and save (Sincronizza ora e salva).

- Quando si utilizza l'ora del computer, la data e l'ora vengono sincronizzati con l'ora del computer una sola volta e non verranno aggiornate automaticamente. Ciò significa che se si modifica la data o l'ora del computer che si utilizzano per gestire il sistema, è necessario effettuare nuovamente la sincronizzazione.

Configurazione delle impostazioni di rete

Per configurare le impostazioni di rete di base, andare a Setup > Network Settings (Impostazione > Impostazioni di rete) o a Setup > Additional Controller Configuration > System Options > Network > TCP/IP > Basic (Impostazione > Configurazione dispositivo di controllo aggiuntivo > Opzioni di sistema > Rete > TCP/IP > Base).

Per ulteriori informazioni sulle impostazioni di rete, vedere Rete.

Configurazione dell'hardware

Per poter gestire le porte e i piani, è necessario configurare l'hardware nelle pagine Hardware Configuration (Configurazione hardware).

È possibile collegare lettori, blocchi e altri dispositivi al dispositivo Axis prima di completare la configurazione hardware. Tuttavia, sarà più semplice collegare i dispositivi dopo aver completato la configurazione dell'hardware. Ciò è dovuto al fatto che al termine della configurazione è disponibile uno schema dei pin hardware che funge da guida per connettere i pin e può essere utilizzato come scheda di riferimento per la manutenzione. Per le istruzioni di manutenzione, consultare Istruzioni di manutenzione.

- Se si configura l'hardware per la prima volta, selezionare uno dei seguenti metodi:

Importare un file di configurazione hardware. Vedere Modalità di importazione di un file di configurazione hardware.

Creare una nuova configurazione dell'hardware. Vedere Creazione di una nuova configurazione dell'hardware.

Se l'hardware del dispositivo non è stato configurato prima o è stato cancellato, l'opzione Hardware Configuration (Configurazione hardware) sarà disponibile nel pannello delle notifiche della pagina Overview (Panoramica).

Modalità di importazione di un file di configurazione hardware

La configurazione hardware del dispositivo Axis può essere completata più rapidamente importando un file di configurazione hardware.

Quando si esporta il file da un dispositivo per importarlo in altri dispositivi, è possibile eseguire più copie della stessa configurazione hardware senza dover ripetere la stessa procedura ogni volta. È anche possibile archiviare i file esportati come backup e utilizzarli per ripristinare configurazioni hardware precedenti. Per ulteriori informazioni, vedere Modalità di esportazione di un file di configurazione hardware.

- Per importare un file di configurazione hardware:

Andare a Setup > Hardware Configuration (Impostazione > Configurazione hardware).

Fare clic sul pulsante Import hardware configuration (Importa configurazione hardware) o, se già esiste una configurazione, sul pulsante Reset and import hardware configuration (Reimposta e importa configurazione hardware).

Nella finestra di dialogo del browser visualizzata, individuare e selezionare il file di configurazione hardware (*.json) sul computer.

Fare clic su OK.

Modalità di esportazione di un file di configurazione hardware

La configurazione hardware del dispositivo Axis può essere esportata per effettuare più copie della stessa impostazione dell'hardware. È anche possibile archiviare i file esportati come backup e utilizzarli per ripristinare configurazioni hardware precedenti.

La configurazione hardware dei piani non può essere esportata.

Le impostazioni di blocco wireless non sono incluse nell'esportazione della configurazione hardware.

- Per esportare un file di configurazione hardware:

Andare a Setup > Hardware Configuration (Impostazione > Configurazione hardware).

Fare clic su Export hardware configuration (Esporta configurazione hardware).

A seconda del browser, potrebbe essere necessario esplorare una finestra di dialogo per completare l'esportazione.

Se non diversamente specificato, il file esportato (*.json) viene salvato nella cartella di download predefinita. È possibile selezionare una cartella di download nelle impostazioni utente del browser Web.

Creazione di una nuova configurazione dell'hardware

Attenersi alla seguente procedura a seconda delle esigenze:

Modalità di creazione di una nuova configurazione hardware senza periferiche

Selezionare Setup > Hardware Configuration (Configurazione > Configurazione hardware) e fare clic su Start new hardware configuration (Avvia una nuova configurazione hardware).

Inserire un nome per il dispositivo Axis.

Selezionare il numero di porte collegate e fare clic su Next (Avanti).

Configurare i monitor porte (i sensori di posizione delle porte) e i blocchi secondo le proprie necessità, quindi fare clic su Next (Avanti). Per ulteriori informazioni sulle opzioni disponibili, vedere Modalità di configurazione di monitor porte e blocchi.

Configurare i lettori e i dispositivi REX che verranno utilizzati e fare clic sul pulsante Finish (Fine). Per ulteriori informazioni sulle opzioni disponibili, vedere Modalità di configurazione di lettori e dispositivi REX.

Fare clic su Close (Chiudi) oppure sul collegamento per visualizzare lo schema dei pin hardware.

Modalità di configurazione di monitor porte e blocchi

Una volta selezionata un'opzione porta nella nuova configurazione hardware, è possibile configurare i monitor porte e i blocchi.

Se viene utilizzato un monitor porte, selezionare Door monitor (Monitor porte), quindi selezionare l'opzione che corrisponde alla modalità di connessione dei circuiti del monitor porte.

Se il blocco deve attivarsi immediatamente dopo l'apertura della porta, selezionare Cancel access time once door is opened (Cancella tempo di accesso una volta aperta la porta).

Se si desidera ritardare la nuova chiusura, impostare il tempo di ritardo in millisecondi in Relock time (Tempo di nuova chiusura).

Specificare le opzioni di tempo del monitor porte o, se non verrà utilizzato alcun monitor porte, le opzioni di tempo del blocco.

Selezionare le opzioni che corrispondono alla modalità di collegamento dei circuiti di blocco.

Se viene utilizzato un monitor blocco, selezionare Lock monitor (Monitor blocco), quindi selezionare le opzioni che corrispondono alla modalità di collegamento dei circuiti del monitor blocco.

Se le connessioni di input da lettori, dispositivi REX e monitor porte devono essere supervisionate, selezionare Enable supervised inputs (Abilita input supervisionati).

Per ulteriori informazioni, vedere Modalità di utilizzo degli input supervisionati.

- La maggior parte delle opzioni relative a blocchi, monitor porte e lettore può essere modificata senza reimpostare e avviare una nuova configurazione hardware. Andare a Setup > Hardware Reconfiguration (Impostazione > Riconfigurazione hardware).

- È possibile collegare un monitor blocco per dispositivo di controllo porte. Quindi, se si utilizzano porte con doppio blocco, solo uno dei blocchi può avere un monitor blocco. Se due porte sono collegate allo stesso dispositivo di controllo porte, non è possibile utilizzare monitor blocco.

- È necessario configurare i blocchi motorizzati come blocchi secondari.

Informazioni sulle opzioni relative al monitor porte e all'orario

- Per il monitor porte le opzioni disponibili sono le seguenti:

Door monitor (Monitor porte): selezionato per impostazione predefinita. Ciascuna porta ha il proprio monitor porte che, ad esempio, segnalerà quando la porta è stata forzata o aperta troppo a lungo. Deselezionare questa opzione in caso non sia utilizzato alcun monitor porte.

Open circuit = Closed door (Circuito aperto = Porta chiusa): selezionare questa opzione in caso il circuito del monitor porte sia normalmente aperto. Il monitor porte emette il segnale di porta aperta quando il circuito è chiuso. Il monitor porte emette il segnale di porta chiusa quando il circuito è aperto.

Open circuit = Open door (Circuito aperto = Porta aperta): selezionare questa opzione in caso il monitor porte sia normalmente chiuso. Il monitor porte emette il segnale di porta aperta quando il circuito è aperto. Il monitor porte emette il segnale di porta chiusa quando il circuito è chiuso.

Cancel access time once door is opened (Cancella tempo di accesso una volta aperta la porta): selezionare questa opzione per prevenire accessi non autorizzati. Il blocco verrà attivato non appena il monitor porte indicherà che la porta è stata aperta.

- Per il tempo delle porte le seguenti opzioni sono sempre disponibili:

Access time (Tempo di accesso): impostare il numero di secondi per cui la porta deve rimanere sbloccata dopo aver consentito l'accesso. La porta rimane sbloccata fino a quando la porta è aperta o finché è stato raggiunto il tempo prestabilito. La porta si bloccherà alla chiusura indipendentemente dal fatto che sia trascorso o meno il tempo di accesso.

Long access time (Ora di accesso prolungata): impostare il numero di secondi per cui la porta deve rimanere sbloccata dopo aver concesso l'accesso. L'opzione Ora di accesso prolungata sovrascrive il tempo di accesso già impostato e verrà abilitata per gli utenti con ora di accesso prolungata selezionata, vedere Credenziali dell'utente

- Selezionare Door monitor (Monitor porte) per rendere disponibili le seguenti opzioni:

Open too long time (Tempo di apertura eccessivo): impostare il numero di secondi per cui la porta può rimanere aperta. Se la porta è ancora aperta quando è stato raggiunto il tempo prestabilito, viene attivato l'allarme porta aperta troppo a lungo. Impostare una regola di azione per configurare l'azione che verrà attivata dall'evento porta aperta troppo a lungo.

Pre-alarm time (Tempo di pre-allarme): un pre-allarme è un segnale di avviso che viene attivato prima che il tempo di porta aperta troppo a lungo sia stato raggiunto. A seconda di come la regola di azione è stata impostata, informa l'amministratore e avvisa la persona che oltrepassa la porta che la porta deve essere chiusa per evitare che scatti l'allarme di porta aperta troppo a lungo. Impostare il numero di secondi precedenti all'attivazione dell'allarme porta aperta troppo a lungo durante i quali il sistema darà il segnale di avvertimento pre-allarme. Per disabilitare il pre-allarme, impostare il tempo di pre-allarme su 0.

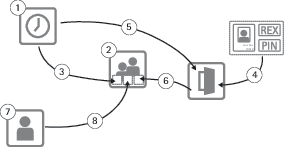

- Accesso consentito: la serratura si sblocca

- Tempo di accesso

- Nessuna azione compiuta: la serratura si blocca

- Azione compiuta (porta aperta): la serratura si blocca o rimane sbloccata finché non si chiude la porta

- Tempo di apertura eccessivo

- Scatta il pre-allarme

- Tempo di pre-allarme

- Scatta l'allarme porta aperta troppo a lungo

Per informazioni su come impostare una regola di azione, vedere Modalità di impostazione delle regole di azione.

Informazioni sulle opzioni di blocco

- Le opzioni del circuito di blocco disponibili sono:

12 V

Fail-secure (Protezione intrinseca): selezionare questa opzione per le serrature che rimangono bloccate in caso di interruzione dell'alimentazione elettrica. Una volta ripristinata la corrente elettrica, la serratura si sblocca.

Fail-safe (Sicurezza intrinseca): selezionare questa opzione per le serrature che si sbloccano durante le interruzioni dell'alimentazione. Una volta ripristinata la corrente elettrica, la serratura si blocca.

Relay (Relè): questa opzione può essere utilizzata solo su un blocco per dispositivo di controllo porta. Se due porte sono collegate al dispositivo di controllo porta, sul blocco della seconda porta può essere usato solo un relè.

Relay open = Locked (Relè aperto = bloccato): selezionare questa opzione per le serrature che rimangono bloccate quando il relè è aperto (protezione intrinseca). Quando si chiude il relè, si sblocca la serratura.

Relay open = Unlocked (Relè aperto = sbloccato): selezionare questa opzione per le serrature che si sbloccano durante le interruzioni dell'alimentazione (sicurezza intrinseca). Quando si chiude il relè, si blocca la serratura.

None (Nessuno): disponibile solo per la serratura 2. Selezionare se verrà utilizzato un solo blocco.

- Le seguenti opzioni di monitor blocco sono disponibili per le configurazioni a singola porta:

Lock monitor (Monitoraggio blocco): selezionare questa opzione per rendere disponibili i controlli del monitor blocco. Quindi, selezionare il blocco che deve essere monitorato. Un monitor blocco può essere utilizzato solo su porte con doppio blocco e non può essere utilizzato se due porte sono collegate al dispositivo di controllo porta.

Open circuit = Locked (Circuito aperto = bloccato): selezionare questa opzione se il circuito di monitor blocco è normalmente chiuso. Il monitor blocco emette il segnale di porta sbloccata quando il circuito è chiuso. Il monitor blocco emette il segnale di porta bloccata quando il circuito è aperto.

Open circuit = Unlocked (Circuito aperto = sbloccato): selezionare questa opzione se il circuito di monitor blocco è normalmente aperto. Il monitor blocco emette il segnale di porta sbloccata quando il circuito è aperto. Il monitor blocco emette il segnale di porta bloccata quando il circuito è chiuso.

Modalità di configurazione di lettori e dispositivi REX

Una volta configurati i monitor porte e i blocchi nella nuova configurazione hardware, è possibile configurare i lettori e richiedere di uscire dai dispositivi (REX).

Se un lettore verrà utilizzato, selezionare la casella di controllo, quindi selezionare le opzioni che corrispondono al protocollo di comunicazione del lettore.

Se verrà utilizzato un dispositivo REX, ad esempio un pulsante, un sensore o un maniglione, selezionare la casella di controllo, quindi selezionare l'opzione che corrisponde alla modalità di collegamento dei circuiti del dispositivo REX.

Se il segnale REX non influenza l'apertura della porta (ad esempio per porte con maniglie meccaniche o maniglioni), selezionare REX does not unlock door (REX non sblocca la porta).

In caso di connessione di più lettori o dispositivi REX al dispositivo di controllo porta, eseguire nuovamente i due passaggi precedenti finché ogni lettore o dispositivo REX non presenterà le impostazioni corrette.

Informazioni sulle opzioni del lettore e del dispositivo REX

- Sono disponibili le opzioni relative al lettore riportate di seguito:

Wiegand (Wiegand): selezionare questa opzione per i lettori che utilizzano i protocolli Wiegand. Quindi, selezionare il controllo LED che è supportato dal lettore. I lettori con controllo LED singolo generalmente passano dal rosso al verde e viceversa. I lettori con doppio controllo LED utilizzano cavi diversi per i LED rosso e verde. Ciò implica che i LED sono controllati in modo indipendente l'uno dall'altro. Se entrambi i LED sono accesi, la luce sarà gialla. Vedere le informazioni fornite dal produttore sul controllo LED supportato dal lettore.

OSDP, RS485 half-duplex (OSDP, RS485 half-duplex): selezionare l'opzione per i lettori RS485 con supporto half-duplex. Vedere le informazioni fornite dal produttore sul protocollo supportato dal lettore.

- Sono disponibili le opzioni relative al dispositivo REX riportate di seguito:

Active low (Attivo basso): selezionare questa opzione se l'attivazione del dispositivo REX chiude il circuito.

Active high (Attivo alto): selezionare questa opzione se l'attivazione del dispositivo REX apre il circuito.

REX does not unlock door (REX non sblocca la porta): selezionare questa opzione se il segnale REX non influisce sull'apertura della porta (ad esempio per porte con maniglie meccaniche o maniglioni). L'allarme di porta forzata non verrà attivato se l'utente apre la porta nell'intervallo di tempo previsto per l'accesso. Deselezionare l'opzione se la porta deve sbloccarsi automaticamente quando l'utente attiva il dispositivo REX.

La maggior parte delle opzioni relative a blocchi, monitor porte e lettore può essere modificata senza reimpostare e avviare una nuova configurazione hardware. Andare a Setup > Hardware Reconfiguration (Impostazione > Riconfigurazione hardware).

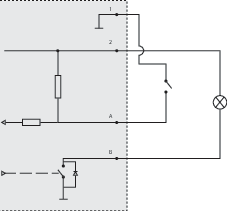

Modalità di utilizzo degli input supervisionati

Gli input supervisionati forniscono informazioni sullo stato della connessione tra il dispositivo di controllo porta e i lettori, i dispositivi REX e i monitor porte. Se il collegamento viene interrotto, viene attivato un evento.

- Per utilizzare gli input supervisionati:

Installare resistori terminali su tutti gli input supervisionati utilizzati. Vedere lo schema delle connessioni in Ingressi con supervisione.

Andare a Setup > Hardware Reconfiguration (Impostazione > Riconfigurazione hardware) e selezionare Enable supervised inputs (Abilita input supervisionati). È inoltre possibile abilitare gli input supervisionati durante la configurazione dell'hardware.

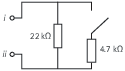

Informazioni sulla compatibilità dell'input supervisionato

- I connettori seguenti supportano gli input supervisionati:

Connettore I/O lettore: segnale anti-manomissione. Vedere Connettore I/O lettore.

Connettore porta. Vedere Connettore porta.

- I lettori e gli switch che possono essere utilizzati con input supervisionati includono:

Lettori e switch con pull-up interno da 1kΩ a 5 V.

Lettori e switch senza pull-up interno.

Come creare una nuova configurazione hardware per i blocchi wireless

Selezionare Setup > Hardware Configuration (Configurazione > Configurazione hardware) e fare clic su Start new hardware configuration (Avvia una nuova configurazione hardware).

Inserire un nome per il dispositivo Axis.

Nell'elenco delle periferiche, selezionare un produttore per un gateway wireless.

Se si desidera collegare una porta cablata, selezionare la casella di controllo 1 Door (1 porta) e fare clic su Next (Avanti). Se non è inclusa nessuna porta, fare clic su Finish (Fine).

In base al produttore blocco, procedere in base a uno dei punti riportati di seguito:

ASSA Aperio: Fare clic sul collegamento per visualizzare lo schema dei pin hardware oppure fare clic su Close (Chiudi) e andare in Setup > Hardware Reconfiguration (Configurazione > Riconfigurazione hardware), per completare la configurazione consultare Aggiunta di dispositivi e porte Assa AperioTM

SmartIntego: Fare clic sul collegamento per visualizzare lo schema dei pin hardware oppure fare clic su Click here to select wireless gateway and configure doors (Fai clic qui per selezionare il gateway wireless e configurare le porte), per completare la configurazione consultare Modalità di configurazione di SmartIntego.

Aggiunta di dispositivi e porte Assa AperioTM

Prima di aggiungere una porta wireless al sistema è necessario associarla all'hub di comunicazione Assa Aperio collegato, utilizzando Aperio PAP (lo strumento di applicazione di programmazione di Aperio).

Per aggiungere una porta wireless:

Selezionare Setup (Impostazione) > Hardware Reconfiguration (Riconfigurazione hardware).

In Wireless Doors and Devices (Dispositivi e porte wireless) fare clic su Add door (Aggiungi porta).

Nel campo Nome porta: Immettere un nome descrittivo.

Nel campo ID in Blocco: immettere l'indirizzo composto da sei caratteri del dispositivo che si desidera aggiungere. L'indirizzo del dispositivo è stampato sull'etichetta del dispositivo.

Facoltativamente, in Sensore di posizione delle porte: Selezionare Sensore di posizione delle porte incorporato o Sensore di posizione delle porte esterno.

- Nota

Se si utilizza un sensore di posizione delle porte esterno (DPS) assicurarsi che il dispositivo di blocco Aperio includa il supporto per la gestione del rilevamento dello stato prima di configurarlo.

Facoltativamente, nel campo ID in Sensore di posizione delle porte: immettere l'indirizzo composto da sei caratteri del dispositivo che si desidera aggiungere. L'indirizzo del dispositivo è stampato sull'etichetta del dispositivo.

Fare clic su Add.

Modalità di creazione di una nuova configurazione hardware tramite il controllo ascensore (AXIS A9188)

Prima di creare una configurazione HW è necessario aggiungere un utente in AXIS A9188 Network I/O Relay Module. Andare all'interfaccia Web A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferenze > Configurazione dispositivo aggiuntivo > Configurazione di base > Utenti > Aggiungi > Configurazione utente).

È possibile configurare un massimo di 2 AXIS 9188 Network I/O Relay Modules per ciascun Axis Network Door Controller

In A1001, andare a Setup > Hardware Configuration (Configurazione > Configurazione hardware) e fare clic su Start new hardware configuration (Avvia una nuova configurazione hardware).

Inserire un nome per il dispositivo Axis.

Nell'elenco delle periferiche, selezionare Elevator control (Controllo ascensore) per includere un AXIS A9188 Network I/O Relay Module e fare clic su Next (Avanti).

Inserire un nome per il lettore connesso.

Selezionare il protocollo del lettore che verrà utilizzato e fare clic su Finish (Fine).

Fare clic su Network Peripherals (Periferiche di rete) per completare la configurazione consultare Modalità di aggiunta e configurazione delle periferiche di rete oppure fare clic sul collegamento per passare allo schema dei pin hardware.

Modalità di aggiunta e configurazione delle periferiche di rete

- Prima di configurare le periferiche di rete è necessario aggiungere un utente in AXIS A9188 Network I/O Relay Module. Andare all'interfaccia web AXIS A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferenze > Configurazione dispositivo aggiuntivo > Configurazione di base > Utenti > Aggiungi > Configurazione utente).

- Non aggiungere un altro AXIS A1001 Network Door Controller come periferica di rete.

Andare a Setup > Network Periphals (Configurazione > Periferiche di rete) per aggiungere un dispositivo

Trovare i dispositivi in Discovered devices (Dispositivi rilevati).

Fare clic su Add this device (Aggiungi questo dispositivo)

Immettere un nome per il dispositivo

Immettere il nome utente e la password per AXIS A9188

Fare clic su Add.

È possibile aggiungere manualmente le periferiche di rete inserendo l'indirizzo MAC o l'indirizzo IP nella finestra di dialogo Manually add device (Aggiungi dispositivo manualmente).

Se si desidera eliminare una pianificazione, assicurarsi innanzitutto che non sia utilizzata dal modulo relè I/O di rete.

Modalità di configurazione dei relè I/O nelle periferiche di rete

Prima di configurare le periferiche di rete è necessario aggiungere un utente in AXIS A9188 Network I/O Relay Module. Andare all'interfaccia web AXIS A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferenze > Configurazione dispositivo aggiuntivo > Configurazione di base > Utenti > Aggiungi > Configurazione utente).

Andare a Setup > Network Periphals (Configurazione > Periferiche di rete) e fare clic sulla riga Added devices (Dispositivi aggiunti).

Scegliere quali dispositivi I/O e relè impostare come piani.

Fare clic su Set as floor (Imposta come piano) e immettere un nome.

Fare clic su Aggiungi.

Il piano sarà ora visibile nella scheda Floor (Piano) sotto Access Management (Gestione degli accessi).

In AXIS Entry Manager è possibile aggiungere un massimo di 16 piani.

Verifica dei collegamenti hardware

Una volta completate l'installazione e la configurazione dell'hardware, e in qualsiasi momento per tutta la durata del dispositivo di contro porta, è possibile verificare la funzione di monitor porte collegati, moduli relè I/O di rete, blocchi e lettori.

Per verificare la configurazione e l'accesso ai controlli di verifica, andare a Setup > Hardware Connection Verification (Impostazione > Verifica connessione hardware).

Comandi di verifica delle porte

Stato porta: verificare lo stato corrente del monitor porte, degli allarmi della porta e dei blocchi. Fare clic su Get current state (Ottieni stato corrente).

Blocca: attivare manualmente il blocco. Ne verranno influenzati i blocchi primari e secondari, se presenti. Fare clic sul pulsante Lock (Blocca) o Unlock (Sblocca).

Blocca: attivare manualmente il blocco per consentire l'accesso. Ne verranno influenzati solo i blocchi primari. Fare clic sul pulsante Access (Accedi).

Reader: Feedback (Lettore: feedback): verificare il feedback del lettore, ad esempio i suoni e i segnali LED per comandi differenti. Selezionare il comando e fare clic sul pulsante Test (Test). I tipi di feedback disponibili dipendono dal lettore. Per ulteriori informazioni, vedere Feedback del lettore. Vedere anche le istruzioni del produttore.

Reader: tampering (Lettore: manomissione): ottenere le informazioni sull'ultimo tentativo di manomissione. Il primo tentativo di manomissione verrà registrato quando viene installato il lettore. Fare clic su Get last tampering (Ottieni ultima manomissione).

Reader: Card swipe (Lettore: passaggio carta): acquisire le informazioni relative all'ultimo passaggio della carta oppure a un altro tipo di token utente accettato dal lettore. Fare clic su Get last credential (Ottieni ultime credenziali).

REX: ottenere informazioni sull'ultimo orario in cui è stata premuta la richiesta di uscita dal dispositivo (REX). Fare clic su Get last REX (Ottieni ultimo REX).

Piani dei controlli di verifica

Stato del piano: verificare lo stato corrente dell'accesso al piano. Fare clic su Get current state (Ottieni stato corrente).

Blocco e sblocco piano: attivare manualmente l'accesso al piano. Ne verranno influenzati i blocchi primari e secondari, se presenti. Fare clic sul pulsante Lock (Blocca) o Unlock (Sblocca).

Accesso al piano: concedere manualmente l'accesso temporaneo al piano. Ne verranno influenzati solo i blocchi primari. Fare clic sul pulsante Access (Accedi).

Elevator Reader: Feedback (Lettore ascensore: feedback): verificare il feedback del lettore, ad esempio i suoni e i segnali LED per comandi differenti. Selezionare il comando e fare clic sul pulsante Test (Test). I tipi di feedback disponibili dipendono dal lettore. Per ulteriori informazioni, vedere Feedback del lettore. Vedere anche le istruzioni del produttore.

Elevator Reader: tampering (Lettore ascensore: manomissione): ottenere le informazioni sull'ultimo tentativo di manomissione. Il primo tentativo di manomissione verrà registrato quando viene installato il lettore. Fare clic su Get last tampering (Ottieni ultima manomissione).

Elevator Reader: Card swipe (Lettore ascensore: passaggio carta): acquisire le informazioni relative all'ultimo passaggio della carta oppure a un altro tipo di token utente accettato dal lettore. Fare clic su Get last credential (Ottieni ultime credenziali).

REX: ottenere informazioni sull'ultimo orario in cui è stata premuta la richiesta di uscita dal dispositivo (REX). Fare clic su Get last REX (Ottieni ultimo REX).

Configurazione di schede e formati

Il dispositivo di controllo porta dispone di alcuni formati scheda comunemente utilizzati, predefiniti, che è possibile utilizzare così come sono o modificati secondo necessità. È possibile inoltre creare formati tessera personalizzati. Ciascun formato di scheda dispone di un set di regole diverso, mappe di campi, riguardanti il modo in cui le informazioni presenti nella scheda sono archiviate. Definendo un formato scheda si indica al sistema come interpretare le informazioni che il dispositivo di controllo ottiene dal lettore. Per informazioni sui formati di scheda supportati dal lettore, vedere le istruzioni del produttore.

- Per abilitare i formati di scheda:

Andare a Setup > Configure cards and formats (Impostazione > Configura schede e formati).

Selezionare uno o più formati scheda che corrispondono al formato scheda utilizzato dai lettori collegati.

- Per creare nuovi formati scheda:

Andare a Setup > Configure cards and formats (Impostazione > Configura schede e formati).

Fare clic su Add card format (Aggiungi formato scheda).

Nella finestra di dialogo Add card format (Aggiungi formato scheda) immettere un nome, una descrizione e la lunghezza in bit del formato della scheda. Vedere Descrizioni del formato della scheda.

Fare clic su Add field map (Aggiungi mappa campo) e immettere le informazioni necessarie nei campi. Vedere Mappe dei campi.

Per aggiungere più mappe di campo, ripetere il passaggio precedente.

Per espandere un elemento dell'elenco Card formats (Formati scheda) e visualizzare le descrizioni del formato scheda e le mappe dei campi, fare clic su ![]() .

.

Per modificare un formato scheda, fare clic su ![]() e modificare le descrizioni dei formati scheda e le mappe dei campi secondo necessità. Quindi fare clic su Save (Salva).

e modificare le descrizioni dei formati scheda e le mappe dei campi secondo necessità. Quindi fare clic su Save (Salva).

Per eliminare una mappa del campo nella finestra di dialogo Edit card format (Modifica formato scheda) o Add card format (Aggiungi formato scheda), fare clic su ![]()

Per eliminare un formato scheda, fare clic su ![]() .

.

- Tutte le modifiche apportate ai formati tessera si applicano all'intero sistema di dispositivi di controllo porta.

- È possibile abilitare e disabilitare formati scheda solo se almeno un dispositivo di controllo porta nel sistema è stato configurato con almeno un lettore. Vedere Configurazione dell'hardware e Modalità di configurazione di lettori e dispositivi REX.

- Non è possibile che due formati scheda con la stessa lunghezza in bit possano essere attivi contemporaneamente. Ad esempio, se sono stati definiti due formati scheda da 32 bit, “Formato A“ e “Formato B“ e “Formato A“ è stato abilitato, non è possibile abilitare “Formato B“ senza disabilitare prima “Formato A“.

- Se nessun formato scheda è stato abilitato, è possibile utilizzare i tipi di identificazione Card raw only (Solo scheda dati non elaborati) e Card raw and PIN (Dati non elaborati e PIN) per identificare una scheda e consentire l'accesso agli utenti. Tuttavia, questo non è consigliabile poiché produttori di lettori diversi o impostazioni del lettore diverse possono generare schede dati non elaborati diverse.

Descrizioni del formato della scheda

Name (Nome) (obbligatorio): immettere un nome descrittivo.

Description (Descrizione): immettere le informazioni aggiuntive desiderate. Queste informazioni sono visibili soltanto nelle finestre di dialogo Edit card format (Modifica formato scheda) e Add card format (Aggiungi formato scheda).

Bit length (Lunghezza in bit) (obbligatorio): immettere la lunghezza in bit del formato della scheda. Deve essere un numero compreso tra 1 e 1000000000.

Mappe dei campi

Name (Nome) (obbligatorio): immettere il nome della mappa del campo senza spazi, ad esempio

OddParity.Esempi di mappe dei campi comuni includono:

Parity: i bit di parità vengono utilizzati per il rilevamento di errori. I bit di parità vengono di norma aggiunti all'inizio o alla fine di una stringa di codice binario e indicano se il numero di bit è pari o dispari.EvenParity: Anche i bit di parità assicurano che ci sia un numero pari di bit nella stringa. Vengono conteggiati i bit che hanno il valore 1. Se il numero è già pari, il valore di bit di parità è impostato su 0. Se il numero è dispari, il valore di bit di parità pari è impostato su 1, rendendo il numero totale un numero pari.OddParity: Anche i bit di disparità assicurano che ci sia un numero dispari di bit nella stringa. Vengono conteggiati i bit che hanno il valore 1. Se il numero è già dispari, il valore di bit di parità dispari è impostato su 0. Se il numero è pari, il valore di bit di parità è impostato su 1, rendendo il numero totale un numero dispari.FacilityCode: i codici struttura vengono talvolta utilizzati per verificare che il token corrisponda al batch di credenziali dell'utente finale ordinato. Nei sistemi di controllo degli accessi precedenti, il codice struttura è stato utilizzato per una convalida ridotta, che consente l'accesso di tutti i dipendenti al batch di credenziali che è stato codificato con un codice sito corrispondente. Questo nome di mappa del campo, che fa distinzione tra maiuscole e minuscole, è necessario per la convalida del dispositivo con il codice struttura.CardNr: il codice carta o l'ID utente è l'elemento più comunemente convalidato nei sistemi di controllo degli accessi. Questo nome di mappa del campo, che fa distinzione tra maiuscole e minuscole, è necessario per la convalida del dispositivo con il codice carta.CardNrHex: i dati binari del codice carta sono codificati come caratteri esadecimali minuscoli nel dispositivo. Sono utilizzati principalmente per la risoluzione di problemi quando non si ottiene il codice carta previsto dal lettore.

Range (Intervallo) (obbligatorio): immettere l'intervallo di bit della mappa del campo, ad esempio 1, 2-17, 18-33 e 34.

Encoding (Codifica) (obbligatorio): selezionare il tipo di codifica di ogni mappa del campo.

BinLE2Int: i dati binari sono codificati come numeri interi nell'ordine dei bit little endian. Numero intero significa che deve essere un numero intero (senza decimali). Ordine dei bit little endian significa che il primo bit è il più piccolo (meno significativo).

BinBE2Int: i dati binari sono codificati come numeri interi nell'ordine dei bit big endian. Numero intero significa che deve essere un numero intero (senza decimali). Ordine dei bit big endian significa che il primo bit è il più grande (più importante).

BinLE2Hex: i dati binari sono codificati come numeri esadecimali minuscoli nell'ordine dei bit little endian. Il sistema esadecimale, noto anche come sistema numerico in base 16, è composto da 16 simboli unici: i numeri da 0-9 e le lettere a-f. L'ordine dei bit little endian implica che il primo bit è il più piccolo (meno significativo).

BinBE2Hex: i dati binari sono codificati come numeri esadecimali minuscoli nell'ordine dei bit big endian. Il sistema esadecimale, noto anche come sistema numerico in base 16, è composto da 16 simboli unici: i numeri da 0-9 e le lettere da a-f. L'ordine dei bit Big endian implica che il primo bit è il più grande (il più significativo).

BinLEIBO2Int: i dati binari sono codificati come per BinLE2Int, ma i dati non elaborati della scheda vengono letti con ordine dei byte invertito in una sequenza di più byte prima che le mappe dei campi vengano estratte per essere codificate.

BinBEIBO2Int: i dati binari sono codificati come per BinBE2Int, ma i dati non elaborati della scheda vengono letti con ordine dei byte invertito in una sequenza di più byte prima che le mappe dei campi vengano estratte per essere codificate.

Per informazioni sulle mappe dei campi che utilizza il formato della scheda, vedere le istruzioni del produttore.

Codice struttura predefinito

I codici struttura vengono utilizzati a volte per verificare che il token corrisponda al sistema di controllo degli accessi della struttura. Spesso tutti token emessi per una singola struttura hanno lo stesso codice struttura. Immettere un codice struttura preset per consentire una più semplice registrazione manuale di un insieme di schede. Il codice struttura preset viene automaticamente compilato quando si aggiungono gli utenti, vedere Credenziali dell'utente

Per configurare un codice struttura preset:

Andare a Setup > Configure cards and formats (Impostazione > Configura schede e formati).

In Preset facility code (Codice struttura preset): Inserire un codice struttura.

Fare clic su Set facility code (Imposta codice struttura).

Configurazione dei servizi

L'opzione Configura servizi nella pagina Impostazione viene utilizzata per accedere alla configurazione dei servizi esterni che può essere utilizzata con un dispositivo di controllo delle porte.

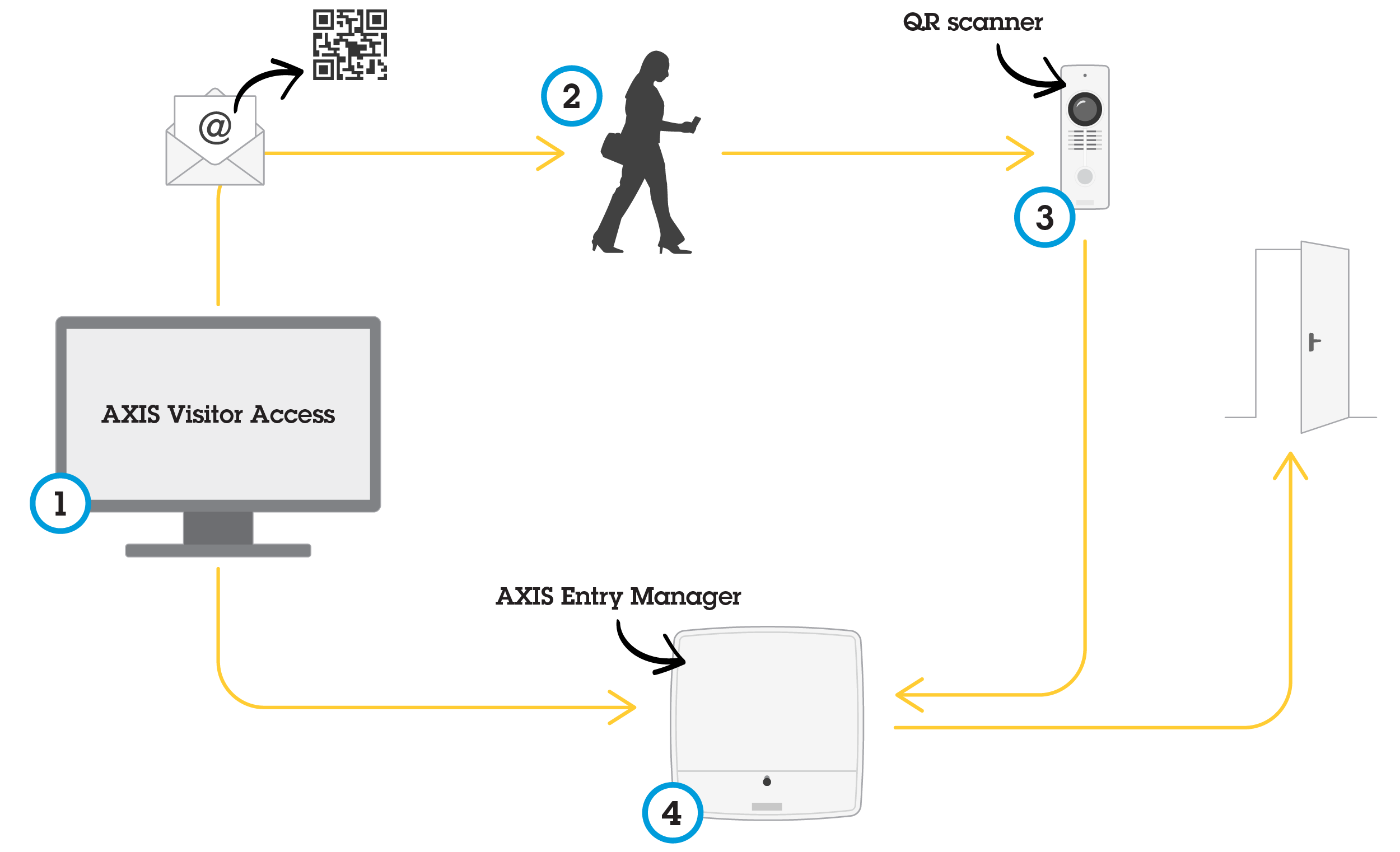

Axis Visitor Access

Con Axis Visitor Access, le credenziali temporanee possono essere create sotto forma di un codice QR. Una telecamera di rete Axis o un videocitofono collegato al sistema di controllo degli accessi esegue la scansione del codice QR.

- Il servizio è composto da:

un Axis door controller con AXIS Entry Manager e versione firmware 1.65.2 o successiva

Una telecamera di rete Axis o una door station, con l'applicazione scanner QR installata

un PC Windows® con l'applicazione AXIS Visitor Access installata

L'utente crea un invito in Axis Visitor Access e manda l'invito all'indirizzo email del visitatore. Allo stesso tempo, le credenziali per sbloccare la porta vengono create e memorizzate nel controller della porta Axis collegato. Il visitatore mostra il codice QR incluso nell'invito sulla telecamera di rete o sul posto esterno, che chiede al controllore della porta di sbloccare la porta per il visitatore.

Il codice QR è un marchio registrato di Denso Wave, inc.

Prerequisiti AXIS Visitor Access

- Prima di poter utilizzare il servizio AXIS Visitor Access, è necessario:

configurare l'hardware del dispositivo di controllo delle porte

una telecamera di rete Axis o un videocitofono collegati alla stessa rete del dispositivo di controllo delle porte e posizionata in modo accessibile per il visitatore

Il pacchetto di installazione di AXIS Visitor Access. È possibile trovarlo su axis.com

due account utente aggiuntivi nel dispositivo di controllo delle porte, da utilizzare solo tramite il servizio AXIS Visitor Access. È necessario disporre di un'applicazione AXIS Visitor Access e un'altra applicazione QR scanner. Per informazioni sulla creazione degli account utente, vedere Utenti.

- È possibile collegare il servizio AXIS Visitor Access a un singolo dispositivo di controllo delle porte nell'intero sistema.

- Con il servizio AXIS Visitor Access, è possibile gestire solo le porte controllate dal dispositivo di controllo delle porte collegato. Non è possibile gestire le altre porte del sistema.

- Utilizzare l'applicazione AXIS Visitor Access per modificare ed eliminare i visitatori. Non utilizzare AXIS Entry Manager.

- Se si modifica la password dell'account utente utilizzato per AXIS Visitor Access, è necessario aggiornarlo anche in AXIS Visitor Access.

- Se si modifica la password dell'account utente utilizzato per l'applicazione QR scanner, è necessario impostare nuovamente il QR scanner.

Imposta Axis Visitor Access

Si installa l'applicazione scanner QR sulla telecamera di rete Axis o sul posto esterno quando si imposta il servizio AXIS Visitor Access. Non è necessario effettuare alcuna installazione separata.

Nella pagina Web del dispositivo di controllo delle porte, andare a Setup > Configure Services > Settings (Impostazione > Configura servizi > Impostazioni).

Fare clic su Start a new setup (Avvia una nuova configurazione).

Seguire le istruzioni per finalizzare la configurazione.

- Importante

Se si desidera applicare HTTPS, assicurarsi che il dispositivo di controllo delle porte comunichi tramite HTTPS. In caso contrario l'applicazione non sarà in grado di comunicare con il dispositivo di controllo delle porte.

Sul computer che verrà utilizzato per creare credenziali temporanee, installare e configurare l'applicazione AXIS Visitor Access.

SmartIntego

SmartIntego è una soluzione wireless che aumenta il numero di porte che possono essere gestiste da un dispositivo di controllo porte.

Prerequisiti SmartIntego

I seguenti prerequisiti devono essere soddisfatti prima di procedere con la configurazione SmartIntego:

Deve essere creato un file csv. Il file csv contiene informazioni sul GatewayNode e le porte utilizzate nella soluzione SmartIntego. Il file viene creato in un software indipendente fornito da un partner SimonsVoss.

La configurazione hardware di SmartIntego è stata eseguita, vedere Come creare una nuova configurazione hardware per i blocchi wireless.

- È necessario disporre della versione 2.1.6452.23485, build 2.1.6452.23485 (31/08/2017 13:02:50) o successive dello strumento di configurazione SmartIntego.

- Lo standard AES (Advanced Encryption Standard) non è supportato per SmartIntego e deve pertanto essere disabilitato nello strumento di configurazione SmartIntego.

Modalità di configurazione di SmartIntego

- Verificare di aver soddisfatto i prerequisiti elencati.

- Per una migliore visibilità dello stato della batteria, andare a Setup (Configurazione) > Configure event and alarms logs (Configura registri allarmi ed eventi), quindi aggiungere Door — Battery alarm (Porta: allarme batteria) o IdPoint — Battery alarm (IdPoint: allarme batteria) come allarme.

- Le impostazioni dei monitor porte derivano dal file CSV. Non è necessario modificare questa impostazione in una normale installazione.

Fai clic su Browse..., selezionare il file csv e fare clic su Carica file.

Selezionare un GatewayNode e fare clic su Next (Avanti).

Viene visualizzata un'anteprima della nuova configurazione. Disattivare i monitor porte se necessario.

Fare clic sul pulsante Configure (Configura).

Viene visualizzata una panoramica delle porte incluse nella configurazione. Fare clic su Settings (Impostazioni) per configurare ogni porta singolarmente.

Modalità di riconfigurazione di SmartIntego

Fare clic su Setup (Impostazione) nel menu di livello superiore.

Fare clic su Configure Services (Configura servizi) > Settings (Impostazioni).

Fare clic su Re-configure (Riconfigura).

Fai clic su Browse..., selezionare il file csv e fare clic su Carica file.

Selezionare un GatewayNode e fare clic su Next (Avanti).

Viene visualizzata un'anteprima della nuova configurazione. Disattivare i monitor porte se necessario.

- Nota

Le impostazioni dei monitor porte derivano dal file CSV. Non è necessario modificare questa impostazione in una normale installazione.

Fare clic sul pulsante Configure (Configura).

Viene visualizzata una panoramica delle porte incluse nella configurazione. Fare clic su Settings (Impostazioni) per configurare ogni porta singolarmente.

Gestione dei dispositivi di controllo porta di rete

La pagina Gestisci i dispositivi di controllo delle porte nel sistema fornisce informazioni sul dispositivo di controllo porta, il relativo stato di sistema e gli altri dispositivi di controllo porta che fanno parte del sistema. Inoltre, consente all'amministratore di modificare l'impostazione del sistema aggiungendo e rimuovendo i dispositivi di controllo porta.

Tutti i dispositivi di controllo delle porte devono essere collegati alla stessa rete ed essere configurati per l'uso su un unico sito.

Per gestire i dispositivi di controllo porta, andare a Setup > Manage Network Door Controllers in System (Impostazione > Gestisci i dispositivi di controllo porta nel sistema).

- La pagina Gestisci i dispositivi di controllo delle porte nel sistema include i pannelli seguenti:

System status of this controller (Stato sistema di questo dispositivo di controllo): mostra lo stato del sistema del dispositivo di controllo porta e consente il passaggio tra le modalità sistema e indipendente. Per ulteriori informazioni, vedere Stato del sistema del dispositivo di controllo porta.

Network door controllers in system (Dispositivi di controllo delle porte di rete nel sistema): mostra informazioni sui dispositivi di controllo porta nel sistema e include controlli per l'aggiunta e la rimozione di un dispositivo di controllo dal sistema. Per ulteriori informazioni, vedere Dispositivi di controllo porta collegati nel sistema.

Stato del sistema del dispositivo di controllo porta

Lo stato del sistema indica se un dispositivo di controllo porta può fare parte o meno di un sistema di dispositivi di controllo porta. Lo stato del sistema del dispositivo di controllo porta viene visualizzato nel pannello System status for this controller (Stato sistema di questo dispositivo di controllo).

Se il dispositivo di controllo porta non è in modalità indipendente e si desidera impedire che venga aggiunto a un sistema, fare clic su Activate standalone mode (Attiva modalità indipendente) per attivare la modalità indipendente.

Se il dispositivo di controllo porta è in modalità indipendente, ma si intende aggiungerlo a un sistema, fare clic su Deactivate standalone mode (Disattiva modalità indipendente) per lasciare la modalità indipendente.

Modalità di sistema

This controller is not part of a system and not in standalone mode (Questo dispositivo di controllo non fa parte di un sistema e non in modalità indipendente): il dispositivo di controllo non è stato configurato come parte di un sistema e non è in modalità indipendente. Ciò significa che il dispositivo di controllo delle porte è aperto e può essere aggiunto a un sistema da qualsiasi altro dispositivo di controllo delle porte all'interno della stessa rete. Per evitare che il dispositivo di controllo delle porte venga aggiunto a un sistema, attivare la modalità indipendente.

This controller is set to standalone mode (Questo dispositivo di controllo non fa parte di un sistema e non in modalità indipendente): il dispositivo di controllo delle porte non fa parte di un sistema. Non può essere aggiunto a un sistema da altri dispositivi di controllo delle porte nella rete o aggiunto ad altri dispositivi di controllo delle porte. La modalità standalone viene generalmente utilizzata in piccole configurazioni con un controller di porta e una o due porte. Per consentire al dispositivo di controllo delle porte di essere aggiunto in un sistema, disattivare la modalità indipendente.

This controller is part of a system (Questo dispositivo di controllo delle porte fa parte di un sistema). il dispositivo di controllo delle porte fa parte di un sistema distribuito. Nel sistema distribuito, gli utenti, i gruppi, le porte e le pianificazioni vengono condivisi tra i dispositivi di controllo collegati.

Dispositivi di controllo porta collegati nel sistema

- Nel pannello Network door controllers in system (Dispositivi di controllo delle porte di rete nel sistema) vengono forniti controlli per le modifiche del sistema seguenti:

Aggiungere un dispositivo di controllo porta a un sistema. A tale scopo, vedere Aggiunta di dispositivi di controllo porta al sistema.

Rimuovere un dispositivo di controllo porta da un sistema. A tale scopo, vedere Rimozione dei dispositivi di controllo porta dal sistema.

Elenco dei dispositivi di controllo delle porte collegati

- Il pannello Network door controllers in system (Dispositivi di controllo delle porte di rete nel sistema) include anche un elenco che mostra le seguenti informazioni di stato e relative all'ID sui dispositivi di controllo delle porte nel sistema:

Name (Nome): il nome del dispositivo di controllo delle porte definito dall'utente. Se l'amministratore di un nome non ha impostato un nome durante la configurazione dell'hardware, verrà visualizzato il nome predefinito.

IP address (Indirizzo IP)

MAC address (Indirizzo MAC)

Status (Stato): il dispositivo di controllo delle porte da cui si accede al sistema mostrerà lo stato This controller (Questo dispositivo di controllo). Gli altri dispositivi di controllo delle porte avranno lo stato Online (In linea).

Firmware version (Versione del firmware)

Per aprire le pagine Web di un altro dispositivo di controllo delle porte, fare clic sull'indirizzo IP del dispositivo di controllo delle porte.

Per aggiornare l'elenco, fare clic su Refresh the list of controllers (Aggiorna l'elenco dei dispositivi di controllo delle porte).

Tutti i dispositivi di controllo delle porte in un sistema devono avere sempre la stessa versione del firmware. Utilizzare Axis Device Manager per eseguire un aggiornamento del firmware in parallelo su tutti i dispositivi di controllo nell'intero sistema.

Aggiunta di dispositivi di controllo porta al sistema

Durante l'associazione dei dispositivi di controllo porta, tutte le impostazioni di gestione degli accessi sul dispositivo di controllo porta aggiunto verranno eliminate e sovrascritte dalle impostazioni di gestione degli accessi del sistema.

Per aggiungere un dispositivo di controllo porta al sistema dall'elenco dei dispositivi di controllo porta:

Andare a Setup > Manage Network Door Controllers in System (Impostazione > Gestisci i dispositivi di controllo porta nel sistema).

Fare clic su Add controllers to system from list (Aggiungi dispositivi di controllo porta al sistema dall'elenco).

Selezionare il dispositivo di controllo porta che si desidera aggiungere.

Fare clic su Add (Aggiungi).

Per aggiungere altri dispositivi di controllo porta, ripetere i passaggi precedenti.

Per aggiungere un dispositivo di controllo porta al sistema mediante il relativo indirizzo IP o indirizzo MAC noto:

Andare a Manage Devices (Gestisci dispositivi).

Fare clic su Add controller to system by IP or MAC address (Aggiungi dispositivo di controllo al sistema mediante indirizzo IP o MAC).

Immettere l'indirizzo IP o MAC.

Fare clic su Add (Aggiungi).

Per aggiungere altri dispositivi di controllo porta, ripetere i passaggi precedenti.

Una volta completata l'associazione, tutti gli utenti, le porte, le pianificazioni e i gruppi vengono condivisi da tutti i dispositivi di controllo porta nel sistema.

Per aggiornare l'elenco, fare clic su Refresh the list of controllers (Aggiorna elenco dei dispositivi di controllo).

Rimozione dei dispositivi di controllo porta dal sistema

- Prima di rimuovere un dispositivo di controllo porta dal sistema, ripristinarne la configurazione hardware. Se si salta questo passaggio, tutte le porte correlate al dispositivo di controllo porta rimosso rimarranno nel sistema e non potranno essere eliminate.

- Quando si rimuove un dispositivo di controllo porta da un sistema a due dispositivi di controllo, entrambi i dispositivi di controllo porta passano automaticamente alla modalità indipendente.

Per rimuovere un dispositivo di controllo porta dal sistema:

Accedere al sistema tramite il dispositivo di controllo porta che si desidera rimuovere e andare a Setup > Hardware Configuration (Impostazione > Configurazione hardware).

Fare clic su Reset hardware configuration (Ripristina configurazione hardware).

Una volta ripristinata la configurazione dell'hardware, andare a Setup > Manage Network Door Controllers in System (Impostazione > Gestisci i dispositivi di controllo porta nel sistema).

Nell'elenco Network door controllers in system (Dispositivi di controllo porta di rete nel sistema) identificare il dispositivo di controllo porta che si desidera rimuovere e fare clic su Remove from system (Rimuovi dal sistema).

Viene visualizzata una finestra di dialogo che indica di ripristinare la configurazione hardware del dispositivo di controllo. Fare clic su Remove controller (Rimuovi dispositivo di controllo) per confermare.

Viene visualizzata una finestra di dialogo che richiede di confermare l'intenzione di rimuovere il dispositivo di controllo porta. Fare clic su OK per confermare. Il dispositivo di controllo porta rimosso ora è disponibile in modalità indipendente.

- Quando un dispositivo di controllo porta viene rimosso dal sistema, vengono eliminate tutte le relative impostazioni di gestione degli accessi.

- Possono essere rimossi solo i dispositivi di controllo porta online.

Modalità di configurazione

La modalità di configurazione è la modalità standard quando si accede al dispositivo per la prima volta. Quando la modalità di configurazione viene disabilitata la maggior parte delle funzionalità di configurazione del dispositivo sono nascoste.

Per disabilitare la modalità di configurazione non deve essere considerata come funzionalità di sicurezza. È ideato per interrompere gli errori di configurazione e non per interrompere la modifica delle impostazioni critiche da parte di utenti non autorizzati.

Modalità di disabilitazione della modalità di configurazione

Andare a Setup (Impostazione) > Disable Configuration Mode (Disabilita modalità di configurazione).

Immettere un PIN e selezionare OK.

Il PIN non è obbligatorio.

Modalità di abilitazione della modalità di configurazione

Andare a Setup (Impostazione) > Enable Configuration Mode (Abilita modalità di configurazione).

Immettere il PIN e selezionare OK.

Se non si ricorda il PIN è possibile abilitare la modalità di configurazione digitando http://[IP-address]/webapp/pacs/index.shtml#resetConfigurationMode.

Istruzioni di manutenzione

Per tenere il sistema di controllo degli accessi in buono stato di funzionamento, Axis ne consiglia la regolare manutenzione, che deve includere door controller e dispositivi collegati.

- Effettuare la manutenzione almeno una volta all'anno. Le procedure di manutenzione consigliate, includono, a titolo esemplificativo, i passaggi seguenti:

Verificare che tutti i collegamenti tra il door controller e i dispositivi esterni siano ben saldi.

Verificare tutti i collegamenti hardware. Vedere Comandi di verifica delle porte.

Verificare che il sistema, inclusi i dispositivi esterni collegati, funzioni correttamente.

Passare una tessera e testare i lettori, le porte e le serrature.

Se nel sistema sono inclusi dispositivi REX, sensori o altri dispositivi, testare anche quelli.

Se attivati, testare gli allarmi anti-manomissione.

- Se i risultati di qualsiasi passaggio precedente indicano problemi o comportamenti imprevisti:

Testare i segnali dei cavi con attrezzatura appropriata e controllare se i cavi sono in qualche modo danneggiati.

Sostituire tutti i cavi danneggiati o difettosi.

Dopo aver sostituito i cavi, verificare nuovamente tutti i collegamenti hardware. Vedere Comandi di verifica delle porte.

Verificare che tutte le pianificazioni accessi, le porte, i gruppi e gli utenti siano aggiornati.

Se il door controller funziona in modo diverso dal previsto, consultare Risoluzione dei problemi e Manutenzione per ulteriori informazioni.

Gestione degli accessi

Informazioni sugli utenti

In AXIS Entry Manager, gli utenti sono le persone registrate come proprietari di uno o più token (tipi di identificazione). Ciascun utente deve disporre di un profilo utente univoco per poter accedere alle porte nel sistema di controllo degli accessi. Il profilo utente è composto da credenziali che indicano al sistema chi è l'utente e quando e come può accedere alle porte. Per ulteriori informazioni, vedere Creazione e modifica di utenti.

Gli utenti in questo contesto non devono essere confusi con gli amministratori. Gli amministratori hanno accesso illimitato a tutte le impostazioni. Nell'ambito della gestione del sistema di controllo degli accessi, nelle pagine Web del dispositivo (AXIS Entry Manager), gli amministratori vengono spesso indicati come utenti. Per ulteriori informazioni, vedere Utenti.

Pagina Gestione degli accessi

La pagina Gestione degli accessi consente di configurare e gestire gli utenti, i gruppi, le porte e le pianificazioni del sistema. Per aprire la pagina Gestione degli accessi, fare clic su Access Management (Gestione degli accessi).

Per aggiungere utenti ai gruppi e applicare le porte e le pianificazioni degli accessi, trascinare gli elementi alle loro rispettive destinazioni negli elenchi Groups (Gruppi) e Doors (Porte).

I messaggi che richiedono azioni vengono visualizzati in rosso.

Scelta di un flusso di lavoro

La struttura di gestione degli accessi è flessibile consentendo all'utente di sviluppare un flusso di lavoro più adatto alle proprie esigenze. Di seguito è riportato un esempio di flusso di lavoro:

Creazione di pianificazioni degli accessi. Vedere Creazione e modifica delle pianificazioni degli accessi.

Creazione di gruppi. Vedere Creazione e modifica di gruppi.

Applicazione di pianificazioni degli accessi ai gruppi.

Aggiunta di tipi di identificazione per porte o piani. Vedere Gestione delle porte e Tipi di identificazione.

Applicazione delle pianificazioni degli accessi a ciascun tipo di identificazione.

Applicazione di porte o piani ai gruppi.

Creazione di utenti. Vedere Creazione e modifica di utenti.

Aggiunta di utenti ai gruppi.

Per gli esempi di applicazione di questo flusso di lavoro, vedere Esempi di combinazioni di pianificazioni degli accessi.

Creazione e modifica delle pianificazioni degli accessi

Le pianificazioni degli accessi vengono utilizzate per definire regole generali in merito a quando è possibile o non è possibile accedere alle porte. Vengono inoltre utilizzate per definire regole relative a quando i gruppi possono e non possono accedere alle porte nel sistema. Per ulteriori informazioni, vedere Tipi di pianificazioni degli accessi.

- Per creare una nuova pianificazione degli accessi:

Andare ad Access Management (Gestione degli accessi).

Nella scheda Access Schedules (Pianificazioni accessi) fare clic su Add new schedule (Aggiungi nuova pianificazione).

Nella finestra di dialogo Add access schedule (Aggiungi pianificazione accessi) immettere il nome della pianificazione.

Per creare una pianificazione degli accessi normale, selezionare Addition Schedule (Pianificazione aggiunta).

Oppure per creare una pianificazione di sottrazione, selezionare Subtraction Schedule (Pianificazione sottrazione).

Per ulteriori informazioni, vedere Tipi di pianificazioni degli accessi.

Fare clic su Save (Salva).

Per espandere un elemento nell'elenco Access Schedules (Pianificazioni accessi), fare clic su ![]() . Le pianificazioni di aggiunta vengono visualizzate in verde e le pianificazioni di sottrazione vengono visualizzate in rosso scuro.

. Le pianificazioni di aggiunta vengono visualizzate in verde e le pianificazioni di sottrazione vengono visualizzate in rosso scuro.

Per visualizzare il calendario di una pianificazione degli accessi, fare clic su ![]() .

.

Per modificare il nome di una pianificazione degli accessi o un elemento della pianificazione, fare clic su ![]() e apportare le modifiche. Quindi fare clic su Save (Salva).

e apportare le modifiche. Quindi fare clic su Save (Salva).

Per eliminare una pianificazione degli accessi, fare clic su ![]() .

.

Il dispositivo di controllo porte ha alcune pianificazioni degli accessi comunemente utilizzate, predefinite, che possono essere usate come esempi o modificate secondo necessità. Tuttavia, la pianificazione degli accessi predefinita Always (Sempre) non può essere modificata o eliminata.

Tipi di pianificazioni degli accessi

- Esistono due tipi di pianificazioni degli accessi:

Pianificazione di aggiunta: pianificazioni degli accessi normali che definiscono quando è possibile accedere alle porte. Le pianificazioni di aggiunta tipiche sono orario di ufficio, orario lavorativo, straordinario o orario notturno.

Pianificazione di sottrazione: eccezioni alle pianificazioni degli accessi normali. In genere vengono utilizzate per limitare l'accesso durante uno specifico periodo di tempo che si verifica durante il periodo di tempo di una pianificazione normale (pianificazione di aggiunta). Le pianificazioni di sottrazione, ad esempio, possono essere utilizzate per rifiutare l'accesso degli utenti all'edificio durante le festività che si verificano nei giorni della settimana.

- Entrambi i tipi di pianificazione degli accessi possono essere utilizzate a due livelli:

Pianificazioni del tipo di identificazione: determinano quando e come i lettori concedono agli utenti l'accesso a una porta. Ogni tipo di identificazione deve essere collegato a una pianificazione degli accessi che indica al sistema quando concedere l'accesso agli utenti con tale tipo di identificazione. A ogni tipo di identificazione possono essere aggiunte più pianificazioni di aggiunta e sottrazione. Per informazioni sui tipi di identificazione, vedere Tipi di identificazione.