AXIS Perimeter Defender

AXIS Perimeter Defender to aplikacja do dozoru i ochrony obwodowej. Nadaje się ona idealnie do ochrony obwodowej tam, gdzie konieczne jest wzmocnienie systemu fizycznej kontroli dostępu poprzez dodanie niezawodnej detekcji wtargnięcia na teren.

AXIS Perimeter Defender jest przeznaczona przed wszystkim do ochrony tak zwanej strefy sterylnej, na przykład strefy wzdłuż płotu stanowiącego granicę obszaru. Termin „strefa sterylna” odnosi się do obszaru, w którym nie powinni znaleźć się ludzie.

Aplikacji AXIS Perimeter Defender można używać na zewnątrz pomieszczeń i budynków, aby:

wykrywać poruszające się osoby,

wykrywać poruszające się pojazdy, bez względu na ich typ.

Kamera może włączać aplikację w trybie kalibracji, AI lub obu tych trybach jednocześnie. W przypadku uruchomienia aplikacji tylko w trybie AI montaż kamer jest bardziej elastyczny i nie trzeba ich kalibrować.

Aplikacja AXIS Perimeter Defender składa się z interfejsu (B) służącego do instalacji i konfiguracji aplikacji w kamerach (A). System można tak skonfigurować, aby wysyłał alarmy do oprogramowania do zarządzania materiałem wizyjnym (C).

AXIS Perimeter Defender PTZ Autotracking to wtyczka do aplikacji AXIS Perimeter Defender, która korzysta z tego samego interfejsu. Wtyczka ta umożliwia sparowanie stałopozycyjnej kamery optycznej lub termowizyjnej z kamerą PTZ z serii Axis Q. Można wówczas zachować ciągłą detekcję w scenie za pomocą kamery stałopozycyjnej, podczas gdy kamera PTZ zapewnia automatyczne śledzenie i zbliżenia wykrytych obiektów.

Wtyczka AXIS Perimeter Defender PTZ Autotracking wymaga kalibracji zarówno kamer stałopozycyjnych, jak i PTZ.

AXIS Perimeter Defender zawiera następujące typy scenariuszy detekcji:

Intrusion (Wtargnięcie): wyzwala alarm, kiedy osoba lub pojazd znajdzie się w strefie zdefiniowanej na podłożu (dowolny kierunek i trajektoria).

Loitering (Podejrzanie zachowanie): wyzwala alarm, kiedy osoba lub pojazd pozostaje w strefie zdefiniowanej na podłożu przez czas dłuższy niż podana liczba sekund.

Zone-crossing (Przekroczenie strefy): wyzwala alarm, kiedy osoba lub pojazd przekracza w określonej kolejności dwie lub większą liczbę stref zdefiniowanych na podłożu.

Conditional (Warunkowy): wyzwala alarm, kiedy osoba lub pojazd znajdzie się w strefie zdefiniowanej na podłożu, nie przekraczając wcześniej innych zdefiniowanych na nim stref.

Zasada działania

Wykrywanie obiektów

Aplikacja AXIS Perimeter Defender może wykrywać poruszające się osoby lub pojazdy. Aby detekcja była możliwa:

osoba lub pojazd muszą być w całości widoczne w strefie detekcji przez co najmniej trzy sekundy;

pojazd może mieć maks. 12 m długości (w trybie AI nie ma maksymalnej długości);

osoby lub pojazdy muszą w widoczny sposób poruszać się w polu widzenia kamery; oznacza to, że poziom detekcji osób, które zbliżają się do kamery lub oddalają od niej w linii prostej, jest niższy niż w przypadku osób przechodzących prostopadle do pola widzenia kamery.

- Strefa detekcji

- Osoba oddalająca się od kamery

- Osoby przechodzące prostopadle do pola widzenia kamery

Punkt detekcji musi znajdować się w obrębie strefy detekcji. Punkt detekcji znajduje się u stóp osoby lub na środku pojazdu.

- Punkt detekcji w obrębie strefy detekcji

- Punkt detekcji poza strefą detekcji

Po wykryciu osoby lub pojazdu aplikacja AXIS Perimeter Defender śledzi tę osobę lub pojazd, nawet jeżeli są częściowo zakryte, na przykład gdy dana osoba jest schowana za samochodem i widać tylko jej głowę.

Jeżeli wykryta osoba lub pojazd przestaną poruszać się przez kilka sekund, to aplikacja AXIS Perimeter Defender przestanie je śledzić. Jeśli osoba lub pojazd zaczną poruszać się ponownie zanim upłynie 15 sekund, aplikacja wznowi śledzenie. Jeżeli dana osoba znajdowała się w obszarze przekraczania strefy, scenariusz mógł nie zostać wyzwolony prawidłowo.

Jak działa funkcja automatycznego śledzenia PTZ?

AXIS Perimeter Defender PTZ Autotracking to aplikacja umożliwiająca wspólne działanie kamery stałopozycyjnej i kamery PTZ. Kiedy kamera stałopozycyjna wykryje poruszające się osoby lub pojazdy, wysyła dane o lokalizacji obiektów do sparowanej kamery PTZ. Dopóki obiekty pozostają w polu widzenia kamery stałopozycyjnej, kamera PTZ może automatycznie śledzić obiekty i dostosowywać poziom zoomu, aby utrzymać je w polu widzenia.

Warunki powodujące opóźnienie lub brak detekcji

Mgła

Światło świecące wprost w kamerę

Niewystarczające oświetlenie

Nadmierny szum na obrazie

Sytuacje, które mogą wyzwalać fałszywe alarmy

Częściowo zakryte osoby lub pojazdy. Na przykład mała furgonetka wyjeżdżająca zza budynku może wyglądać jak osoba, ponieważ widoczna część jest wysoka i wąska.

Owady na obiektywie kamery. Kamery dzienno-nocne wyposażone w oświetlenie podczerwienią przyciągają owady.

Reflektory przejeżdżających pojazdów i ulewny deszcz.

Zwierzęta wielkości człowieka, zwłaszcza po wybraniu dodatkowych rodzajów przykucnięcia / czołgania się na karcie Scenariusze.

Silne oświetlenie powodujące powstawanie cieni.

Interfejs użytkownika

Interfejs aplikacji AXIS Perimeter Defender umożliwia na przykład kalibrację urządzeń, konfigurację scenariuszy i wykonywanie działań dotyczących wielu urządzeń. Funkcja zdalnej konfiguracji umożliwia dokonywanie ustawień z dowolnego miejsca z dostępem do sieci IP.

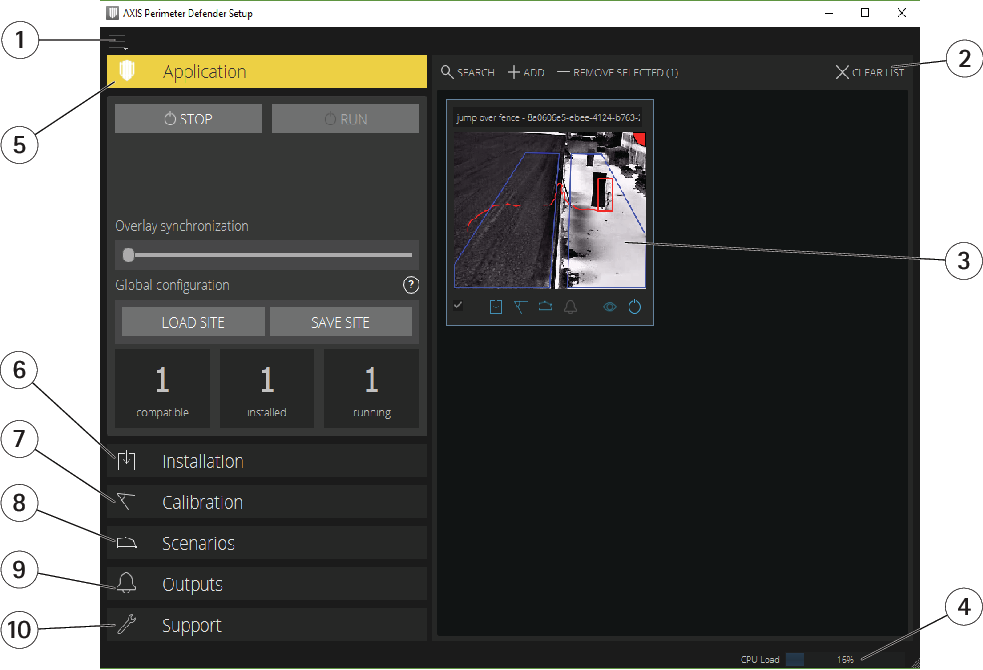

- Ustawienia interfejsu

- Obsługa urządzeń. Patrz Dodawanie urządzeń.

- Podgląd na żywo

- Wskaźnik obciążenia procesora. Patrz Wykorzystanie procesora.

- Karta Aplikacja

- Karta Instalacja

- Karta Kalibracja

- Karta Scenariusze

- Karta Wyjście

- Karta Pomoc techniczna

Ustawienia interfejsu

Menu ustawień interfejsu zawiera następujące elementy:

- Ustawienia katalogu

Ścieżka konfiguracji urządzenia: wybierz lokalizację, w której mają być przechowywane pliki tymczasowe i obraz wideo do kalibracji.

Ścieżka konfiguracji lokalizacji: wybierz lokalizację przechowywania załadowanych plików konfiguracji.- Hasła kamer

- Podgląd stosowanych haseł i dodawanie nowych haseł. Po zamknięciu aplikacji hasła nie zostaną zapisane.

- Zarządzaj pakietami klipów pokazowych

- Opcja ta umożliwia importowanie lub usuwanie klipów pokazowych.

- Włącz tryb pełnej poklatkowości

- Opcja ta służy do zmiany poklatkowości na podglądzie na żywo. Patrz Wykorzystanie procesora.

- Wyświetlaj stopy i cale

- Opcja ta służy do wyboru pomiędzy jednostkami metrycznymi a imperialnymi.

- Zmień język

- Opcja ta służy do zmiany języka aplikacji.

- Informacje

- Opcja ta umożliwia sprawdzenie numeru wersji aplikacji AXIS Perimeter Defender Setup.

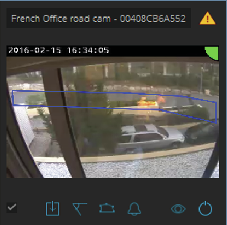

Podgląd na żywo

Każde podłączone urządzenie ma widok podglądu na żywo na głównym interfejsie. W widoku na żywo wyświetlany jest stan urządzenia oraz opcje szybkiego dostępu do najważniejszych funkcji.

- 1. Nazwa urządzenia

- Kliknij, aby edytować nazwę urządzenia. Zawiera ona zawsze adres IP i numer MAC urządzenia. Przesuń kursor nad nazwę urządzenia, aby wyświetlić współczynnik proporcji wykorzystywany do analizy, który zapewnia maksymalne pole widzenia i sprawdzić, czy urządzenie to jest podłączone zdalnie.

- 2. Obraz na żywo

- W trybie widoku ogólnego liczba klatek na sekundę wynosi 1. Kliknij dwukrotnie, aby zmaksymalizować obraz i zwiększyć liczbę klatek na sekundę do 8.

- 3. Status alarmów

- Status alarmów jest widoczny tylko wtedy, gdy nakładka jest aktywna, a aplikacja AXIS Perimeter Defender jest zainstalowana, skonfigurowana i uruchomiona. Szary kolor oznacza, że funkcje alarmu nie są aktywne lub że ustawienia konfiguracji są dopiero wczytywane. Kolor zielony oznacza, że funkcje alarmu są aktywne. Czerwony kolor oznacza wyzwolenie alarmu.

- 4. Strefy detekcji

- Strefy detekcji są widoczne tylko wtedy, gdy nakładka jest aktywna, a aplikacja AXIS Perimeter Defender jest zainstalowana, skonfigurowana i uruchomiona.

- 5. Pole wyboru

- Użyć tego pola wyboru, aby wybrać wiele urządzeń.

- 6. Stan instalacji i przycisk szybkiego dostępu

- Przesuń kursor na ikonę, aby wyświetlić wersję aplikacji AXIS Perimeter Defender zainstalowanej w urządzeniu. Jeżeli ikona zmieni się w

, będzie to oznaczać, że dostępna jest najnowsza wersja. Kliknij, aby otworzyć kartę Instalacja urządzenia. Kolor szary oznacza, że urządzenie nie jest zainstalowane. Kolor pomarańczowy oznacza, że urządzenie jest zainstalowane, ale nie ma ważnej licencji. Kolor niebieski oznacza, że urządzenie jest zainstalowane, a licencja jest ważna.

, będzie to oznaczać, że dostępna jest najnowsza wersja. Kliknij, aby otworzyć kartę Instalacja urządzenia. Kolor szary oznacza, że urządzenie nie jest zainstalowane. Kolor pomarańczowy oznacza, że urządzenie jest zainstalowane, ale nie ma ważnej licencji. Kolor niebieski oznacza, że urządzenie jest zainstalowane, a licencja jest ważna. - 7. Stan kalibracji i przycisk szybkiego dostępu

- Kliknij, aby otworzyć kartę Kalibracja urządzenia. Kolor szary oznacza, że urządzenie nie jest skalibrowane. Kolor niebieski oznacza, że urządzenie jest skalibrowane.

- 8. Stan scenariuszy i przycisk szybkiego dostępu

- Kliknij, aby otworzyć kartę Scenariusze urządzenia. Kolor szary oznacza brak zdefiniowanych scenariuszy. Kolor niebieski oznacza, że zdefiniowano co najmniej jeden scenariusz.

- 9. Stan wyjść i przycisk szybkiego dostępu

- Kliknij, aby otworzyć kartę Wyjścia urządzenia. Kolor szary oznacza, że nie skonfigurowano wyjść. Kolor niebieski oznacza, że skonfigurowano co najmniej jedno wyjście.

- 10. Stan nałożenia i przycisk przełącznika

- Kliknij, aby włączyć lub wyłączyć nałożenie. Kolor szary oznacza, że nałożenie jest nieaktywne. Kolor niebieski oznacza, że nałożenie jest aktywne. Nałożenie jest wyświetlane jako ramka wokół wykrytych obiektów, a także jako ślad wskazujący trajektorię obiektów.

- 11. Stan pracy i przycisk przełącznika

- Kliknij, aby włączyć/wyłączyć aplikację. Kolor szary oznacza, że aplikacja jest wyłączona. Kolor niebieski oznacza, że aplikacja jest uruchomiona.

Nałożenie jest dostępne tylko wtedy, gdy dostępne jest bezpośrednie połączenie pomiędzy urządzeniem a komputerem użytkownika, czyli gdy nie zainstalowano zapór ogniowych ani innych zabezpieczeń uniemożliwiających podłączenie do portu nałożenia w urządzeniu.

Podgląd na żywo – PTZ Autotracking

Widok podglądu na żywo z urządzeń z aplikacją AXIS Perimeter Defender PTZ Autotracking różni się nieco od zwykłego podglądu na żywo.

- Nazwa urządzenia

- Obraz na żywo

- Pole wyboru

- Wskazuje, że urządzenie korzysta z aplikacji AXIS Perimeter Defender PTZ Autotracking

- Stan instalacji i przycisk szybkiego dostępu

- Stan kalibracji i przycisk szybkiego dostępu

- Stan nałożenia i przycisk przełącznika

- Stan pracy i przycisk przełącznika

Karta Aplikacja

Rozpocznij – rozpoczęcie analizy w wybranych urządzeniach.

Zatrzymaj – zakończenie analizy w wybranych urządzeniach.

Wczytaj lokalizację – wczytaj wcześniej zapisaną lokalizację, czyli urządzenia i stosowne pliki konfiguracji

Zapisz lokalizację – zapisz bieżącą lokalizację, czyli wszystkie informacje o urządzeniach i stosowne pliki konfiguracji.

Synchronizacja nałożenia – sterowanie synchronizacją nałożenia metadanych AXIS Perimeter Defender. Ten suwak służy do ustawiania opóźnienia pomiędzy nałożeniem metadanych a odebranymi obrazami w celu zrekompensowania wolniejszego strumieniowania obrazu w porównaniu z przesyłaniem metadanych. Wartość suwaka wskazuje opóźnienie ustawione dla bieżącej wybranej kamery. Jeżeli podłączono więcej niż jedną kamerę, podana wartość jest wartością dla pierwszej wybranej kamery. Zmiana wartości powoduje zmianę opóźnienia we wszystkich zaznaczonych kamerach.

Można również sprawdzić liczbę dodanych zgodnych urządzeń, liczbę urządzeń z zainstalowaną aplikacją AXIS Perimeter Defender oraz liczbę urządzeń, w których uruchomiono funkcje analizy.

Karta Instalacja

Aplikacja: instaluj – służy do instalowania aplikacji w wybranych urządzeniach.

Aplikacja: odinstaluj – służy do odinstalowania aplikacji w wybranych urządzeniach.

Licencja: instaluj – służy do instalowania licencji w wybranych urządzeniach.

Karta Kalibracja

Automatyczna — umożliwia automatyczną kalibrację wybranych urządzeń.

Ręczna — umożliwia ręczną kalibrację wybranych urządzeń.

Karta Scenariusze

Parametry globalne – parametry mające zastosowanie do wszystkich scenariuszy.

Scenariusze zaawansowane – służą do tworzenia scenariuszy wtargnięcia, podejrzanych zachowań, przekroczenia strefy i scenariuszy warunkowych.

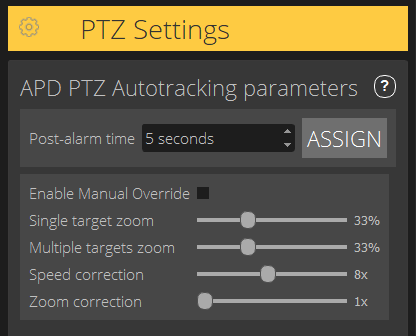

Karta Ustawienia PTZ

Ta karta jest dostępna tylko po zainstalowaniu wtyczki AXIS Perimeter Defender PTZ Autotracking.

Czas po alarmie – służy do definiowania czasu, który upływa przed powrotem kamery PTZ do pozycji domowej po zniknięciu śledzonego obiektu z widoku.

Włącz nadpisanie ręcznie – po zaznaczeniu tej opcji operator może sterować kamerą PTZ za pomocą joysticka, przez system VMS lub stronę internetową kamery.

Powiększenie pojedynczego celu – służy do regulacji poziomu zoomu w celu śledzenia jednego obiektu. Wyższa wartość zapewnia lepsze możliwości identyfikacji, ale zarazem zwiększa ryzyko przerwania śledzenia szybko poruszających się obiektów.

Powiększenie wielu celów – służy do regulacji poziomu zoomu w celu śledzenia wielu celów.

Korekcja prędkości – służy do regulacji prędkości śledzenia tak, by szybko poruszające się obiekty znajdowały się na środku obrazu z kamery PTZ. Należy pamiętać, że wysoka wartość może prowadzić niestabilnego śledzenia obiektów.

Korekcja zoomu – wyższa wartość zwiększa przybliżanie obiektów znajdujących się w pobliżu krawędzi pola widzenia kamery PTZ.

Karta Wyjście

Konfiguruj – służy do otwarcia strony internetowej urządzenia w celu utworzenia i skonfigurowania alarmów.

Testuj alarm – służy do testowania alarmu skonfigurowanego w urządzeniu.

Czas po alarmie: przypisz – ustawienie czasu po alarmie.

Karta Pomoc techniczna

Wczytaj — wczytywanie konfiguracji dla wybranych urządzeń. Opcja ta jest szczególnie przydatna do przywracania ustawień po awarii lub przypadkowym odinstalowaniu urządzenia. Konfiguracja obejmuje następujące elementy:

Licencja

Parametry

Kalibracja i scenariusze

Obraz wideo kalibracji

Zapisz — umożliwia tworzenie kopii zapasowej konfiguracji wybranych urządzeń.

Wyczyść – opcja ta służy do usuwania kalibracji i scenariuszy z wybranych urządzeń. Opcja ta jest przydatna w przypadku zmiany miejsca montażu kamer, ponieważ w takim przypadku kalibracja i strefy detekcji nie są już prawidłowe.

Wyświetl dziennik aplikacji – opcja ta służy do wyświetlania dziennika aplikacji AXIS Perimeter Defender.

Eksportuj dziennik – opcja ta służy do generowania pliku zawierającego szczegółowe informacje dla pomocy technicznej. Plik ten należy zawsze dodawać do zgłoszeń do pomocy technicznej.

Wykorzystanie procesora

Wskaźnik obciążenia procesora wskazuje bieżące obciążenie procesora komputera w czasie rzeczywistym. Zbyt duże obciążenie procesora może spowodować brak reakcji komputera lub aplikacji. Aby w maksymalnym stopniu przydzielić zasoby procesora, przed użyciem aplikacji AXIS Perimeter Defender Setup zamknij inne aplikacje. Jeżeli spróbujesz dodać urządzenie przy nadmiernie obciążonym procesorze, system wygeneruje ostrzeżenie.

Każde dodane urządzenie zajmuje zasoby procesora komputera hosta podczas dekodowania i wyświetlania strumienia wizyjnego. W celu ograniczenia wpływu na komputer hosta strumienie wideo z dodanych urządzeń są domyślnie wyświetlane ze zmniejszoną poklatkowością (około 1 kl./s). Po zmaksymalizowaniu strumienia lub podczas procesu kalibracji przywracana jest standardowa poklatkowość (około 8 kl./s).

Użycie opcji Enable full frame rate mode (Włącz pełną częstotliwość odświeżania) może spowodować brak reakcji interfejsu w przypadku obsługi wielu kamer lub korzystania z mało wydajnego komputera.

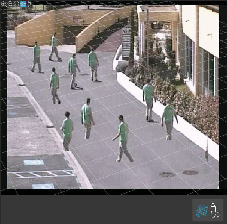

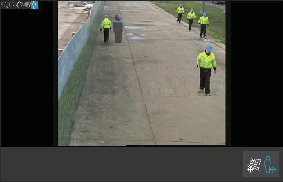

Wersja demonstracyjna aplikacji AXIS Perimeter Defender

Demonstracyjna wersja aplikacji AXIS Perimeter Defender i AXIS Perimeter Defender PTZ Autotracking ma zainstalowanych kilka klipów, które można wykorzystać do prezentacji funkcji analizy bez konieczności użycia aktywnej kamery. Klipy pokazowe zawierają takie informacje, jak rodzaj detekcji i wyniki automatycznego śledzenia w różnych typach otoczenia.

Przejdź do menu Aplikacja > Dodaj > Klipy demo i wykonaj co najmniej jedną z następujących czynności:

Odfiltruj klipy pokazowe według typu.

Wybierz co najmniej jeden klip pokazowy.

Aby dodać klipy pokazowe, kliknij przycisk Dodaj wybrane klipy demo.

Po dodaniu klipy pokazowe wyświetlane są w interfejsie jako standardowe strumienie wideo. Dostępna jest kalibracja, a funkcje analizy są aktywne, tak by użytkownik mógł natychmiast zobaczyć wyniki analizy i automatycznego śledzenia w strumieniu wideo. Funkcje analizy i automatycznego śledzenia można zatrzymać lub uruchomić, klikając status uruchomienia w widoku podglądu na żywo lub przycisk Uruchom albo Zatrzymaj w lewym oknie.

Można modyfikować i ponownie przeprowadzać kalibrację i parowanie. Można również dodawać, usuwać i modyfikować scenariusze detekcji.

Na karcie Wsparcie w lewym oknie znajduje się przycisk Wyczyść, który umożliwia przywrócenie wyjściowych wartości kalibracji i scenariuszy. Nie można całkowicie usunąć kalibracji.

Od czego zacząć

Proces instalowania aplikacji AXIS Perimeter Defender i AXIS Perimeter Defender PTZ Autotracking nieco się różni.

Rozpoczynanie pracy z aplikacją AXIS Perimeter Defender

Aby skonfigurować aplikację AXIS Perimeter Defender w lokalizacji, należy wykonać poniższe kroki:

Zamontuj kamerę. Patrz Montaż kamery.

Pobierz i zainstaluj oprogramowanie na komputerze. Patrz Instalacja oprogramowania na komputerze.

Połącz się z urządzeniami. Patrz Dodawanie urządzeń.

Zainstaluj na każdym urządzeniu aplikację AXIS Perimeter Defender. Patrz Instalacja oprogramowania na urządzeniach.

- Uwaga

Nie trzeba kalibrować urządzeń, które działają tylko w trybie AI. Aby uruchomić urządzenia jednocześnie w trybie kalibracji i trybie AI, należy je skalibrować.

Skalibruj urządzenia. Patrz Kalibracja – AXIS Perimeter Defender.

Zdefiniuj reguły wyzwalania alarmów, dodając scenariusze. Patrz Definiowanie scenariuszy.

Skonfiguruj wysyłanie komunikatów o alarmach. Patrz Definiowanie wyjść.

Rozpoczynanie pracy z aplikacją AXIS Perimeter Defender PTZ Autotracking

Aby skonfigurować aplikację AXIS Perimeter Defender PTZ Autotracking w lokalizacji, należy wykonać poniższe kroki:

Zamontuj kamery. Patrz Montaż kamery i Zamontuj kamerę PTZ..

Pobierz i zainstaluj oprogramowanie na komputerze. Patrz Instalacja oprogramowania na komputerze.

Połącz się z urządzeniami. Patrz Dodawanie urządzeń.

W kamerze stałopozycyjnej zainstaluj aplikację AXIS Perimeter Defender w wersji 2.5.0 lub nowszej, a w kamerze PTZ zainstaluj aplikację AXIS Perimeter Defender PTZ Autotracking. Patrz Instalacja oprogramowania na urządzeniach.

Skalibruj urządzenia i skonfiguruj scenariusze. Patrz Kalibracja – PTZ Autotracking.

Sparuj urządzenia. Patrz Parowanie kamer – PTZ Autotracking.

Skonfiguruj wysyłanie komunikatów o alarmach. Patrz Definiowanie wyjść.

Montaż kamery

Informacje o narzędziu do projektowania (Design Tool)

Aby określić położenie kamery na danym obszarze, zaleca się użycie narzędzia do projektowania dla aplikacji AXIS Perimeter Defender. Uwzględnia ono wymogi zarówno kamer Axis, jak i aplikacji AXIS Perimeter Defender. Co więcej, można go używać podczas wykonywania podwójnych instalacji, czyli wykorzystania dwóch kamer w połączeniu. Narzędzie pomaga w podejmowaniu decyzji dotyczących:

Wysokość montażowa kamery

Kąt pochylenia

Minimalnej odległości detekcji

Maksymalnej odległości detekcji

Aby pobrać narzędzie, przejdź na stronę axis.com/products/axis-perimeter-defender

Zalecenia dotyczące montażu kamery

W przypadku kamer działających tylko w trybie AI zalecenia dotyczące montażu są dostępne w aplikacji.

- Wysokość montażowa

- Pochylenie

- Strefa detekcji

- Minimalnej odległości detekcji

- Maksymalnej odległości detekcji

- Odległość pola widzenia

- Wyniesienie pola widzenia

- Wysokość obiektu przy maksymalnej odległości detekcji

- Aby stojąca osoba została wykryta przy maksymalnej odległości detekcji, wysokość piksela musi wynosić co najmniej 5% łącznej wysokości obrazu (3,5% w przypadku kamer termowizyjnych). Jeśli na przykład wysokość zwizualizowanego obrazu wynosi 576 pikseli, to wysokość osoby stojącej na końcu strefy detekcji musi wynosić co najmniej 28 pikseli (20 pikseli w przypadku kamer termowizyjnych).

- Wysokość obiektu przy minimalnej odległości detekcji

- Aby stojąca osoba została wykryta przy minimalnej odległości detekcji, wysokość piksela nie może być większa niż 60% łącznej wysokości obrazu.

- Wysokość obiektu w trybie AI

- Po uruchomieniu aplikacji w trybie AI obiekty muszą być tego samego rozmiaru co awatar lub większe od niego, aby zostały wykryte.

- Kąt pochylenia

- Kamera musi być skierowana w stronę podłoża, aby środek obrazu znajdował się poniżej linii horyzontu. Kamerę należy zamontować w taki sposób, aby minimalna odległość detekcji przekraczała połowę wysokości montażowej kamery (minimalna odległość detekcji > wysokość montażowa kamery/2).

- Kąt obrotu

- Kąt przesunięcia kamery musi być bliski zeru.

- Wysokość obiektu, kąt pochylenia i kąt obrotu są odpowiednie.

- Wysokość obiektu przy maksymalnej odległości detekcji jest mniejsza niż 5% wysokości obrazu (3,5% w przypadku kamer termowizyjnych).

- Środek obrazu znajduje się ponad linią horyzontu.

- Kąt obrotu kamery nie jest niemal równy zeru.

- Maksymalna odległość detekcji zależy od następujących czynników:

Typ i model kamery

Obiektyw kamery. Większy zasięg obiektywu umożliwia większą odległość detekcji.

Minimalny rozmiar piksela, jaki musi być pokryty przez człowieka na obrazie, by można go było wykryć. Wysokość piksela stojącej osoby musi wynosić co najmniej 5% wysokości obrazu w przypadku kamer optycznych i 3,5% w przypadku kamer termowizyjnych.

Pogoda

Oświetlenie

Obciążenie kamery

- Po zamontowaniu kamery należy rozważyć następujące kwestie:

Aplikacja dopuszcza niewielkie drgania kamery, ale najlepsze efekty uzyskuje się wtedy, gdy kamera nie jest narażona na drgania.

Kamera musi mieć stałe pole widzenia.

Wysokość montażowa

Aby osiągnąć określoną odległość detekcji, oprócz wymaganej minimalnej wielkości w pikselach, kamera musi być umieszczona na minimalnej wysokości. Nie ma maksymalnej wysokości kamery, pod warunkiem że spełniono pozostałe wymogi, a w szczególności kąt pochylenia.

| Wymagana odległość detekcji | Minimalna wysokość montażowa kamery |

| 20 m (66 ft) | 2,5 m (najniższa dopuszczalna wysokość) |

| 100 m (330 ft) | 3m (10 ft) |

| 200 m (650 ft) | 4 m (13 ft) |

| 300 m (1000 ft) | 5 m (16 ft). |

| 500 m (1600 ft) | 6 m (20 ft). |

Wymagania dotyczące scen

W przypadku kamer działających tylko w trybie AI wymagania dotyczące scen są dostępne w aplikacji.

- Strefa detekcji musi spełniać następujące warunki:

Niezakłócony widok

Płaskie podłoże lub podłoże o niewielkim nachyleniu

Oświetlenie nie jest wyzwalane ruchem

Niezakłócony widok

W przypadku kamer optycznych poziom oświetlenia i ustawienia obrazu muszą być wystarczające, aby zapewnić dostateczny kontrast pomiędzy ludźmi, pojazdami i tłem.

W przypadku korzystania z kamery Axis do rejestracji obraz w dzień i w nocy i ze sztucznym oświetleniem zalecamy oświetlenie o natężeniu co najmniej 50 luksów w całej strefie detekcji.

W przypadku korzystania z zewnętrznego oświetlenia w podczerwieni zalecamy maksymalną odległość detekcji wynosząca 80 metrów. Zasięg oświetlenia w podczerwieni powinien wynosić ponad dwa razy więcej niż maksymalna odległość detekcji.

W przypadku korzystania z wbudowanego oświetlenia w podczerwieni maksymalna odległość detekcji ograniczona jest do 20 metrów, w zależności od kamery i otoczenia.

W przypadku kamer termowizyjnych konieczny jest wysoki kontrast pomiędzy tłem a pierwszym planem.

Aby zoptymalizować detekcję, aplikacja AXIS Perimeter Defender automatycznie uczy się różnicy pomiędzy dniem i nocą, a następnie wykorzystuje te informacje do dostosowania algorytmów detekcji. Dostosowanie trwa około 24 godzin, co oznacza, że optymalną detekcję w dzień i w nocy osiąga się dopiero po tym, jak aplikacja działa przez ten czas.

Zamontuj kamerę PTZ.

W niniejszym rozdziale opisano sposób montażu kamery PTZ w odniesieniu do kamery stałopozycyjnej. Instrukcje dotyczące montażu kamery stałopozycyjnej: Montaż kamery.

- Stałopozycyjna kamera sieciowa

- Kamera sieciowa PTZ

- Minimalnej odległości detekcji

- Kąt pomiędzy kamerami

Pozycja domowa kamery PTZ musi obejmować ponad 60% strefy detekcji kamery stałopozycyjnej.

Aby dana osoba stojąca była śledzona przez kamerę PTZ, musi pokrywać ponad 4% wysokości obrazu kamery PTZ.

Kamerę PTZ należy umieścić w obszarze przed minimalną odległością detekcji kamery stałopozycyjnej (C).

Kąt pomiędzy kamerą stałopozycyjną a kamerą PTZ musi wynosić mniej niż 30° (D).

Podłoże musi być płaskie.

Instalacja oprogramowania na komputerze

Kamery z uruchomioną aplikacją AXIS Perimeter Defender muszą być dostępne przez HTTP z komputera, na którym uruchomiony jest interfejs AXIS Perimeter Defender Setup Interface.

Wymagania interfejsu AXIS Perimeter Defender Setup Interface (koniecznego tylko na etapie ustawień):

Procesor Intel® CoreTM 2 Duo lub lepszy

Wsparcie dla Open GL

Co najmniej 16 GB pamięci RAM

System operacyjny Windows® 10, Windows® 11 lub Win Server 2022

Rozdzielczość ekranu co najmniej 1024 x 768

Należy pamiętać, że istnieją ograniczenia liczby kamer, które będą obsługiwane przez jeden komputer. Na przykład w przypadku komputera z procesorem Intel® CoreTM i5-1135G7 11. generacji o częstotliwości taktowania 2,40 GHz zaleca się obsługę maksymalnie 10 kamer i jednoczesne przeprowadzenie automatycznej kalibracji maksymalnie 5 kamer.

Nie jest obsługiwane uruchamianie interfejsu AXIS Perimeter Defender Setup Interface na maszynie wirtualnej.

Pobierz aplikację AXIS Perimeter Defender ze strony axis.com/products/axis-perimeter-defender

Zainstaluj oprogramowanie na komputerze.

Dodawanie urządzeń

Urządzenia można dodawać do aplikacji do AXIS Perimeter Defender na trzy różne sposoby

Automatycznie (skanowanie sieciowe). Patrz Automatyczne dodawanie urządzeń.

Ręcznie (wybór ustawień połączenia). Patrz Ręczne dodawanie urządzeń.

Automatycznie (wczytanie zapisanej lokalizacji). Patrz Wczytywanie istniejącej lokalizacji.

Po dodaniu urządzenia zostanie wyświetlona lista wszystkich aplikacji zainstalowanych na urządzeniu. Zalecamy zatrzymanie wszelkich aplikacji, które nie są niezbędne, ponieważ wykorzystują one zasoby procesora kamery, co ma wpływ na działanie aplikacji AXIS Perimeter Defender i może uniemożliwić prawidłową instalację.

Jeżeli urządzenie nie ma wystarczających zasobów procesora, na przykład ze względu na inne działające aplikacje, AXIS Perimeter Defender obniży poklatkowość. Jeżeli poklatkowość jest niższa niż 5 klatek na sekundę, obok nazwy urządzenia w podglądzie na żywo wyświetlany jest żółty trójkąt ostrzegawczy. Po umieszczeniu kursora nad trójkątem wyświetlana jest bieżąca liczba klatek na sekundę.

Poklatkowość poniżej 5 kl./s może znacząco zmniejszyć wydajność analizy wideo. Może to skutkować błędami detekcji lub ich pominięciem.

Więcej informacji znajduje się w rozdziale Wykorzystanie procesora.

Automatyczne dodawanie urządzeń

Funkcja wyszukiwania nie działa w obrębie wielu sieci, co oznacza, że aplikacja AXIS Perimeter Defender Setup może wyszukiwać jedynie te urządzenia, które znajdują się w tej samej podsieci, co klient, na którym uruchomiono oprogramowanie. Urządzenia podłączone do innej podsieci trzeba dodać ręcznie. Funkcja wyszukiwania może również przestać działać po skonfigurowaniu routerów lub przełączników sieciowych tak, by filtrować przesyłanie multicast.

Aby przeskanować sieć w poszukiwaniu urządzeń, przejdź do menu Aplikacja i kliknij opcję Wyszukaj.

Jeśli wyszukujesz urządzenia pierwszy raz i hasła nie są dostępne, zostanie otwarte okno dialogowe haseł. W przeciwnym wypadku do połączenia się z urządzeniami zostaną wykorzystane dostępne hasła.

Wybierz urządzenia i kliknij przycisk Dodaj wybrane urządzenia.

Jeżeli hasło jest prawidłowe, po wybraniu urządzeń wyświetlany jest pochodzący z nich obraz statyczny.

Ręczne dodawanie urządzeń

Przejdź do menu Aplikacja i kliknij przycisk Dodaj.

Wprowadź następujące informacje:

Adres IP lub nazwę hosta urządzenia.

Hasło root urządzenia, ponieważ aplikacja AXIS Perimeter Defender wymaga dostępu do katalogu root.

Port HTTP używany do połączenia. Domyślny port to 80.

Opcjonalną nazwę urządzenia ułatwiającą jego rozpoznanie.

Jeżeli urządzenie jest podłączone w zdalnej sieci o słabej jakości połączenia, zaznacz ustawienie Urządzenie w sieci zdalnej. Jeśli połączenie słabej jakości nie zostanie zdefiniowane jak zdalne, może to spowodować nieprawidłowości w kalibracji lub brak działania aplikacji.

- Uwaga

W przypadku połączeń zdalnych użytkownik musi mieć możliwość połączenia się z urządzeniem za pośrednictwem protokołu HTTP. Należy upewnić się, że port HTTP został ustawiony prawidłowo. Konfiguracja zdalna może zakończyć się niepowodzeniem wtedy, gdy połączenie nie ma wystarczającej lub stabilnej przepustowości.

Kliknij OK.

Jeżeli nie można dodać kamery za pośrednictwem nazwy hosta, sprawdź ustawienia sieciowe i DNS lub dodaj urządzenie, używając jego adresu IP.

Wczytywanie istniejącej lokalizacji

Wczytywanie zapisanej wcześniej konfiguracji danej lokalizacji:

Przejdź do opcji Aplikacja i kliknij Wczytaj lokalizację.

Znajdź plik konfiguracji i kliknij polecenie Otwórz. Zostanie automatycznie wyświetlony widok podglądu na żywo.

Instalacja oprogramowania na urządzeniach

Aplikację AXIS Perimeter Defender należy zainstalować na każdym urządzeniu.

Aby sprawdzić wersję aplikacji AXIS Perimeter Defender zainstalowaną na urządzeniu, przesuń kursor myszy nad opcję Status instalacji w widoku podglądu na żywo.

Jeżeli na urządzeniu nie zainstalowano aplikacji AXIS Perimeter Defender, wszystkie ikony w widoku podglądu na żywo będą szare.

Instalowanie oprogramowania na urządzeniu

Przejdź do karty Instalacja.

Wybierz urządzenia, na których chcesz zainstalować aplikację.

Wybierz najnowszą dostępną wersję programu AXIS Perimeter Defender, a następnie kliknij przycisk Instaluj.

Aplikacja AXIS Perimeter Defender zostanie zainstalowana na wybranych urządzeniach i uruchomiona automatycznie.

Wyszukaj licencję i wykonaj jedną z następujących czynności:

W przypadku instalacji na pojedynczym urządzeniu: wybierz plik licencji dla urządzenia.

W przypadku instalacji na wielu urządzeniach: wybierz folder, w którym znajdują się pliki licencji.

Kliknij przycisk Install (Instaluj).

Kalibracja – AXIS Perimeter Defender

Kalibracja

Nie trzeba kalibrować urządzeń, które działają tylko w trybie AI. Aby uruchomić urządzenia jednocześnie w trybie kalibracji i trybie AI, należy je skalibrować.

Aby aplikacja AXIS Perimeter Defender mogła prawidłowo zinterpretować scenę, należy skalibrować wszystkie urządzenia. Podczas kalibracji wprowadza się punkty odniesienia, które dostarczają do procesora informacje o głębi i wysokości. Definiowana jest również strefa zainteresowania.

- Kalibracja obejmuje dwa zadania:

Przeprowadzenie kalibracji:

automatycznie – zalecane w większości przypadków. Patrz Przeprowadzanie kalibracji automatycznej.

ręcznie – zalecane w przypadku, gdy nie można przeprowadzić automatycznej kalibracji kamery lub gdy przechodzenie przez scenę byłoby niepraktyczne, ale w scenie znajdują się obiekty o znanej wysokości. Przykładem jest zdalny obwód z linią ogrodzenia składającą się z wielu równomiernie rozmieszczonych słupów o jednakowej wysokości. Patrz Ręczna kalibracja.

Sprawdź wyniki kalibracji. Patrz Weryfikacja jakości kalibracji.

Aby przyspieszyć konfigurację dużej lokalizacji, można jednocześnie skalibrować wiele urządzeń. Kalibrację można przeprowadzać automatycznie lub ręcznie, podobnie jak w przypadku pojedynczej kamery. Przed kalibracją wielu urządzeń jednocześnie należy wziąć pod uwagę następujące kwestie:

Maksymalna liczba urządzeń, które można zainstalować i jednocześnie skonfigurować zależy od mocy procesora i pamięci dostępnej w komputerze. Zbyt wiele urządzeń dodanych do aplikacji AXIS Perimeter Defender Setup może powodować zawieszanie się aplikacji. Po wyświetleniu ostrzeżenia o przeciążeniu procesora należy zainstalować i skonfigurować podzestaw urządzeń za pomocą funkcji zapisywania lokalizacji.

Automatyczna kalibracja wielu urządzeń wymaga większej części zasobów procesora i ilości pamięci RAM niż w przypadku kalibracji jednego urządzenia. W systemach o niskich parametrach może to powodować brak reakcji komputera lub zawieszanie się aplikacji. W przypadku zawieszenia się aplikacji zarejestrowane obrazy wideo są nadal dostępne w celu kalibracji jednej kamery.

- Aplikacja AXIS Perimeter Defender obsługuje różne współczynniki proporcji obrazu zgodnie z maksymalną rozdzielczością zapewnianą przez kamerę. W związku z tym w razie zmiany rozdzielczości należy ponownie przeprowadzić wszystkie kalibracje. Jeżeli zmienisz rozdzielczość strumienia na stronie internetowej kamery, ponowna kalibracja nie będzie konieczna.

- Zalecamy stosowanie tego samego współczynnika proporcji w aplikacji AXIS Perimeter Defender i systemie VMS, aby upewnić się, że wyświetlane informacje pasują do zawartości obrazu. Aby ustalić współczynnik proporcji, umieść kursor na nazwie kamery w podglądzie na żywo.

- Jeżeli po kalibracji zmieni się położenie kamery, trzeba ją będzie skalibrować ponownie, aby wyniki analizy były prawidłowe.

Przeprowadzanie kalibracji automatycznej

Kalibracja automatyczna umożliwia skalibrowanie jednej lub większej liczby kamer poprzez przejście osoby przez monitorowaną scenę. Kamera automatycznie gromadzi informacje potrzebne do przeprowadzenia kalibracji.

- Warunki konieczne do pomyślnego przeprowadzenia kalibracji automatycznej:

Nie należy przeprowadzać kalibracji, jeśli w polu widzenia znajduje się wiele osób.

Nie należy przeprowadzać kalibracji, jeśli w polu widzenia znajduje się wiele przejeżdżających pojazdów.

Nie należy przeprowadzać kalibracji, jeśli w polu widzenia poruszają się inne obiekty. Na przykład drzewa lub flagi poruszające się na wietrze.

Nie należy kalibrować kamery, która nie została zamontowana równolegle do podłoża.

Osoba, która przechodzi przez scenę, musi być w stanie zająć całe pole widzenia od przodu do tyłu. Jeżeli nie jest to możliwe, lepiej będzie przeprowadzić kalibrację ręczną.

Jeżeli kamera znajduje się w sieci zdalnej, ale nie jest podłączona jako zdalna kamera, osoba przechodząca przez scenę musi iść przez około 5 minut, aby zapewnić zarejestrowanie wystarczającej liczby obrazów. Wynika to z zazwyczaj niskiej poklatkowości w przypadku rządzeń w zdalnej sieci.

Przejdź do obszaru Kalibracja.

Wybierz urządzenia, które chcesz skalibrować.

Kliknij przycisk Automatyczna.

Ustaw godzinę rozpoczęcia rejestracji. Rejestracja powinna rozpocząć się co najmniej 10 sekund przed znalezieniem się przechodzącej osoby w polu widzenia.

Ustaw czas trwania rejestracji. Należy wziąć pod uwagę następujące kwestie:

konieczne jest zapewnienie wystarczająco dużo czasu na przejście osoby przez scenę w obie strony;

czas trwania wideo wpływa na obliczanie kalibracji.

Wprowadź wzrost (w cm) osoby, która będzie przechodzić przez scenę i kliknij przycisk Rejestruj.

Aby ponownie użyć zarejestrowanego obrazu wideo, kliknij przycisk Użyj poprzedniego obrazu.

Osoba powinna przejść przez scenę, postępując według następujących instrukcji:

Przejść zygzakiem ścieżkę pokrywającą jak największy obszar strefy detekcji od przodu do tyłu sceny. Zalecamy pokonanie ścieżki w kształcie litery V w poprzek sceny.

Należy zawsze pozostawać widocznym od stóp do głów w polu widzenia.

Należy iść powoli i na wprost.

Cały czas utrzymywać sylwetkę w pionie.

Przed zmianą kierunku odczekać 1–2 sekundy.

Przykład sekwencji przechodzenia przez scenę. Upewnij się, że automatyczna kalibracja zakończyła się powodzeniem, potwierdzając prawidłowe wykrycie osoby. Patrz Weryfikacja jakości kalibracji.

Aby zapisać kalibrację, kliknij przycisk Akceptuj.

Aby przeprowadzić nową kalibrację, kliknij przycisk Nowa.

Aby przeprowadzić kalibrację ręczną, kliknij przycisk Ręczna.

Po zaakceptowaniu kalibracji niebieskie obramowanie będzie wskazywać maksymalną strefę detekcji. Maksymalna strefa detekcji to największe pole, które można monitorować. Poza tym obszarem można wykryć intruzów, ale nie jest to gwarantowane.

Weryfikacja jakości kalibracji

Po kalibracji powinna być widoczna osoba, która przeszła przez scenę w kilku różnych miejscach. Jeżeli osoba ta nie jest widoczna, oznacza to, że kalibracja automatyczna zakończyła się niepowodzeniem i trzeba przeprowadzić ją ponownie.

- Jakość kalibracji można zweryfikować na kilka sposobów:

Sprawdź wskaźnik dokładności kalibracji. Wskazuje on automatycznie obliczony poziom dokładności mierzący pokrycie sceny przez osobę oraz jakość detekcji. Jeżeli wskaźnik dokładności znajduje się w czerwonej strefie, oznacza to, że kalibracja zakończyła się niepowodzeniem i nie można kliknąć przycisku Akceptuj. Patrz Ręczna kalibracja.

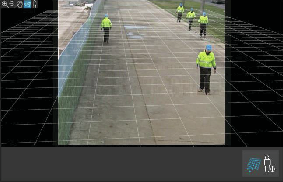

Użyj siatki. Patrz Korzystanie z siatki do weryfikacji kalibracji.

Użyj awatara. Patrz Korzystanie z awatara w celu weryfikacji kalibracji.

Sprawdź wyniki detekcji. Patrz Korzystanie z wyników detekcji do weryfikacji kalibracji.

- Wskaźnik dokładności kalibracji

- Siatka i awatar

- Widok dynamiczny lub statyczny

- Wyświetlanie modyfikatorów

- Przełączanie pomiędzy obrazem kalibracji a podglądem na żywo

- Linia horyzontu

Linia horyzontu to widoczny koniec ziemi w scenie. Podczas definiowania scenariuszy nie można umieszczać stref scenariuszy w niebieskim obszarze powyżej linii horyzontu, ponieważ znajduje się on ponad podłożem, a strefy scenariuszy co do zasady znajdują się na podłożu.

Korzystanie z siatki do weryfikacji kalibracji

Siatka powinna odpowiadać kwadratowej siatce umieszczonej na podłożu. Można włączać i wyłączać wyświetlanie siatki, klikając ikonę modyfikacji widoku siatki.

Siatka nie ma wpływu na kalibrację; jest ona jedynie narzędziem, które pozwala upewnić się, że kalibracja jest poprawna.

Siatkę można obrócić, przeciągając ją w oknie podglądu. Spróbuj wyrównać ją do jakiejś struktury w scenie, aby sprawdzić, czy wynik wydaje się być odpowiedni.

Jeżeli siatka jest równoległa do podłoża, nie jest wygięta pod nietypowym kątem, a po obróceniu jest równoległa do obiektów równoległych w świecie rzeczywistym, oznacza to, że kalibracja została przeprowadzona prawidłowo.

Korzystanie z awatara w celu weryfikacji kalibracji

Awatar umieszczany w scenie to trójwymiarowa osoba przeciętnego wzrostu. Można go włączać i wyłączać, klikając ikonę modyfikacji awatara.

Jego rozmiar w oknie podglądu odpowiada rozmiarowi przeciętnej osoby w tym położeniu, zgodnie z bieżącą kalibracją. Przesuwając awatar, można upewnić się, że jego rozmiar jest odpowiedni w stosunku do innych obiektów lub osób w scenie. Należy sprawdzić różne położenia awatara, ponieważ może mieć on nieprawidłowy rozmiar w innym miejscu na obrazie.

Korzystanie z wyników detekcji do weryfikacji kalibracji

Wyniki detekcji umożliwiają sprawdzenie, w jaki sposób aplikacja AXIS Perimeter Defender będzie działać przy bieżącej kalibracji na strumieniu wideo na żywo i zarejestrowanej przechodzącej osobie.

Przełącz Wyniki kalibracji na Wyniki detekcji.

Sprawdź, jak wykryte zostały osoby lub pojazdy w monitorowanej scenie:

Przy prawidłowej kalibracji osoby oznaczone są czerwonymi prostokątami, a pojazdy – niebieskimi.

Jeżeli często zdarza się, że osoby lub pojazdy nie zostają oznaczone, najprawdopodobniej nie powiodła się kalibracja automatyczna.

Czerwona strefa wskazuje strefę graniczną detekcji według wyliczonej kalibracji, czyli strefę, gdzie nie są przestrzegane wymogi wstępne dotyczące wzrostu osób na obrazie. W tej strefie detekcja może zakończyć się niepowodzeniem z powodu docelowego rozmiaru.

- Jeżeli wyliczona kalibracja jest nieprawidłowa, to czerwona strefa również będzie nieprawidłowa.

- Jeżeli osoba jest zbyt daleko, może ona nie zostać oznaczona. Aby detekcja zadziałała, konieczny jest minimalny rozmiar. Więcej informacji znajduje się w rozdziale Montaż kamery.

- Weryfikacja wyników detekcji może nie działać w kamerach podłączonych zdalnie, ponieważ zarejestrowany obraz może mieć zbyt niską poklatkowość. Nie oznacza to, że konfiguracja zakończyła się niepowodzeniem. W takim przypadku do zweryfikowania kalibracji należy użyć siatki i awatara.

Ręczna kalibracja

Jeżeli nie przeprowadzono automatycznej kalibracji, należy zarejestrować krótki film wideo i utworzyć obraz zespolony, a dopiero potem można przeprowadzić kalibrację ręczną. Należy postępować tak samo, jak w przypadku kalibracji automatycznej (Przeprowadzanie kalibracji automatycznej), tylko trzeba wybrać opcję Ręczna zamiast Automatyczna na karcie Kalibracja. Tworzenie obrazu zespolonego po zarejestrowaniu wideo:

Przesuń suwak, aby przejść do

najważniejszych punktów w klipie wideo i kliknij ikonę aparatu, by dodać obrazy do obrazu zespolonego.

- Sprawdź, czy obraz zespolony odzwierciedla pełny przekrój sceny: przód, tył, stronę lewą i prawą.

Po utworzeniu obrazu zespolonego (ręcznie lub automatycznie) można kontynuować kalibrację ręczną.

- Silnik kalibracji dokonuje kalibracji według oszacowania:

horyzontu,

rozprzestrzeniania się linii pionowych na obrazie,

skali sceny.

Podczas przeprowadzania ręcznej kalibracji należy wprowadzić te informacje do silnika kalibracji za pomocą znaczników kalibracji. Dostępne są trzy rodzaje znaczników kalibracji:

Figurki służą do oznaczania znanego wzrostu przeciętnej osoby w różnych miejscach sceny. Jeżeli przeprowadzono już automatyczną kalibrację, to najprawdopodobniej na obrazie w oknie edytora wyświetlana jest kilka razy ta sama osoba. Umieść figurki na podłożu, aby oznaczyć wzrost oraz kierunek poruszania się w jednym lub wielu miejscach. Figurka w świecie rzeczywistym musi być umieszczona stopami na podłożu i być pionowa. Długość figurki w świecie rzeczywistym musi odpowiadać wzrostowi podanemu obok przycisku Osoba w oknie edytora. Figurki oznaczone są półprzezroczystym jasnoniebieskim symbolem.

Optymalne umieszczanie figurek

Zalecamy umieszczenie figurki na osobie ze złączonymi stopami.

W przypadku umieszczenia jej na osobie z rozstawionymi stopami należy dolną krawędź umieścić na podłożu pomiędzy piętami tej osoby.

Wyrównaj figurkę z tułowiem. Jeśli osoba jest przechylona w którąś stronę, czyli zazwyczaj do przodu, jeśli idzie, spróbuj skompensować wychylenie, umieszczając figurkę bardziej prosto. Użyj wskazówek obecnych w scenie, takich jak drzewa, płoty lub lampy.

Aby uzyskać skalę sceny, konieczne jest użycie co najmniej jednej figurki i odpowiadającej jej osoby. Jeżeli w scenie nie ma osoby, można umieścić figurkę na innym pionowym obiekcie o znanej wysokości, na przykład na słupie liczącym 3 m i ustawić wysokość obiektu jako wzrost osoby.

Równoległe linie poziome (linie H) służą do oznaczania znanych linii poziomych i równoległych w scenie. Linie te mogą znajdować się na podłożu, ścianie lub w obu miejscach, ale wszystkie muszą być równoległe. Zawsze należy dodać co najmniej dwie linie H. Można je umieszczać po bokach prostej drogi lub na oznaczeniach, na prostych szlakach kolejowych, widocznym elemencie ściany lub na górze i na dole słupków ogrodzenia. Linie H oznaczone są kolorem jasnoniebieskim.

Linie pionowe (linie V) służą do oznaczania znanych linii pionowych w scenie. Linia V powinna być umieszczona na rzeczywistym pionowym obiekcie. Może to być na przykład słupek ogrodzenia, narożnik budynku lub znak. Linia V nie musi zaczynać się na podłożu. Linie V są oznaczone kolorem ciemnoniebieskim. Należy pamiętać, że niewielkie zmiany orientacji linii V mogą znacząco zmienić kalibrację. Generalnie rzecz biorąc, linie V powinny pochylać się bardziej w prawo po prawej stronie obrazu i w lewo – po lewej stronie.

- Figurki

- Linie pionowe (linie V)

- Równoległe linie poziome (linie H)

- Siatka i awatar

Liczba znaczników kalibracji

Czym więcej figurek, linii H i linii V w scenie, tym lepiej. Silnik kalibracji jest w stanie przeprowadzić kalibrację przy niewielu liniach, ale czym więcej linii i figurek, tym lepsza jakość kalibracji. Zalecamy umieszczanie figurek blisko, daleko, po lewej i po prawej.

Pionowe struktury na obrazie

Zgodnie z zaleceniami w Zalecenia dotyczące montażu kamery wszystkie kamery muszą być skierowane nieco w dół. Dzięki temu wszystkie rzeczywiste struktury będą na obrazie wyglądać jak wachlarz. Oznacza to, że wszystkie figurki i linie V powinny pochylać się w kierunku krawędzi obrazu. Figurka po prawej stronie obrazu powinna być pochylona w prawo, a figurka po lewej stronie – w lewo. Aby kalibracja została przeprowadzona prawidłowo, co najmniej jedna z figurek lub linii V musi być nachylona we właściwą stronę.

Wskaźnik dokładności dostarcza informacje zwrotne na temat poziomu i jakości szczegółów dodanych do sceny. Aby kalibracja ręczna została przeprowadzona prawidłowo, znaczniki powinny obejmować scenę od przodu do tyłu i od lewej do prawej. Sprawdzenie tego umożliwia zielony wskaźnik dokładności.

Jakość kalibracji

Jakość kalibracji można sprawdzić za pomocą siatki lub awatara. Patrz Weryfikacja jakości kalibracji. Można również kliknąć przycisk Zweryfikuj. Zostanie wyświetlony efekt działania aplikacji AXIS Perimeter Defender na zarejestrowanym obrazie wideo przy pomocy bieżącej kalibracji.

Kalibracja – PTZ Autotracking

Aby uzyskać dobre wyniki, kalibracja musi być najwyższej jakości. Należy dokładnie przestrzegać wytycznych i instrukcji.

Obie kamery można skalibrować w tym samym czasie lub osobno.

Wybierz kamerę stałopozycyjną i kamerę PTZ.

Przejdź do opcji Kalibracja i kliknij opcję Ustaw pozycję PTZ. Zostanie wyświetlone wyskakujące okno zawierające widok z kamery stałopozycyjnej.

Kamera PTZ może poruszać się przez chwilę po uruchomieniu aplikacji.

Sprawdź, czy widok z obu kamer jest wyrównany.

W przeciwnym razie kliknij obraz na żywo i dostosuj widok z kamery PTZ, tak by był wyrównany z widokiem z kamery stałopozycyjnej. Upewnij się, że kamera się nie przesuwa.

Kliknij opcję Konfiguracja pozycji PTZ.

Jeżeli przycisk nie jest widoczny, przesuń wyskakujące okno z widokiem z kamery stałopozycyjnej.

Kliknij przycisk Automatyczna.

Wykonaj kalibrację automatyczną zgodnie z instrukcjami w rozdziale Przeprowadzanie kalibracji automatycznej.

Użyj awatara, aby sprawdzić jakość kalibracji kamery stałopozycyjnej. Patrz Korzystanie z awatara w celu weryfikacji kalibracji.

Jeżeli jakość jest wystarczająca, kliknij przycisk Akceptuj.

Jeżeli jakość nie jest wystarczająca, użyj obrazu wideo z automatycznej kalibracji, aby przeprowadzić kalibrację ręczną. Kliknij opcję Ręczna i postępuj zgodnie z instrukcjami w rozdziale Ręczna kalibracja.

Na karcie Scenariusze zdefiniuj reguły wyzwalania alarmów. Patrz Definiowanie scenariuszy.

Na karcie Kalibracja kliknij opcję Weryfikuj w widoku podglądu na żywo z kamery PTZ.

Użyj awatara, aby sprawdzić jakość kalibracji kamery PTZ. Patrz Korzystanie z awatara w celu weryfikacji kalibracji.

Jeżeli jakość jest wystarczająca, kliknij przycisk Akceptuj.

Jeżeli jakość nie jest wystarczająca, użyj obrazu wideo z automatycznej kalibracji, aby przeprowadzić kalibrację ręczną. Kliknij opcję Ręczna i postępuj zgodnie z instrukcjami w rozdziale Ręczna kalibracja.

Sparuj kamery. Patrz Parowanie kamer – PTZ Autotracking.

Definiowanie scenariuszy

Scenariusze

Aplikacja AXIS Perimeter Defender zawiera często stosowane scenariusze stref sterylnych, które można skonfigurować tak, by zabezpieczyć i monitorować ważne obszary. W kroku kalibracji maksymalna strefa detekcji została utworzona w celu zapewnienia domyślnego scenariusza typu wtargnięcie / podejrzane zachowanie. W tym kroku można zdefiniować bardziej zaawansowane scenariusze detekcji trzech rodzajów:

Jeżeli jesteś użytkownikiem aplikacji AXIS Perimeter Defender 4.0, możesz teraz konfigurować scenariusze, nie posługując się aplikacją komputerową. Zmiany zostaną przeniesione do aplikacji komputerowej. Aby dowiedzieć się więcej, p. sekcja Interfejs internetowy.

wtargnięcie / podejrzane zachowanie. P. sekcja Konfiguracja scenariusza wtargnięcia/podejrzanych zachowań

przekroczenie strefy. P. sekcja Konfiguracja scenariusza przekroczenia strefy

Warunkowy. Patrz Konfiguracja scenariusza warunkowego

Jeżeli w nazwie scenariusza znajduje się symbol ! , oznacza to, że nie zakończono jego konfiguracji. Zazwyczaj oznacza to, że nie zdefiniowano jeszcze strefy detekcji tego scenariusza.

Parametry globalne

Parametry globalne ustawione w interfejsie użytkownika mają zastosowanie do wszystkich scenariuszy.

- Typ kamery

- W przypadku kamer optycznych wybierz opcję Kolor – dzień–noc. W przypadku kamer termowizyjnych typ kamery jest automatycznie ustawiany na kamerę termowizyjną.

- Dodatkowe typy zbliżania się mogą zwiększyć ryzyko wywołania fałszywych alarmów, na przykład spowodowanych przez zwierzęta.

- Dodatkowe typy zbliżania się nie są obsługiwane w przypadku urządzeń działających tylko w trybie AI.

- Dodatkowe typy zbliżania się

- Wybierz te typy, które ma obejmować scenariusz detekcji.

- Zaawansowana minimalizacja

- W przypadku urządzeń z trybem AI zaznacz opcję AI, aby go włączyć. Można użyć opcji Headlights/vehicles in scene (Reflektory/pojazdy w scenie), jeśli w scenie znajdują się pojazdy, reflektory lub odbicia światła. W przypadku użycia tego ustawienia wydajność w normalnych warunkach może ulec zmniejszeniu. Domyślnie wszystkie scenariusze powinny zawierać pojazdy, a więc i światła reflektorów. Można użyć opcji Insects/droplets on lens (Owady/krople na obiektywie), by ignorować fałszywe alarmy wywoływane kroplami deszczu lub obecnością owadów na obiektywie.

- Czułość

- Aby zwiększyć czułość systemu, przesuń suwak w prawo. Wyższa czułość zmniejsza ryzyko pominięcia detekcji, ale za to zwiększa ryzyko wywołania fałszywych alarmów.

- Filtrowanie rozmiaru docelowego

- W przypadku urządzeń z trybem AI można odfiltrować obiekty o rozmiarze mniejszym niż docelowy.

Parametry czasu trwania

Dla każdego tworzonego scenariusza można ustawić parametry czasu trwania.

- Min. obecność w strefie

- Ustaw czas, przez jaki obiekt ma pozostać w strefie, aby stała się ona aktywna.

- Wąska strefa

- Jeżeli strefa jest wąska i można ją przekroczyć w 1–2 sekundy, istnieje ryzyko pominięcia alarmów. Można temu zapobiec przy użyciu funkcji Narrow zone (Wąska strefa). Opcji tej nie można łączyć z opcją Min presence in zone (Minimalny czas obecności w strefie).

Konfiguracja scenariusza wtargnięcia/podejrzanych zachowań

Scenariusz wtargnięcia/podejrzanych zachowań jest przeznaczony do wyzwalania alarmów po znalezieniu się obiektu w określonej strefie i pozostawaniu tam przez czas dłuższy niż wstępnie zdefiniowany.

Domyślnym scenariuszem utworzonym na etapie kalibracji jest scenariusz wtargnięcia/podejrzanych zachowań, który wykorzystuje maksymalną strefę detekcji. Aby użyć tego scenariusza, kliknij przycisk Akceptuj na karcie Scenariusze.

Zmień domyślny scenariusz:

Przejdź do menu Scenariusze > Scenariusze zaawansowane.

Zmień domyślną strefę detekcji:

Aby przenieść istniejące punkty w strefie detekcji, kliknij je i przeciągnij myszą.

Aby utworzyć dodatkowe punkty, kliknij dowolny z istniejących segmentów i przeciągnij go myszą.

W obszarze Wykryj wybierz typy obiektów do wykrycia.

Jeśli nie chcesz, by obiekt wyzwalał alarm od razu po znalezieniu się w strefie, w obszarze Parametry czasu trwania ustaw wartość opcji Min. czas przebywania w strefie.

Jeżeli strefa jest wąska i można ją przekroczyć w 1–2 sekundy, ale nadal powinny być w niej wyzwalane alarmy, wybierz opcję Narrow zone (Wąska strefa). Ustawienia tego nie można łączyć z opcją Min presence in zone (Minimalny czas obecności w strefie). Więcej informacji znajduje się w rozdziale Parametry czasu trwania.

Aby wczytać zmiany do kamery i przełączyć się z powrotem do widoku głównego, kliknij przycisk Akceptuj.

Konfiguracja scenariusza przekroczenia strefy

Scenariusz przekroczenia strefy zaprojektowano tak, aby wyzwalał alarm, gdy obiekt przechodzi przez dwie strefy detekcji w konkretnej kolejności.

Scenariusz przekroczenia strefy ma następujące ograniczenie: jeżeli obiekt wyzwalający scenariusz przestanie się poruszać przez kilka sekund w wyjściowej strefie przed przejściem do strefy końcowej, ten scenariusz nie zostanie wyzwolony.

W obszarze Parametry czasu trwania można określić minimalny czas obecności dla każdej ze stref w danym scenariuszu. Jeżeli TA jest minimalnym czasem w strefie wyjściowej, a TB w strefie końcowej, alarm wyzwalany będzie tylko wtedy, gdy obiekt pozostaje dłużej niż czas TA w strefie wyjściowej, a następnie dłużej niż TB w strefie końcowej.

Przejdź do menu Scenariusze > Scenariusze zaawansowane.

Kliknij przycisk Nowy i wybierz opcję Przekroczenie strefy.

Utwórz dwie strefy detekcji oddalone od siebie o co najmniej metr (3 stopy 3 3/8 cala):

Aby utworzyć strefę detekcji, kliknij kilka razy na obrazie.

Aby zakończyć tworzenie strefy, kliknij prawym przyciskiem myszy na obrazie.

Aby określić kierunek, w którym przekraczanie strefy jest niedozwolone, kliknij przycisk Wybierz strefę wyjściową, a następnie kliknij jedną ze stref.

W obszarze Wykryj wybierz typy obiektów do wykrycia.

W obszarze Parametry czasu trwania, jeśli strefa ma nie być aktywowana po pojawieniu się w niej obiektu, ustaw opcję Minimalna obecność w dla jednej lub obu stref.

Jeżeli strefa jest wąska i można ją przekroczyć w 1–2 sekundy, ale nadal powinny być w niej wyzwalane alarmy, wybierz opcję Narrow zone (Wąska strefa). Ustawienia tego nie można łączyć z opcją Min presence in zone (Minimalny czas obecności w strefie). Więcej informacji znajduje się w rozdziale Parametry czasu trwania.

Aby wczytać zmiany do kamery i przełączyć się z powrotem do widoku głównego, kliknij przycisk Akceptuj.

Konfiguracja scenariusza warunkowego

Scenariusz warunkowy jest przeznaczony do wyzwalania alarmów, gdy dany obiekt pojawia się w strefie bez przemieszczenia się przez inne.

- W obszarze Parametry czasu trwania można określić minimalny czas obecności dla każdej ze stref w danym scenariuszu. Jeżeli TA jest minimalnym czasem w strefie dozwolonej, a TB w strefie wtargnięcia, alarm wyzwalany będzie tylko wtedy, gdy obiekt:

przebywa dłużej niż czas TB w strefie wtargnięcia bez uprzedniego wejścia do strefy dozwolonej,

przebywa krócej niż czas TA w strefie dozwolonej, a następnie wchodzi i przebywa dłużej niż czas TB w strefie wtargnięcia.

- Alarm nie jest wyzwalany, jeśli obiekt:

nie wchodzi lub pozostaje krócej niż czas TB w strefie wtargnięcia,

pozostaje dłużej niż czas TA w strefie dozwolonej, a następnie pojawia się w strefie wtargnięcia (niezależnie od tego, jak długo w niej pozostaje).

Przejdź do menu Scenariusze > Scenariusze zaawansowane.

Kliknij przycisk Nowy i wybierz opcję Warunkowy.

Utwórz dwie lub więcej stref detekcji oddalonych od siebie o co najmniej metr (3 stopy 3 3/8 cala):

Aby utworzyć strefę detekcji, kliknij kilka razy na obrazie.

Aby zakończyć tworzenie strefy, kliknij prawym przyciskiem myszy na obrazie.

Aby określić dozwolony kierunek przekraczania, kliknij przycisk Wybierz strefę wtargnięcia, a następnie kliknij jedną ze stref.

W obszarze Wykryj wybierz typy obiektów do wykrycia.

W obszarze Parametry czasu trwania, jeśli strefa ma nie być aktywowana po pojawieniu się w niej obiektu, ustaw opcję Minimalna obecność w dla jednej lub obu stref.

Jeżeli strefa jest wąska i można ją przekroczyć w 1–2 sekundy, ale nadal powinny być w niej wyzwalane alarmy, wybierz opcję Narrow zone (Wąska strefa). Ustawienia tego nie można łączyć z opcją Min presence in zone (Minimalny czas obecności w strefie). Więcej informacji znajduje się w rozdziale Parametry czasu trwania.

Aby wczytać zmiany do kamery i przełączyć się z powrotem do widoku głównego, kliknij przycisk Akceptuj.

Parowanie kamer – PTZ Autotracking

Podczas konfiguracji aplikacji AXIS Perimeter Defender PTZ Autotracking należy sparować kamerę stałopozycyjną i kamerę PTZ, aby upewnić się, że poruszający się obiekt będzie odpowiednio śledzony przez kamerę PTZ.

Jeżeli przeprowadzono kalibrację automatyczną, można przeprowadzić kalibrację automatyczną obu kamer (Przeprowadzanie automatycznego parowania). W przeciwnym razie trzeba przeprowadzić kalibrację ręczną (Przeprowadzenie ręcznego parowania).

Przeprowadzanie automatycznego parowania

Na sparowanym obrazie wideo czerwone linie przedstawiają osobę, a pomarańczowa ramka – przybliżony obraz z kamery PTZ.

W menu Kalibracja > Sparowany widok PTZ zweryfikuj sparowanie obrazów wideo z obu kamer:

sprawdź, czy czerwone linie na dwóch obrazach są wyrównane na obrazie wideo;

sprawdź, czy czerwone linie zawsze przechodzą od stóp do głowy osoby;

sprawdź, czy dana osoba jest zawsze wyśrodkowywana w pomarańczowej ramce na obrazie wideo z kamery PTZ.

Po spełnieniu warunków z etapu 1 wybierz opcję Interaktywna weryfikacja parowania.

Jeżeli warunki nie zostały spełnione, kliknij opcję Ręczne i postępuj zgodnie z instrukcjami w rozdziale Przeprowadzenie ręcznego parowania.

Przesuń suwak, aby przejść do klipu wideo. Sprawdź, czy:

niebieskie linie na obu obrazach są wyrównane na całym obrazie wideo;

dana osoba jest zawsze wyśrodkowywana w pomarańczowej ramce na obrazie wideo z kamery PTZ.

W przypadku scen, w których brak pomarańczowej ramki:

Aktywuj awatar na obrazie z kamery stałopozycyjnej.

Użyj suwaka, aby przewijać obraz wideo do przodu i do tyłu. Umieść awatar na osobie w widoku kamery stałopozycyjnej i sprawdź, czy czerwona kropka znajduje się u stóp osoby na obrazie z kamery PTZ.

Jeżeli są dostępne sceny, w których podczas automatycznego parowania nie dodano niebieskich linii, kliknij opcję Ręczne, aby ręcznie dodać czerwone linie do osoby. Szczegółowe instrukcje: Przeprowadzenie ręcznego parowania.

Kliknij przycisk Akceptuj i Zamknij.

Przeprowadzenie ręcznego parowania

Podczas ręcznego parowania dodaje się pionowe czerwone linie od stóp do głowy osoby, która podczas kalibracji przeszła przez scenę dozoru. Aby objąć całą scenę, należy dodać czerwone linie na całym obrazie wideo.

Jeżeli przeprowadzono już parowanie automatyczne, to na obrazie wideo znajdują się niebieskie linie.

- Usuń te niebieskie i czerwone linie, które:

nie zaczynają się przy stopach osoby,

nie docierają do głowy osoby,

nie mają odpowiednika na obrazie z kamery PTZ.

- Aby usunąć linię, kliknij ją i naciśnij klawisz Delete.

Przesuń suwak, aby w klipie wideo przejść do obrazu, w którym dana osoba jest widoczna.

Dodaj czerwoną linię do osoby na obrazie z kamery stałopozycyjnej. Linia musi zaczynać się u stóp osoby. Każda linia otrzymuje numer identyfikacyjny.

Dodaj do tego samego obiektu odpowiadającą czerwoną linię na obrazie z kamery PTZ. Sprawdź, czy numer identyfikacyjny jest zgodny z numerem na obrazie z kamery stałopozycyjnej.

Powtarzaj kroki 1–3 do momentu objęcia całej sceny.

Jeżeli na klipie wideo znajduje się wystarczająca liczba linii, by przeprowadzić parowanie:

przycisk Akceptuj staje się aktywny;

na obrazie z kamery PTZ wyświetlana jest pomarańczowa ramka.

Sprawdź, czy dana osoba zawsze znajduje się na środku pomarańczowej ramki. Jeśli w niektórych scenach tak nie jest, dodaj więcej czerwonych linii.

Aktywuj awatar na obrazie z kamery stałopozycyjnej.

Przesuń suwak, aby przejść do klipu wideo. Użyj awatara, aby upewnić się, że:

rozmiar awatara na obrazie z kamery stałopozycyjnej odpowiada rozmiarom osoby w różnych położeniach;

na obrazie z kamery PTZ czerwona kropka znajduje się u stóp osoby;

dana osoba jest zawsze wyśrodkowywana w pomarańczowej ramce na obrazie z kamery PTZ.

Kliknij przycisk Accept (Akceptuj). Jeżeli przycisk jest nieaktywny, trzeba najpierw dodać więcej czerwonych linii.

Kliknij przycisk Zakończ.

Definiowanie wyjść

Aby aplikacja AXIS Perimeter Defender przesyłała do wyjść informacje o alarmie po wykryciu wtargnięcia, należy najpierw zdefiniować odpowiednie reguły. System może wysyłać alarmy na przykład do systemu VMS.

Aplikacja AXIS Perimeter Defender może wysyłać alarmy za pośrednictwem różnych interfejsów.

Z samej aplikacji:

Powiadomienia o alarmach w formacie XML lub zwykłym tekstem przez TCP/IP

Strumienie metadanych w formacie XML przez HTTP multipart

Z urządzenia:

Podstawowe powiadomienia w formacie tekstowym przez TCP/IP

Wyjścia elektryczne (styki pod napięciem lub nie pod napięciem)

Powiadomienia e-mail

Wysyłanie obrazów dotyczących alarmu za pośrednictwem protokołu FTP

Można aktywować wiele interfejsów naraz.

Więcej szczegółowych informacji: Wyjścia.

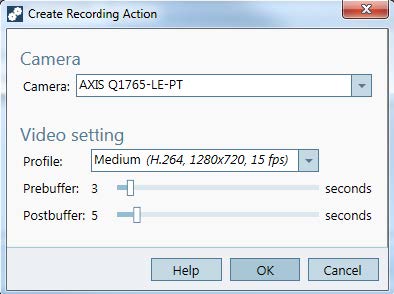

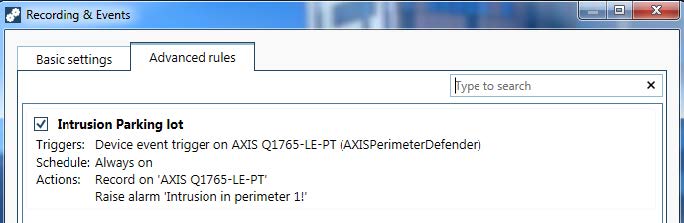

Aby zdefiniować reguły wysyłania alarmów z urządzenia:

Przejdź do opcji Outputs (Wyjścia) i kliknij przycisk Configure (Konfiguruj). W przeglądarce zostanie otwarta strona internetowa urządzenia.

Utwórz nową regułę akcji.

Z listy wyzwalaczy wybierz opcję Aplikacje, a następnie AXISPerimeterDefender i scenariusz, który ma wyzwalać akcję.

- Uwaga

Aby wyzwalać tę samą akcję dla wszystkich zdefiniowanych scenariuszy, wybierz opcję WSZYSTKIE_SCENARIUSZE.

Z listy akcji wybierz akcję, która ma zostać wykonana po spełnieniu warunku.

Kliknij OK.

Aby uzyskać bardziej szczegółowe informacje na temat tworzenia reguł akcji, zapoznaj się z instrukcją obsługi urządzenia.

Konfiguracja zaawansowana

Wyjścia

Powiadomieni o alarmie w formacie XML/tekstowym

Ten interfejs umożliwia odbiorcy TCP/IP otrzymywanie komunikatów XML (pełniejszych i opisowych) lub tekstowych dla każdego alarmu. W przeciwieństwie do interfejsu tekstowego, interfejs XML/tekstowy ma następujące korzyści:

Powiadomienie jest wysyłane po rozpoczęciu alarmu, po jego zakończeniu oraz co 10 sekund podczas jego trwania.

Znacznik czasu: powiadomienia o rozpoczęciu i zakończeniu alarmu mają znacznik czasowy zsynchronizowany z zegarem kamery i podający dokładną datę i godzinę zdarzenia.

Typ alarmu: AXIS Perimeter Defender obsługuje kilka typów alarmów: Definiowanie scenariuszy. Powiadomienia w formacie XML/tekstowym zawierają informacje o typie wyzwolonego alarmu. Uwaga: scenariusz „przekroczenia strefy” to typ „przejście”, a scenariusz podejrzanych zachowań to typ „obecność”.

Strefy objęte alarmem; jeżeli każdy scenariusz AXIS Perimeter Defender jest powiązany z jedną lub wieloma strefami, powiadomienia XML/tekstowe zawierają informację o strefie objętej alarmem (tj. w przypadku alarmu wtargnięcia jest to strefa wtargnięcia, w której wykryto osobę).

W przeciwieństwie do interfejsu tekstowego, interfejs XML/tekstowy ma następujące ograniczenia:

Tekst komunikatu jest stały i nie zawiera pól na dowolny tekst.

Jedna kamera może obsługiwać tylko jednego odbiorcę.

Odbiorcy powiadomień XML/tekstowych otrzymują cztery rodzaje komunikatów:

Aplikacja AXIS Perimeter Defender wysyła komunikat CONNECTION_TEST po skonfigurowaniu powiadomienia XML, aby potwierdzić prawidłową komunikację z odbiorcą.

Kiedy aplikacja AXIS Perimeter Defender wyzwoli alarm, wysyłany jest komunikat ALARM_START.

Podczas trwania alarmu aplikacja AXIS Perimeter Defender przesyła kilka komunikatów „alarm w toku” co 10 sekund. Wszystkie te komunikaty mają taki sam znacznik GUID, identyczny jak znacznik w komunikatach ALARM_START i ALARM_STOP dotyczących tego samego alarmu.

Po zakończeniu alarmu aplikacja AXIS Perimeter Defender wysyła komunikat ALARM_STOP.

Objaśnienie formatu tych komunikatów w formacie XML i tekstowym: Przykłady formatów XML i tekstowych.

Przykłady formatów XML i tekstowych

Format XML jest formatem domyślnym dla powiadomień TCP/IP. Jeżeli jednak istotny jest rozmiar powiadomienia, można użyć formatu tekstowego, który powoduje generowanie krótszych komunikatów. Aby wybrać format tekstowy, należy zaznaczyć opcję Nie używaj XML dla parametrów alarmów na stronie konfiguracji aplikacji AXIS Perimeter Defender.

Przykład

Komunikat CONNECTION_TEST w formacie XML wygląda jak w poniższym przykładzie:

<?xml version="1.0"?> <KEENEO_MESSAGE xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema" VERSION="5.0.0" ID="1" TYPE="CONNECTION_TEST" SENDER_IP="192.168.1.40" SENDER_PORT="0"> <REFERENTIAL>45</REFERENTIAL> </KEENEO_MESSAGE>

VERSION to wewnętrzna wersja składni i protokołu XML.

ID to numeryczny identyfikator komunikatu. Nie ma gwarancji, że identyfikatory ID będą niepowtarzalne ani narastające.

TYPE to rodzaj komunikatu, w tym przypadku „CONNECTION_TEST”. Rodzaj komunikatu określa jego podznaczniki (brak dla komunikatów typu „CONNECTION_TEST”).

SENDER_IP to adres IP kamery Axis, która wysyła powiadomienie XML.

SENDER_PORT ma zawsze wartość zero; kamera nie może odbierać komunikatów przychodzących.

REFERENTIAL to identyfikator numeryczny kamery.

Jeżeli wybrano format tekstowy, powiadomienia zawierają po 7 pól oddzielonych znakiem „|”. Jeżeli nie można określić pola (co na przykład nie ma sensu dla tego rodzaju wiadomości), jest ono zastępowane znakiem „-”.

Siedem pól, od pierwszego do ostatniego (w nawiasie odpowiadające pola XML w formacie XML), przedstawia się następująco:

Identyfikator numeryczny komunikatu (atrybut „ID” nagłówka „KEENEO_MESSAGE” w XML).

Adres IPv4 kamery (atrybut „SENDER_IP” nagłówka XML „KEENEO_MESSAGE”).

Numer referencyjny przypisany do instancji aplikacji AXIS Perimeter Defender (znacznik „REFERENTIAL”).

Typ komunikatu (atrybut „TYPE” nagłówka XML „KEENEO_MESSAGE”).

Typ alarmu (znacznik „TYPE”).

Nazwa scenariusza, który wyzwolił alarm (znacznik „SCENARIO_NAME”).

Znacznik czasowy (znacznik „TIMESTAMP”). Format znacznika czasowego jest taki sam, jak w formacie XML.

Poprzedni komunikat CONNECTION_TEST w formacie tekstowym wygląda następująco:

1|192.168.1.40|45|CONNECTION_TEST|-|-|-Przykład

Komunikat ALARM_START w formacie XML wygląda jak w poniższym przykładzie:

<?xml version="1.0"?> <KEENEO_MESSAGE xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema" VERSION="5.0.0" ID="9999" TYPE="ALARM_START" SENDER_IP="192.168.1.40" SENDER_PORT="0"> <REFERENTIAL>0</REFERENTIAL> <TYPE>INTRUSION</TYPE> <SCENARIO_NAME>Intrusion-0</SCENARIO_NAME> <EXTRA_DATA>zone=testzone</EXTRA_DATA> <TIMESTAMP>2014-03-01T21:24:12.114</TIMESTAMP> <GUID>77acddf9-e0d4-402e-a497-231aeee22788</GUID> </KEENEO_MESSAGE>

Nagłówek komunikatu jest taki sam, jak w komunikacie „CONNECTION_TEST”.

Typ komunikatu to „ALARM_START” i zawiera on zestaw znaczników podrzędnych.

REFERENTIAL to identyfikator numeryczny kamery.

TYPE to typ alarmu wyzwolonego przez aplikację AXIS Perimeter Defender; w tym przykładzie jest to „INTRUSION” (wtargnięcie). Pozostałe możliwe typy to „PRESENCE” (obecność), „PASSAGE” (przejście) i „CONDITIONAL” (warunkowy).

SCENARIO_NAME to nazwa scenariusza, który wyzwolił alarm, zdefiniowanego w interfejsie konfiguracji. Patrz Konfiguracja scenariusza wtargnięcia/podejrzanych zachowań

EXTRA_DATA to nazwa strefy (lub lista nazw stref), w której został wyzwolony alarm, na przykład strefa wtargnięcia.

TIMESTAMP to data i godzina rozpoczęcia alarmu, podana w formacie YYYY-MM-DDTHH:mm:ss.zzz, gdzie:

– YYYY to cztery cyfry roku, na przykład 2014;

– MM to dwie cyfry miesiąca, np. 01 dla stycznia;

– DD to dwie cyfry dnia, na przykład 03 dla trzeciego dnia miesiąca;

– T jest stałą literą;

– HH to godzina w formacie 24-godzinnym, od 00 do 23;

– mm dwie cyfry minut, od 00 do 59;

– ss to dwie cyfry sekund, od 00 do 59;

– zzz to trzy cyfry milisekund, od 000 do 999.

Aplikacja AXIS Perimeter Defender generuje znacznik czasowy alarmu na podstawie daty i godziny ustawionej w kamerze, więc należy koniecznie zsynchronizować kamerę z zewnętrznym zegarem.

GUID to unikatowy identyfikator, niezmienny dla wszystkich komunikatów dotyczących tego samego alarmu (czyli ALARM_START, ALARM_IN_PROGRESS i ALARM_STOP).

Jest to odpowiednik tekstowego komunikatu ALARM_START:

9999|192.168.1.40|0|ALARM_START|INTRUSION|Intrusion-0|2014-03-01T21:24:12.114Przykład

Komunikat ALARM_IN_PROGRESS w formacie XML wygląda jak w poniższym przykładzie:

<?xml version="1.0"?> <KEENEO_MESSAGE xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema" VERSION="5.0.0" ID="9999" TYPE="ALARM_IN_PROGRESS" SENDER_IP="192.168.1.40" SENDER_PORT="0"> <REFERENTIAL>0</REFERENTIAL> <TYPE>INTRUSION</TYPE> <SCENARIO_NAME>Intrusion-0</SCENARIO_NAME> <GUID>77acddf9-e0d4-402e-a497-231aeee22788</GUID> </KEENEO_MESSAGE>

Nagłówek komunikatu jest taki sam, jak komunikatu „CONNECTION_TEST” i „ALARM_START”.

Typ komunikatu to „ALARM_IN_PROGRESS” i zawiera on zestaw znaczników podrzędnych.

REFERENTIAL to identyfikator numeryczny kamery.

TYPE to typ alarmu wyzwolonego przez aplikację AXIS Perimeter Defender, taki sam jak w odpowiadającym mu komunikacie ALARM_START.

SCENARIO_NAME to nazwa scenariusza, który wyzwolił alarm, taka sama, jak w odpowiadającym mu komunikacie ALARM_START.

Identyfikator GUID jest taki sam, jak w odpowiadającym mu komunikacie ALARM_START.

Odpowiadający mu komunikat ALARM_IN_PROGRESS w formacie tekstowym:

9999|192.168.1.40|0|ALARM_IN_PROGRESS|INTRUSION|Intrusion-0|-Przykład

Komunikat ALARM_STOP w formacie XML wygląda jak w poniższym przykładzie:

<?xml version="1.0"?> <KEENEO_MESSAGE xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema" VERSION="5.0.0" ID="9999" TYPE="ALARM_STOP" SENDER_IP="192.168.1.40" SENDER_PORT="0"> <REFERENTIAL>0</REFERENTIAL> <TYPE>INTRUSION</TYPE> <SCENARIO_NAME>Intrusion-0</SCENARIO_NAME> <EXTRA_DATA>zone=testzone</EXTRA_DATA> <TIMESTAMP>2014-03-01T21:24:26.304</TIMESTAMP> <GUID>77acddf9-e0d4-402e-a497-231aeee22788</GUID> </KEENEO_MESSAGE>

Nagłówek komunikatu jest taki sam, jak w poprzednich komunikatach.

Typ komunikatu to „ALARM_STOP”; ma on taki sam zestaw podtypów, jak komunikat ALARM_START.

Odpowiadający mu komunikat ALARM_IN_PROGRESS w formacie tekstowym:

9999|192.168.1.40|0|ALARM_STOP|INTRUSION|Intrusion-0|2014-03-01T21:24:26.304Połączenie TCP/IP jest zawsze zamykane po każdym komunikacie. W związku z tym gniazdo odbioru musi być zawsze otwarte, aby można było odbierać kolejne powiadomienia.

Błędy komunikacji

Jeżeli zdalny odbiorca komunikatów XML jest niedostępny, na przykład z powodu braku połączenia sieciowego, aplikacja AXIS Perimeter Defender rozpoczyna wewnętrzne buforowanie niedostarczonych komunikatów o alarmie i ponawia próbę ich dostarczenia co jakiś czas (co najmniej co 10 sekund). Po kolejnych nieudanych próbach dostarczenia nowych komunikatów (nie są w to wliczane ponowne próby dostarczania zbuforowanych komunikatów) aplikacja AXIS Perimeter Defender oznacza odbiorcę jako „offline na stałe” i przestaje do niego wysyłać komunikaty XML. Liczba kolejnych nieudanych prób to 20, co w przybliżeniu odpowiada 4 lub 5 alarmom o wtargnięciu o średnim czasie trwania 40 sekund każdy. Aplikacja AXIS Perimeter Defender ponawia wysyłanie komunikatów do tego samego odbiorcy w następujących przypadkach:

Po ponownym uruchomieniu AXIS Perimeter Defender.

Po ponownym zapisaniu tej samej wartości parametru „Adres URL strumieniowania alarmu”.

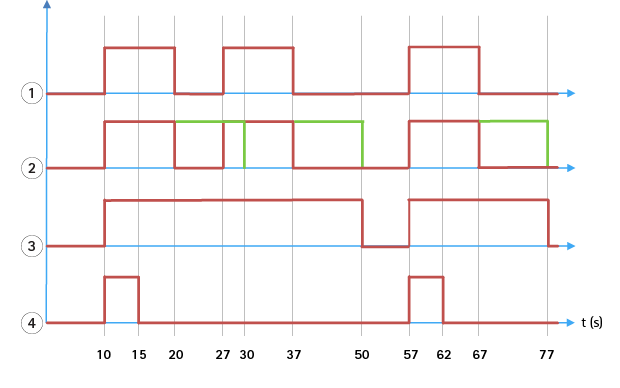

Czas pomiędzy alarmami

Aplikacja AXIS Perimeter Defender stosuje tak zwany „czas po alarmie”. Jest to przedział czasowy po zakończeniu alarmu, podczas którego w razie wyzwolenia kolejnego alarmu oba alarmy są scalane w oddzielny alarm.

- Trzy alarmy wyzwolone przez aplikację AXIS Perimeter Defender o czasie 10, 27 i 57. Każdy alarm trwa 10 sekund, tj. 10 sekund zajęło intruzowi przejście przez strefę wtargnięcia.

- Dodawany jest czas po alarmie, wynoszący 10 sekund.

- Alarmy wykorzystujące powiadomienia XML i metadane XML.

- Alarmy wykorzystujące powiadomienia pocztą elektroniczną, wczytywanie obrazów przez FTP, styki elektryczne i podstawowe powiadomienia TCP/IP.

(2) Należy zwrócić uwagę na to, że czas po alarmie, wynoszący 10 sekund (w kolorze zielonym), wydłuża czas trwania każdego alarmu, powodując połączenie (scalenie) dwóch alarmów oddzielonych od siebie o 10 sekund lub mniej.

(3) Nazwę i czas trwania wynikowego alarmu wywołanego przez AXIS Perimeter Defender można znaleźć w powiadomieniach XML i metadanych XML. Czas po alarmie można wykorzystać do otrzymywania mniejszej liczby dłuższych alarmów zamiast kilku krótkich, jeden po drugim.

(4) Wynik użycia 10-sekundowego czasu po alarmie jest różny dla powiadomień pocztą elektroniczną, wczytywania obrazów przez FTP, styków elektrycznych i podstawowych powiadomień TCP/IP. Te powiadomienia uwzględniają tylko czas rozpoczęcia alarmu i pomijają koniec alarmu. Oznacza to, że w przypadku tych powiadomień nie jest podawany „czas trwania alarmu”, a w konsekwencji czas po alarmie nie zmienia czasu trwania powiadomienia. Czas ten ma zawsze stałą wartość wybraną przez użytkownika podczas konfiguracji powiadomienia. Tak więc po scaleniu kolejnych alarmów wysyłane jest tylko jedno powiadomienie. Widać, że aplikacja AXIS Perimeter Defender scaliła dwa pierwsze alarmy i zostało wysłane tylko jedno powiadomienie. Oznacza to, że w przypadku powiadomień pocztą elektroniczną, wczytania obrazów przez FTP, styków elektrycznych i podstawowych powiadomień TCP/IP wysyłana jest informacja tylko dla tych dwóch alarmów. Na wykresie widać stały czas trwania powiadomień, wynoszący 5 sekund.

Konfigurowanie czasu po alarmie

Otwórz aplikację AXIS Perimeter Defender Setup.

Przejdź do opcji Wyjścia.

Zmień wartość ustawienia Czas po alarmie. Wartość domyślna to 7 sekund.

Kliknij przycisk Przypisz.

Metadane

Dodatkowa nakładka metadanych

Stałe nałożenie metadanych to funkcja, dzięki której można nałożyć dane analityczne detekcji bezpośrednio na strumień na żywo przesyłany z kamery. Informacje o detekcji są nakładane jako ramki i linie trajektorii. Strumienie wybierane są w zależności od ich rozdzielczości, a jeżeli urządzenie obsługuje obszary obserwacji – na podstawie obszaru obserwacji. Nałożone na stałe metadane wyświetlane są zarówno w widoku na żywo, jak i podczas odtwarzania zarejestrowanego materiału.

Metadane nałożone na stałe na wybrane strumienie

Można na przykład ustawić aplikację tak, aby dodawała nakładki na wszystkie strumienie o rozdzielczości 640 x 480. Wtedy tylko strumienie o tej rozdzielczości będą miały nakładki, pozostałe będą niezmienione.

Metadane nałożone na stałe na wybrane obszary obserwacji

Jeśli obszary obserwacji są obsługiwane oprócz rozdzielczości można dodać obszar obserwacji. Na przykład można wybrać nakładanie na strumienie pobierane z obszaru obserwacji numer 3 w rozdzielczości 1280 x 720. Wtedy tylko strumienie pasujące do tej konfiguracji będą miały nakładki, inne strumienie pozostaną niezmienione, w tym strumienie pobierane z obszaru obserwacji numer 3, ale w innej rozdzielczości, oraz pobierane w rozdzielczości 1280 x 720, ale nie z obszaru obserwacji numer 3.

Dodawanie nałożonych na stałe metadanych do strumienia wideo

Funkcja ta jest dostępna tylko w urządzeniach z oprogramowaniem układowym w wersji 7.30 lub nowszej.

W tym przykładzie wyjaśniono, jak włączyć nałożone na stałe metadane na wszystkie strumienie wizyjne o rozdzielczości 640 x 480. Strumienie wizyjne o innej rozdzielczości pozostają bez zmian.

Wybierz kamerę w panelu z podglądem na żywo.

Przejdź do menu Wyjścia > Stałe nałożenie metadanych.

Wybierz opcję Włączone.

Z listy rozwijanej wybierz rozdzielczość 640x480.

Kliknij przycisk Apply (Zastosuj).

Upewnij się, że w podglądzie na żywo w tej rozdzielczości wyświetlane są metadane.

Integracja z VMS

- Aplikacja AXIS Perimeter Defender integruje się z następującymi systemami zarządzania materiałem wizyjnym (VMS):

Security Center firmy Genetec™

XProtect® firmy Milestone

Więcej informacji o obsługiwanych wersjach systemów VMS znajduje się na stronie axis.com/products/axis-perimeter-defender/support-and-documentation.

Alarmy wyzwalane przez aplikację AXISPerimeter Defender są automatycznie konwertowane na zdarzenia w systemie VMS, które z kolei mogą wyzwalać szeroki zestaw działań i wykorzystywać pełne możliwości systemu VMS. Jednocześnie metadane na żywo generowane przez aplikację AXIS Perimeter Defender są przesyłane do systemu VMS w celu wyświetlania na żywo i zapisu. W związku z tym metadane są również dostępne podczas odtwarzania zarejestrowanych sekwencji wideo.