Visão geral do produto

- Tampa

- Parafuso da tampa

- Slot de remoção da tampa

- Base

- Clipe DIN – superior

- Switch de alarme de violação – trás

- Clipe DIN – inferior

- Número de peça (P/N) e número de série (S/N)

- Conector de dados do leitor (READER DATA 1)

- Conector de dados do leitor (READER DATA 2)

- Conector de E/S do leitor (READER I/O 1)

- Conector de E/S do leitor (READER I/O 2)

- Conector de porta (DOOR IN 1)

- Conector de porta (DOOR IN 2)

- Conector auxiliar (AUX)

- Conector de áudio (AUDIO) (não usado)

- Conector de alimentação (DC IN)

- Conector de rede (PoE)

- Conector de trava elétrica (LOCK)

- Conector de alimentação e relé (PWR, RELAY)

- LED indicador de energia

- LED indicador de status

- LED indicador de rede

- LED indicador do Leitor 2 (não usado)

- LED indicador do Leitor 1 (não usado)

- Conector header do pino do alarme de violação – frente (TF)

- Conector header do pino do alarme de violação – trás (TB)

- LED indicador de trava

- LED indicador de trava

- Sensor do alarme de violação – frente

- Slot de cartão SD (microSDHC) (não usado)

- Botão de controle

- Número de peça (P/N) e número de série (S/N)

LEDs indicadores

| LED | Cor | Indicação |

| Rede | Verde | Aceso para conexão a uma rede de 100 Mbps. Pisca quando há atividade na rede. |

| Âmbar | Aceso continuamente para uma conexão a uma rede de 10 Mbps. Pisca quando há atividade na rede. | |

| Apagado | Sem conexão de rede. | |

| Status | Verde | Aceso em verde para operação normal. |

| Âmbar | Aceso continuamente durante a inicialização e quando as configurações são restauradas. | |

| Vermelho | Pisca lentamente para falha na atualização. | |

| Alimentação | Verde | Funcionamento normal. |

| Âmbar | Pisca em verde/âmbar durante a atualização do firmware. | |

| Trava | Verde | Sólido quando não energizado. |

| Vermelho | Sólido quando energizado. | |

| Apagado | Flutuando. |

- O LED de status pode ser configurado para piscar enquanto um evento está ativo.

- O LED de status pode ser configurado para piscar para identificar a unidade. Vá para Setup > Additional Controller Configuration > System Options > Maintenance (Configurar > Configuração de controlador adicional > Opções do sistema > Manutenção) .

Conectores e botões

Interface de E/S

Conectores de dados do leitor

Dois blocos de terminais de 6 pinos com suporte aos protocolos RS485 e Wiegand para comunicação com o leitor. Para obter especificações, consulte Conector de dados do leitor.

- Conectores de E/S do leitor

Dois blocos de terminais com 6 pinos para entrada e saída do leitor. Além do ponto de referência de 0 VCC e da alimentação (saída CC), o conector de E/S do leitor fornece a interface para: Entrada digital – Para conexão, por exemplo, alarmes de violação do leitor.

Saída digital – Para conexão, por exemplo, beepers e LEDs do leitor.

- Para obter especificações, consulte Conector de E/S do leitor.

Conectores de porta

Dois blocos de terminais com 4 pinos para conectar dispositivos de monitoramento de porta e solicitar sair de dispositivos (REX). Para obter especificações, consulte Conector de porta.

- Conector auxiliar

Bloco de terminais de E/S configurável com 4 pinos Use com dispositivos externos em combinação com, por exemplo, alarmes de violação, acionamento de eventos e notificações de alarmes. Além do ponto de referência de 0 VCC e alimentação (saída CC), o conector auxiliar fornece a interface para: Entrada digital – Uma entrada de alarme para conectar dispositivos que podem alternar entre um circuito aberto e fechado, por exemplo, sensores PIR ou detectores de quebra de vidros.

Saída digital – Para conectar dispositivos externos como alarmes, sirenes ou luzes de arrombamento. Os dispositivos conectados podem ser ativados pela interface de programação de aplicativos VAPIX® ou por uma regra de ação.

- Para obter especificações, consulte Conector auxiliar.

Entradas de alimentação externas

O produto deve ser conectado com um cabo de rede blindado (STP). Todos os cabos que conectam o produto à rede devem ser blindados (STP) e usados somente da forma para a qual foram projetados. Certifique-se de que os dispositivos de rede sejam instalados de acordo com as instruções do fabricante. Para obter informações sobre requisitos regulatórios, consulte .

Conector de alimentação

bloco de terminais com 2 pinos para entrada de energia CC. Use uma fonte de alimentação limitada compatível com os requisitos de tensão de segurança extra baixa (SELV) e com potência de saída nominal restrita a ≤ 100 W ou corrente de saída nominal limitada a ≤ 5 A. Para obter especificações, consulte Conector de energia.

Conector de rede

Conector Ethernet RJ45. Compatível com Power over Ethernet (PoE). Para obter especificações, consulte Conector de rede.

Saídas de energia

Conector de trava de alimentação

Bloco de terminais com 4 pinos para conectar uma ou duas travas. O conector de trava também pode ser usado para alimentar dispositivos externos. Para obter especificações, consulte Conector de trava de alimentação.

Conector de energia e relé

Bloco de terminais com 6 pinos para conectar energia e relé do controlador de porta a dispositivos externos como travas e sensores. Para obter especificações, consulte Conector de energia e relé.

Botões e outros tipos de hardware

Conector header de pino de alarme de violação

Dois conectores headers com 2 pinos para desconectar alarmes de violação frontal e traseiro. Para obter especificações, consulte Conector header de pinos do alarme de violação.

- Botão de controle

O botão de controle é usado para: Restaurar o produto para as configurações padrão de fábrica. Consulte Redefinição para as configurações padrão de fábrica.

Conectar a um serviço do AXIS Video Hosting System. Consulte AXIS Video Hosting System (AVHS). Para conectar, mantenha o botão apertado por aproximadamente 1 segundo até o LED de status piscar em verde.

Conexão ao AXIS Internet Dynamic DNS Service. Consulte AXIS Internet Dynamic DNS Service. Para conectar, mantenha o botão pressionado por aproximadamente 3 segundos.

Instalação

Como acessar o produto

Para instalar o produto Axis, consulte o guia de instalação fornecido com o produto.

Acesso ao dispositivo

Abra um navegador e insira o endereço IP ou o nome de host do dispositivo Axis.

Se você não souber o endereço IP, use o AXIS IP Utility ou o AXIS Device Manager para localizar o dispositivo na rede.

Insira o nome de usuário e a senha. Ao acessar o dispositivo pela primeira vez, você deverá definir a senha de root. Consulte .

O AXIS Entry Manager é aberto no navegador. Se estiver usando um computador, você será levado para a página Visão geral. Se estiver usando um dispositivo móvel, você será levado para a página de acesso móvel.

Sobre a página de acesso móvel

A página de acesso móvel mostra o status das portas e fechaduras conectadas ao controlador de porta. Você pode testar o travamento e o destravamento. Atualize a página para ver o resultado.

Um link leva você ao Axis Entry Manager.

- O Axis Entry Manager não oferece suporte a dispositivos móveis.

- Se você continuar para o Axis Entry Manager, não haverá link de volta para a página de acesso móvel.

Como acessar o produto da Internet

Um roteador de rede permite que os produtos em uma rede privada (LAN) compartilhem uma única conexão com a Internet. Isso é feito ao encaminhar tráfego da rede privada para a Internet.

A maioria dos roteadores são pré-configurados para impedir tentativas de acesso à rede privada (LAN) da rede pública (Internet).

Se o produto Axis estiver localizado em uma intranet (LAN) e você desejar torná-lo disponível do outro lado (WAN) de um roteador NAT (Network Address Translator), ative NAT traversal. Com NAT traversal configurado corretamente, todo o tráfego HTTP para uma porta HTTP externa no roteador NAT será encaminhado para o produto.

Como ativar o recurso NAT traversal

Vá para Setup > Additional Controller Configuration > System Options > Network > TCP/IP > Advanced (Configuração > Configuração de controlador adicional > Opções do sistema > Rede > TCP/IP > Avançado).

Clique em Enable (Ativar).

Configure manualmente seu roteador NAT para permitir acesso da Internet.

Consulte também AXIS Internet Dynamic DNS Service em www.axiscam.net

- Nesse contexto, um “roteador“ diz respeito a qualquer dispositivo de roteamento de rede, como um roteador NAT, roteador de rede, gateway de Internet, roteador de banda larga, dispositivo de compartilhamento de banda larga ou um software, como um firewall.

- Para que o NAT traversal funcione, ele deverá ser compatível com o roteador. O roteador também deverá oferecer suporte a UPnP®.

Como definir a senha do usuário root

Para acessar o produto Axis, você precisa definir a senha para o usuário administrador padrão root. Isso é feito na caixa de diálogo Configure Root Password (Configurar senha do root), aberta quando o produto é acessado pela primeira vez.

Para evitar a violação da confidencialidade da rede, a senha do root poderá ser definida através de uma conexão HTTPS criptografada, o que exigirá um certificado HTTPS. O HTTPS (Hypertext Transfer Protocol over SSL) é um protocolo usado para criptografar tráfego entre navegadores da Web e servidores. O certificado HTTPS assegura a troca criptografada de informações. Consulte HTTPS.

O nome do usuário administrador padrão root é permanente e não pode ser excluído. Se a senha do root for perdida ou esquecida, o produto deverá ser redefinido para as configurações padrão de fábrica. Consulte Redefinição para as configurações padrão de fábrica.

Para definir a senha, insira-a diretamente na caixa de diálogo.

A página Overview (Visão geral)

A página Overview (Visão geral) do AXIS Entry Manager mostra informações sobre o nome, endereço MAC, endereço IP e versão do firmware do controlador de porta. Ele também permite a você identificar o controlador de porta na rede ou no sistema.

Na primeira vez que acessar o produto Axis, a página Overview (Visão geral) irá avisá-lo para configurar o hardware, definir a data e hora, configurar as opções de rede e configurar o controlador de porta como parte de um sistema ou uma unidade autônoma. Para obter mais informações sobre como configurar o sistema, consulte Configuração – Passo a passo.

Para retornar para a página Overview (Visão geral) das outras páginas Web do produto, clique em Overview (Visão geral) na barra de menus.

Configuração do sistema

Para abrir as páginas de configuração do produto, clique em Setup (Configuração) no canto superior direito da página de visão geral.

O produto Axis pode ser configurado por administradores. Para obter mais informações sobre os usuários e administradores, consulte Sobre os usuários, Criação e edição de usuários e Usuários.

Configuração – Passo a passo

- Antes de começar a usar o sistema de controle de acesso, você deve concluir as etapas de configuração a seguir:

Se inglês não for seu primeiro idioma, talvez você queira que o AXIS Entry Manager use um idioma diferente. Consulte Seleção de um idioma.

Defina a data e a hora. Consulte Configuração da data e hora.

Configure as opções de rede. Consulte Configuração das opções de rede.

Configure o controlador de porta e os dispositivos conectados, como leitores, travas e dispositivos de solicitação de saída (REX). Consulte Configurar o hardware.

Verifique as conexões de hardware. Consulte Verifique as conexões de hardware.

Configuração de cartões e formatos. Consulte Configuração de cartões e formatos.

Configure o sistema do controlador de porta. Consulte Gerenciar controladores de porta de rede.

Para obter informações sobre como configurar e gerenciar portas, agendamentos, usuários e grupos do sistema, consulte Gerenciamento de acesso.

Para obter informações sobre as recomendações de manutenção, consulte Instruções de manutenção.

Para adicionar ou remover controladores de porta, adicionar, remover ou editar usuários ou configurar o hardware, mais da metade dos controladores de porta no sistema devem estar online. Para verificar o status do controlador de porta, vá para Setup > Manage Network Door Controllers in System (Configuração > Gerenciar controladores de porta de rede no sistema).

Seleção de um idioma

O idioma padrão do AXIS Entry Manager é inglês, mas é possível alternar para qualquer um dos idiomas incluídos no firmware do produto. Para obter informações sobre o firmware mais recente disponível, consulte www.axis.com

Você pode alternar entre idiomas em qualquer uma das páginas Web do produto.

Para alternar entre idiomas, clique em lista suspensa idioma ![]() e selecione um idioma. Todas as páginas Web e páginas de ajuda do produto são exibidas no idioma selecionado.

e selecione um idioma. Todas as páginas Web e páginas de ajuda do produto são exibidas no idioma selecionado.

- Quando você alterna o idioma, o formato de data também muda para um formato comumente usado no idioma selecionado. O formato correto é exibido nos campos de dados.

- Se você redefinir o produto para as configurações padrão de fábrica, o AXIS Entry Manager retornará para o idioma inglês.

- Se você restaurar o produto, o AXIS Entry Manager continuará a usar o idioma selecionado.

- Se você reiniciar o produto, o AXIS Entry Manager continuará a usar o idioma selecionado.

- Se você atualizar o firmware, o AXIS Entry Manager continuará a usar o idioma selecionado.

Configuração da data e hora

Se o controlador de porta é parte de um sistema, as configurações de data e hora são distribuídas para todos os controladores de porta. Isso significa que as configurações são enviadas para os outros controladores no sistema, independentemente se você sincroniza com um servidor NTP, define a data e a hora manualmente ou obtém a data e a hora do computador. Caso não consiga ver as alterações, tente atualizar a página em seu navegador. Para obter mais informações sobre como gerenciar um sistema de controladores de porta, consulte Gerenciar controladores de porta de rede.

Para definir a data e a hora do produto Axis, vá para Setup > Date & Time (Configuração > Data e hora).

- Você pode definir a data e a hora das seguintes formas:

Obtenha a data e a hora de um servidor NTP. Consulte Obtenção da data e hora de um servidor Network Time Protocol (NTP).

Definir a data e a hora manualmente. Consulte Configuração manual da data e hora.

Obter a data e a hora do computador. Consulte Obtenção da data e da hora do computador.

Current controller time (Hora atual do controlador) exibe a data e a hora atuais do controlador de porta (formato de 24 horas).

As mesmas opções para data e hora também estão disponíveis nas páginas System Options (Opções do sistema). Vá para (Opções do sistema > Data e hora) Setup > Additional Controller Configuration > System Options > Date & Time (Configuração > Configuração de controlador adicional > Opções do sistema > Data e hora).

Obtenção da data e hora de um servidor Network Time Protocol (NTP)

Vá para Setup > Date & Time (Configuração > Data e hora).

Selecione seu Timezone (Fuso horário) na lista suspensa.

Se o horário de verão é usado em sua região, selecione Adjust for daylight saving (Ajustar para horário de verão).

Selecione Synchronize with NTP (Sincronizar com NTP).

Selecione o endereço DHCP padrão ou insira o endereço de um servidor NTP.

Clique em Save (Salvar).

- Quando a sincronização é feita com um servidor NTP, a data e a hora são atualizadas continuamente porque os dados são enviados do servidor NTP. Para obter informações sobre as configurações de NTP, consulte Configuração de NTP.

- Se você usa um nome de host para o servidor NTP, um servidor de DNS deverá ser configurado. Consulte Configuração de DNS.

Configuração manual da data e hora

Vá para Setup > Date & Time (Configuração > Data e hora).

Se o horário de verão é usado em sua região, selecione Adjust for daylight saving (Ajustar para horário de verão).

Selecione Set date & time manually (Definir data e hora manualmente).

Insira a data e a hora desejadas.

Clique em Save (Salvar).

- Ao configurar manualmente a data e a hora, elas serão definidas uma vez e não serão atualizadas automaticamente. Isso significa que, se a data e a hora precisarem ser atualizadas, as alterações deverão ser feitas manualmente porque não há nenhuma conexão a um servidor NTP externo.

Obtenção da data e da hora do computador

Vá para Setup > Date & Time (Configuração > Data e hora).

Se o horário de verão é usado em sua região, selecione Adjust for daylight saving (Ajustar para horário de verão).

Selecione Set date & time manually (Definir data e hora manualmente).

Clique em Sync now and save (Sincronizar agora e salvar).

- Quando a hora do computador é usada, a data e a hora são sincronizadas com a hora do computador uma vez. Elas não serão atualizadas automaticamente. Isso significa que, se você alterar a data e a hora no computador usado para gerenciar o sistema, a sincronização deverá ser feita novamente.

Configuração das opções de rede

Para configurar as opções básicas de rede, vá para Setup > Network Settings (Configuração > Configurações de rede) ou para Setup > Additional Controller Configuration > System Options > Network > TCP/IP > Basic (Configuração > Configuração de controlador adicional > Opções do sistema > Rede > TCP/IP > Básicas).

Para obter mais informações sobre as configurações de rede, consulte Rede.

Configurar o hardware

Antes de gerenciar as portas e andares, o hardware deverá ser configurado nas páginas de configuração de hardware.

Você pode conectar leitores, travas e outros dispositivos ao produto Axis antes de concluir a configuração do hardware. No entanto, será mais fácil conectar dispositivos se você concluir a configuração do hardware primeiro. Isso ocorre, pois um gráfico de pinagem de hardware estará disponível quando a configuração for concluída. O gráfico de pinagem de hardware é um guia sobre como conectar dispositivos aos pinos e pode ser usado como uma folha de referência para manutenção. Para obter instruções de manutenção, consulte Instruções de manutenção.

- Se estiver configurando o hardware pela primeira vez, selecione um dos seguintes métodos:

Importe um arquivo de configuração de hardware. Consulte Como importar um arquivo de configuração de hardware.

Crie uma nova configuração de hardware. Consulte Criação de uma nova configuração de hardware.

Se o hardware do produto não tiver sido configurado antes ou tiver sido excluído, Hardware Configuration (Configuração de hardware) estará disponível no painel de notificação na página de visão geral.

Como importar um arquivo de configuração de hardware

A configuração de hardware do produto Axis pode ser concluída mais rapidamente ao importar um arquivo de configuração de hardware.

Ao exportar o arquivo de um produto e importá-lo em outros, você poderá fazer várias cópias da mesma configuração de hardware sem repetir as mesmas etapas. Você também pode armazenar arquivos exportados como backups e usá-los para restaurar configurações de hardware. Para obter mais informações, consulte Como exportar um arquivo de configuração de hardware.

- Para importar um arquivo de configuração de hardware:

Vá para Setup > Hardware Configuration (Configurar > Configuração de hardware).

Clique em Import hardware configuration (Importar configuração de hardware) ou, se uma configuração de hardware já existir, Reset and import hardware configuration (Redefinir e importar configuração de hardware).

Na caixa de diálogo do navegador exibida, localize e selecione o arquivo de configuração de hardware (*.json) em seu computador.

Clique em OK.

Como exportar um arquivo de configuração de hardware

A configuração de hardware do produto Axis pode ser exportada para criar várias cópias da mesma configuração de hardware. Você também pode armazenar arquivos exportados como backups e usá-los para restaurar configurações de hardware.

Não é possível exportar a configuração de hardware de andares.

As configurações de rede sem fio não são incluídas na exportação da configuração de hardware.

- Para exportar um arquivo de configuração de hardware:

Vá para Setup > Hardware Configuration (Configurar > Configuração de hardware).

Clique em Export hardware configuration (Exportar configuração de hardware).

Dependendo do navegador, talvez seja necessário passar por uma caixa de diálogo para concluir a exportação.

A menos que especificado de outra forma, o arquivo exportado (*.json) é salvo na pasta de download padrão. Você pode selecionar uma pasta de download nas configurações de usuário do navegador da Web.

Criação de uma nova configuração de hardware

Como criar uma nova configuração de hardware sem periféricos

Vá para Setup > Hardware Configuration (Configurar > Configuração de hardware) e clique em Start new hardware configuration (Iniciar nova configuração de hardware).

Insira um nome para o produto Axis.

Selecione o número de portas conectadas e clique em Next (Avançar).

Configure os monitores de porta (sensores de posição de porta) e travas de acordo com seus requisitos e clique em Next (Avançar). Para obter mais informações sobre as opções disponíveis, consulte Como configurar monitores de portas e travas.

Configure os leitores e dispositivos REX que serão usados e clique em Finish (Concluir). Para obter mais informações sobre as opções disponíveis, consulte Como configurar leitores e dispositivos REX.

Clique em Close (Fechar) ou no link para exibir o gráfico de pinos do hardware.

Como configurar monitores de portas e travas

Após selecionar uma opção de porta na nova configuração de hardware, você poderá configurar monitores e travas de portas.

Se um monitor de portas for usado, selecione Door monitor (Monitor de portas) e, em seguida, selecione a opção que corresponde a como os circuitos de monitor de portas serão conectados.

Se a trava da porta precisar ser travada imediatamente após a porta abrir, selecione Cancel access time once door is opened (Cancelar o tempo de acesso uma vez que a porta é aberta).

Se deseja atrasar o retravamento, defina o tempo de atraso em milissegundos em Relock time (Tempo para retravamento).

Especifique as opções de tempo do monitor de portas ou, se nenhum monitor de portas for usado, as opções de tempo da trava.

Selecione as opções que correspondem à forma como os circuitos de travas serão conectados.

Se um monitor de travas for usado, selecione Lock monitor (Monitor de travas) e, em seguida, selecione as opções que correspondem à forma como os circuitos de monitor de travas serão conectados.

Se as conexões de entrada dos leitores, dispositivos REX e monitores de portas precisarem ser supervisionadas, selecione Enable supervised inputs (Ativar entradas supervisionadas).

Para obter mais informações, consulte Como usar entradas supervisionadas.

- A maioria das opções de trava, monitor de portas e leitor podem ser alteradas sem redefinir e iniciar uma nova configuração de hardware. Vá para Setup > Hardware Reconfiguration (Configuração > Reconfiguração de hardware).

- Você pode conectar um monitor de travas por controlador de porta. Assim, se você usar portas com travas duplas, somente uma das travas poderá ter um monitor de travas. Se duas portas estiverem conectadas ao mesmo controlador de porta, os monitores de portas não poderão ser usados.

- As travas motorizadas devem ser configuradas como travas secundárias.

Sobre opções do monitor de portas e tempo

- As seguintes opções do monitor de portas estão disponíveis:

Door monitor (Monitor de portas) – Selecionada por padrão. Cada porta possui seu próprio monitor de portas que, por exemplo, emitirá um sinal quando a porta é forçada ou permanece aberta por muito tempo. Desmarque a opção se nenhum monitor de portas for usado.

Open circuit = Closed door (Circuito aberto = Porta fechada) – Selecione se o circuito do monitor de portas é normalmente aberto. O monitor de portas fornece o sinal de porta aberta quando o circuito está fechado. O monitor de portas fornece o sinal de porta fechada quando o circuito está aberto.

Open circuit = Open door (Circuito aberto = Porta aberta) – Selecione se o circuito do monitor de portas é normalmente fechado. O monitor de porta fornece o sinal de porta aberta quando o circuito está aberto. O monitor de porta fornece o sinal de porta fechada quando o circuito está fechado.

Cancel access time once door is opened (Cancelar o tempo de acesso uma vez que a porta é aberta) – Selecione essa opção para impedir entradas não autorizadas. A trava será acionada assim que o monitor de portas indicar que a porta foi aberta.

- As seguintes opções de tempo de porta estão sempre disponíveis:

Access time (Tempo de acesso) – Defina o número de segundos que a porta deve permanecer destravada após o acesso ser concedido. A porta permanece destravada até ser aberta ou até o tempo definido ser atingido. A porta será travada assim que fechar, independentemente se o tempo de acesso expirou ou não.

Long access time (Tempo de acesso longo) – Defina o número de segundos que a porta deve permanecer destravada após o acesso ser concedido. O tempo de acesso longo sobrescreve o tempo de acesso já definido e será ativado para usuários com tempo de acesso longo selecionado. Consulte Credenciais de usuário.

- Selecione Door monitor (Monitor de portas) para disponibilizar as seguintes opções de tempo de porta:

Open too long time (Aberta há muito tempo) – Defina o número de segundos em que a porta pode permanecer aberta. Se a porta ainda estiver aberta quando o tempo definido for atingido, o alarme de porta aberta há muito tempo será acionado. Configure uma regra de ação para definir a ação que deve ser disparada pelo evento de porta aberta há muito tempo.

Pre-alarm time (Tempo pré-alarme) – Um pré-alarme é um sinal de alerta que é acionado antes que o tempo de aberta há muito tempo seja atingido. Ele informa o administrador e avisa, dependendo de como a regra de ação foi configurada, à pessoa que está entrando pela porta que a porta deve ser fechada para evitar o acionamento do alarme de porta aberta há muito tempo. Defina o número de segundos antes de o alarme de aberta há muito tempo ser acionado em que o sistema deve emitir o sinal de alerta pré-alarme. Para desativar o pré-alarme, defina o tempo de pré-alarme como 0.

- Acesso concedido – a trava abre

- Tempo de acesso

- Nenhuma ação realizada – a trava fecha

- Ação realizada (porta aberta) – fecha as travas ou permanece destravada até que a porta feche

- Aberta por muito tempo

- O pré-alarme é acionado

- Tempo de pré-alarme

- O alarme de aberta há muito tempo é acionado

Para obter informações sobre como configurar uma regra de ação, consulte Como configurar regras de ação.

Sobre opções de travamento

- As seguintes opções de circuito de travamento estão disponíveis:

12 V

Fail-secure (Segurança contra falhas) – Selecione para travas que permanecerão bloqueadas durante quedas de energia. Ao aplicar corrente elétrica, a trava será desbloqueada.

Fail-safe (Segurança contra falhas) – Selecione para travas que serão desbloqueadas durante quedas de energia. Ao aplicar corrente elétrica, a trava será bloqueada.

Relay (Relé) – Somente pode ser usado em uma trava por controlador de porta. Se duas portas estiverem conectadas ao controlador de porta, um relé somente poderá ser usado na trava da segunda porta.

Relay open = Locked (Relé aberto = Bloqueado) – Selecione para travas que permanecerão bloqueadas quando o relé for aberto (segurança contra falhas). Quando o relé fechar, a trava será desbloqueada.

Relay open = Unlocked (Relé aberto = Desbloqueado) – Selecione para travas que serão desbloqueadas durante quedas de energia (segurança contra falhas). Quando o relé fechar, a trava será bloqueada.

None (Nenhuma) – Disponível somente para a trava 2. Selecione se apenas uma trava será usada.

- As seguintes opções de monitor de travas estão disponíveis para configurações de uma porta:

Lock monitor (Monitor de travas) – Selecione para disponibilizar os controles do monitor de travas. Em seguida, selecione a trava que será monitorada. Um monitor de travas somente poderá ser usado em portas de trava dupla e não poderá ser usado se duas portas estiverem conectadas ao controlador de porta.

Open circuit = Locked (Circuito aberto = Bloqueado) – Selecione se o circuito de monitor de travas está normalmente fechado. O monitor de travas fornece o sinal de destravamento de porta quando o circuito está fechado. O monitor de travas fornece o sinal de travamento de porta quando o circuito está aberto.

Open circuit = Unlocked (Circuito aberto = Desbloqueado) – Selecione se o circuito do monitor de travas está normalmente aberto. O monitor de travas fornece o sinal de destravamento de porta quando o circuito está aberto. O monitor de travas fornece o sinal de travamento de porta quando o circuito está fechado.

Como configurar leitores e dispositivos REX

Após configurar os monitores de portas e travas na nova configuração de hardware, você poderá configurar os leitores e dispositivos de solicitação de saída (REX).

Se um leitor for usado, marque a caixa de seleção e, em seguida, selecione as opções que correspondem ao protocolo de comunicação do leitor.

Se um dispositivo REX, como um botão, sensor ou barra de empurrar for usado, marque a caixa de seleção e, em seguida, selecione a opção que corresponde a como os circuitos do dispositivo REX serão conectados.

Se o sinal REX não influenciar a abertura da porta (por exemplo, para portas com alças mecânicas ou barras de empurrar), selecione REX does not unlock door (REX não destrava porta).

Ao conectar mais de um leitor ou dispositivo REX ao controlador de porta, execute as duas etapas anteriores novamente até cada leitor ou dispositivo REX ter as configurações corretas.

Sobre opções de leitor e dispositivo REX

- As seguintes opções de leitor estão disponíveis:

Wiegand – Selecione para leitores que usam protocolos Wiegand. Em seguida, selecione o controle de LED compatível com o leitor. Leitores com controle de LED único, geralmente alternam entre vermelho e verde. Os leitores com controle LED duplo utilizam fios diferentes para os LEDs vermelho e verde. Isso significa que os LEDs são controlados independentemente um do outro. Quando ambos os LEDs estão ativados, a luz é exibida em âmbar. Consulte as informações do fabricante sobre qual controle de LED é compatível com o leitor.

OSDP, RS485 half-duplex – Selecione para leitores RS485 com suporte a half-duplex. Consulte as informações do fabricante sobre protocolos compatíveis com o leitor.

- As seguintes opções de dispositivo REX estão disponíveis:

Active low (Baixo ativo) – Selecione se ativar o dispositivo REX fechará o circuito.

Active high (Alto ativo) – Selecione se ativar o dispositivo REX abrirá o circuito.

REX does not unlock door (REX não destrava porta) – Selecione se o sinal REX não influenciará a abertura de portas (por exemplo, para portas com alças mecânicas ou barras de empurrar). O alarme de abertura forçada de porta não será acionado desde que o usuário abra a porta no tempo de acesso. Desmarque se a porta tiver que ser destravada automaticamente quando o usuário ativar o dispositivo REX.

A maioria das opções de trava, monitor de portas e leitor podem ser alteradas sem redefinir e iniciar uma nova configuração de hardware. Vá para Setup > Hardware Reconfiguration (Configuração > Reconfiguração de hardware).

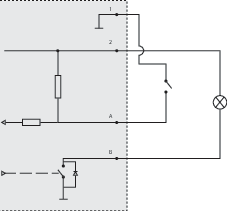

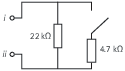

Como usar entradas supervisionadas

Relatório de entradas supervisionadas sobre o status da conexão entre o controlador de porta e os leitores, dispositivos REX e monitores de portas. Se a conexão for interrompida, um evento será ativado.

- Para usar entradas supervisionadas:

Instale resistores de fim de linha em todas as entradas supervisionadas usadas. Consulte o diagrama de conexão em Entradas supervisionadas.

Vá para Setup > Hardware Reconfiguration (Configuração > Reconfiguração de hardware) e selecione Enable supervised inputs (Ativar entradas supervisionadas). Você também pode ativar entradas supervisionadas durante a configuração de hardware.

Sobre a compatibilidade de entradas supervisionadas

- Os seguintes conectores oferecem suporte a entradas supervisionadas:

Conector de E/S do leitor – sinal de violação. Consulte Conector de E/S do leitor.

Conector de porta. Consulte Conector de porta.

- Leitores e switches que podem ser usados com entradas supervisionadas incluem:

Leitores e switches com pull-up interno de 1 kΩ para 5 V.

Leitores e switches sem pull-up interno.

Como criar uma nova configuração de hardware para travas sem fio

Vá para Setup > Hardware Configuration (Configurar > Configuração de hardware) e clique em Start new hardware configuration (Iniciar nova configuração de hardware).

Insira um nome para o produto Axis.

Na lista de periféricos, selecione um fabricante para um gateway sem fio.

Se você desejar conectar uma porta com fio, marque a caixa de seleção 1 Door (1 Porta) e clique em Next (Avançar). Se nenhuma porta estiver incluída, clique em Finish (Concluir).

Dependendo do fabricante da sua trava, prossiga segundo um dos tópicos:

ASSA Aperio: Clique no link para exibir o gráfico de pinos de hardware ou clique em Close (Fechar) e vá para Setup > Hardware Reconfiguration (Configurar > Reconfiguração de hardware) para concluir a configuração, consulte Adição de portas e dispositivos Assa AperioTM

SmartIntego: clique no link para exibir o gráfico de pinos de hardware ou em Click here to select wireless gateway and configure doors (Clique aqui para selecionar gateway sem fio e configurar portas) para concluir a configuração, consulte Como configurar o SmartIntego.

Adição de portas e dispositivos Assa AperioTM

Para que uma porta sem fio seja adicionada ao sistema, ela precisa ser pareada ao hub de comunicação Assa Aperio conectado por meio do Aperio PAP (ferramenta de aplicativo de programação Aperio).

Para adicionar uma porta sem fio:

Vá para Setup (Configurar) > Hardware Reconfiguration (Reconfiguração de hardware).

Em portas sem fio e dispositivos, clique em Add door (Adicionar porta).

No campo Door name (Nome da porta): Insira um nome descritivo.

No campo ID em Lock (Trava): Insira o endereço com 6 caracteres do dispositivo que você deseja adicionar. O endereço do dispositivo está impresso no rótulo do produto.

Opcionalmente, em Door position sensor (Sensor de posição da porta): Escolha Built in door position sensor (Sensor integrado de posição da porta) ou External door position sensor (Sensor externo de posição da porta).

- Observação

Ao usar um sensor externo de posição da porta (DPS), certifique-se de que o dispositivo de trava Aperio ofereça suporte à detecção de estado da maçaneta da porta antes de configurá-lo.

Opcionalmente, no campo ID em Door position sensor (Sensor de posição da porta): Insira o endereço com 6 caracteres do dispositivo que você deseja adicionar. O endereço do dispositivo está impresso no rótulo do produto.

Clique em Adicionar.

Como criar uma nova configuração de hardware com controle de elevador (AXIS A9188)

Antes de criar uma configuração de HW, você precisa adicionar um usuário no AXIS A9188 Network I/O Relay Module. Vá para a interface Web A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferências > Configuração de dispositivo adicional > Configuração básica > Usuários > Adicionar > Configuração de usuário).

No máximo 2 AXIS 9188 Network I/O Relay Modules podem ser configurados com cada Axis Network Door Controller

No A1001, vá para Setup > Hardware Configuration (Configurar > Configuração de hardware) e clique em Start new hardware configuration (Iniciar nova configuração de hardware).

Insira um nome para o produto Axis.

Na lista de periféricos, selecione Elevator control (Controle de elevador) para incluir um AXIS A9188 Network I/O Relay Module e clique em Next (Avançar).

Insira um nome para o leitor conectado.

Selecione o protocolo do leitor que será usado e clique em Finish (Concluir).

Clique em Network Peripherals (Periféricos de rede) para concluir a configuração, consulte Como adicionar e configurar periféricos de rede ou clique no link para ir para o gráfico de pinos de hardware.

Como adicionar e configurar periféricos de rede

- Antes de configurar os periféricos de rede, é necessário adicionar um usuário ao AXIS A9188 Network I/O Relay Module. Vá para a interface Web da AXIS A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferências > Configuração de dispositivo adicional > Configuração básica > Usuários > Adicionar > Configuração de usuário).

- Não adicione outro AXIS A1001 Network Door Controller como um periférico de rede.

Vá para Setup > Network Peripherals (Configuração > Periféricos de rede) para adicionar um dispositivo

Encontre seus dispositivos em Discovered devices (Dispositivos descobertos).

Clique em Add this device (Adicionar este dispositivo).

Insira um nome para o dispositivo

Insira o nome de usuário e a senha da AXIS A9188

Clique em Adicionar.

Você pode adicionar manualmente periféricos de rede inserindo o endereço MAC ou endereço IP na caixa de diálogo Manually add device (Adicionar dispositivo manualmente).

Se desejar excluir um agendamento, certifique-se primeiro de que ele não esteja sendo usado pelo módulo de relé e E/S de rede.

Como configurar E/S e relés em periféricos de rede

Antes de configurar os periféricos de rede, é necessário adicionar um usuário ao AXIS A9188 Network I/O Relay Module. Vá para a interface Web da AXIS A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Preferências > Configuração de dispositivo adicional > Configuração básica > Usuários > Adicionar > Configuração de usuário).

Vá para Setup > Network Peripherals (Configuração > Periféricos rede) e clique na linha Added devices (Dispositivos adicionados).

Escolha quais E/S e relés serão definidos como andar.

Clique em Set as floor (Definir como andar) e insira um nome.

Clique em Adicionar.

O andar agora está visível na guia Floor (Andar) em Access Management (Gerenciamento de acesso).

No AXIS entry Manager, você pode adicionar no máximo 16 andares.

Verifique as conexões de hardware

Quando a instalação e a configuração do hardware estiverem concluídas, e em qualquer momento durante o ciclo de vida do controlador de porta, você poderá verificar a função dos monitores de portas, módulos de relé de E/S de rede, travas e leitores conectados.

Para verificar a configuração e acessar os controles de verificação, vá para Setup > Hardware Connection Verification (Configuração > Verificação da conexão de hardware).

Portas de controles de verificação

Door state (Estado da porta) – Verifique o estado atual do monitor de portas, alarmes de porta e travas. Clique em Get current state (Obter estado atual).

Lock (Travar) – Aciona a trava manualmente. As travas principais e secundárias, se houver alguma, serão afetadas. Clique em Lock (Travar) ou Unlock (Destravar).

Lock (Travar) – Aciona manualmente a trava para conceder acesso. Somente travas principais serão afetadas. Clique em Access (Acesso).

Reader: Feedback (Leitor: Feedback) – Verifique o feedback do leitor, por exemplo, sons e sinais de LED, para diferentes comandos. Selecione o comando e clique em Test (Testar). Os tipos de feedback disponíveis dependem do leitor. Para obter mais informações, consulte Feedback do leitor. Consulte também as instruções do fabricante.

Reader: Tampering (Leitor: Manipulação) – Obtenha informações sobre a última tentativa de manipulação. A primeira tentativa de violação será registrada quando o leitor for instalado. Clique em Get last tampering (Obter a última violação).

Reader: Card swipe (Leitor: Passagem de cartão) – Obtenha informações sobre o último cartão utilizado ou outro tipo de token de usuário aceito pelo leitor. Clique em Get last credential (Obter a última credencial).

REX – Obtenha informações sobre a última vez em que a solicitação para sair do dispositivo (REX) foi pressionada. Clique em Get last REX (Obter último REX).

Controles de verificação de andares

Floor state (Estado do andar) – Verifica o estado atual do acesso ao andar. Clique em Get current state (Obter estado atual).

Floor lock & unlock (Travar e destravar andar) – Aciona manualmente o acesso ao andar. As travas principais e secundárias, se houver alguma, serão afetadas. Clique em Lock (Travar) ou Unlock (Destravar).

Floor access (Acesso ao andar) – Conceda manualmente acesso temporário ao andar. Somente travas principais serão afetadas. Clique em Access (Acesso).

Elevator Reader: Feedback (Leitor de elevador: Feedback) – Verifique o feedback do leitor, por exemplo, sons e sinais de LED, para diferentes comandos. Selecione o comando e clique em Test (Testar). Os tipos de feedback disponíveis dependem do leitor. Para obter mais informações, consulte Feedback do leitor. Consulte também as instruções do fabricante.

Elevator Reader: Tampering (Leitor de elevador: Manipulação) – Obtenha informações sobre a última tentativa de manipulação. A primeira tentativa de violação será registrada quando o leitor for instalado. Clique em Get last tampering (Obter a última violação).

Elevator Reader: Card swipe (Leitor de elevador: Passagem de cartão) – Obtenha informações sobre o último cartão utilizado ou outro tipo de token de usuário aceito pelo leitor. Clique em Get last credential (Obter a última credencial).

REX – Obtenha informações sobre a última vez em que a solicitação para sair do dispositivo (REX) foi pressionada. Clique em Get last REX (Obter último REX).

Configuração de cartões e formatos

O controlador de porta possui alguns formatos de cartão comumente usado predefinidos que você pode usar como são ou modificá-los conforme necessário. Você também pode criar formatos de cartão personalizados. Cada formato de cartão possui um conjunto de regras diferentes – mapas de campo – para o modo como as informações armazenadas no cartão são organizadas. Ao definir um formato de cartão, você informa ao sistema como interpretar as informações que o controlador obtém do leitor. Para obter informações sobre quais formatos de cartão são aceitos pelo leitor, consulte as instruções do fabricante.

- Para ativar formatos de cartão:

Vá para Setup > Configure cards and formats (Configuração > Configurar cartões e formatos).

Selecione um ou mais formatos de cartão correspondentes ao formato de cartão usado pelos leitores conectados.

- Para criar novos formatos de cartão:

Vá para Setup > Configure cards and formats (Configuração > Configurar cartões e formatos).

Clique em Add card format (Adicionar formato de cartão).

Na caixa de diálogo Add card format (Adicionar formato de cartão), insira um nome, uma descrição e o tamanho em bits do formato de cartão. Consulte Descrições de formatos de cartão.

Clique em Add field map (Adicionar mapa de campos) e insira as informações necessárias nos campos. Consulte Mapas de campos.

Para adicionar vários mapas de campo, repita a etapa anterior.

Para expandir um item na lista Card formats (Formatos de cartão) e exibir as descrições e os mapas de campos do formato do cartão, clique em ![]() .

.

Para editar um formato de cartão, clique em ![]() e altere as descrições de formato de cartão e mapa de campos conforme necessário. Em seguida, clique em Save (Salvar).

e altere as descrições de formato de cartão e mapa de campos conforme necessário. Em seguida, clique em Save (Salvar).

Para excluir um mapa de campos na caixa de diálogo Edit card format (Editar formato de cartão) ou Add card format (Adicionar formato de cartão), clique em ![]()

Para excluir um formato de cartão, clique em ![]() .

.

- Todas as alterações nos formatos de cartão aplicam-se a todo o sistema de controladores de porta.

- Você só pode ativar e desativar os formatos de cartão se pelo menos um controlador de porta no sistema foi configurado com pelo menos um leitor. Consulte Configurar o hardware e Como configurar leitores e dispositivos REX.

- Dois formatos de cartão com o mesmo tamanho em bits não podem estar ativos ao mesmo tempo. Por exemplo, se você definiu dois formatos de cartão de 32 bits, “Formato A“ e “Format B“, e “Formato A“ estiver ativado, você não poderá ativar o “Formato B“ sem antes desativar o “Formato A“.

- Se nenhum dos formatos de cartão tiverem sido ativados, você poderá usar os tipos de identificação Card raw only (Somente raw do cartão) e Card raw and PIN (Raw do cartão e PIN) para identificar um cartão e conceder acesso aos usuários. No entanto, não recomendamos fazer isso, pois fabricantes de leitores ou configurações de leitor diferentes podem gerar dados raw diferentes.

Descrições de formatos de cartão

Name (Nome) (obrigatório) – Insira um nome descritivo.

Description (Descrição) – Insira informações adicionais conforme desejado. Essas informações estão visíveis somente nas caixas de diálogo Edit card format (Editar formato de cartão) e Add card format (Adicionar formato de cartão).

Bit length (Tamanho em bits) (obrigatório) – Insira o tamanho em bits do formato de cartão. Ele deve ser um valor entre 1 e 1000000000.

Mapas de campos

Name (Nome) (obrigatório) – Insira o nome do mapa de campos sem usar espaços, por exemplo,

OddParity(Paridade ímpar).Exemplos de mapas de campos comuns incluem:

Parity(Paridade) – Bits de paridade são usados na detecção de erros. Os bits de paridade são normalmente adicionados no inicio ou no final de uma string de código binária para indicar se o número de bits é par ou ímpar.EvenParity(Paridade ímpar) – Bits de paridade ímpar garantem que há um número ímpar de bits na string. Os bits que têm o valor 1 são contados. Se a contagem já for par, o valor do bit de paridade é definido como 0. Se a contagem for ímpar, o valor do bit de paridade par é definido como 1, tornando a contagem total um número par.OddParity(Paridade par) – Bits de paridade par garantem que há um número par de bits na string. Os bits que têm o valor 1 são contados. Se a contagem já for ímpar, o valor do bit de paridade ímpar é definido como 0. Se a contagem for par, o valor do bit de paridade é definido como 1, tornando a contagem total um número ímpar.FacilityCode(Código do local) – Os códigos de local algumas vezes são usados para verificar se o token corresponde ao lote de credenciais de usuário final solicitado. Em sistemas de controle de acesso mais antigos, o código de local era usado para uma validação degradada, permitindo a entrada de qualquer funcionário no lote de credenciais que havia sido codificado com um código de local correspondente. Esse nome de mapa de campos, o qual diferencia maiúsculas de minúsculas, é necessário para o produto realizar a validação do código de local.CardNr(Número do cartão) – O número do cartão ou ID de usuário é o que é mais comumente validado em sistemas de controle de acesso. Esse nome de mapa de campos, o qual diferencia maiúsculas de minúsculas, é necessário para o produto realizar a validação do número do cartão.CardNrHex(Número de cartão hexadecimal) – Os dados binários do número do cartão são codificados como números hexadecimais em caracteres minúsculos no produto. Eles são usados principalmente para soluções de problemas quando você não está recebendo o número de cartão esperado do leitor.

Range (Intervalo) (obrigatório) – Insira o intervalo de bits do mapa de campos, por exemplo, 1, 2 – 17, 18 – 33 e 34.

Encoding (Codificação) (obrigatório) – Selecione o tipo de codificação de cada mapa de campos.

BinLE2Int – Os dados são codificados como números inteiros na ordem de bits little endian. Integer significa que ele precisa ser um número inteiro (sem decimais). A ordem de bits little endian significa que o primeiro bit é o menor (menos significativo).

BinBE2Int – Os dados são codificados como números inteiros na ordem de bits big endian. Integer significa que ele precisa ser um número inteiro (sem decimais). A ordem de bits big endian significa que o primeiro bit é o maior (mais significativo).

BinLE2Hex – Os dados binários são codificados como números hexadecimais em caracteres minúsculos em ordem de bits little endian. O sistema hexadecimal, também conhecido como sistema numérico de base 16, consiste em 16 símbolos únicos: os números 0–9 e as letras a–f. A ordem de bits little endian significa que o primeiro bit é o menor (menos significativo).

BinBE2Hex – Os dados binários são codificados como números hexadecimais em caracteres minúsculos em ordem de bits big endian. O sistema hexadecimal, também conhecido como sistema numérico de base 16, consiste em 16 símbolos únicos: os números 0–9 e as letras a–f. A ordem de bits big endian significa que o primeiro bit é o maior (mais significativo).

BinLEIBO2Int – Os dados binários são codificados da mesma forma que no BinLE2Int, mas os dados raw do cartão são lidos na ordem de bytes invertida em uma sequência de vários bytes antes que os mapas de campos sejam removidos para codificação.

BinBEIBO2Int – Os dados binários são codificados assim como no BinBE2Int, mas os dados raw do cartão são lidos na ordem de bytes invertida em uma sequência de vários bytes antes que os mapas de campos sejam removidos para codificação.

Para obter informações sobre quais mapas de campos seu formato de cartão utiliza, consulte as instruções do fabricante.

Código de local predefinido

Códigos de local são às vezes usados para verificar se o token corresponde ao sistema de controle de acesso do local. Muitas vezes, todos os tokens emitidos para um único local possuem o mesmo código de local. Insira um código de local predefinido para facilitar o registro manual de um lote de cartões. O código de local predefinido é preenchido automaticamente durante a adição de usuários. ConsulteCredenciais de usuário

Para criar um código de local predefinido:

Vá para Setup > Configure cards and formats (Configuração > Configurar cartões e formatos).

Em Preset facility code (Código de local predefinido): Insira um código de local.

Clique em Set facility code (Definir código de local).

Configuração de serviços

A opção Configure Services (Configurar serviços) na página Setup (Configuração) é usada para acessar a configuração de dispositivos externos que podem ser usados com o controlador de porta.

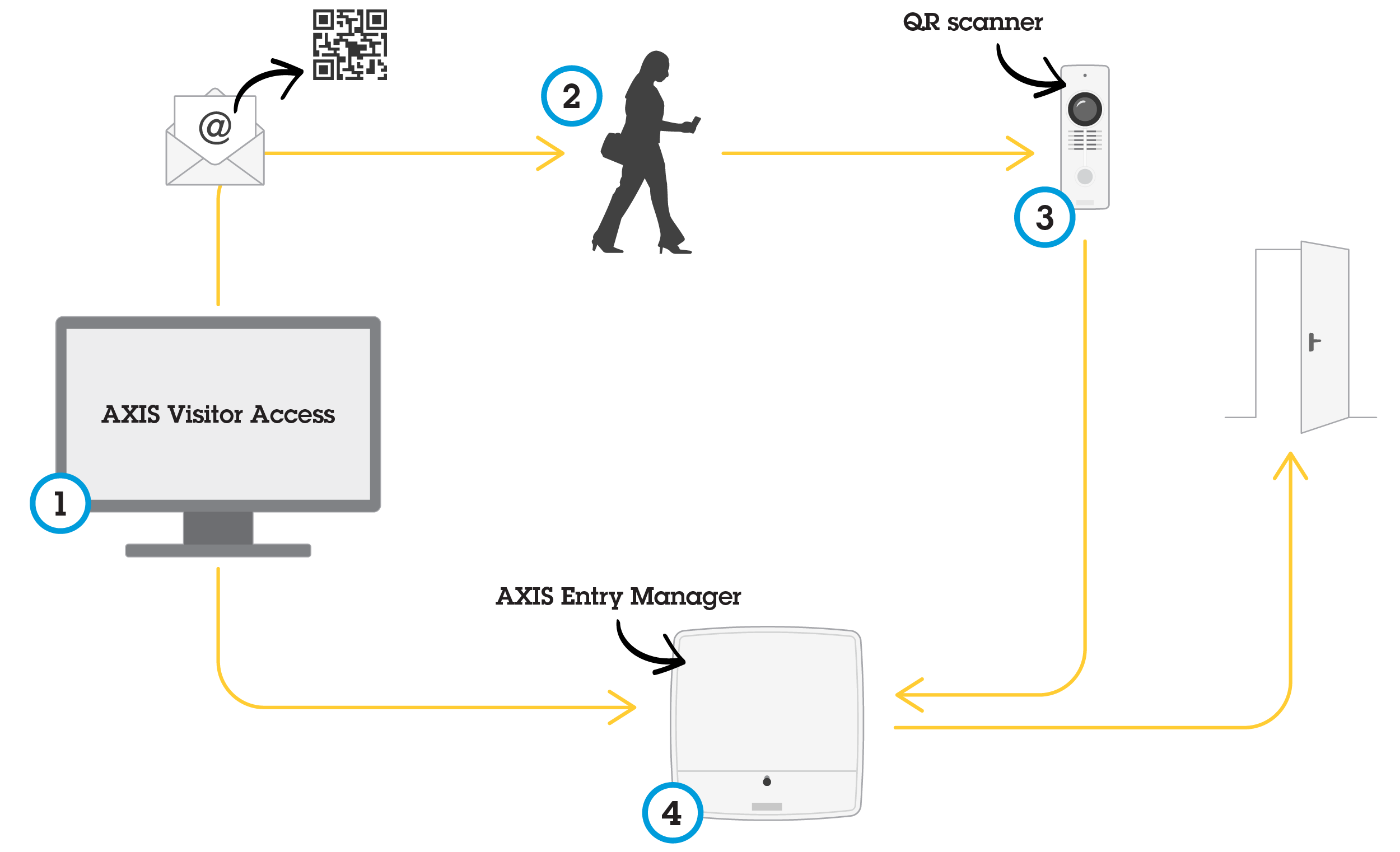

AXIS Visitor Access

Com o AXIS Visitor Access, credenciais temporárias podem ser criadas na forma de um QR Code. Uma câmera de rede ou um porteiro eletrônico conectado ao sistema de controle de acesso faz a leitura do QR Code.

- O serviço consiste em:

um controlador de porta Axis com AXIS Entry Manager e firmware versão 1.65.2 ou superior

uma câmera de rede ou um porteiro eletrônico Axis com o aplicativo leitor de QR Code instalado

um PC Windows® com o aplicativo AXIS Visitor Access instalado

O usuário cria um convite no AXIS Visitor Access (1) e envia o convite para o endereço de email do visitante. Ao mesmo tempo, as credenciais de desbloqueio da porta são criadas e armazenadas no controlador de porta Axis conectado (4). O visitante mostra o QR Code incluído no convite na câmera de rede ou no porteiro eletrônico (3), o qual pede ao controlador de porta (4) para desbloquear a porta para o visitante.

QR Code é marca registrada da Denso Wave, inc.

Pré-requisitos do AXIS Visitor Access

- Antes de usar o serviço AXIS Visitor Access service, você precisará:

configurar o hardware do controlador de porta,

de uma câmera de rede ou de um porteiro eletrônico Axis conectado à mesma rede que o controlador de porta, colocada em local acessível ao visitante e próximo à porta,

do pacote de instalação do AXIS Visitor Access. Ele está disponível em axis.com,

duas contas de usuário adicionais no controlador de porta, somente para uso pelo serviço AXIS Visitor Access. Uma delas é necessária para o aplicativo AXIS Visitor Access e outra para o aplicativo leitor de QR Code. Para saber como criar contas de usuário, consulte Usuários.

- Você só pode conectar o serviço AXIS Visitor Access a um único controlador de porta no sistema inteiro.

- Com o serviço AXIS Visitor Access, só é possível endereçar portas controladas pelo controlador de porta conectado. Não é possível endereçar outras portas no sistema.

- Use o aplicativo AXIS Visitor Access para modificar e excluir visitantes. Não use o AXIS Entry Manager.

- Se você alterar a senha da conta de usuário usada para o AXIS Visitor Access, você também precisará atualizá-la no AXIS Visitor Access.

- Se você alterar a senha da conta de usuário usada para o aplicativo leitor de QR Code, será necessário configurar o leitor de QR Code novamente.

Configuração do AXIS Visitor Access

Você deve instalar o aplicativo de leitor de QR na câmera de rede ou no porteiro eletrônico Axis ao configurar o serviço AXIS Visitor Access. Não é necessário fazer uma instalação separada.

Na página Web do controlador de porta, vá para Setup > Configure Services > Settings (Configuração > Configurar serviços > Configurações.

Clique em Start new setup (Iniciar nova configuração).

Siga as instruções para finalizar a configuração.

- Importante

Se desejar impor o uso de HTTPS, certifique-se de que o controlador de porta comunique-se via HTTPS. Caso contrário, o aplicativo não poderá se comunicar com o controlador de porta.

No computador que será usado para criar credenciais temporárias, instale e configure o aplicativo AXIS Visitor Access.

SmartIntego

SmartIntego é uma solução sem fio que aumenta o número de portas com as quais um controlador de porta pode lidar.

Pré-requisitos do SmartIntego

Os seguintes pré-requisitos devem ser atendidos antes de prosseguir com a configuração do SmartIntego:

Um arquivo csv precisa ser criado. O arquivo csv contém informações sobre o GatewayNode e as portas usados em sua solução SmartIntego. O arquivo é criado em um software independente fornecido pelo parceiro SimonsVoss.

A configuração de hardware do SmartIntego foi concluída, consulte Como criar uma nova configuração de hardware para travas sem fio.

- A ferramenta Configuração do SmartIntego deve conter a versão 2.1.6452.23485, compilação 2.1.6452.23485 (8/31/2017 1:02:50 PM) ou posterior.

- O Advanced Encryption Standard (AES) não é compatível com o SmartIntego e deve, assim, ser desativado na ferramenta Configuração do SmartIntego.

Como configurar o SmartIntego

- Certifique-se de que os pré-requisitos listados foram atendidos.

- Para obter maior visibilidade do status da bateria, vá para Setup (Configurar) > Configure event and alarms logs (Configurar logs de eventos e alarmes), e adicione Door — Battery alarm (Porta — Alarme da bateria) ou IdPoint — Battery alarm (IdPoint — Alarme da bateria) como um alarme.

- As configurações do monitor de portas estão disponíveis no arquivo CSV importado. Não é necessário alterar essa configuração em uma instalação normal.

Clique em Browse... (Procurar...), selecione o arquivo CSV e clique em Upload file (Carregar arquivo).

Selecione um GatewayNode e clique em Next (Avançar).

Uma visualização da nova configuração é mostrada. Desative os monitores de portas, se necessário.

Clique em Configure (Configurar).

Uma visão geral das portas incluídos na configuração é mostrada. Clique em Settings (Configurações) para configurar cada porta individualmente.

Como reconfigurar o SmartIntego

Clique em Setup (Configuração) no menu superior.

Clique em Configure Services (Configurar serviços) > Settings (Configurações).

Clique em Re-configure (Reconfigurar).

Clique em Browse... (Procurar...), selecione o arquivo CSV e clique em Upload file (Carregar arquivo).

Selecione um GatewayNode e clique em Next (Avançar).

Uma visualização da nova configuração é mostrada. Desative os monitores de portas, se necessário.

- Observação

As configurações do monitor de portas estão disponíveis no arquivo CSV importado. Não é necessário alterar essa configuração em uma instalação normal.

Clique em Configure (Configurar).

Uma visão geral das portas incluídos na configuração é mostrada. Clique em Settings (Configurações) para configurar cada porta individualmente.

Gerenciar controladores de porta de rede

A página de gerenciamento de controladores de porta de rede no sistema mostra informações sobre o controlador de porta, seu status no sistema e outros controladores de porta que fazem parte do sistema. Ele também permite que o administrador altere a configuração do sistema, adicionando e removendo controladores de porta.

Todos os controladores de porta em um sistema devem ser conectados à mesma rede e ser configurados para uso em um único site.

Para gerenciar controladores de porta, vá para Setup > Manage Network Door Controllers in System (Configuração > Gerenciar controladores de porta de rede no sistema).

- A página de gerenciamento de controladores de porta de rede no sistema inclui os seguintes painéis:

System status of this controller (Status do sistema deste controlador) – Mostra o status do sistema do controlador de porta e permite alternar entre os modos de sistema e autônomo. Para obter mais informações, consulte Status do sistema do controlador de porta.

Network door controllers in system (Controladores de porta de rede no sistema) – Mostra informações sobre os controladores de porta no sistema e inclui controles para adicionar e remover um controlador do sistema. Para obter mais informações, consulte Controladores de porta conectados no sistema.

Status do sistema do controlador de porta

O status do sistema determinará se o controlador de porta poderá fazer parte de um sistema de controladores de porta. O status do sistema do controlador de porta é exibido no painel System status for this controller (Status do sistema para este controlador).

Se o controlador de porta não estiver no modo autônomo e você desejar impedir que ele seja adicionado a um sistema, clique em Activate standalone mode (Ativar modo autônomo) para entrar no modo autônomo.

Se o controlador de porta estiver no modo autônomo, mas você pretender adicioná-lo a um sistema, clique em Deactivate standalone mode (Desativar modo autônomo).

Modos do sistema

This controller is not part of a system and not in standalone mode (Este controlador não é parte de um sistema e não está no modo autônomo) – O controlador de porta não foi configurado como parte de um sistema e não está no modo autônomo. Isso significa que o controlador de porta está aberto e pode ser adicionado a um sistema por qualquer outro controlador de porta dentro da mesma rede. Para impedir que o controlador de porta seja adicionado a um sistema, ative o modo autônomo.

This controller is set to standalone mode (Este controlador está configurado no modo autônomo) – O controlador de porta não é parte de um sistema. Ele não pode ser adicionado a um sistema por outros controladores de porta de rede nem adicionar outros controladores de porta ele mesmo. O modo autônomo é geralmente usado em instalações pequenas com apenas um controlador de porta e uma ou duas portas. Para permitir que o controlador de porta seja adicionado em um sistema, desative o modo autônomo.

This controller is part of a system (Este controlador é parte de um sistema) – O controlador de porta é parte de um sistema distribuído. No sistema distribuído, os usuários, grupos, portas e agendamentos são compartilhados entre os controladores conectados.

Controladores de porta conectados no sistema

- O painel Network door controllers in system (Controladores de porta de rede no sistema) fornece controles para as seguintes alterações do sistema:

Adicione um controlador de porta a um sistema, consulte Adicionar controladores de porta ao sistema.

Remova um controlador de porta de um sistema, consulte Remover controladores de porta do sistema.

Lista de controladores de porta conectados

- O painel Network door controllers in system (Controladores de porta de rede no sistema) também inclui uma lista que mostra as seguintes informações de ID e status sobre os controladores de porta conectados no sistema:

Name (Nome) – O nome do controlador de porta definido pelo usuário. Se o administrador não definiu um nome durante a configuração do hardware, o nome padrão será mostrado.

IP address (Endereço IP)

MAC address (Endereço MAC)

Status (Status) – O controlador de porta do qual você acessa o sistema mostrará o status This controller (Este controlador). Os outros controladores de porta no sistema mostrarão o status Online (Online).

Firmware version (Versão do firmware)

Para abrir as páginas Web de outro controlador de porta, clique no endereço IP do controlador.

Para atualizar a lista, clique em Refresh list of controllers (Atualizar lista de controladores).

Todos os controladores em um sistema devem sempre ter a mesma versão do firmware. Use o Axis Device Manager para fazer uma atualização de firmware em paralelo em todos os controladores no sistema inteiro.

Adicionar controladores de porta ao sistema

Ao parear controladores de porta, todas as configurações de gerenciamento de acesso no controlador de porta adicionado serão excluídas e substituídas por configurações de gerenciamento de acesso do sistema.

Para adicionar um controlador de porta ao sistema na lista de controladores de porta:

Vá para Setup > Manage Network Door Controllers in System (Configuração > Gerenciar controladores de porta de rede no sistema).

Clique em Add controllers to system from list (Adicionar controladores ao sistema da lista).

Selecione o controlador de porta que deseja adicionar.

Clique em Add (Adicionar).

Para adicionar mais controladores de porta, repita as etapas acima.

Para adicionar um controlador de porta ao sistema por seu endereço IP ou MAC conhecido:

Vá para Manage Devices (Gerenciar dispositivos).

Clique em Add controller to system by IP or MAC address (Adicionar controlador ao sistema por endereço IP ou MAC.

Insira o endereço IP ou MAC.

Clique em Add (Adicionar).

Para adicionar mais controladores de porta, repita as etapas acima.

Quando o pareamento estiver concluído, todos os usuários, portas, agendamentos e grupos serão compartilhados por todos os controladores de porta no sistema.

Para atualizar a lista, clique em Refresh list of controllers (Atualizar lista de controladores).

Remover controladores de porta do sistema

- Antes de remover um controlador de porta do sistema, redefina sua configuração de hardware. Se você ignorar esta etapa, todas as portas relacionadas ao controlador de porta permanecerão no sistema e não poderão ser excluídas.

- Ao remover um controlador de porta de um sistema de dois controladores, ambos os controladores de porta alternarão automaticamente para o modo autônomo.

Para remover um controlador de porta do sistema:

Acesse o sistema através do controlador de porta que deseja remover e vá para Setup > Hardware Configuration (Configuração > Configuração de hardware).

Clique em Reset hardware configuration (Redefinir configuração de hardware).

Após a configuração de hardware ser redefinida, vá para Setup > Manage Network Door Controllers in System (Configuração > Gerenciar controladores de porta de rede no sistema).

Na lista Network door controllers in system (Controladores de porta de rede no sistema), identifique o controlador de porta que você deseja remover e clique em Remove from system (Remover do sistema).

Uma caixa de diálogo abrirá lembrando de redefinir a configuração de hardware do controlador de porta. Clique em Remove controller (Remover controlador) para confirmar.

Uma caixa de diálogo será aberta solicitando que você confirme se deseja remover o controlador de porta. Clique em OK para confirmar. O controlador de porta removido está agora no modo autônomo.

- Quando um controlador de porta for removido do sistema, todas as suas configurações de gerenciamento de acesso serão removidas.

- Somente controladores de porta online podem ser removidos.

Modo de configuração

O modo de configuração é o modo padrão quando você acessa o dispositivo pela primeira vez. Quando o modo de configuração está desativado, a maioria dos recursos de configuração do dispositivo permanece oculta.

Desativar o modo de configuração não deve ser considerado um recurso de segurança. Seu objetivo é prevenir erros de configuração, e não impedir que usuários mal-intencionados alterem configurações vitais.

Como desativar o modo de configuração

Vá para Setup (Configuração) > Disable Configuration Mode (Desativar modo de configuração).

Insira um PIN e selecione OK.

O PIN não é obrigatório.

Como ativar o modo de configuração

Vá para Setup (Configuração) > Enable Configuration Mode (Ativar modo de configuração).

Insira o PIN e selecione OK.

Caso não lembre do PIN, você poderá ativar o modo de configuração inserindo http://[endereço IP]/webapp/pacs/index.shtml#resetConfigurationMode.

Instruções de manutenção

Para manter o sistema de controle de acesso funcionando sem problemas, a Axis recomenda efetuar manutenção regular do sistema de controle de acesso, incluindo controladores de porta e dispositivos conectados.

- Efetue manutenção pelo menos uma vez por ano. O procedimento de manutenção sugerido inclui, mas não está limitado a, as seguintes etapas:

Certifique-se de que todas as conexões entre o controlador de porta e os dispositivos externos estejam seguras.

Verifique todas as conexões de hardware. Consulte Portas de controles de verificação.

Verifique se o sistema, incluindo os dispositivos externos conectados, está funcionando corretamente.

Passe um cartão e teste os leitores, as portas e as travas.

Se o sistema incluir dispositivos REX, sensores ou outros dispositivos, também teste-os.

Se ativados, teste os alarmes de violação.

- Se os resultados de qualquer uma das etapas acima indicarem falhas ou comportamento inesperado:

Teste os sinais dos fios usando equipamentos apropriados e verifique se os fios ou cabos estão danificados de alguma forma.

Substitua todos os cabos e fios danificados ou com falha.

Após a substituição de cabos e fios, verifique todas as conexões de hardware novamente. Consulte Portas de controles de verificação.

Certifique-se de que todos os agendamentos de acesso, portas, grupos e usuários estejam atualizados.

Se o controlador de porta não estiver se comportando como o esperado, consulte Solução de problemas e Manutenção para obter mais informações.

Gerenciamento de acesso

Sobre os usuários

No AXIS Entry Manager, os usuários são as pessoas que foram registradas como proprietários de um ou mais tokens (tipos de identificação). Cada pessoa deverá ter um perfil de usuário exclusivo para ter acesso a portas no sistema de controle de acesso. O perfil de usuário é composto por credenciais que dizem ao sistema quem é o usuário e quando e como ele obtém acesso a portas. Para obter mais informações, consulte Criação e edição de usuários.

Os usuários neste contexto não devem ser confundidos com administradores. Administrators (Administradores) têm acesso irrestrito a todas as configurações. E, no contexto de gerenciamento do sistema de controle de acesso, as páginas Web do produto (AXIS Entry Manager), os administradores algumas vezes também são chamados de usuários. Para obter mais informações, consulte Usuários.

A página Access Management (Gerenciamento de acesso)

A página Access Management (Gerenciamento de acesso) permite a você configurar e gerenciar usuários, grupos, portas e agendamentos do sistema. Para abrir a página Access Management (Gerenciamento de acesso), clique em Access Management (Gerenciamento de acesso).

Para adicionar usuários a grupos e aplicar agendamentos de acesso e portas, arraste os itens para seus respectivos destinos nas listas Groups (Grupos) e Doors (Portas).

As mensagens que necessitam de ação são mostradas em texto vermelho.

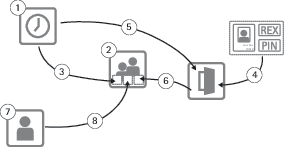

Escolha de um fluxo de trabalho

A estrutura de gerenciamento de acesso é flexível, permitindo a você desenvolver um fluxo de trabalho que atenda às suas necessidades. Este é um exemplo de fluxo de trabalho:

Crie agendamentos de acesso. Consulte Criar e editar agendamentos de acesso.

Crie grupos. Consulte Criar e editar grupos.

Aplique agendamentos de acesso a grupos.

Adicione tipos de identificação a portas ou andares. Consulte Gerenciar portas e Tipos de identificação.

Aplique agendamentos de acesso a cada tipo de identificação.

Aplique portas ou andares a grupos.

Crie usuários. Consulte Criação e edição de usuários.

Adicione usuários a grupos.

Para obter exemplos aplicados desse fluxo de trabalho, consulte Combinações de agendamentos de acesso de exemplo.

Criar e editar agendamentos de acesso

Agendamentos de acesso são usados para definir regras gerais sobre quando portas podem ou não ser acessadas. Elas também são usadas para definir regras sobre quando grupos podem ou não acessar as portas no sistema. Para obter mais informações, consulte Tipos de agendamento de acesso.

- Para criar um novo agendamento de acesso:

Vá para Access Management (Gerenciamento de acesso).

Na guia Access Schedules (Agendamentos de acesso), clique em Add new schedule (Adicionar novo agendamento).

Na caixa de diálogo Add access schedule (Adicionar agendamento de acesso), insira o nome do agendamento.

Para criar um agendamento de acesso regular, selecione Addition Schedule (Agendamento de adição).

Ou para criar um agendamento de subtração, selecione Subtraction Schedule (Agendamento de subtração).

Para obter mais informações, consulte Tipos de agendamento de acesso.

Clique em Save (Salvar).

Para expandir um item na lista Access Schedules (Agendamentos de acesso), clique em ![]() . Os agendamentos de adição são mostrados em texto verde e os agendamentos de subtração são mostrados em texto vermelho escuro.

. Os agendamentos de adição são mostrados em texto verde e os agendamentos de subtração são mostrados em texto vermelho escuro.

Para exibir o calendário de um agendamento acesso, clique em ![]() .

.

Para editar o nome de um agendamento acesso ou um item de agendamento, clique em ![]() e faça as alterações. Em seguida, clique em Save (Salvar).

e faça as alterações. Em seguida, clique em Save (Salvar).

Para excluir um agendamento de acesso, clique em ![]() .

.

O controlador de porta possui alguns agendamentos de acesso comumente usados predefinidos que podem ser usados como exemplos ou modificados conforme necessário. No entanto, o agendamento de acesso predefinido Sempre não pode ser modificado ou excluído.

Tipos de agendamento de acesso

- Há dois tipos de agendamentos de acesso:

Addition schedule (Agendamento de adição) – Agendamentos de acesso regulares que definem quando portas podem ser acessadas. Agendamentos de adição típicos são horário de funcionamento, horário comercial, depois do expediente ou horário noturno.

Subtraction schedule (Agendamento de subtração) – Exceções a agendamentos de acesso regulares. Em geral, elas são usadas para restringir o acesso durante um período específico que ocorre dentro do período de tempo de um agendamento regular (agendamento de adição). Por exemplo, agendamentos de subtração podem ser usados para negar acesso ao edifício durante feriados públicos em dias da semana.

- Ambos os tipos de agendamentos de acesso podem ser usados em dois níveis:

Identification type schedules (Agendamentos de tipo de identificação) – Determine quando e como leitores concedem acesso a uma porta aos usuários. Cada tipo de identificação deve ser conectado a um agendamento de acesso que informa ao sistema quando conceder acesso a usuários com esse tipo de identificação específica. Vários agendamentos de adição e agendamentos de subtração podem ser adicionados a cada tipo de identificação. Para obter informações sobre tipos de identificação, consulte Tipos de identificação.

Group schedules (Agendamentos de grupo) – Determine quando, mas não como, membros de um grupo receberão acesso a uma porta. Cada grupo deve estar conectado a um ou mais agendamentos de acesso que informam ao sistema quando conceder acesso a seus membros. Vários agendamentos de adição e agendamentos de subtração podem ser adicionados a cada grupo. Para obter informações sobre grupos, consulte Criar e editar grupos.

Agendamentos de grupo podem restringir direitos de acesso de entrada, mas não estender direitos de acesso de entrada ou saída além do que agendamentos de tipo de identificação permitem. Em outras palavras, se o tipo de identificação de um agendamento restringir o acesso de entrada ou saída em horários específicos, um agendamento de grupo não poderá substituir esse agendamento de tipo de identificação. No entanto, se um agendamento de grupo for mais restritivo sobre acesso do que o agendamento de tipo de identificação, o agendamento de grupo substituirá o agendamento de tipo de identificação.

Agendamentos de tipo de identificação e grupo podem ser combinados de várias formas para atingir diferentes resultados. Para obter combinações de agendamento de acesso de exemplo, consulte Combinações de agendamentos de acesso de exemplo.

Adicionar itens de agendamento

Agendamentos de adição e subtração podem ser eventos únicos (isolados) ou eventos recorrentes.

- Para adicionar um item de agendamento a um agendamento de acesso:

Expanda o agendamento de acesso na lista Access Schedules (Agendamentos de acesso).

Clique em Add schedule item (Adicionar item de agendamento).

Insira o nome do item agendado.

Selecione One time (Uma vez) ou Recurrence (Recorrência).

Defina a duração nos campos de tempo. Consulte Opções de tempo.

Para eventos de agendamento recorrente, selecione os parâmetros Recurrence pattern (Padrão de recorrência) e Range of recurrence (Intervalo de recorrência). Consulte Opções de padrão de recorrência e Opções de intervalo de recorrência.

Clique em Save (Salvar).

Opções de tempo

- As seguintes opções de tempo estão disponíveis:

All day (Dia inteiro) – Selecione esta opção para eventos que durem as 24 horas do dia. Em seguida, insira o Start (Início) desejado.

Start (Início) – Clique no campo de tempo e selecione a hora desejada. Se necessário, clique no campo de data e selecione o mês, o dia e o ano desejados. Você também pode digitar a data diretamente no campo.

End (Término) – Clique no campo de tempo e selecione a hora desejada. Se necessário, clique no campo de data e selecione o mês, o dia e o ano desejados. Você também pode digitar a data diretamente no campo.

Opções de padrão de recorrência

- As seguintes opções de padrão de recorrência estão disponíveis:

Yearly (Anual) – Selecione para repetir a cada ano.

Weekly (Semanal) – Selecione para repetir a cada semana.

Recorrência todas as semanas às Segundas-feiras, Terças-feiras, Quartas-feiras, Quintas-feiras, Sextas-feiras, Sábados e Domingos – Selecione os dias para repetição.

Opções de intervalo de recorrência

- O seguinte intervalo de opções de recorrência está disponível:

Primeira ocorrência – Clique no campo de data e selecione o mês, o dia e o ano desejados. Você também pode digitar a data diretamente no campo.

No end date (Sem data de término) – Selecione para repetir a ocorrência indefinidamente.

End by (Terminar em) – Clique no campo de data e selecione o mês, o dia e o ano desejados. Você também pode digitar a data diretamente no campo.

Criar e editar grupos

Grupos permitem que você gerencie usuários e seus direitos de acesso de forma coletiva e eficiente. Um grupo consiste em credenciais que informam ao sistema os usuários do grupo e quando e como membros do grupo têm acesso às portas.

Cada usuário deve pertencer a um ou mais grupos. Para adicionar um usuário a um grupo, arraste e solte o usuário no grupo desejado na lista Groups (Grupos). Para obter mais informações, consulte Criação e edição de usuários.

- Para criar um novo grupo:

Vá para Access Management (Gerenciamento de acesso).

Na guia Groups (Grupos), clique em Add new group (Adicionar novo grupo).

Na caixa de diálogo Add Group (Adicionar grupo), insira as credenciais do grupo. Consulte Credenciais de grupo.

Clique em Save (Salvar).

Para expandir um item na lista Groups (Grupos) e exibir seus membros, direitos de acesso a portas e agendamentos, clique em ![]() .

.

Para editar um nome de grupo ou a data de validade, clique em ![]() e faça as alterações. Em seguida, clique em Save (Salvar).

e faça as alterações. Em seguida, clique em Save (Salvar).

Para verificar quando e como um grupo pode acessar determinadas portas, clique em ![]() .

.

Para excluir um grupo ou membros do grupo, portas ou agendamentos de um grupo, clique em ![]() .

.

Credenciais de grupo

- As seguintes credenciais estão disponíveis para grupos:

Name (Nome) (obrigatório)