Sobre este manual

Objetivos

O AXIS T8504-E é um switch PoE para áreas externas. Os principais benefícios desse produto são a capacidade de operar em áreas externas e a capacidade de estender o alcance máximo da rede por 100 metros adicionais (total de 200 metros) entre o switch e os dispositivos alimentados enquanto fornece até 2 x 60 W e 2 x 30 W a seus dispositivos PoE alimentados via rede.

Este manual do usuário fornece informações sobre como gerenciar o AXIS T8504-E via AXIS IPv4/IPv6, VLAN, RADIUS, TACACS+, interface Web, SNMP e SSH.

Público-alvo pretendido

Este manual do usuário destina-se a administradores de rede, supervisores e técnicos de instalação com conhecimento em:

Conceitos básicos e terminologia de rede

Topologia de rede, incluindo VLAN

Protocolos de rede

Protocolos de autenticação de usuário, incluindo RADIUS e TACACS +

Documentação relacionada

Para obter informações adicionais, consulte a seguinte documentação:

Guia de instalação do produto

MIB SNMP RFC3621 e MIB privado

Criando certificados para servidor Web T8504–E protegido

Abreviações

Abreviação | Descrição |

8021.Q | O mesmo que VLAN |

DES | Data Encryption Standard |

DGW | Gateway padrão |

DHCPv4 | Dynamic IPv4 Host Configuration Protocol |

DHCPv6 | Dynamic IPv46 Host Configuration Protocol |

IPv4 | Endereço IP longo de 32 bits |

IPv6 | Endereço IP longo de 128 bits |

MD5 | Algoritmo Message Digest |

MDI | Media Dependent Interface |

MIB | Base de informações de gerenciamento |

PoE | Power over Ethernet |

RADIUS | Remote Authentication Dial-in User Service |

SFP | Interface de fibra, plugue com fator de forma pequeno |

SHA | Algoritmo Message Digest |

SNMP | Simple Network Management Protocol |

SSH | Secure Shell |

SSL | Secure Sockets Layer |

SysLog | Log do sistema |

TACACS+ | Terminal Access Controller Access-Control |

TFTP | Trivial File Transfer Protocol |

TLS | Transport Layer Security |

VLAN | Rede local virtual |

Informações gerais

Recursos

Vários recursos são fornecidos via gerenciamento de rede do sistema.

Atualização fácil de software em tempo de execução sem afetar as portas PoE ativas

Configuração e monitoramento em tempo real usando uma representação gráfica do dispositivo remoto

Exibição do status do sistema

Relatórios de SysLog sobre eventos de PoE, acesso de usuário remoto inválido, endereço DHCPv4/v6 inicial, etc.

Interceptações SNMP com informações sobre diversos eventos de PoE, como a inserção ou remoção de dispositivos alimentados por PoE

Recursos de rede do switch Ethernet

Quatro portas Ethernet RJ45 protegidas contra as condições climáticas capazes de oferecer as velocidades de Ethernet 10 Mbps, 100 Mbps, 1000 Mbps half-duplex e 1000 Mbps full-duplex.

Uma porta Ethernet SFP protegida contra as condições climáticas

Mecanismo de pesquisa de endereço MAC interno 8K

VLAN – Acesso, tronco e tronco filtrados

Auto MDIX

Quadros Jumbo de 10 KB

Recursos de PoE

As seguintes opções de PoE estão disponíveis:

Duas portas PoE 4Pair que fornecem até 60 W por porta

Duas portas PoE IEEE 802.3 que fornecem até 30 W por porta

Ativação/desativação de PoE para ativar ou desativar a saída de energia de portas PoE. Os dados Ethernet estão sempre habilitados.

Redefinição de dispositivo remoto para redefinir o dispositivo alimentado conectado. O dispositivo é desligado temporariamente e, em seguida, ligado outra vez.

Protocolos de rede compatíveis

Os seguintes protocolos de rede são compatíveis:

IPv4 – Endereço IP longo de 32 bits (estático/DHCPv4)

IPv6 – Endereço IP longo de 128 bits (estático/DHCPv6)

VLAN – Acesso, tronco e tronco filtrados

Acesso e segurança de usuários

Opções de acesso

Você pode acessar a unidade por meio de diferentes interfaces:

Interface Web via navegador da Web – Para exibir o status PoE da unidade, o status da rede, a configuração da unidade e as informações de produção da unidade

O HTTP é uma interface de configuração amigável baseada na Web.

O HTTPS-TLS é uma interface de configuração amigável baseada na Web.

SNMP via aplicativo de gerenciamento de SNMP – Para monitorar a unidade pela rede (MIB-II RFC1213) e monitorar ou configurar os recursos de PoE da unidade (RFC3621)

SNMPv2c para gerenciamento de SNMP não seguro

SNMPv3 para gerenciamento seguro e criptografado

RFC1213 MIB-II para estatísticas da rede

RFC3621 para MIBs SNMP de PoE

Extensão MIB privada para MIB PoE RFC3621

Vários MIBs de infraestrutura e rede, como IP-MIB, TCP-MIB, UDP-MIB, etc.

SSH via cliente SSH – Para exibir o relatório de alimentação PoE da unidade, o status da rede, a configuração da unidade e as informações de produção; para atualizar o software, ativar ou desativar a funcionalidade PoE e fazer o ping em dispositivos de rede remotos para testes de conectividade

Autenticação de usuários remotos

O acesso de usuários pode ser gerenciado das seguintes formas:

Local – O nome de usuário e a senha são gerenciados localmente pelo dispositivo

RADIUS – O nome de usuário e a senha são autenticados pelo servidor RADIUS via rede

TACACS+ – O nome de usuário e a senha são autenticados pelo servidor TACACS+ via rede

Protocolos de segurança

Os protocolos Web HTTP e HTTPS, SNMPv2, SNMPv3 e SSH usados para acessar a unidade, oferecem diferentes níveis de intensidade de segurança. Além disso, o RADIUS e o TACACS +, usados para autenticação de usuários remotos, oferecem níveis de segurança distintos.

SNMPv1 e SNMPv2 usam uma string de comunidade para autenticação Get/Set/Trap. O SNMPv1 e o SNMPv2 são considerados protocolos não seguros, pois a senha da string da comunidade pode ser facilmente interceptada por qualquer dispositivo de rastreamento de rede.

O SNMPv3 resolve os problemas de segurança do SNMPv1/v2 ao adicionar autenticação e uma camada de criptografia aos pacotes SNMP.

IP da unidade padrão, nome de usuário e senha padrão

A unidade é fornecida com os seguintes nomes de usuário e senhas padrão de fábrica:

Endereço IPv4 padrão da unidade

IP = 192.168.0.254

Máscara = 255.255.255.0

Web HTTP/HTTPS e SSH

Nome de usuário = root

Senha = a senha padrão está disponível na etiqueta do dispositivo.

SNMPv2

String de comunidade GET = public

String da comunidade SET = write

Comunidade de leitura = public

Comunidade de gravação = write

Comunidade de interceptação = public

SNMPv3

Nome de usuário = admin

Senha de autenticação (MD5) = password

Senha de privacidade (DES) = password

Modo de autenticação e criptografia = MD5+DES

Notificação SNMPv3

Nome de usuário = trap

Senha de autenticação = password

Senha de privacidade = password

Modo de autenticação e criptografia = None

Para obter informações sobre como recuperar o nome de usuário e a senha, consulte Recuperar nome de usuário e senha.

Recuperar nome de usuário e senha

O procedimento de recuperação somente pode ser executado via LAN local, e não via Internet ou outra rede IP. O usuário deve poder desativar a alimentação da unidade quando necessário. Todas as portas PoE devem ser desconectadas e a unidade deve ter apenas um único link Ethernet ativo.

Talvez seja necessário adicionar um serviço de cliente Telnet ao Windows 7 ou Windows 8.

O procedimento de recuperação inteiro desde a unidade ligar até o nome de usuário e a senha serem aplicados deverá durar menos de 120 segundos.

Desconecte todas as portas PoE da unidade, exceto por um cabo Ethernet. Somente uma porta Ethernet deve estar ativa.

Desligue o firewall ou ative a porta UDP 514. Em seguida, inicie o servidor de SysLog compatível com IPv4 em seu computador.

Desligue a unidade. Aguarde 10 segundos e, em seguida, ligue-a novamente.

Uma mensagem de SysLog aparece após aproximadamente 15 segundos. Identifique o endereço IPv6 link-local da unidade. Um endereço IPv6 link-local começa sempre com FE80.

Abra uma janela de comando em seu computador.

No Windows 7, vá para Start (Iniciar) e digite cmd.

No Windows 8, pressione a tecla Windows e a tecla R e, em seguida, digite cmd.

Digite ipconfig para identificar o índice da interface virtual do endereço IPv6 link-local. O índice da interface virtual é indicado por um número após %. Exemplo: fe80::9c39:db8b:62de:7bv4%17

Prepare a conexão SSH digitando Telnet [endereço IPv6 link-local da unidade] [%número da interface virtual] 2525, mas não pressione Enter. Exemplo: Telnet fe80::9c39:db8b:62de:7bv4%17 2525

Desligue a unidade. Aguarde 10 segundos e, em seguida, ligue-a novamente.

Aguarde 30 segundos e, em seguida, pressione Enter para iniciar a sessão de Telnet na porta TCP 2525.

Digite axispasswordrecovery como nome de usuário e axispasswordrecovery como senha. Uma opção de recuperação para restaurar a unidade completamente para os padrões de fábrica, incluindo a configuração de rede da unidade, é apresentada.

Pressione Y para restaurar a unidade. A unidade é reiniciada com o endereço IPv4 padrão 192.168.0.254. Digite root como nome de usuário e use a senha padrão impressa na etiqueta do dispositivo.

Configuração inicial

Ao configurar a unidade pela primeira vez, siga estas etapas:

Configure a interface de rede Ethernet do seu PC com os seguintes parâmetros IPv4:

Endereço IPv4 do PC: 192.168.0.40

Máscara IPv4 do PC: 255.255.255.0

Conecte a interface de rede Ethernet do PC a qualquer uma das portas Ethernet da unidade.

Abra um navegador da Web e digite 192.168.0.254 no campo de endereço.

Faça login com o nome de usuário e a senha padrão. Consulte IP da unidade padrão, nome de usuário e senha padrão.

Configure a unidade. Recomenda-se alterar os nomes de usuário e as senhas para valores diferentes dos padrão.

Identificação da unidade via rede IP

Para que possa ser localizada na rede IP, a unidade envia a mensagem #0 de SysLog IPv4 no formato de broadcast 255.255.255.255 assim que é ligada. Qualquer servidor de SysLog conectado via LAN receberá essa mensagem de SysLog. A mesma mensagem de SysLog também será enviada para os servidores de SysLog opcionais 1 e 2, se eles estiverem configurados.

A unidade envia a mensagem duas vezes. Isso é para garantir que a mensagem de SysLog seja recebida pelos servidores de SysLog, independentemente da configuração da rede. A mensagem é enviada primeiro antes que a configuração de VLAN seja feita, e posteriormente após a configuração de VLAN ser feita.

A mensagem de SysLog #0 contém todas as informações necessárias para permitir o acesso à unidade via rede.

Exemplo: MsgID#000 - System UP. APP:v3.51.06 BOOT:v3.16 RST:Power-On BOOT:0=[APP OK] Host:axis-00055A034B49 MAC:00:05:5a:03:4b:49 VLAN:YES VLAN_MNGR:5 VLAN_UPLINK_PORT:3 VLAN_UPLINK_MODE:TRUNK DHCPv4:No IP1v4:192.168.0.254/24 DHCPv6:No IP1v6:2345::205:5AFF:FE03:4B49/64 IP2v6:FE80::205:5AFF:FE03:4B49/64

Campo | Valor | Descrição |

| Número da mensagem de SysLog | |

|

| Versão do software aplicativo da unidade |

|

| Versão de inicialização da unidade, usada para atualização de software |

|

| Motivo da redefinição |

|

| |

|

| axis seguido pelo endereço MAC da unidade |

|

| Endereço MAC da unidade |

|

| Status da VLAN ativado ou desativado |

|

| Número da porta Ethernet usada para o gerenciamento da unidade |

|

| A porta de gerenciamento está configurada como acesso ou tronco |

|

| DHCPv4 Sim ou não |

|

| Endereço IPv4 da unidade |

|

| DHCPv6 sim ou não |

|

| Endereço IPv6 da unidade |

|

| Endereço IPv6 link-local da unidade |

Interface Web

Menu da interface Web

Status

Vá para Status para exibir o status da unidade. A página é atualizada automaticamente a cada poucos segundos.

O link de rede Ethernet está sempre ativado, independentemente da configuração de PoE (ativada ou desativada).

| Parâmetro | Descrição |

| Símbolo azul: a alimentação PoE é fornecida Símbolo cinza: sem alimentação PoE |

| Símbolo azul: a porta PoE está ativada Símbolo cinza: a porta Poe está desativada |

| Símbolo azul: o link Ethernet está ativo Símbolo cinza: sem link de Ethernet |

| Símbolo azul: o módulo SFP é inserido na porta de uplink Symbol cinza: a porta de uplink não tem um módulo SFP inserido |

| Rede | Informa a velocidade do link Ethernet (10/100/1000 MB) e se a conexão de rede está ativa ou inoperante. |

| Status | Informa o status da porta PoE, se ela está ativada, desativada, fornecendo energia, etc. |

| Consumo de energia | Informa o consumo de energia real e a potência máxima que ela pode fornecer |

| Redefinição de PoE | Clique em Reset (Redefinir) para desligar a alimentação da porta PoE e restaurar a alimentação PoE. Observação Uma porta PoE que é desativada via SSH ou SNMP será ativada após a redefinição de PoE. |

| Consumo total de energia | Relata a potência agregada consumida por todas as portas PoE e a porcentagem da potência consumida relativa aos recursos internos de alimentação da fonte de alimentação. |

Básicas

Vá para Basic (Básicas)para exibir informações básicas sobre o produto.

- Endereço IP em uso

- Vá para IP address in use (Endereço IP em uso) para exibir informações sobre endereços IPv4 e IPv6, máscaras, gateways padrão e servidores de nomes de domínios (DNS).

- Informações do produto

- Vá para Product information (Informações sobre o produto) para exibir informações gerais do produto, como nome do produto, número de série, versão do software e versão do firmware de PoE, e informações sobre o módulo SFP, como tipo de SFP, fornecedor, número de peça e número de série.

- Configuração de rede

- Vá para Network configuration (Configuração de rede) para ativar ou desativar o DHCP e configurar as opções de IPv4, IPv6 e nome de host de rede. O nome de host é usado pelo IPv4 e pelo IPv6 para registrar o nome da unidade no servidor DHCPv4/v6. Observe que o IPv6 usa a terminologia de FQDN como nome de host.

- Serviços de rede IPv4/IPv6

- Vá para Network services IPv4/IPv6 (Serviços de rede IPv4/IPv6) para configurar servidores DNS e SysLog.

- Configuração de PoE

- Vá para PoE configuration (Configuração de PoE) para configurar a potência da porta PoE. Quatro esquemas de energia PoE oferecem diferentes distribuições de alimentação entre as quatro portas PoE. Todas as quatro opções estão em conformidade com os recursos de potência máximas da unidade.

60 W: Fornece energia sobre quatro pares no interior do cabo Ethernet. Cada par fornece até 30 W.

30 W: Fornece energia via dois de quatro pares no interior do cabo Ethernet

15,4 W: Fornece energia via dois de quatro pares no interior do cabo Ethernet

– –: Sem alimentação PoE. A porta Ethernet está ativada e funcional, mas o PoE está desativado.

Segurança

Configuração de segurança

Vá para Security configuration (Configuração de segurança) para configurar o nome de usuário e a senha da unidade para acesso remoto via Web ou SSH.

Somente os caracteres ASCII 33 – 90 e 94 – 122 podem ser usados nos campos de nome de usuário e senha.

HTTPS

Vá para HTTPS para configurar se HTTP ou HTTPS (Web seguro) deve ser usado. Quando o HTTPS está ativado, o TLSv1.2 é usado para criptografar tráfego de rede da Web.

Para eliminar o aviso do navegador da Web sempre que a unidade for acessada via HTTPS, adicione uma regra de exceção ao navegador da Web informando ao navegador da Web que o site é legítimo ou carregue um certificado autoassinado pela unidade/assinado por uma CA.

RADIUS/TACACS+

O RADIUS/TACACS + permite a autenticação de usuários remotos quando o usuário acessa a unidade via Web ou SSH. O nome de usuário e a senha são autenticados pelo servidor RADIUS/TACACS+.

As vantagens do RADIUS/TACACS+ são o nome de usuário e a senha fáceis de atualizar, especialmente quando há muitos dispositivos de rede para gerenciar.

A desvantagem do RADIUS/TACACS + é que a unidade não pode ser acessada se ambos os servidores RADIUS/TACACS+ estiverem inativos. É possível ativar a opção de Local login fallback (Fallback para login local) para permitir que a unidade use seu nome de usuário e senha locais sempre que não houver resposta dos servidores RADIUS/TACACS+.

| Parâmetro | Descrição |

| Enable authentication (Ativar autenticação) | Configure se o RADIUS/TACACS+ deve ser ativado ou desativado. Quando o RADIUS/TACACS+ está desativado, o nome de usuário e a senha locais são usados. |

| Enable local login fallback (Ativar fallback para login local | Quando o fallback para login local é ativado, o nome de usuário e a senha locais são usados sempre que não há resposta dos servidores RADIUS/TACACS+. Isso pode ocorrer quando os servidores estão inativos ou em caso de problemas na rede. |

| Authentication protocol (Protocolo de autenticação) | Selecione o protocolo de autenticação RADIUS ou TACACS+. |

| Shared secret (Segredo compartilhado) | A mesma string de chave privada deve ser configurada tanto na unidade quanto no servidor RADIUS/TACACS+. |

| Endereço IP do servidor primário | Configure o IPv4, IPv6 ou nome de host primário a ser usado para acessar o servidor RADIUS/TACACS+ principal. |

| Secondary server IP address (Endereço IP do servidor secundário) | Configure o IPv4, IPv6 ou nome de host secundário a ser usado para acessar o servidor RADIUS/TACACS+ principal. |

| Timout (Sec) (Tempo limite (em segundos)) | Configure o tempo limite para uma resposta. |

| Parâmetro | Descrição |

| Authentication UDP port (Porta UDP de autenticação) | Configure a porta UDP usada pelo servidor RADIUS. |

| Parâmetro | Descrição |

| Authentication TCP port (Porta TCP de autenticação) | Configure a porta TCP usada pelo servidor TACACS+. |

A versão de software 3.51.06 oferece suporte somente ao acesso a servidores RADIUS/TACACS+ via IPv4, seja com um endereço IPv4 ou um nome de host que será resolvido pelo servidor DNS.

Test RADIUS/TACACS+ (Testar RADIUS/TACACS+)

Vá para Test RADIUS/TACACS+ (Testar RADIUS/TACACS+) para verificar a configuração de RADIUS/TACACS + antes de ativá-la.

Durante o teste, a opção Enable authentication (Ativar autenticação) deve ser desativada.

Configure todos os parâmetros do RADIUS/TACACS+, mantendo a opção Enable authentication (Ativar autenticação) desativada.

Salve a configuração. Caso contrário, os parâmetros serão restaurados para os valores salvos após cada teste, apagando qualquer valor não salvo.

Digite o nome de usuário e a senha.

Clique em Test configuration (Testar configuração). Uma mensagem de espera será exibida, seguida por OK ou FAIL (FALHA).

Se necessário, altere e salve a configuração e teste-a novamente.

Quando o resultado do teste for OK, defina a opção Enable authentication (Ativar autenticação) como ativada. Salve a configuração, a qual ativa a configuração do RADIUS/TACACS+.

Configuração de VLAN

A verificação de sanidade da configuração de VLAN é feita na inicialização da unidade e quando uma alteração na configuração de VLAN é solicitada via Web. O objetivo da verificação de sanidade é garantir que a unidade permaneça gerenciada pela rede após a aplicação da configuração de VLAN. Caso a nova configuração de VLAN faça com que a unidade não possa ser gerenciada, uma mensagem de erro será exibida na página Web para solicitações via Web. Quando um problema é detectado durante a ativação, a configuração da unidade é restaurada para o padrão de fábrica.

| Parâmetro | Descrição |

| Enable VLAN (Ativar VLAN) | Ative ou desative a funcionalidade da VLAN. |

| Management uplink port (Porta de uplink de gerenciamento) | Este parâmetro não tem efeito sobre o tráfego real de VLAN. A porta de uplink de gerenciamento ajuda a unidade a avaliar se a nova configuração de VLAN pode impedir que a unidade seja gerenciada via VLAN por essa porta. Se um possível conflito for detectado, uma mensagem de erro será exibida e a nova configuração de VLAN será rejeitada. |

| ID de gerenciamento da VLAN | Configure qual ID de VLAN será usada ao gerenciar a unidade sempre que a VLAN estiver ativada. |

| Parâmetro | Descrição |

| VLAN mode (Modo de VLAN) | Defina o modo de VLAN como Access (Acesso) ou Trunk (Tronco) para cada uma das portas Ethernet. Access (Acesso): a VLAN é usada somente dentro da unidade para dividir ou limitar o acesso aos pacotes somente a portas específicas. Qualquer pacote de entrada com marca de VLAN recebido pela porta de acesso VLAN é descartado. A marcação de VLAN é adicionada ao pacote de unidade para pacotes de entrada de acesso à VLAN. A marcação de VLAN interna da unidade é removida para pacotes de saída de acesso à VLAN. Trunk (Tronco): todos os pacotes Ethernet são marcados com VLAN. Quaisquer pacotes de VLAN não marcados recebidos pela porta de tronco de VLAN são descartados. |

| Access mode VLAN ID (ID de VLAN no modo de acesso) | Configure o ID de VLAN a ser usado sempre que a porta estiver configurada como acesso. A porta de gerenciamento interno da unidade age como somente acesso. Ela pode ser acessado somente por um único ID de VLAN de gerenciamento. |

| TRUNK – Filter unknown VLAN (TRONCO – Filtro de VLAN desconhecida) | Configure a porta de tronco de VLAN como filtrada ou não filtrada. Enabled (Ativado): somente o fluxo de dados de algumas IDs de VLAN, especificadas na lista de VLANs de tronco, passa pela porta de tronco da VLAN. Todos o demais tráfego com marca de VLAN é descartado. Disabled (Desativado): o fluxo de dados de todas as IDs de VLAN passa pela porta de tronco de VLAN. |

| TRUNK VLANs (VLANs DE TRONCO) | Lista os IDs de VLAN que podem atravessar a porta de tronco de VLAN sempre que a opção TRUNK – Filter unknown VLAN (TRONCO – Filtro de VLAN desconhecida) estiver ativada. |

Configuração de SNMP

Vá para SNMP configuration (Configuração de SNMP) para configurar os parâmetros aplicáveis ao SNMPv2c e SNMPv3.

| Parâmetro | Descrição |

| Enable SNMPv2c (Ativar SNMPv2c) | Ativa ou desativa o suporte a SNMPv2c. |

| Read community (Comunidade de leitura) | Configura a string da comunidade GET do SNMPv2c. Exemplo: public. |

| Write community (Comunidade de gravação) | Configura a string da comunidade SET do SNMPv2c. Exemplo: private. |

| Trap community (Comunidade de interceptação) | Configure a string da comunidade de interceptações do SNMPv2c. Exemplo: public. |

| Parâmetro | Descrição |

| System contact (Contato do sistema) | Configura a string de OiD do contato do sistema MIB-II SNMP. Exemplo: John. |

| System name (Nome do sistema) | Configura o nome do sistema SNMP MIB-II. Exemplo: Minha unidade. |

| System location (Localização do sistema) | Configura o local do sistema SNMP MIB-II. Exemplo: Universidade. |

| Parâmetro | Descrição |

| Enable notification (Ativar notificação) | Ativa ou desativa os seguintes relatórios de interceptação PoE:

|

| Notificar consumo de potência excedido (1 – 99%) | Se ativada, o usuário é notificado sempre que o consumo de potência percentual (xy%) da potência máxima da unidade excede ou cai abaixo do valor especificado. |

| Parâmetro | Descrição |

| Enable SNMPv3 (Ativar SNMPv3) | Ativa ou desativa o suporte a SNMPv3. |

| User name (Nome de usuário) | Configura a string de nome de usuário SNMPv3. |

| Authentication password (Senha de autenticação) | Configura a senha do SNMPv3 a ser usada pelo MD5/SHA. |

| Privacy password (Senha de privacidade) | Configura a senha do SNMPv3 a ser usada pelo DES/AES. |

| Modo de autenticação e criptografia | Configura o modo de autenticação e criptografia do SNMPv3. None (Nenhuma): nenhuma autenticação ou criptografia, o que significa ausência de segurança. MD5: autenticação MD5 sem criptografia. O pacote pode ser alterado para poder ser facilmente analisado por sniffers de rede. SHA: autenticação SHA sem criptografia. MD5 + DES: autenticação MD5 e criptografia DES SHA + DES: autenticação SHA e criptografia DES MD5 + AES: autenticação MD5 e criptografia AES SHA + AES: autenticação SHA e criptografia AES |

| Parâmetro | Descrição |

| User name (Nome de usuário) | Configura a string do nome de usuário da notificação de SNMPv3. |

| Authentication password (Senha de autenticação) | Configura a senha de notificação do SNMPv3 a ser usada pelo MD5/SHA. |

| Privacy password (Senha de privacidade) | Configura a senha de notificação do SNMPv3 a ser usada pelo DES/AES. |

| Modo de autenticação e criptografia | Configura o modo de autenticação e criptografia das notificações do SNMPv3. None (Nenhuma): nenhuma autenticação ou criptografia, o que significa ausência de segurança. MD5: autenticação MD5 sem criptografia. O pacote pode ser alterado para poder ser facilmente analisado por sniffers de rede. SHA: autenticação SHA sem criptografia. MD5 + DES: autenticação MD5 e criptografia DES SHA + DES: autenticação SHA e criptografia DES MD5 + AES: autenticação MD5 e criptografia AES SHA + AES: autenticação SHA e criptografia AES |

| Parâmetro | Descrição |

| Trap manager #1 (Gerenciador de interceptações #1) | Configura o primeiro nome IPv4/IPv6/DNS do servidor do gerenciador de SNMP remoto a receber relatórios de interceptações da unidade, como inicialização a frio, etc. |

| Trap manager #2 (Gerenciador de interceptações #2) | Configura o segundo nome IPv4/IPv6/DNS do servidor do gerenciador de SNMP remoto a receber relatórios de interceptações da unidade, como inicialização a frio, etc. |

Manutenção

- Redefinir

- Há quatro opções de redefinição diferentes:

Do a safe restart without losing PoE power (Reinicializar com segurança sem perda de alimentação PoE) redefine o gerenciador de rede interno e o switch Ethernet interno (a rede permanecerá inoperante por alguns segundos), mantendo a alimentação PoE inalterada. Os dispositivos alimentados continuam a operação normal como se nenhuma redefinição tivesse sido feita.

Do a safe restart (Reinicializar com segurança) redefine o gerenciador de rede interno, o controlador PoE interno e o switch Ethernet interno.

Restore the factory values but keep the IP settings (Restaurar os valores de fábrica, mas manter as configurações de IP) redefine a configuração da unidade para o padrão de fábrica, deixando a configuração de rede IPv4/IPv6 inalterada. A VLAN e o RADIUS/TACACS+ são desativados. A opção de acessar a unidade via rede é mantida como antes.

Restore all factory values (Restaurar todos os valores de fábrica) restaura a unidade integralmente para as configurações padrão de fábrica. O IP da unidade é definido como 192.168.0.254 e a VLAN é desativada.

- Firmware upgrade (Atualização de firmware)

- Uma atualização de firmware atualiza somente o gerenciador de rede interno. O firmware de PoE não é alterado. A atualização pode demorar até 10 minutos. Durante esse período, a funcionalidade de switching de rede permanece ininterrupta, mas a unidade não pode ser gerenciada. A funcionalidade de PoE permanece ativa, mas o tráfego de rede pode ser interrompido por vários segundos.

- Configuração do produto

- Vá para Product configuration (Configuração do produto) para baixar ou carregar um arquivo de configuração de produtos. Essa funcionalidade pode ser usada para fazer backup da configuração da unidade, modificar a configuração da unidade offline ou criar um arquivo de configuração mestre para configurar facilmente várias unidades.

Interface serial SSH

A interface SSH foi desenvolvida para várias tarefas de manutenção, como atualização de firmware PoE, etc. Ela foi projetada para fornecer uma interface fácil e conveniente para os gerentes de TI familiarizados com SSH. Para simplificar o uso de SSH, a interface SSH é orientada por menus.

O SSH é protegido por senha e compartilha o mesmo nome de usuário e senha que o acesso à Web.

O SSH é compatível com a autenticação por nome de usuário e senha do RADIUS e TACACS+.

Somente um usuário remoto de cada vez pode acessar a unidade via SSH. Se um segundo usuário remoto SSH tentar acessar a unidade enquanto o primeiro usuário SSH está ativo, uma mensagem será mostrada para o segundo usuário SSH solicitando que ele tente se reconectar via SSH mais tarde.

As sessões SSH não ativas (nenhum pressionamento de tecla pelo usuário remoto) são encerradas automaticamente após três minutos.

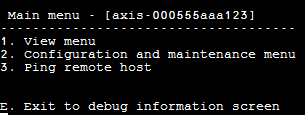

Menu principal

Para identificar facilmente a unidade acessada, a string do nome de host da unidade é mostrada à direita do título do menu principal. Isso é especialmente útil quando o usuário tem várias unidades.

Menu View (Exibir)

O View menu (Menu Exibir) fornece informações sobre o status das portas Poe, os parâmetros de rede e as informações sobre a unidade.

Item de menu | Descrição |

1. View PoE ports status (Exibir status das portas PoE) | Vá para este item de menu para obter as seguintes informações:

|

2. View network parameters (Exibir parâmetros de rede) | Vá para este item de menu para obter as seguintes informações:

|

3. View unit information (Exibir informações da unidade) | Vá para este item de menu para obter um resumo dos parâmetros de produção da unidade:

|

Configuração e menu de manutenção

Vá para Configuration and maintenance menu (Menu de configuração e manutenção) para configurar ou redefinir a unidade ou para atualizar o software.

Item de menu | Descrição |

1. Enable/Disable PoE port (Ativar/desativar porta PoE) | Ativa ou desativa uma porta PoE. O link Ethernet permanece ativado até mesmo quando nenhuma alimentação é fornecida. |

2. Download WEB SSL certificate from TFTP server (reset only web server) (Baixar o certificado SSL da WEB do servidor de TFTP (restaurar somente o servidor Web)) | Baixa certificados autoassinados ou CA de um servidor TFTP para permitir a navegação na Web segura na unidade com a confirmação da segurança pelo navegador da Web (cadeado verde na área de URL do navegador). |

3. Update unit PoE firmware (reset unit) (Atualizar firmware de PoE da unidade (redefinir unidade)) | Atualiza o firmware de PoE. Os arquivos de atualização são baixados de um servidor TFTP. A funcionalidade PoE não está disponível durante a atualização do firmware (aproximadamente 5 – 10 minutos). |

4. Restore unit to semi factory default (excluding IP configuration) (Restaurar unidade parcialmente para o padrão de fábrica (exceto a configuração de IP)). | Restaura a configuração da unidade para o padrão de fábrica, mas mantém a configuração de rede IPv4/IPv6 inalterada. Isso mantém a opção de acessar a unidade via rede como antes. |

5. Restore unit to full factory default (Restaurar unidade completamente para o padrão de fábrica) | Restaura a unidade inteiramente para o padrão de fábrica. |

6. Reset only network manager (Redefinir somente o gerenciador de rede) | Redefine somente o gerenciador de rede interno, o qual é responsável pelas interfaces de gerenciamento de rede da unidade como Web, SSH, SNMP, etc. O switch Ethernet interno também é redefinido. a rede permanecerá inoperante por alguns segundos. Somente a alimentação PoE permanece inalterada. Os dispositivos alimentados continuam a operação normal como se nenhuma redefinição tivesse sido feita. |

7. Reset unit (Redefinir unidade) | Redefine a unidade inteira, incluindo o gerenciador de rede interno, o controlador PoE e o switch Ethernet interno. |

8. Enable/Disable auto ping default gateway to ensure network connectivity (Ativar/desativar gateway padrão de ping automático para garantir a conectividade de rede) | Ativa ou desativa o ping automático para o gateway padrão. Quando ativada, a unidade verifica a conectividade de rede apropriada enviando pings para o gateway padrão a cada 12 segundos (IPv4 DGW ou IPv6 DGW). Após 10 falhas consecutivas de ping, o módulo de gerenciamento de rede redefine a si mesmo sem afetar as portas PoE. |

Ping em host remoto

Vá para Ping remote host (Ping em host remoto) para testar problemas de conectividade de rede.

Monitoramento e configuração de SNMP

Várias unidades podem ser monitoradas e gerenciadas com o auxílio de ferramentas de gerenciamento de rede padrão de terceiros, como HP OpenView, IBM Tivoli, SNMPc, etc.

Ativar SNMP

A interface do gerenciador de rede oferece suporte a SNMPv1, SNMPv2 e SNMPv3. A unidade aceita e responde a pacotes de SNMPv1, mas, como o SNMPv1 está obsoleto, as interceptações e notificações SNMP são enviadas em SNMPv2, SNMPv3 ou ambos.

Por motivos de segurança, a unidade é fornecida com SNMPv2 e SNMPv3 desativados. Antes de habilitar o SNMP, é altamente recomendável modificar as strings de comunidades SNMP antes da ativação.

Para ativar o SNMP:

Vá para Security > SNMMP configuration (Segurança > Configuração de SNMMP) e ative o SNMPv2 ou SNMPv3.

Certifique-se de que as strings de comunidades SNMPv2 coincidam com a configuração do seu gerenciador de SNMP.

Certifique-se de que o nome de usuário, a senha de autenticação, a senha de privacidade e os métodos de criptografia do SNMPv3 coincidam com a configuração do gerenciador de SNMP.

Para ativar interceptações:

Vá para Remote IPv4/IPv6 SNMP trap managers (Gerenciadores de interceptações SNMP IPv4/IPv6 remotos) e configure o endereço IP do gerenciador remoto.

Certifique-se de que o nome de usuário da notificação, a senha de autenticação, a senha de privacidade e os métodos de criptografia do SNMPv3 coincidam com a configuração do gerenciador de interceptações SNMP.

Acesse o MIB PoE e ative as notificações de PoE para receber notificações sobre alterações no status da porta PoE, se o consumo de energia unitário excede ou cai abaixo de um determinado nível, etc.

MIBs SNMP

Há suporte para vários MIBs no gerenciador de SNMP.

- MIBs de rede

- Vários MIBs de rede, como o RFC1213 MIB-II, podem ser usados para fornecer estatísticas de rede. Observe que esses MIBs não devem ser usados para a configuração de rede via SNMP.

- RFC3621

- MIB Power over Ethernet (PoE) que oferece vários recursos de PoE. Consulte MIB PoE RFC3621.

- MIB privado

- Aprimora a funcionalidade PoE além do MIB PoE RFC3621. Consulte MIB privado.

MIB PoE RFC3621

A MIB PoE RFC3621 está localizada sob a árvore de MIB SNMP 1.3.6.1.2.1.105. A MIB é dividida em três seções.

- Parâmetros da porta

- A primeira seção lida com portas PoE e oferece funcionalidades como ativar e desativar portas, ler status da porta, classe, etc. Cada OiD é acessado como uma tabela matricial bidimensional.

- Parâmetros de PSE principais

- A segunda seção lida com a fonte de alimentação que fornece energia para um grupo de portas PoE. Ele permite ler o consumo de energia total, o status da fonte de alimentação, etc.

- Interceptações PoE

- A terceira seção ativa e desativa o envio de interceptações PoE a gerenciadores SNMP remotos.

MIB privado

Os seguintes OiDs SNMP são compatíveis com o MIB privado SNMP:

Nome de OiD | Tipo (L/G) | Descrição |

poePortConsumptionPower | L | Consumo de energia da porta PoE [Watts] |

poePortMaxPower | L | Potência disponível máxima da porta PoE [Watts] |

poePortType | L | Tipo de porta PoE — dois pares, 30 [Watts], quatro pares, 60 [Watts] |

mainVoltage | L | Tensão da fonte de alimentação da unidade [Volts] |

Mensagem de SysLog

A unidade envia vários relatórios de eventos para um host IPv4/IPv6 externo que executa um aplicativo de daemon SysLog. O host IPv4/IPv6 registra os eventos para uso futuro. Configure o endereço IP do servidor de SysLog navegando para a página Web de configuração da unidade se o objetivo for enviar eventos de SysLog.

Há três categorias de eventos de log:

- Broadcast de eventos de SysLog IPv4

- Esses eventos de log devem ser interceptados por qualquerservidor de SysLog na rede local, independentemente da configuração do SysLog da unidade. Isso facilita localizar o IP da unidade na rede e a emissão de relatórios de eventos principais, como recuperação da unidade após falhas de energia, etc.

- Interceptações PoE RFC3621

- As interceptações PoE RFC3621 também são enviadas como mensagens de SysLog, o que simplifica a legibilidade desses eventos para o usuário remoto.

- Eventos de SysLog proprietários

- Esses eventos de log incluem falhas potenciais ou possíveis falhas de segurança quando um usuário remoto tenta acessar usando um nome de usuário incorreto via Web/SSH, etc.

Tipos de mensagens de SysLog

ID da mensagem | Descrição | Informações fornecidas | Comentários |

0 | A mensagem System UP é enviada quando alimentação é fornecida para a unidade ou o gerenciador de rede interno redefine a si mesmo. |

| A mensagem é enviada no formato de broadcast 255.255.255.255 para qualquer servidor de SysLog conectado via LAN e ao servidor de SysLog 1 e 2. |

1 | A mensagem Status de porta PoE alterado é enviada quando o status da porta Poe é alterado, por exemplo, quando um dispositivo é inserido ou removido. | Novo estado de PoE, conforme definido na RFC3621 (pesquisando, fornecendo energia, falha, etc.) | MIB PoE SNMP RFC3621, relatório de SysLog equivalente a interceptações |

2 | A mensagem O consumo de energia PoE excede em xy% a potência máxima da fonte de alimentação é enviada quando o consumo de potência PoE excede o valor definido. | Consumo de potência em porcentagem da potência máxima da fonte de alimentação | MIB PoE SNMP RFC3621, relatório de SysLog equivalente a interceptações |

3 | A mensagem O consumo de energia PoE é menor que xy% da potência máxima da fonte de alimentação é enviada quando o consumo de potência PoE cai abaixo do valor definido. | Consumo de potência em porcentagem da potência máxima da fonte de alimentação | MIB PoE SNMP RFC3621, relatório de SysLog equivalente a interceptações |

6 | Configuração padrão é enviada quando a unidade é restaurada para a configuração padrão | O IP do servidor de SysLog permanece inalterado quando a unidade é restaurada para a configuração padrão. | |

7 | A configuração da unidade mudou é enviada quando a configuração da unidade é alterada. | ||

9 | Controlador de PoE redefinido é enviada quando uma redefinição do controlador de PoE ocorre. | ||

10 | O controlador de PoE não tem firmware é enviada quando o firmware do controlador de PoE foi apagado ou está corrompido. | ||

11 | SSH inválido é enviada quando um usuário remoto tenta acessar a unidade via SSH usando um nome de usuário ou senha incorretos. | Endereço IPv4/IPv6 do usuário remoto | |

12 | DHCPv4 é enviada somente na primeira vez que o endereço DHCPv4 é obtido alternando-se de estático para DHCPv4 ou quando a unidade é ligada. |

| A mensagem é enviada no formato de broadcast 255.255.255.255 para qualquer servidor de SysLog conectado via LAN e ao servidor de SysLog 1 e 2. |

13 | DHCPv6 é enviada somente na primeira vez que o endereço DHCPv6 é obtido alternando-se de estático para DHCPv6 ou quando a unidade é ligada. |

| A mensagem é enviada no formato de broadcast 255.255.255.255 para qualquer servidor de SysLog conectado via LAN e ao servidor de SysLog 1 e 2. |

14 | Configuração de VLAN inválida é enviada quando a unidade detecta ao ser ligada que as configurações de VLAN atuais impedem que ela seja gerenciada via rede. Isso provavelmente ocorre devido a um novo arquivo de configuração que falhou ao ser carregado para a unidade. A unidade restaura a si mesmo de forma parcial para os padrões de fábrica, desativa a VLAN e restaura a maioria dos seus parâmetros de configuração para os valores originais do fabricante, mantendo os parâmetros IP de rede da unidade inalterados. Em seguida, a unidade é reiniciada. | A mensagem é enviada no formato de broadcast 255.255.255.255 para qualquer servidor de SysLog conectado via LAN e ao servidor de SysLog 1 e 2. |

Solução de problemas

A tabela de solução de problemas a seguir pode orientar você pelos problemas mais comuns. Se não conseguir encontrar as informações que procura, entre em contato com seu revendedor local para obter ajuda adicional.

Problema | Etapas corretivas |

O ping no endereço IP da unidade falha. |

|

O ping da unidade é bem-sucedido quando feito desde um host local, mas, ao tentar usar o utilitário de ping da unidade, não há resposta. |

|

O software não pode ser atualizado via TFTP. |

|

Faça logon na unidade via SSH, mas a sessão SSH é encerrada após um tempo. | A sessão SSH será encerrada após três minutos se nenhuma chave for pressionada e nenhuma atividade ocorrer. |

Nenhum evento de interceptação SNMP é recebido. |

|

O IP do servidor de SysLog está configurado corretamente, mas as mensagens de registro não são recebidas. | Desligue o firewall do host ou permita que a porta UDP 514 passe por ele. |

O login na unidade deixou de funcionar quando o RADIUS/TACACS+ foi ativado. |

|

As interceptações de SNMP PoE não são enviadas. |

|

Suporte

Caso necessite de qualquer tipo de assistência técnica, entre em contato com seu revendedor Axis. Se suas perguntas não puderem ser respondidas imediatamente, o revendedor encaminhará suas dúvidas através dos canais apropriados para garantir uma resposta rápida. Se estiver conectado à Internet, você poderá:

baixar a documentação do usuário e atualizações de software

encontrar respostas para problemas resolvidos no banco de dados de perguntas frequentes, pesquisar por produto, categoria ou frases

Informar problemas ao suporte da Axis fazendo login em sua área de suporte privada.

Participar de chats com a equipe de suporte da Axis.

Visitar o suporte da Axis em axis.com/support.

Caso necessite de qualquer tipo de assistência técnica, entre em contato com os canais apropriados de acordo com seu contrato de licença AVHS para garantir rapidez na resposta.

Caso necessite de qualquer tipo de assistência técnica, entre em contato com a assistência técnica ADP para garantir rapidez na resposta.

Saiba mais!

Visite o Centro de Aprendizado Axis em axis.com/learning para ter acesso a treinamentos, webinars, tutoriais e guias.