Funktionsweise

Das Gerät im Netzwerk ermitteln

Mit AXIS IP Utility und AXIS Device Manager die Axis Geräte im Netzwerk ermitteln und ihnen unter Windows® IP-Adressen zuweisen. Beide Anwendungen sind kostenlos und können von axis.com/support heruntergeladen werden.

Weitere Informationen zum Zuweisen von IP-Adressen finden Sie unter Zuweisen von IP-Adressen und Zugreifen auf das Gerät.

Unterstützte Browser

Das Gerät kann mit den folgenden Browsern verwendet werden:

ChromeTM | EdgeTM | Firefox® | Safari® | |

Windows® | ✓ | ✓ | * | * |

macOS® | ✓ | ✓ | * | * |

Linux® | ✓ | ✓ | * | * |

Andere Betriebssysteme | * | * | * | * |

✓: Empfohlen

*: Unterstützt mit Einschränkungen

Weboberfläche des Geräts öffnen

Öffnen Sie einen Browser, und geben Sie die IP-Adresse oder den Host-Namen des Axis Geräts in die Adresszeile des Browsers ein.

Wenn Sie die IP-Adresse nicht gehen, ermitteln Sie das Gerät im Netzwerk mithilfe von AXIS IP Utility oder AXIS Device.

Geben Sie den Benutzernamen und das Kennwort ein. Wenn Sie zum ersten Mal auf das Gerät zugreifen, müssen Sie ein Administratorkonto erstellen. Siehe Administratorkonto erstellen.

Eine Beschreibung aller Funktionen und Einstellungen in der Weboberfläche von Geräten mit AXIS OS finden Sie unter Hilfe zur Weboberfläche von AXIS OS.

Administratorkonto erstellen

Beim ersten Anmelden an Ihrem Gerät muss ein Administratorkonto erstellt werden.

Einen Benutzernamen eingeben.

Geben Sie ein Passwort ein. Siehe Sichere Kennwörter.

Geben Sie das Kennwort erneut ein.

Stimmen Sie der Lizenzvereinbarung zu.

Klicken Sie auf Konto hinzufügen.

Das Gerät verfügt über kein Standardkonto. Wenn Sie das Kennwort für Ihr Administratorkonto verloren haben, müssen Sie das Gerät zurücksetzen. Siehe Zurücksetzen auf die Werkseinstellungen.

Sichere Kennwörter

Verwenden Sie HTTPS (standardmäßig aktiviert), um Ihr Kennwort oder andere sensible Konfigurationen über das Netzwerk einzustellen. HTTPS ermöglicht sichere und verschlüsselte Netzwerkverbindungen und schützt so sensible Daten wie Kennwörter.

Das Gerätekennwort ist der Hauptschutz für Ihre Daten und Dienste. Produkte von Axis geben keine Kennwortrichtlinien vor, da die Produkte unter den verschiedensten Bedingungen eingesetzt werden.

Doch zum Schutz Ihrer Daten empfehlen wir dringend:

Ein Kennwort zu verwenden, das aus mindestens acht Zeichen besteht, und das bevorzugt von einem Kennwortgenerator erzeugt wurde.

Das Kennwort geheimzuhalten.

Ändern Sie das Kennwort regelmäßig und mindestens einmal jährlich.

Stellen Sie sicher, dass keiner die Gerätesoftware manipuliert hat.

- So stellen Sie sicher, dass das Gerät über seine ursprüngliche AXIS OS-Version verfügt, bzw. übernehmen nach einem Sicherheitsangriff die volle Kontrolle über das Gerät:

Zurücksetzen auf die Werkseinstellungen. Siehe Zurücksetzen auf die Werkseinstellungen.

Nach dem Zurücksetzen gewährleistet Secure Boot den Status des Geräts.

Konfigurieren und installieren Sie das Gerät.

Übersicht über die Weboberfläche

In diesem Video erhalten Sie einen Überblick über die Weboberfläche des Geräts.

Ihr Gerät konfigurieren

Einen I/O-Port konfigurieren

Wechseln Sie zu Device > I/Os and relays > AXIS A9210 > I/Os (Gerät > I/Os und Relais > AXIS A9210 > I/Os).

Klicken Sie auf , um die Einstellungen des I/O-Ports zu erweitern.

Benennen Sie den Port um.

Konfigurieren Sie den Normalzustand. Klicken Sie auf für einen geöffneten Schaltkreis oder auf für einen geschlossenen Schaltkreis.

So konfigurieren Sie den I/O-Port als Eingang:

Klicken Sie unter Direction (Richtung) auf .

Um den Eingangsstatus zu überwachen, schalten Sie Supervised (Überwacht) ein. Siehe Überwachte Eingänge.

- Hinweis

Bei APIs funktionieren die überwachten I/O-Ports anders als die überwachten Eingangsanschlüsse. Weitere Informationen finden Sie in der VAPIX®-Bibliothek.

So konfigurieren Sie den I/O-Port als Ausgang:

Klicken Sie unter Direction (Richtung) auf .

Um die URLs zum Aktivieren und Deaktivieren von verbundenen Geräten anzuzeigen, rufen Sie Toggle port URL (Port-URL umschalten) auf.

Relais konfigurieren

Wechseln Sie zu Device > I/Os and relays > AXIS A9210 > Relays (Gerät > I/Os und Relais > AXIS A9210 > Relais).

Klicken Sie auf , um die Relaiseinstellungen zu erweitern.

Schalten Sie Relay (Relais) ein.

Benennen Sie das Relais um.

Um die URLs zum Aktivieren und Deaktivieren des Relais anzuzeigen, rufen Sie Toggle port URL (Port-URL umschalten) auf.

Einrichten von Regeln für Ereignisse

Weitere Informationen finden Sie unter Erste Schritte mit Regeln für Ereignisse.

Lösen Sie eine Aktion aus

Gehen Sie auf System > Ereignisse und fügen Sie eine Regel hinzu. Die Regel legt fest, wann das Gerät bestimmte Aktionen durchführt. Regeln können als geplant, wiederkehrend oder manuell ausgelöst eingerichtet werden.

Unter Name einen Dateinamen eingeben.

Wählen Sie die Bedingung, die erfüllt sein muss, damit die Aktion ausgelöst wird. Wenn für die Regel mehrere Bedingungen definiert werden, müssen zum Auslösen der Aktion alle Bedingungen erfüllt sein.

Wählen Sie, welche Aktion bei erfüllten Bedingungen durchgeführt werden soll.

- Damit Änderungen an einer aktiven Aktionsregel wirksam werden, muss die Regel wieder eingeschaltet werden.

Weboberfläche

Um sich über alle Funktionen und Einstellungen zu informieren, die in der Weboberfläche von Geräten mit AXIS OS verfügbar sind, rufen Sie die Hilfe zur Weboberfläche von AXIS OS auf.

Mehr erfahren

Analysefunktionen und Anwendungen

Mit den Analysefunktionen und Anwendungen können Sie den Funktionsumfang Ihres Axis Geräts erweitern. Die AXIS Camera Application Platform (ACAP) ist eine offene Plattform, die es anderen Anbietern ermöglicht, Analysefunktionen und andere Anwendungen für Axis Geräte zu entwickeln. Anwendungen können auf dem Gerät vorinstalliert und kostenlos oder für eine Lizenzgebühr heruntergeladen werden.

Benutzerhandbücher zu Axis Analysefunktionen und Anwendungen finden Sie auf help.axis.com.

AXIS Door Monitoring

Diese Anwendung überwacht den Türstatus und zeigt an, ob die Tür geöffnet oder geschlossen ist und ob sie zu lange offen bleibt. Verwenden Sie diese Anwendung beispielsweise an einer Brandschutztür, die kein Schloss benötigt, bei der Sie jedoch wissen müssen, ob sie offen ist.

Eine reguläre Tür verfügt über einen Tür-Sensor, REX, sowie Schlösser und Leser, für die eine Tür-Steuerung erforderlich ist.

Eine Überwachungstür erfordert lediglich einen Türpositionssensor und REX und kann mithilfe eines Netzwerk-I/O-Relaismoduls überwacht werden. An jedes Netzwerk-I/O-Relaismodul können bis zu fünf Überwachungstüren angeschlossen werden.

Einschränkungen

Die Anwendung ist ausschließlich bei AXIS A9210 verfügbar. REX kann nur an I/O 1 und I/O 2 angeschlossen werden, eine Konfiguration von REX auf I 3, I 4 oder I 5 ist nicht möglich.

AXIS Monitoring Door Configuration

| Bezeichnung | Beschreibung |

| Tür | Die Nummer der Tür. |

| DPS-Eingang | Der DPS-Eingang für die Tür. |

| REX-Eingang | Der REX-Eingang für die Tür. |

| Maximale Türöffnungsdauer (s) | Die Anzahl von Sekunden, die die Tür maximal geöffnet bleiben darf. |

| Zugangszeit (s) | Die Anzahl von Sekunden, die die Tür geöffnet bleiben soll, nachdem Zutritt gewährt wurde. |

| Status | Der Zustand der Tür. |

Cybersicherheit

Produktspezifische Informationen zur Cybersicherheit finden Sie im Datenblatt des Produkts auf axis.com.

Ausführliche Informationen zur Cybersicherheit in AXIS OS finden Sie im AXIS OS Härtungsleitfaden.

Axis Edge Vault

Axis Edge Vault stellt eine Hardware-basierte Cybersicherheitsplattform bereit, die das Axis Gerät schützt. Sie bietet Funktionen, die die Identität und Integrität des Geräts gewährleisten und Ihre vertraulichen Daten vor unbefugtem Zugriff schützen. Es sorgt für eine starke Grundlage kryptografischer Berechnungsmodule (Sicherheitselement und TPM) und SoC-Sicherheit (TEE und Secure Boot), die wir mit Expertise in Edge-Gerätesicherheit kombinieren.

Signiertes Betriebssystem

Signiertes OS wird vom Softwarehersteller implementiert, der das AXIS OS-Image mit einem privaten Schlüssel signiert. Wenn die Signatur an das Betriebssystem angefügt wurde, validiert das Gerät die Software vor der Installation. Wenn das Gerät feststellt, dass die Integrität der Software beeinträchtigt ist, wird die Aktualisierung von AXIS OS abgelehnt.

Sicheres Hochfahren

Sicheres Hochfahren ist ein Boot-Prozess, der aus einer ununterbrochenen Kette von kryptografisch validierter Software besteht, die im unveränderlichen Speicher (Boot-ROM) beginnt. Da sicheres Hochfahren auf der Verwendung von signiertem OS basiert, wird sichergestellt, dass ein Gerät nur mit autorisierter Software booten kann.

Sicherer Schlüsselspeicher

Der sichere Schlüsselspeicher ist eine manipulationssichere Umgebung für den Schutz privater Schlüssel und die sichere Ausführung kryptographischer Operationen. Verhindert unbefugte Zugriffe und böswillige Extraktion im Falle eines Sicherheitsverstoßes. Je nach Sicherheitsbedarf kann ein Axis Gerät einen oder mehrere kryptografische Berechnungsmodule haben, die einen durch die Hardware geschützten sicheren Schlüsselspeicher bereitstellen. Je nach Sicherheitsanforderungen kann ein Axis Gerät entweder über ein oder mehrere hardwarebasierte kryptografische Rechenmodule wie ein TPM 2.0 (Trusted Platform Module) oder ein sicheres Element und/oder eine vertrauenswürdige Ausführungsumgebung (Trusted Execution Environment, TEE) verfügen, die einen hardwaregeschützten sicheren Schlüsselspeicher bereitstellen. Darüber hinaus verfügen ausgewählte Axis Produkte über einen nach FIPS 140-2 Level 2 zertifizierten sicheren Schlüsselspeicher.

Axis Geräte-ID

Den Ursprung eines Gerätes überprüfen zu können, ist der Schlüssel zum Vertrauen in die Geräteidentität. In der Produktion wird Geräten mit Axis Edge Vault ein eindeutiges, von der Fabrik bereitgestelltes und IEEE 802.1AR-kompatibles Zertifikat für die Axis Geräte-ID zugewiesen. Dies funktioniert wie ein Reisepass und weist den Ursprung des Gerätes nach. Die Geräte-ID wird sicher und permanent als vom Axis Root-Zertifikat signiertes Zertifikat im sicheren Schlüsselspeicher aufbewahrt. Die Geräte-ID kann über die IT-Infrastruktur des Kunden für ein automatisiertes, sicheres Geräte-Onboarding und sichere Geräteidentifizierung genutzt werden.

Verschlüsseltes Dateisystem

Der sichere Schlüsselspeicher verhindert das böswillige Herausschleusen von Informationen und Veränderungen der Konfiguration, indem es eine starke Verschlüsselung des Dateisystems erzwingt. So wird sichergestellt, dass keine im Dateisystem gespeicherten Daten extrahiert oder manipuliert werden können, wenn das Gerät nicht in Betrieb ist, unbefugte Zugriffe auf das Gerät erfolgen und/oder das Axis Gerät gestohlen wird. Das Read-Write-Dateisystem wird während des sicheren Systemstarts entschlüsselt und dem Axis Gerät zur Verwendung bereitgestellt.

Um mehr zu den Cybersicherheitsfunktionen von Axis Geräten zu erfahren, gehen Sie auf axis.com/learning/white-papers und suchen Sie nach Cybersicherheit.

Technische Daten

Produktübersicht

- Netzwerk-Anschluss

- Position Erdung

- Relaisbrücke

- Stromanschluss

- Relaisanschluss

- Steckverbinder Eingang 1

- RS485 und E/A-Anschluss

- E/A-Anschluss

- Steckverbinder Eingang 2

- Steuertaste

LED-Anzeigen

| LED | Farbe | Anzeige |

| Status | Grün | Leuchtet bei Normalbetrieb grün. |

| Gelb | Dauerhaft beim Hochfahren und beim Wiederherstellen von Einstellungen | |

| Rot | Blinkt langsam bei einem Aktualisierungsfehler. | |

| Netzwerk | Grün | Dauerhaft bei Verbindung mit einem Netzwerk mit 100 MBit/s Blinkt bei Netzwerkaktivität. |

| Gelb | Dauerhaft bei Verbindung mit einem 10 MBit/s-Netzwerk. Blinkt bei Netzwerkaktivität. | |

| Aus | Keine Netzwerk-Verbindung | |

| Stromversorgung | Grün | Normalbetrieb |

| Gelb | Blinkt während einer Firmware-Aktualisierung grün/orange. | |

| Relay | Grün | Relais aktiv.(1) |

| Aus | Relais nicht aktiv. |

- Aktives Relais wenn COM an NO angeschlossen.

Tasten

Steuertaste

- Die Steuertaste hat folgende Funktionen:

Zurücksetzen des Produkts auf die Werkseinstellungen. Siehe Zurücksetzen auf die Werkseinstellungen.

Herstellen einer Verbindung mithilfe eines O3C-Diensts mit nur einem Klick über das Internet. Um eine Verbindung herzustellen, drücken Sie die Taste, lassen Sie sie los und warten Sie, bis die Status LED dreimal grün blinkt.

Anschlüsse

Netzwerk-Anschluss

RJ45-Ethernetanschluss mit Power over Ethernet Plus (PoE+).

UL: Power over Ethernet (PoE) muss ein Power over Ethernet IEEE 802.3 AF/802.3at Typ 1 Klasse 3 oder Power over Ethernet Plus (PoE +) IEEE 802.3at Typ 2 Klasse 4 Power Limited Injector sein, der 44 bis 57 V Gleichstrom, 15,4 W/30 W liefert. Power over Ethernet (PoE) wurde durch UL mit AXIS T8133 Midspan 30 W 1-Port bewertet.

Strompriorität

Dieses Gerät kann entweder über PoE oder Gleichstromeingang mit Strom versorgt werden. Siehe Netzwerk-Anschluss und Stromanschluss.

Wenn PoE und Gleichstrom vor dem Einschalten des Geräts verbunden sind, wird PoE für die Stromversorgung verwendet.

PoE und Gleichstrom sind beide angeschlossen und die Stromversorgung geschieht derzeit über PoE. Bei Verlust von PoE wird das Gerät für die Stromversorgung ohne Neustart mit Gleichstrom verwendet.

PoE und Gleichstrom sind beide angeschlossen und die Stromversorgung geschieht derzeit über Gleichstrom. Bei Verlust des Gleichstroms wird das Gerät neu gestartet und verwendet PoE für die Stromversorgung.

Wenn Gleichstrom beim Start verwendet wird und PoE nach dem Start des Geräts angeschlossen wird, wird Gleichstrom für die Stromversorgung verwendet.

Wenn PoE beim Start verwendet wird und Gleichstrom nach dem Start des Geräts angeschlossen wird, wird PoE für die Stromversorgung verwendet.

Stromanschluss

2-poliger Anschlussblock für die Gleichstromversorgung. Eine den Anforderungen für Schutzkleinspannung (SELV) entsprechende Stromquelle mit begrenzter Leistung (LPS) verwenden. Die Nennausgangsleistung muss dabei auf ≤100 W begrenzt sein oder der Nennausgangsstrom auf ≤5 A.

| Funktion | Kontakt | Hinweise | Technische Daten |

| Erdung Gleichstrom (GND) | 1 | 0 V Gleichstrom | |

| Gleichstromeingang | 2 | Stromversorgung des Geräts bei Nichtverwendung von Power over Ethernet. Hinweis: Dieser Kontakt kann nur für den Stromeingang verwendet werden. | 12 V DC, max 36 W |

UL: Die Gleichstromleistung muss je nach Anwendung über ein UL 603-gelistetes Netzteil mit entsprechenden Nennleistungen bereitgestellt werden.

Relaisanschluss

Ein vierpoliger Anschlussblock für Relais Typ C, der zum Beispiel ein Schloss oder eine Schnittstelle zu einem Tor steuert. Bei Verwendung mit einer induktiven Last wie etwa einem Schloss muss zum Schutz vor Spannungssprüngen eine Diode parallel zur Last geschaltet werden.

| Funktion | Kontakt | Hinweise | Technische Daten |

| Erdung Gleichstrom (GND) | 1 | 0 V Gleichstrom | |

| NEIN | 2 | Schließer-Kontakt. Zum Anschluss von Relaisgeräten. Schalten Sie ein ausfallsicheres Schloss zwischen NO und DC-Masse an. Bei Nichtverwendung der Steckbrücken sind die zwei Relaiskontakte galvanisch vom restlichen Schaltkreis getrennt. | Max. Strom = 2 A Max. Spannung = 30 V DC |

| COM | 3 | Gemeinsam | |

| NC | 4 | Öffner-Kontakt. Zum Anschluss von Relaisgeräten. Schalten Sie ein ausfallsicheres Schloss zwischen NC und DC-Masse an. Bei Nichtverwendung der Steckbrücken sind die zwei Relaiskontakte galvanisch vom restlichen Schaltkreis getrennt. |

Relaisstrombrücke

Die Relaisstrombrücke überbrückt 12 V Gleichstrom oder 24 V Gleichstrom und den Relaiskontakt COM.

Mit ihr kann ein Schloss an die Kontakte GND und NO oder GND und NC geschaltet werden.

| Stromquelle | Maximale Leistung bei 12 V Gleichstrom | Maximale Leistung bei 24 V Gleichstrom |

| Gleichstrom IN | 2000 mA | 1000 mA |

| PoE | 350 mA | 150 mA |

| PoE+ | 1100 mA | 500 mA |

Steckverbinder Eingang 1

Ein 4-poliger Anschlussblock für den Eingang.

Er unterstützt das Überwachen mit Abschlusswiderständen. Bei Unterbrechen der Verbindung wird ein Alarm ausgelöst. Um überwachte Eingänge zu verwenden, Abschlusswiderstände anbringen. Das Anschlussschaltdiagramm für überwachte Eingänge beachten. Siehe Überwachte Eingänge.

| Funktion | Kontakt | Hinweise | Technische Daten |

| Erdung Gleichstrom | 1, 3 | 0 V Gleichstrom | |

| Eingang | 2, 4 | Digitaler Eingang oder überwachter Eingang – Zum Aktivieren an Kontakt 1 oder 3 anschließen, zum Deaktivieren nicht anschließen. | 0 bis max. 30 V Gleichstrom |

Das Kabel darf bis zu 200 m (656 ft) lang sein, wenn es folgende Anforderungen erfüllt: AWG 24.

RS485 und E/A-Anschluss

Ein 8-poliger Anschlussblock mit 4-poligem RS485- und 4-poligem I/O-Stecker.

RS485

| Funktion | Kontakt | Hinweis | Technische Daten |

| Erdung Gleichstrom (GND) | 1 | 0 V Gleichstrom | |

| Gleichstromausgang (+12 V) | 2 | Versorgt Zusatzgeräte, z. B. Modbus-Sensoren, mit Strom. | 12 V Gleichstrom, max 200 mA |

| A | 3 | ||

| B | 4 |

I/O

| Funktion | Kontakt | Hinweis | Technische Daten |

| Digitalausgang | 5 | Bei Verwendung mit einer induktiven Last wie etwa einem Relais muss zum Schutz vor Spannungssprüngen eine Diode parallel zur Last geschaltet werden. | 0 bis max. 30 V Gleichstrom, Open Drain, 100 mA |

| Digitalausgang | 6 | Bei Verwendung mit einer induktiven Last wie etwa einem Relais muss zum Schutz vor Spannungssprüngen eine Diode parallel zur Last geschaltet werden. | 0 bis max. 30 V Gleichstrom, Open Drain, 100 mA |

| Eingang | 7 | Digitaler Eingang oder überwachter Eingang – Zum Aktivieren an Kontakt 1 anschließen, zum Deaktivieren nicht anschließen. | 0 bis max. 30 V Gleichstrom |

| Digitalausgang | 8 | Bei Verwendung mit einer induktiven Last wie etwa einem Relais muss zum Schutz vor Spannungssprüngen eine Diode parallel zur Last geschaltet werden. | 0 bis max. 30 V Gleichstrom, Open Drain, 100 mA |

- Die zulässige Kabellänge für RS485 beträgt bis zu 1000 m (3281 ft), wenn die folgenden Kabelanforderungen erfüllt sind: 1 Twisted Pair mit Schirmung, AWG 24 und Impedanz von 120 Ohm.

- Für E/A darf das Kabel bis zu 200 m (656 ft) lang sein.

E/A-Anschluss

Über den Zusatzanschluss wird Zusatzausrüstung für Funktionen wie Manipulationsalarm, Bewegungserkennung, Ereignisauslösung, Alarmbenachrichtigung und andere angeschlossen. Abgesehen vom Bezugspunkt 0 V Gleichstrom und Strom (Gleichstromausgang) verfügt der Zusatzanschluss über eine Schnittstelle zum:

- Digitaleingang

- Zum Anschließen von Geräten, die zwischen geöffnetem und geschlossenem Schaltkreis wechseln können wie etwa PIR-Sensoren, Tür- und Fensterkontakte sowie Glasbruchmelder.

- Überwachter Eingang

- Ermöglicht das Erfassen von Manipulation an einem digitalen Eingang.

- Digitalausgang

- Zum Anschluss externer Geräte wie Relais und LEDs. Die angeschlossenen Geräte können über das VAPIX® Application Programming Interface oder über die Webseite des Geräts aktiviert werden.

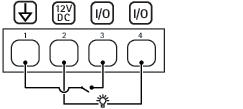

4-poliger Anschlussblock

| Funktion | Kontakt | Hinweise | Technische Daten |

| Erdung Gleichstrom | 1 | 0 V Gleichstrom | |

| Gleichstromausgang | 2 | Kann für die Stromversorgung von Zusatzausrüstung verwendet werden. Hinweis: Dieser Kontakt kann nur als Stromausgang verwendet werden. | 12 V Gleichstrom Maximale Last = 50 mA insgesamt |

| Konfigurierbar (Ein- oder Ausgang) | 3–4 | Digitaler Eingang oder überwachter Eingang – Zum Aktivieren an Kontakt 1 anschließen, zum Deaktivieren nicht anschließen. Um überwachten Eingang zu nutzen, Abschlusswiderstände anschließen. Informationen zum Anschließen der Widerstände bietet der Schaltplan. | 0 bis max. 30 V Gleichstrom |

| Digitaler Ausgang – Interne Verbindung mit Kontakt 1 (Erdschluss Gleichstrom), wenn aktiviert; unverbunden, wenn deaktiviert. Bei Verwendung mit einer induktiven Last, z. B. einem Relais, eine Diode parallel zur Last anschließen, um vor Spannungstransienten zu schützen. Die E/As können eine externe Last von 12 V DC, 50 mA (kombiniert maximal) treiben, wenn der interne 12 V-Gleichspannungsausgang (Pin 2) verwendet wird. Bei der Verwendung von Open-Drain-Anschlüssen in Kombination mit einer externen Stromversorgung können die E/As eine Gleichstromversorgung von jeweils 0 bis 30 V DC, 100 mA bereitstellen. | 0 bis max. 30 V Gleichstrom, Open Drain, 100 mA |

- Erdung Gleichstrom

- Gleichstromausgang 12 V

- E/A als Eingang konfiguriert

- E/A als Ausgang konfiguriert

Steckverbinder Eingang 2

Zwei zweipolige Anschlussblöcke für externe Geräte wie Glasbruchmelder oder Feuermelder.

UL: Der Steckverbinder wurde nicht für die Verwendung als Einbruch- oder Feueralarm von UL bewertet.

| Funktion | Kontakt | Hinweise | Technische Daten |

| Erdung Gleichstrom | 1 | 0 V Gleichstrom | |

| Eingang | 2 | Digitaler Eingang oder überwachter Eingang – Zum Aktivieren an Kontakt 1 anschließen, zum Deaktivieren nicht anschließen. | 0 bis max. 30 V Gleichstrom |

| Funktion | Kontakt | Hinweise | Technische Daten |

| Erdung Gleichstrom | 1 | 0 V Gleichstrom | |

| Eingang | 2 | Digitaler Eingang oder überwachter Eingang – Zum Aktivieren an Kontakt 1 anschließen, zum Deaktivieren nicht anschließen. | 0 bis max. 30 V Gleichstrom |

Überwachte Eingänge

Um überwachte Eingänge zu verwenden, die Abschlusswiderstände wie im Schaltbild unten dargestellt anschließen.

Paralleler Anschluss hat Vorrang

Die Widerstandswerte müssen 4,7 kΩ und 22 kΩ betragen.

Serielle erste Verbindung

Die Widerstandswerte müssen identisch sein und die möglichen Werte sind 1 kΩ, 2.2 kΩ, 4.7 kΩ und 10 kΩ, 1 %, ¼ Watt (Standard).

Es wird empfohlen, verdrillte und geschirmte Kabel zu verwenden. Die Abschirmung an 0 V Gleichstrom anschließen.

| Status | Beschreibung |

| Offen | Der überwachte Schalter befindet sich im offenen Modus. |

| Geschlossen | Der überwachte Schalter befindet sich im geschlossenen Modus. |

| Kurzschluss | Das I/O-Kabel oder das Kabel für die Eingänge 1–5 ist an GND kurzgeschlossen. |

| Schneiden | Das I/O-Kabel oder das Kabel für die Eingänge 1–5 ist unterbrochen und es ist kein Strompfad zu GND vorhanden. |

Fehlerbehebung

Zurücksetzen auf die Werkseinstellungen

Das Zurücksetzen auf die Werkseinstellungen muss mit Umsicht geschehen. Beim Zurücksetzen auf die Werkseinstellungen werden alle Einstellungen einschließlich der IP-Adresse zurückgesetzt.

Um das Produkt auf die Werkseinstellungen zurückzusetzen:

Trennen Sie das Gerät von der Stromversorgung.

Halten Sie die Steuertaste gedrückt und stellen Sie die Stromversorgung wieder her. Siehe Produktübersicht.

Halten Sie die Steuertaste 25 Sekunden gedrückt, bis die LED-Statusanzeige zum zweiten Mal gelb leuchtet.

Lassen Sie die Steuertaste los. Der Vorgang ist abgeschlossen, wenn die LED-Statusanzeige grün wird. Wenn im Netzwerk kein DHCP-Server verfügbar ist, wird dem Gerät standardmäßig eine der folgenden IP-Adressen zugewiesen:

Geräte mit AXIS OS 12.0 oder höher: Zuweisung aus dem Subnetz der verbindungslokalen Adressen (169.254.0.0/16)

Geräte mit AXIS OS 11.11 oder niedriger: 192.168.0.90/24

Mithilfe der Softwaretools für das Installieren und Verwalten, IP-Adressen zuweisen, das Kennwort festlegen und auf das Produkt zugreifen.

Die Parameter können auch über die Weboberfläche des Geräts auf die Werkseinstellungen zurückgesetzt werden. Gehen Sie auf Wartung > Werkseinstellungen und klicken Sie auf Standardeinstellungen.

Optionen für AXIS OS

Axis bietet eine Softwareverwaltung für Geräte entweder gemäß des aktiven Tracks oder gemäß Tracks für Langzeitunterstützung (LTS). Beim aktiven Track erhalten Sie einen kontinuierlichen Zugriff auf alle aktuellen Funktionen des Produkts. Die LTS-Tracks bieten eine feste Plattform, die regelmäßig Veröffentlichungen mit Schwerpunkt auf Bugfixes und Sicherheitsaktualisierungen bereitstellt.

Es wird empfohlen, AXIS OS vom aktiven Track zu verwenden, wenn Sie auf die neuesten Funktionen zugreifen möchten oder Axis End-to-End-Systemangebote nutzen. Die LTS-Tracks werden empfohlen, wenn Sie Integrationen von Drittanbietern verwenden, die nicht kontinuierlich auf den neuesten aktiven Track überprüft werden. Mit LTS kann die Cybersicherheit der Produkte gewährleistet werden, ohne dass signifikante Funktionsänderungen neu eingeführt oder vorhandene Integrationen beeinträchtigt werden. Ausführliche Informationen zur Vorgehensweise von Axis in Bezug auf Gerätesoftware finden Sie unter axis.com/support/device-software.

Aktuelle AXIS OS-Version überprüfen

AXIS OS bestimmt die Funktionalität unserer Geräte. Wir empfehlen Ihnen, vor jeder Problembehebung zunächst die aktuelle AXIS OS-Version zu überprüfen. Die aktuelle Version enthält möglicherweise eine Verbesserung, die das Problem behebt.

So überprüfen Sie die aktuelle AXIS OS-Version:

Rufen Sie die Weboberfläche des Geräts > Status auf.

Die AXIS OS-Version ist unter Device info (Geräteinformationen) angegeben.

AXIS OS aktualisieren

- Bei der Aktualisierung der Gerätesoftware werden Ihre vorkonfigurierten und benutzerdefinierten Einstellungen gespeichert. Axis Communications AB kann nicht garantieren, dass die Einstellungen gespeichert werden, selbst wenn die Funktionen in der neuen AXIS OS-Version verfügbar sind.

- Ab AXIS OS 12.6 müssen Sie jede einzelne LTS-Version zwischen der aktuellen Version Ihres Geräts und der Zielversion installieren. Wenn beispielsweise die derzeit installierte Gerätesoftwareversion AXIS OS 11.2 ist, müssen Sie die LTS-Version AXIS OS 11.11 installieren, bevor Sie das Gerät auf AXIS OS 12.6 aktualisieren können. Weitere Informationen finden Sie unter AXIS OS Portal: Upgrade-Pfad.

- Stellen Sie sicher, dass das Gerät während der Aktualisierung an die Stromversorgung angeschlossen ist.

- Beim Aktualisieren mit der aktuellen AXIS OS-Version im aktiven Track werden auf dem Gerät die neuesten verfügbaren Funktionen bereitgestellt. Lesen Sie vor der Aktualisierung stets die entsprechenden Aktualisierungsanweisungen und Versionshinweise. Die aktuelle AXIS OS-Version und die Versionshinweise finden Sie unter axis.com/support/device-software.

Die AXIS OS-Datei können Sie von axis.com/support/device-software kostenlos auf Ihren Computer herunterladen.

Melden Sie sich auf dem Gerät als Administrator an.

Rufen Sie Maintenance (Wartung) > AXIS OS upgrade (AXIS OS-Aktualisierung) auf und klicken Sie Upgrade (Aktualisieren) an.

- Nach der Aktualisierung wird das Produkt automatisch neu gestartet.

Technische Probleme und mögliche Lösungen

Probleme beim Aktualisieren von AXIS OS

Aktualisierung von AXIS OS fehlgeschlagen Nach fehlgeschlagener Aktualisierung lädt das Gerät erneut die Vorversion. Die häufigste Fehlerursache ist, wenn eine falsche AXIS OS-Datei hochgeladen wurde. Überprüfen, ob der Name der AXIS OS-Datei dem Gerät entspricht und erneut versuchen. |

Probleme nach der AXIS OS-Aktualisierung Bei nach dem Aktualisieren auftretenden Problemen die Installation über die Wartungsseite auf die Vorversion zurücksetzen. |

Probleme beim Einrichten der IP-Adresse

IP-Adresse kann nicht eingestellt werden

|

Probleme beim Zugriff auf das Gerät

Anmeldung bei Gerätezugriff über einen Browser nicht möglich Stellen Sie bei aktiviertem HTTPS sicher, dass Sie das richtige Protokoll (HTTP oder HTTPS) bei der Anmeldung verwenden. Gegebenenfalls müssen Sie manuell Bei Verlust des Kennworts für das Haupt-Konto müssen Sie das Gerät auf die Werkseinstellungen zurücksetzen. Anweisungen finden Sie unter Zurücksetzen auf die Werkseinstellungen. |

Die IP-Adresse wurde von DHCP geändert Von einem DHCP-Server zugeteilte IP-Adressen sind dynamisch und können sich ändern. Wenn die IP-Adresse geändert wurde, das Gerät mit AXIS IP Utility oder AXIS Camera Management im Netzwerk zu ermitteln. Das Gerät anhand seiner Modellnummer, Seriennummer oder anhand des DNS-Namens (sofern der Name konfiguriert wurde) ermitteln. Bei Bedarf können Sie manuell eine statische IP-Adresse zuweisen. Anweisungen dazu finden Sie auf axis.com/support. |

Zertifikatfehler beim Verwenden von IEEE 802.1X Damit die Authentifizierung ordnungsgemäß funktioniert, müssen die Datums- und Uhrzeiteinstellungen des Axis Geräts mit einem NTP-Server synchronisiert werden. Gehen Sie auf Einstellungen > System > Datum und Uhrzeit. |

Der Browser wird nicht unterstützt. Eine Liste der empfohlenen Browser finden Sie unter Unterstützte Browser. |

Externer Zugriff auf das Gerät ist nicht möglich Für den externen Zugriff auf das Gerät wird die Verwendung einer der folgenden Anwendungen für Windows® empfohlen:

Auf axis.com/vms finden Sie Anweisungen und die Download-Datei. |

Probleme mit MQTT

Verbindung über Port 8883 mit MQTT über SSL kann nicht hergestellt werden Die Firewall blockiert den Datenaustausch über Port 8883, da dieser als unsicher gilt. In einigen Fällen stellt der Server/Broker möglicherweise keinen bestimmten Port für die MQTT-Kommunikation bereit. Möglicherweise kann MQTT über einen Port verwendet werden, der normalerweise für HTTP/HTTPS-Datenverkehr verwendet wird.

|

Probleme beim Betrieb des Geräts

Die Frontheizung und der Scheibenwischer funktionieren nicht Sollten die Frontheizung oder der Scheibenwischer nicht eingeschaltet werden, überprüfen Sie bitte, ob die obere Abdeckung ordnungsgemäß an der Unterseite des Gehäuses befestigt ist. |

Falls Sie hier nicht das Gesuchte finden, bitte den Bereich „Fehlerbehebung“ unter axis.com/support aufrufen.

Support

Weitere Hilfe erhalten Sie hier: axis.com/support.