本マニュアルについて

目的

AXIS T8504-Eは屋外対応のPoEスイッチです。 本製品の主なメリットは、屋外での使用が可能であること、また、さらに100 m 延長することで、スイッチと電源装置間のネットワークの最大到達距離を合計200 mに延長できるとともに、ネットワークに接続されたPoE装置に最大2x60 Wと2x30 Wの電力を供給できることです。

本ユーザーマニュアルでは、AXIS IPv4/IPv6、VLAN、RADIUS、TACACS+、webインターフェース、SNMP、SSHを介して、AXIS T8504-Eを管理する方法について説明します。

対象読者

本ユーザーマニュアルは、以下に関する知識を持つネットワーク管理者、監視責任者、設置技術者を対象としています。

ネットワークの基本概念と用語

VLANを含むネットワークトポロジー

ネットワークプロトコル

RADIUSおよびTACACS+などのユーザー認証プロトコル

関連ドキュメント

詳細については、以下のドキュメントを参照してください。

本製品のインストールガイド

RFC3621 SNMP MIBおよびプライベートMIB

T8504-EセキュアWebサーバー用の証明書の作成

略語

略語 | 説明 |

8021. Q | VLANと同じ |

DES | データ暗号化標準 |

DGW | デフォルトゲートウェイ |

DHCPv4 | Dynamic IPv4 Host Configuration Protocol |

DHCPv6 | Dynamic IPv46 Host Configuration Protocol |

IPv4 | 32ビット長のIPアドレス |

IPv6 | 128ビット長のIPアドレス |

MD5 | メッセージダイジェストアルゴリズム |

MDI | Media Dependent Interface |

MIB | 管理情報ベース |

PoE | Power over Ethernet |

RADIUS | リモート認証ダイヤルインユーザーサービス |

SFP | ファイバーインターフェース、小型フォームファクタープラグ |

SHA | メッセージダイジェストアルゴリズム |

SNMP | Simple Network Management Protocol |

SSH | Secure Shell |

SSL | Secure Sockets Layer |

Syslog | システムログ |

TACACS+ | Terminal Access Controller Access-Control |

TFTP | Trivial File Transfer Protocol |

TLS | Transport Layer Security |

VLAN | 仮想ローカルエリアネットワーク |

一般情報

機能

システムネットワーク管理を介して多くの機能を利用できます。

アクティブなPoEポートに影響を与えることなく、ランタイム中にソフトウェアを簡単に更新

リモートデバイスのグラフィカル表示による設定とリアルタイム監視

システムステータスの表示

PoEイベント、無効なリモートユーザーアクセス、初期DHCPv4/v6アドレスなどに関するレポートを提供するSysLog。

PoE受電側装置の着脱など、さまざまなPoEイベントを報告するSNMPトラップ

イーサネットスイッチネットワーク機能

10 Mbit、100 Mbit、1000 Mbit半二重および1000 Mbit全二重のイーサネット速度に対応した、防塵防滴型RJ45イーサネットポートを4つ搭載

単一の防塵防滴型SFPイーサネットポート

8K内部MACアドレス検索エンジン

VLAN — アクセス、トランク、フィルター処理されたトランク

Auto MDIX

10KBジャンボフレーム

PoE機能

以下のPoEオプションを利用できます。

2つの4ペアPoEポート、ポートあたり最大60 Wを供給します。

2つのIEEE 802.3at PoEポート、ポートあたり最大30 Wを供給します。

PoE有効/無効 、PoEポートの電源出力を有効または無効にします。 イーサネットデータは常に有効です。

リモートデバイスリセット、接続されている受電側装置をリセットします。 装置は、電源が一時的にオフになった後、オンに戻ります。

サポートされるネットワークプロトコル

以下のネットワークプロトコルがサポートされています。

IPv4 - 32ビット長のIPアドレス (静的/DHCPv4)

IPv6 - 128ビット長のIPアドレス (静的/DHCPv6)

VLAN - アクセス、トランク、フィルター処理されたトランク

ユーザーアクセスとセキュリティ

アクセスのオプション

以下の異なるインターフェースを介してユニットにアクセスできます。

Webブラウザーを介したwebインターフェース - ユニットPoEステータス、ネットワークステータス、ユニット設定、ユニットの生産情報 を表示します。

HTTPは、Webベースの使いやすい設定インターフェースです。

HTTPS-TLSは、セキュリティで保護された、Webベースの使いやすい設定インターフェースです。

SNMP管理アプリケーションを介したSNMP - ネットワーク(MIB-II RFC1213) を介してユニットを監視し、ユニットPoE機能 (RFC3621) を監視または設定します。

セキュリティで保護されていないSNMP管理用のSNMPv2c

セキュリティで保護され、暗号化された管理用のSNMPv3

ネットワーク統計用のRFC1213 MIB-II

PoE SNMP MIB用のRFC3621

RFC3621 PoE MIB用プライベートMIB拡張

IP-MIB、TCP-MIB、UDP-MIBなど、さまざまなインフラストラクチャおよびネットワークMIB。

SSHクライアントを介したSSH - 本体のPoE電源レポート、ネットワークステータス、ユニットの設定、生産情報の表示、ソフトウェアの更新、PoE機能の有効化/無効化、リモートネットワークデバイスへのpingによる接続性のテストなどを行います

リモートユーザー認証

ユーザーアクセスは、以下の方法で管理できます。

ローカル - ユーザー名とパスワードはデバイスによってローカルに管理されます

RADIUS - ユーザー名とパスワードは、ネットワークを介してRADIUSサーバーによって認証されます。

TACACS+ - ユーザー名とパスワードは、ネットワークを介してTACACS+サーバーによって認証されます。

セキュリティプロトコル

本ユニットへのアクセスに使用されるWeb HTTPおよびHTTPS、SNMPv2、SNMPv3、SSHには、それぞれ異なるレベルのセキュリティ強度があります。 また、リモートユーザー認証に使用されるRADIUSおよびTACACS+は、さまざまなセキュリティレベルを提供します。

SNMPv1とSNMPv2は、Get/Set/Trap認証にコミュニティ文字列を使用します。 SNMPv1およびSNMPv2は、コミュニティ文字列のパスワードがネットワークスニッフィングデバイスによって容易に傍受されるため、安全性の低いプロトコルと考えられています。

SNMPv3は、SNMPパケットの最上位に認証と暗号化のレイヤーを追加することで、SNMPv1/v2のセキュリティ問題を解決します。

デフォルトのユニットIP、ユーザー名、パスワード

本製品には、以下に示す工場出荷時のユーザー名とパスワードが同梱されています。

ユニットのデフォルトIPv4アドレス

IP = 192.168.0.254

マスク = 255.255.255.0

Web HTTP/HTTPSおよびSSH

ユーザー名 = root

パスワード = 装置のラベルに記載のデフォルトパスワードを参照

SNMPv2

GETコミュニティ文字列 = public

SETコミュニティ文字列 = write

Readコミュニティ = public

Writeコミュニティ = write

トラップコミュニティ = public

SNMPv3

ユーザー名 = admin

認証パスワード (MD5) = password

プライバシーパスワード (DES) = password

認証および暗号化モード = MD5+DES

SNMPv3通知

ユーザー名 = trap

認証パスワード = password

プライバシーパスワード = password

認証と暗号化モード = なし

ユーザー名とパスワードを回復する方法については、ユーザー名とパスワードの回復を参照してください。

ユーザー名とパスワードの回復

リカバリー手順はローカルLANからのみ行うことができ、インターネットや他のIPネットワークからは行うことができません。 ユーザーは、必要に応じてユニットの電源を切る必要があります。 すべてのPoEポートが切断されていること、アクティブなイーサネットリンクがユニットに1つしか接続されていないことが必要です。

Windows 7またはWindows 8にTelnetクライアントサービスを追加する必要がある場合があります。

ユニットの電源オンからユーザー名とパスワードが適用されるまでのリカバリー手順全体は、120秒未満で行う必要があります。

1本のイーサネットケーブルを除き、すべてのPoEポートをユニットから取り外します。 1つのイーサネットポートのみがアクティブである必要があります。

ファイアウォールをオフにするか、UDPポート514を有効にします。その後、お使いのコンピューターでIPv4対応のSysLogサーバーを実行します。

ユニットの電源をオフにします。 10秒待って、ユニットの電源をオンに戻します。

約15秒後に、SysLogメッセージが表示されます。 ユニットのリンクローカルIPv6アドレスを識別します。 リンクローカルIPv6アドレスは、常にFE80で始まります。

コンピューターでコマンドウィンドウを開きます。

Windows 7の場合は、[Start (スタート)] に移動し、「cmd」と入力します。

Windows 8では、Windows キーと R キーを押し、「cmd」と入力します。

「ipconfig」と入力して、リンクローカルIPv6アドレスの仮想インターフェースインデックスを識別します。 仮想インターフェースインデックスは%の後の数字で示されます。 例: fe80::9c39:db8b:62de:7bv4%17

「Telnet [unit Local-link IPv6 address][%virtual interface number] 2525」と入力してSSH接続を準備しますが、Enterキーは押さないでください。. 例: Telnet fe80::9c39:db8b:62de:7bv4%17 2525

ユニットの電源をオフにします。 10秒待って、ユニットの電源をオンに戻します。

30秒待ってから、Enter キーを押して、TCPポート2525でTelnetセッションを開始します。

ユーザー名に「axispasswordrecoveryを、パスワードに「axispasswordrecovery」をそれぞれ入力します。 ユニットネットワーク設定を含め、ユニット全体を工場出荷時の設定にリストアするリカバリアオプションが表示されます。

「 Y 」キーを押してユニットをリストアします。 本ユニットはデフォルトのIPv4 192.168.0.254で再起動します。ユーザー名に「root」と入力し、デバイスのラベルに印刷されているデフォルトのパスワードを使用します。

初回設定

ユニットを初めて設定する場合は、以下の操作を行います。

PCイーサネットネットワークインターフェースを以下のIPv4パラメーターに設定します。

PC IPv4アドレス: 192.168.0.40

PC IPv4マスク: 255.255.255.0

PCイーサネットネットワークインターフェースをユニットのイーサネットポートに接続します。

Webブラウザーを開き、アドレスフィールドに「192.168.0.254」と入力します。

デフォルトのユーザー名とパスワードでログインします。デフォルトのユニットIP、ユーザー名、パスワードを参照してください。

ユニットを設定します。 ユーザー名とパスワードをデフォルト値以外に変更することを推奨します。

IPネットワークでのユニットの識別

本ユニットは、IPネットワーク上で本ユニットの位置を特定するために、電源投入時にブロードキャスト形式255.255.255.255でIPv4 SysLogメッセージ#0を送信します。 LANを介して接続されている任意のSysLogサーバーは、このSysLogメッセージを受信します。 オプションのSysLogサーバー1および2が設定されている場合は、同じSysLogメッセージがこれらのサーバーにも送信されます。

本ユニットはメッセージを2回送信します。 これにより、ネットワーク構成に関わらず、SysLogサーバーはSysLogメッセージを確実に受信します。 このメッセージは、VLAN設定が行われる前にまず送信され、その後VLAN設定が行われた後に再び送信されます。

SysLogメッセージ#0には、ネットワーク経由でこのユニットにアクセスできるようにするために必要な情報がすべて含まれています。

例: MsgID#000 - System UP. APP:v3.51.06 BOOT:v3.16 RST:Power-On BOOT:0=[APP OK] Host:axis-00055A034B49 MAC:00:05:5a:03:4b:49 VLAN:YES VLAN_MNGR:5 VLAN_UPLINK_PORT:3 VLAN_UPLINK_MODE:TRUNK DHCPv4:No IP1v4:192.168.0.254/24 DHCPv6:No IP1v6:2345::205:5AFF:FE03:4B49/64 IP2v6:FE80::205:5AFF:FE03:4B49/64

フィールド | 値 | 説明 |

| SysLogメッセージ番号 | |

|

| ユニットのアプリケーションソフトウェアバージョン |

|

| ソフトウェア更新に使用されるユニットのブートバージョン |

|

| リセット理由 |

|

| |

|

| axisの後にユニットのMACアドレスが続きます |

|

| ユニットのMACアドレス |

|

| VLANステータス、有効化済みまたは無効化済み |

|

| ユニットの管理に使用されるイーサネットポート番号 |

|

| 管理ポートはアクセスまたはトランクとして設定されています |

|

| DHCPv4、はいまたはいいえ |

|

| ユニットのIPv4アドレス |

|

| DHCPv6、はいまたはいいえ |

|

| ユニットのIPv6アドレス |

|

| ユニットのリンクローカルIPv6アドレス |

webインターフェース

webインターフェースメニュー

ステータス

ユニットのステータスを表示するには、[Status (ステータス)] に移動します。 このページは数秒ごとに自動的に更新されます。

PoE設定 (有効または無効) に関係なく、イーサネットネットワークリンクは常に有効です。

| パラメーター | 説明 |

| 青色の記号 — PoE電源が供給されている 灰色の記号 — PoE電源なし |

| 青色の記号 — PoEポート有効 灰色の記号 — PoEポート無効 |

| 青色の記号 — イーサネットリンクがオン 灰色の記号 — イーサネットリンクなし |

| 青色の記号 — SFPモジュールがアップリンクポートに挿入されています 灰色の記号 — アップリンクポートにSFPモジュールが挿入されていません |

| Network (ネットワーク) | イーサネットリンクの速度 (10/100/1000 MB) とネットワーク接続の有無を報告します。 |

| Status (ステータス) | PoEポートステータス (有効、無効、電力供給中など) を報告します。 |

| Power usage (電力使用量) | 実際の消費電力と供給できる最大電力をレポートします。 |

| PoE reset (PoEリセット) | PoEポートの電源をオフにし、PoE電源をオンに戻すには、[Reset (リセット)] をクリックします。 注 SSHまたはSNMPによって無効になっているPoEポートは、PoEリセット後に有効になります。 |

| Total power usage (合計電力使用量) | すべてのPoEポートで消費されている集計電力と、内部電源電源の電力機能に対する消費電力の割合を報告します。 |

ベーシック

製品に関する基本情報を表示するには、[Basic (ベーシック)] に移動します。

- 使用中のIPアドレス

- IPv4およびIPv6アドレス、マスク、デフォルトゲートウェイ、ドメイン名サーバー (DNS) の情報を表示するには、[IP address in use (使用中のIPアドレス)] に移動します。

- 製品情報

- 製品名、シリアル番号、ソフトウェアバージョン、PoEファームウェアバージョンなどの一般的な製品情報や、SFPタイプ、ベンダー、製品番号、シリアル番号などのSFPモジュール情報を表示するには、[Product information (製品情報)] に移動します。

- ネットワーク設定

- DHCPの有効化/無効化、IPv4、IPv6、ネットワークホスト名の設定を行うには、[Network configuration (ネットワーク設定)] に移動します。 ホスト名は、DHCPv4/v6サーバーにユニット名を登録するためにIPv4とIPv6の両方で使用されます。 なお、IPv6ではFQDNの用語をホスト名として使用します。

- ネットワークサービスIPv4/IPv6

- DNSサーバーとSysLogサーバーを設定するには、[Network services IPv4/IPv6 (ネットワークサービスIPv4/IPv6)] に移動します。

- PoE設定

- PoEポート電力を設定するには、[ PoE configuration (PoE設定)] に移動します。 4つのPoEポート間で異なる電力供給を行う4つのPoE電力方式を採用しています。 4つのオプションはすべて、ユニットの最大電力容量に準拠しています。

60 W: イーサネットケーブル内の4ペアで電力を供給します。 各ペアで最大30 Wを供給します。

30 W: イーサネットケーブル内の4ペアのうち、2ペアで電力を供給します。

15.4 W: イーサネットケーブル内の4ペアのうち、2ペアで電力を供給します。

– –: PoE電力なし。 イーサネットポートは有効で、機能しますが、PoEは無効です。

セキュリティ

セキュリティ設定

リモートWebまたはSSHアクセス用のユニットユーザー名とパスワードを設定するには、[Security configuration (セキュリティ設定)] に移動します。

ユーザー名とパスワードフィールドには、ASCII文字33~90番と94~122番のみを使用できます。

HTTPS

HTTPまたはHTTPS (セキュリティで保護されたWeb) を使用するかどうかを設定するには、[HTTPS] に移動します。 HTTPSを有効にすると、Webネットワークトラフィックの暗号化にTLSv1.2が使用されます。

HTTPS経由でユニットにアクセスするたびにWebブラウザーの警告がでないようにするには、Webブラウザーに例外ルールを追加してWebブラウザーにWebサイトが正当であると指定するか、自己署名/CA署名証明書をアップロードします。

RADIUS/TACACS+

RADIUS/TACACS+は、ユーザーがWebまたはSSHを介してユニットにアクセスする際のリモートユーザー認証を有効にします。 ユーザー名とパスワードは、RADIUS/TACACS+サーバーによって認証されます。

RADIUS/TACACS+の利点は、特に多くのネットワーク装置を管理する必要がある場合に、ユーザー名とパスワードを簡単に更新できる点です。

RADIUS/TACACS+の短所は、両方のRADIUS/TACACS+サーバーがダウンしている場合、ユニットにアクセスできない点です。 [Local login fallback (ローカルログインフォールバック)] を有効にすることで、RADIUS/TACACS+サーバーからの応答がない場合にはいつでも、ローカルのユーザー名とパスワードを使用できます。

| パラメーター | 説明 |

| Enable authentication (認証を有効にする) | RADIUS/TACACS+を有効または無効にするかを設定します。 RADIUS/TACACS+を無効にすると、ローカルのユーザー名とパスワードが使用されます。 |

| Enable local login fallback (ローカルログインフォールバックを有効にする) | ローカルログインフォールバックを有効にすると、RADIUS/TACACS+サーバーからの応答がない場合は常にローカルユーザー名とパスワードが使用されます。 これは、サーバーがダウンした場合や、ネットワークの問題の発生時に起こる可能性があります。 |

| Authentication protocol (認証プロトコル) | RADIUSまたはTAACS+認証プロトコルのいずれかを選択します。 |

| Shared secret (共有秘密) | ユニットとRADIUS/TACACS+サーバーの両方で、同じ秘密キー文字列を設定する必要があります。 |

| Primary server IP address (プライマリサーバーIPアドレス) | メインのRADIUS/TACACS+サーバーにアクセスするために使用するプライマリIPv4、IPv6、またはホスト名を設定します。 |

| Secondary server IP address (セカンダリサーバーIPアドレス) | メインのRADIUS/TACACS+サーバーにアクセスするために使用するセカンダリIPv4、IPv6、またはホスト名を設定します。 |

| Timout (Sec) (タイムアウト (秒)) | 応答タイムアウトの時間を設定します。 |

| パラメーター | 説明 |

| Authentication UDP port (認証UDPポート) | RADIUSサーバーで使用するUDPポートを設定します。 |

| パラメーター | 説明 |

| Authentication TCP port (認証UDPポート) | TACACS+サーバーで使用するTCPポートを設定します。 |

ソフトウェアバージョン3.51.06では、IPv4を介したRADIUS/TACACS+サーバーへのアクセスは、IPv4アドレスまたはDNSサーバーで解決されるホスト名でのみサポートされています。

RADIUS/TACACS+のテスト

RADIUS/TACACS+をアクティブにする前にその設定を確認するには、[Test RADIUS/TACACS+ (RADIUS/TACACS+のテスト)] に移動します。

テスト中は、[Enable authentication (認証を有効にする)] を無効にする必要があります。

[Enable authentication (認証の有効化)] を無効にした状態で、すべてのRADIUS/TACACS+パラメーターを設定してください。

設定ファイルを保存します。 そうしない場合、各テストの後でパラメーターが保存された値にリストアされ、保存されていない値は消去されます。

ユーザー名とパスワードを入力します。

[Test configuration (設定のテスト)] をクリックします。 待機中のメッセージが表示され、続いて OKまたはFAILが表示されます。

必要に応じて、設定を変更して保存し、再度テストします。

テスト結果がOKの場合は、Enable authentication (認証を有効にする)] を [enabled (有効化済み)] に設定します。 設定を保存します。これにより、RADIUS/TACACS+設定がアクティブになります。

VLAN設定

VLAN設定サニティチェックは、ユニットの電源投入時、およびWebを介してVLAN設定の変更が要求された場合に行われます。 サニティチェックは、VLAN設定を適用した後にユニットがネットワーク上で管理可能な状態に維持されていることを確認するためのものです。 新しいVLAN設定によってユニットが管理できなくなる可能性がある場合、Webを介した要求に対してエラーメッセージがWebページに表示されます。 電源投入時に問題が検知されると、ユニット設定は工場出荷時の設定にリストアされます。

| パラメーター | 説明 |

| Enable VLAN (VLAN の有効化) | VLAN機能を有効または無効にします。 |

| Management uplink port (管理アップリンクポート) | このパラメーターは、実際のVLANトラフィックに影響しません。 管理用アップリンクポートは、新しいVLAN設定が、このポートからのVLANを介した管理からユニットをブロックする可能性があるかどうかを評価するためにユニットを支援します。 競合の可能性がある場合は、エラーメッセージが表示され、新しいVLAN設定が拒否されます。 |

| Management VLAN ID (管理VLAN ID) | VLANが有効なときにユニットの管理に使用するVLAN IDを設定します。 |

| パラメーター | 説明 |

| VLAN mode (VLANモード) | イーサネットポートごとにVLANモードをアクセスまたはトランクに設定します。 Access (アクセス) — VLANは、パケットアクセスを特定のポートのみに分割または制限するためにユニット内部でのみ使用されます。 VLANアクセスポートで受信された着信VLANタグ付きパケットは破棄されます。 VLANアクセス着信パケットのユニットパケットにVLANタギングが追加されます。 ユニット内部のVLANタギングは、VLANアクセス送信パケットでは削除されます。 Trunk (トランク) — すべてのイーサネットパケットにVLANタグが付けられます。 VLANトランクポートで受信された、タグ付けされていないVLANパケットは破棄されます。 |

| Access mode VLAN ID (アクセスモードのVLAN ID) | ポートがアクセスとして設定された場合に使用されるVLAN IDを設定します。 ユニットの内部管理ポートはアクセス専用として機能します。 これには、1つの管理VLAN IDからのみアクセスできます。 |

| TRUNK - Filter unknown VLAN (TRUNK - 不明なVLANをフィルタリング) | VLANトランクポートをフィルター処理済みまたはフィルター処理なしとして設定します。 Enabled (有効) — トランクVLANリストで指定された一部のVLAN IDからのデータフローだけがVLANトランクポートを通過します。 他のすべてのVLANタグ付きトラフィックは破棄されます。 Disabled (無効) — すべてのVLAN IDからのデータフローがVLANトランクポートを通過します。 |

| TRUNK VLANs | [TRUNK - Filter unknown VLAN (TRUNK - 不明なVLANをフィルター処理する)] が有効な場合は、VLANトランクポートを通過する可能性があるVLAN IDを一覧表示します。 |

SNMP設定

SNMPv2cおよびSNMPv3に適用されるパラメーターを設定するには、[SNMP configuration (SNMP設定)] に移動します。

| パラメーター | 説明 |

| Enable SNMPv2c (SNMPv2cの有効化) | SNMPv2cサポートを有効または無効にします。 |

| Read community (読み取りコミュニティ) | SNMPv2c GETコミュニティ文字列を設定します。 例: public。 |

| Write community (書き込みコミュニティ) | SNMPv2c SETコミュニティ文字列を設定します。 例: private。 |

| Trap community (トラップコミュニティ) | SNMPv2cトラップコミュニティ文字列を設定します。 例: public。 |

| パラメーター | 説明 |

| System contact (システム連絡先) | SNMP MIB-IIシステム連絡先OiD文字列を設定します。 例: John。 |

| System name (システム名) | SNMP MIB-IIシステム名を設定します。例: My Unit。 |

| System location (システムの場所) | SNMP MIB-IIシステムの場所を設定します。 例: University。 |

| パラメーター | 説明 |

| Enable notification (通知を有効にする) | 次のPoEトラップレポートを有効または無効にします。

|

| Notify exceeded power usage (1-99%) (超過した電力使用量 (1~99%) を通知) | 有効にすると、ユニットの最大電力に対するユニットの合計消費電力の割合 (xy%) が指定した値を超えたり下回ったりしたときに、ユーザーに通知されます。 |

| パラメーター | 説明 |

| Enable SNMPv3 (SNMPv3を有効にする) | SNMPv3のサポートを有効または無効にします。 |

| User name (ユーザー名) | SNMPv3ユーザー名文字列を設定します。 |

| Authentication password (認証パスワード) | MD5/SHAで使用するSNMPv3パスワードを設定します。 |

| Privacy password (プライバシーパスワード) | DES/AESで使用するSNMPv3パスワードを設定します。 |

| Authentication and encryption mode (認証および暗号化モード) | SNMPv3認証および暗号化モードを設定します。 None (なし) — 認証または暗号化はありません。つまりセキュリティはありません。 MD5 — 暗号化なしのMD5認証。 パケットは変更される可能性があり、ネットワークスニッファーによって容易に解析することができます。 SHA — 暗号化なしのSHA認証 MD5+DES — MD5認証およびDES暗号化 SHA+DES — SHA認証とDES暗号化 MD5+AES — MD5認証とAES暗号化 SHA+AES — SHA認証とAES暗号化 |

| パラメーター | 説明 |

| User name (ユーザー名) | SNMPv3通知のユーザー名文字列を設定します。 |

| Authentication password (認証パスワード) | MD5/SHAで使用するSNMPv3通知パスワードを設定します。 |

| Privacy password (プライバシーパスワード) | DES/AESで使用するSNMPv3通知パスワードを設定します。 |

| Authentication and encryption mode (認証および暗号化モード) | SNMPv3認証と暗号化モードを設定します。 None (なし) — 認証または暗号化はありません。つまりセキュリティはありません。 MD5 — 暗号化なしのMD5認証。 パケットは変更される可能性があり、ネットワークスニッファーによって容易に解析することができます。 SHA — 暗号化なしのSHA認証 MD5+DES — MD5認証およびDES暗号化 SHA+DES — SHA認証とDES暗号化 MD5+AES — MD5認証とAES暗号化 SHA+AES — SHA認証とAES暗号化 |

| パラメーター | 説明 |

| Trap manager #1 (トラップマネージャー#1) | コールドスタートなどのユニットトラップレポートを受信するリモートSNMPマネージャーサーバーの最初のIPv4/IPv6/DNS名を設定します。 |

| Trap manager #2 (トラップマネージャー#2) | コールドスタートなどのユニットトラップレポートを受信するリモートSNMPマネージャーサーバーの2つ目のIPv4/IPv6/DNS名を設定します。 |

メンテナンス

- リセット

- リセットには以下に示す4つの異なるオプションがあります。

[Do a safe restart without losing PoE power (PoE電源を失わずに安全な再起動を行う)] では、内部のネットワークマネージャーと内部のイーサネットスイッチをリセットし (ネットワークは数秒間停止します)、PoE電源は変更しません。 受電側装置は、リセットが行われなかった場合と同様に通常の動作を続けます。

[Do a safe restart (安全な再起動を行う)] では、内部ネットワークマネージャー、内部PoEコントローラー、内部イーサネットスイッチをリセットします。

[Restore the factory values but keep the IP settings (工場出荷時の値にリストアするが、IP設定を維持する)] では、ユニット設定を工場出荷時の設定にリセットし、IPv4/IPv6ネットワーク設定は変更されません。 VLANおよびRADIUS/TACACS+は無効になります。 以前のようにネットワークを介してユニットにアクセスするオプションが維持されます。

[Restore all factory values (すべての工場出荷時の値をリストアする)] では、ユニットを工場出荷時の設定にリストアします。 ユニットIPは192.168.0.254に設定され、VLANは無効になります。

- ファームウェアのアップグレード

- ファームウェアのアップグレードでは、内部ネットワークマネージャーだけがアップグレードされます。 PoEファームウェアは変更されません。 このアップグレードは、最大で10分ほどかかります。 この間、ネットワークスイッチの機能は停止しませんが、ユニットは管理できなくなります。 PoE機能はアクティブのままですが、ネットワークトラフィックが数秒間中断される場合があります。

- 製品の設定

- 製品設定ファイルをダウンロードまたはアップロードするには、[Product configuration (製品の設定)] に移動します。 この機能は、ユニット設定のバックアップ、オフラインでのユニット設定の変更、または複数のユニットを簡単に設定するためのマスター設定ファイルの作成に使用できます。

SSHシリアルインターフェース

SSHインターフェースは、PoEファームウェアの更新など、さまざまなメンテナンスタスク用に設計されています。また、SSHに慣れているIT管理者にとって簡単で便利なインターフェースを提供するように設計されています。 SSHの使用を簡素化するために、SSHインターフェースはメニューで操作されます。

SSHはパスワードで保護され、Webアクセスと同じユーザー名およびパスワードを共有します。

SSHは、RADIUSおよびTACACS+のユーザー名とパスワードの認証をサポートします。

SSHを介してユニットにアクセスできるのは、一度に1人のリモートユーザーのみです。 1人目のSSHユーザーがアクティブな状態で、2人目のリモートSSHユーザーが本ユニットにアクセスしようとした場合、2人目のSSHユーザーにメッセージが表示され、後でSSHを介して再接続を試みるように要求されます。

非アクティブ (リモートユーザーによるキー入力なし) のSSHセッションは、3分後に自動的に終了します。

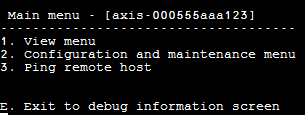

メインメニュー

アクセスしたユニットを簡単に識別できるように、メインメニューのタイトルの右側にユニットのホスト名文字列が表示されます。 これは、ユーザーが複数のユニットを使用している場合に特に便利です。

表示メニュー

[View menu (表示メニュー)] には、PoEポートのステータス、ネットワークパラメーターなどの情報、およびユニットに関する情報が表示されます。

メニュー項目 | 説明 |

1. View PoE ports status (PoEポートのステータスを表示) | このメニュー項目に移動して、以下の情報を取得します。

|

2. View network parameters (ネットワークパラメーターを表示) | このメニュー項目に移動して、以下の情報を取得します。

|

3. View unit information (ユニット情報の表示) | このメニュー項目に移動して、ユニットの生産パラメーターの概要を取得します。

|

設定とメンテナンスメニュー

ユニットを設定またはリセットするか、ソフトウェアを更新するには、[Configuration and maintenance menu (設定とメンテナンスメニュー)] に移動します。

メニュー項目 | 説明 |

1. Enable/Disable PoE port (PoEポートの有効化/無効化) | PoEポートを有効または無効にします。 イーサネットリンクは、電源が供給されている場合でも有効のままです。 |

2. Download WEB SSL certificate from TFTP server (reset only web server) (TFTPサーバーからWeb SSL証明書をダウンロード (Webサーバーのみリセット)) | 自己署名証明書またはCA署名証明書をTFTPサーバーからダウンロードし、Webブラウザーでセキュリティを確認しながら本ユニットを安全にWebブラウジングできるようにします (WebブラウザーのURL領域に緑色のロックが表示されます)。 |

3. Update unit PoE firmware (reset unit) (ユニットPoEファームウェアの更新 (ユニットをリセット) | PoEファームウェアを更新します。 更新ファイルは、TFTPサーバーからダウンロードされます。 ファームウェアの更新中 (約5~10分)、PoE機能は利用できません。 |

4. Restore unit to semi factory default (excluding IP configuration) (ユニットを準工場出荷時の設定にリストア (IP設定を除く)) | ユニット設定を工場出荷時の設定にリストアしますが、IPv4/IPv6ネットワーク設定は変更されません。 これにより、以前のようにネットワークを介してユニットにアクセスするオプションが維持されます。 |

5. Restore unit to full factory default (ユニットを工場出荷時の設定に完全にリストア) | ユニット全体を工場出荷時の設定にリストアします。 |

6. Reset only network manager (ネットワークマネージャーのみをリセット) | 内部ネットワークマネージャーのみをリセットします。内部ネットワークマネージャーは、Web、SSH、SNMPなどのユニットネットワーク管理インターフェースを担当します。内部イーサネットスイッチもリセットされ、ネットワークが数秒間ダウンします。 PoE電源だけは変わりません。 受電側装置は、リセットが行われなかった場合と同様に、通常の動作を継続します。 |

7. Reset unit (ユニットをリセット) | 内部ネットワークマネージャー、PoEコントローラー、内部イーサネットスイッチを含むユニット全体をリセットします。 |

8. Enable/Disable auto ping default gateway to ensure network connectivity (自動pingデフォルトゲートウェイを有効/無効にして、ネットワーク接続を確保する) | デフォルトゲートウェイへの自動pingを有効または無効にします。 有効にすると、デフォルトゲートウェイに12秒ごとにping (IPv4 DGWまたはIPv6 DGW) することで、適切なネットワーク接続を検証します。 10回連続してpingエラーが発生すると、ネットワーク管理モジュールはPoEポートに影響を与えることなくそれ自体をリセットします。 |

リモートホストのping

[ Ping remote host (リモートホストのping)] に移動し、ネットワーク接続の問題をテストします。

SNMP監視と設定

サードパーティ製の標準的なネットワーク管理ツール (例: HP Openview、IBM Tivoli、SNMPcなど) を使用して、複数のユニットを監視および管理することができます。

SNM の有効化

ネットワークマネージャーインターフェースは、SNMPv1、SNMPv2、SNMPv3をサポートします。 ユニットはSNMPv1パケットを受け入れて応答しますが、SNMPv1は時代遅れで、SNMPトラップと通知はSNMPv2、SNMPv3、またはその両方で送信されます。

セキュリティ上の理由から、SNMPv2とSNMPv3を無効にして出荷されます。 SNMPを有効にする前に、SNMPコミュニティ文字列を変更することを強くお勧めします。

SNMPを有効にするには、以下の操作を行います。

[Security > SNMMP configuration (セキュリティ > SNMMP設定)] に移動し、SNMPv2またはSNMPv3を有効にします。

SNMPv2コミュニティ文字列がSNMPマネージャーの設定と一致していることを確認します。

SNMPv3ユーザー名、認証パスワード、プライバシーパスワード、暗号化方法がSNMPマネージャー設定と一致することを確認します。

トラップを有効にするには、以下の操作を行います。

[Remote IPv4/IPv6 SNMP trap managers (リモートIPv4/IPv6 SNMPトラップマネージャー)] に移動し、リモートマネージャーIPアドレスを設定します。

SNMPv3通知ユーザー名、認証パスワード、プライバシーパスワード、暗号化方法がSNMPトラップマネージャー設定と一致することを確認します。

[PoE MIB] に進み、PoE通知を有効にすると、PoEポートの状態の変化、ユニットの消費電力が一定のレベルを超えた、または下回ったなどの通知を受け取ることができます。

SNMP MIB

SNMPマネージャーは、複数のMIBをサポートします。

- ネットワークMIB

- RFC1213 MIB-IIなど、さまざまなネットワークMIBを使用して、ネットワーク統計情報を提供できます。 なお、これらのMIBは、SNMPによるネットワーク設定を目的としたものではありません。

- RFC3621

- Power over Ethernet (PoE) MIBはさまざまなPoE機能を提供します。RFC3621 PoE MIBを参照してください。

- プライベートMIB

- RFC3621のPoE MIBよりもPoE機能を強化します。プライベートMIBを参照してください。

RFC3621 PoE MIB

RFC3621 PoE MIBは、1.3.6.1.2.1.105 SNMP MIBツリーの下にあります。 MIBは3つのセクションに分かれています。

- ポートパラメーター

- 最初のセクションでは、PoEポートを処理し、ポートの有効化と無効化、ポートステータスの読み取り、クラスなどの機能を提供します。各OiDは2次元配列のテーブルとしてアクセスされます。

- 主なPSEパラメーター

- 2番目のセクションでは、PoEポートのグループに電力を供給する電源を扱っています。 合計消費電力や電源の状態などを読み取ることができます。

- PoEトラップ

- 3番目のセクションでは、リモートSNMPマネージャーに送信するPoEトラップの有効化と無効化を行います。

プライベートMIB

SNMPプライベートMIBでは、以下のSNMP OiDがサポートされています。

OiD名 | タイプ (R/W) | 説明 |

poePortConsumptionPower | R | PoEポートの電力消費量 [ワット] |

poePortMaxPower | R | PoEポートで利用可能な最大電力 [ワット] |

poePortType | R | PoEポートタイプ — 2ペア、30 [ワット]、4ペア、60 [ワット] |

mainVoltage | R | ユニット電源電圧 [ボルト] |

SysLogメッセージ

本ユニットは、SysLogデーモンアプリケーションを実行している外部IPv4/IPv6ホストにさまざまなイベントレポートを送信します。 IPv4/IPv6ホストは、将来の使用のためにイベントをログに記録します。 SysLogイベントを送信する場合は、ユニット設定Webページを参照して、SysLogサーバーのIPアドレスを設定します。

ログイベントには、次の3つのカテゴリーがあります。

- ブロードキャストIPv4 SysLogイベント

- これらのログイベントは、ユニットのSysLog設定に関係なく、LAN上の 任意のSysLogサーバーによって傍受されます 。 これにより、ネットワーク上のユニットIPを特定し、停電からのユニットリカバリーなどの主要なイベントの報告を容易に行えます。

- RFC3621 PoEトラップ

- RFC3621 PoEトラップは、SysLogメッセージとしても送信されるため、リモートユーザーはこのようなイベントを簡単に読み取ることができます。

- 独自SysLogイベント

- これらのログイベントには、潜在的な障害や、リモートユーザーがWeb/SSHで不正なユーザー名でアクセスしようとした場合などの潜在的なセキュリティ違反が含まれます。

SysLogメッセージのタイプ

メッセージID | 説明 | 提供される情報 | コメント |

0 | System UPは、ユニットに電源が供給されるか、内部ネットワークマネージャーがリセットされた場合に送信されます。 |

| メッセージはブロードキャスト形式255.255.255.255で、LANで接続されているSysLogサーバとSysLogサーバー1、2に送信されます。 |

1 | PoE port status changedは、デバイスの挿入や削除など、PoEポートのステータスが変わると送信されます。 | RFC3621で定義された新しいPoEステータス (検索中、電源を供給中、故障など) | RFC3621 SNMP PoE MIB、トラップ同等のSysLogレポート |

2 | PoE power usage exceeds xy% out of power supply maximum powerは、PoE電力使用量が設定値を超えた場合に送信されます。 | 電源最大電力を下回った電力使用量 (単位: %) | RFC3621 SNMP PoE MIB、トラップ同等のSysLogレポート |

3 | PoE power usage is less than xy% out of power suply maximum powerは、PoEの電力使用量が設定値を下回ったときに送信されます。 | 電源最大電力を下回った電力使用量 (単位: %) | RFC3621 SNMP PoE MIB、トラップ同等のSysLogレポート |

6 | ユニットをデフォルト設定に復元すると、Default configuration が送信されます。 | ユニットががデフォルト設定にリストアされた場合でも、SysLogサーバーのIPは変更されません。 | |

7 | Unit configuration changedは、ユニット設定が変更された場合に送信されます。 | ||

9 | PoEコントローラーのリセットが発生すると、PoE controller resetが送信されます。 | ||

10 | PoEコントローラーのファームウェアが消去されたまたは破損した場合、PoE controller has no firmwareが送信されます。 | ||

11 | リモートユーザーが誤ったユーザー名またはパスワードでSSHでユニットにアクセスしようとすると、Invalid SSHが送信されます。 | リモートユーザーIPv4/IPv6アドレス | |

12 | DHCPv4は、スタティックからDHCPv4に切り替えたとき、または電源投入時に、初めてDHCPv4アドレスを取得したときにのみ送信されます。 |

| メッセージはブロードキャスト形式255.255.255.255で、LANで接続されているSysLogサーバとSysLogサーバー1、2に送信されます。 |

13 | DHCPv6は、静的からDHCPv6に切り替えたとき、または電源投入時に、初めてDHCPv6アドレスを取得したときにのみ送信されます。 |

| メッセージはブロードキャスト形式255.255.255.255で、LANで接続されているSysLogサーバとSysLogサーバー1、2に送信されます。 |

14 | Invalid VLAN configurationは、電源投入時に、現在のVLAN設定がネットワーク上でのユニットの管理を妨げていることを検知した場合に送信されます。 これは、新しい設定ファイルを本機にアップロードした際に不具合が生じたためと考えられます。 本ユニットは準工場出荷時の設定にリストアしてVLANをオフにし、ユニットのネットワークIPパラメーターを変更せずに、ほとんどの設定パラメーターを工場出荷時の設定にリストアします。 その後、ユニットが再起動します。 | メッセージはブロードキャスト形式255.255.255.255で、LANで接続されているSysLogサーバとSysLogサーバー1、2に送信されます。 |

トラブルシューティング

以下のトラブルシューティングの表では、最も一般的な問題を説明しています。 探している情報が見つからない場合は、お近くの販売店までお問い合わせください。

問題 | 対処方法 |

ユニットのIPアドレスへのpingに失敗。 |

|

ローカルホストからユニットにpingを実行することができるが、ユニットのpingユーティリティを使用しても応答がない。 |

|

TFTPを使用してソフトウェアを更新することができない。 |

|

SSHによるユニットへのログオンが機能するが、しばらくするとSSHセッションが終了する。 | キーが押されない場合、およびアクティビティが発生しない場合、SSHセッションは3分後に終了します。 |

SNMPトラップイベントを受信しない。 |

|

SysLogサーバーのIPが正しく設定されているが、ログメッセージが受信されない。 | ホストファイアウォールをオフにするか、UDPポート514からの通過を許可します。 |

RADIUS/TACACS+が有効になっていたので、ユニットへのログインは機能しません。 |

|

PoE SNMPトラップが送信されない。 |

|

サポート

技術サポートが必要な場合は、Axisの販売店までお問い合わせください。 ご質問にすぐにお答えできない場合は、お客様をお待たせしないように、お問い合わせ内容が販売店から適切な窓口に送られます。 インターネットに接続している場合は、次の作業を自身で行うことができます。

ユーザードキュメントとソフトウェア更新をダウンロード

製品、カテゴリー、フレーズ検索機能を使用して、FAQデータベース内で解決済みの質問への回答を見つける

お客様専用のサポートページにログインし、Axisサポートスタッフに問題を報告

Axisサポートスタッフとチャット

Axisサポートaxis.com/supportにアクセス

技術サポートが必要な場合は、AVHSライセンス契約に従い、適切な問い合わせ先に連絡すると、迅速な対応が得られます。

技術サポートが必要な場合はADPヘルプデスクに連絡すると、迅速な対応が得られます。

詳細情報

Axisラーニングセンター (axis.com/learning) にアクセスしてください。役に立つトレーニング、ウェブセミナー、チュートリアル、ガイドをご用意しています。