Informacje

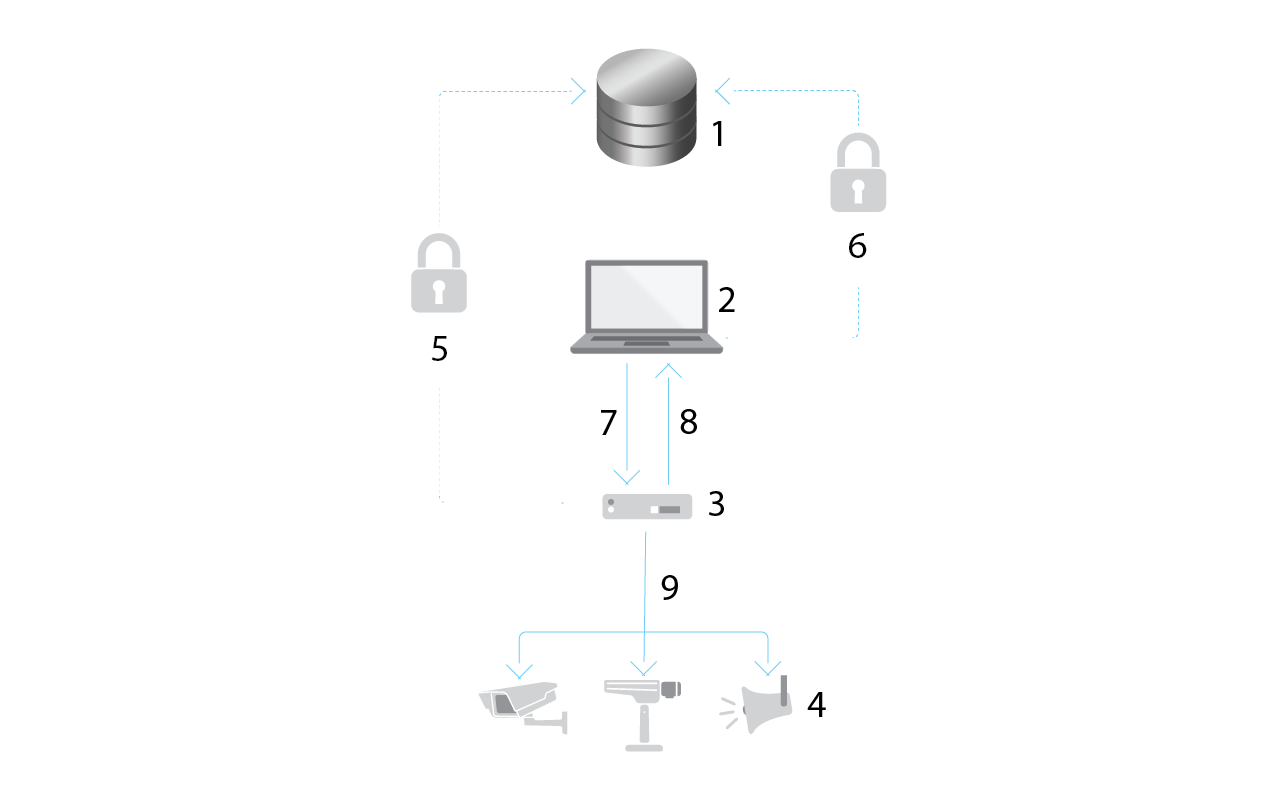

Rozwiązanie AXIS Device Manager Extend zapewnia administratorom systemów interfejs do wykrywania, konfigurowania i obsługi urządzeń Axis w sieciach ich organizacji.

Aplikacja komputerowa AXIS Device Manager Extend

Aplikacja komputerowa to program narzędziowy, który może być używany jako dostępny na żądanie lub przez cały czas interfejs użytkownika do zarządzania systemem. Można ją uruchomić na dedykowanym komputerze wraz z lokalnie zainstalowanym hostem brzegowym lub niezależnie od niego na zdalnie podłączonym laptopie. Klient przedstawia użytkownikowi ogólny stan systemu, dzięki czemu może on podjąć działania związane z zarządzaniem.

Host brzegowy

Komponent hosta brzegowego w aplikacji AXIS Device Manager Extend to zawsze dostępna lokalna usługa zarządzania, która jest odpowiedzialna za obsługę urządzeń lokalnych, takich jak kamery. Host brzegowy AXIS Device Manager Extend działa również jako łącze do usługi zdalnego zarządzania Axis, w przypadku której ta sama funkcjonalność API umożliwia zdalną administrację lokalizacjami za pośrednictwem platformy usług Axis.

Informacje o organizacjach

Organizacja jest wirtualną reprezentacją instalacji systemu Axis i centrum Twoich usług chmurowych. Organizacja przechowuje wszystkie urządzenia i konta użytkowników należące do przedsiębiorstwa w usystematyzowanej hierarchii, która umożliwia regulowanie dostępu i zapewnia maksymalne bezpieczeństwo. Jednocześnie pozwala na elastyczne zarządzanie użytkownikami i urządzeniami zarówno w małych firmach, jak i dużych korporacjach.

Osoba tworząca nową organizację staje się jej właścicielem. Organizacja łączy system przedsiębiorstwa z użytkownikami w usłudze chmurowej Axis.

Do organizacji można zapraszać użytkowników. Zobacz Dodawanie użytkowników do organizacji.

Użytkownikom można przypisywać różne role.

Organizacja zawiera domyślny folder, w którym można rozpocząć tworzenie struktury organizacyjnej odpowiadającej konkretnym potrzebom. Organizację można podzielić na foldery i podfoldery. Z reguły folder odzwierciedla obiekt lub lokalizację fizyczną systemu w obrębie organizacji.

W organizacji można zarządzać licencjami na system.

Aby utworzyć organizację, musisz mieć konto My Axis.

Informacje o rozwiązaniu

- Axis

- IAM (My Axis)

- Dane firmy lub instytucji

- Klient lokalny

- Host brzegowy

- Urządzenia

- VMS

- TURN

- Sygnalizacja

- Klient zdalny

- Serwery zdalnego dostępu WebRTC

- Lokalizacja 1

| Połączenie | Adres URL i IP | Port | Protokół | Uwagi |

| A | prod.adm.connect.axis.com (52.224.128.152 lub 40.127.155.231) | 443 | HTTPS | Wymagane |

| B | Wykrywanie HTTP (od klienta do hostów brzegowych) Transfer danych (pomiędzy klientem a hostami brzegowymi). Wykrywanie Multicast (od klienta do hostów brzegowych) Wykrywanie Multicast (od hostów brzegowych do klienta) | 37080 37443 6801 6801 | HTTP HTTPS UDP UDP | Potrzebne do zainicjowania lokalizacji. Opcjonalne po zainicjowaniu. |

| C | Przesyłanie danych (między hostem brzegowym i urządzeniami) Wykrywanie unicast Wykrywanie multicast Wykrywanie HTTP | 80 / port niestandardowy, 443 1900 1900, 5353 80,443 | HTTP, HTTPS SSDP, Bonjour | Wymagane |

| D | signaling.prod.webrtc.connect.axis.com *.turn.prod.webrtc.connect.axis.com | 443 443, 5349 | HTTPS HTTPS, DTLS (UDP i TCP) | W oparciu o standard WebRTC Opcjonalne i domyślnie ustawione jako wyłączone |

| E | Peer-to-Peer (P2P) | 49152–65535 | DTLS (UDP i TCP) |

- Axis

- IAM (My Axis)

- Dane firmy lub instytucji

- Klient lokalny

- Host brzegowy

- Urządzenia

- VMS

- TURN

- Sygnalizacja

- Klient zdalny

- Serwery zdalnego dostępu WebRTC

- Lokalizacja 1

- Lokalizacja 2

- Lokalizacja 3

| Połączenie | Adres URL i IP | Port | Protokół | Uwagi |

| A | prod.adm.connect.axis.com (52.224.128.152 lub 40.127.155.231) | 443 | HTTPS | Wymagane |

| B | Wykrywanie HTTP (od klienta do hostów brzegowych) Transfer danych (pomiędzy klientem a hostami brzegowymi). Wykrywanie Multicast (od klienta do hostów brzegowych) Wykrywanie Multicast (od hostów brzegowych do klienta) | 37080 37443 6801 6801 | HTTP HTTPS UDP UDP | Potrzebne do zainicjowania lokalizacji. Opcjonalne po zainicjowaniu. |

| C | Przesyłanie danych (między hostem brzegowym i urządzeniami) Wykrywanie unicast Wykrywanie multicast Wykrywanie HTTP | 80 / port niestandardowy, 443 1900 1900, 5353 80,443 | HTTP, HTTPS SSDP, Bonjour | Wymagane |

| D | signaling.prod.webrtc.connect.axis.com *.turn.prod.webrtc.connect.axis.com | 443 443, 5349 | HTTPS HTTPS, DTLS (UDP i TCP) | W oparciu o standard WebRTC Opcjonalne i domyślnie ustawione jako wyłączone |

| E | Peer-to-Peer (P2P) | 49152–65535 | DTLS (UDP i TCP) |

- Axis

- IAM (My Axis)

- Dane firmy lub instytucji

- Klient lokalny

- Host brzegowy

- Urządzenia

- VMS

- TURN

- Sygnalizacja

- Klient zdalny

- Serwery zdalnego dostępu WebRTC

- Lokalizacja 1

- Lokalizacja 2

- Lokalizacja 3

| Połączenie | Adres URL i IP | Port | Protokół | Uwagi |

| A | prod.adm.connect.axis.com (52.224.128.152 lub 40.127.155.231) | 443 | HTTPS | Wymagane |

| B | Wykrywanie HTTP (od klienta do hostów brzegowych) Transfer danych (pomiędzy klientem a hostami brzegowymi). Wykrywanie Multicast (od klienta do hostów brzegowych) Wykrywanie Multicast (od hostów brzegowych do klienta) | 37080 37443 6801 6801 | HTTP HTTPS UDP UDP | Potrzebne do zainicjowania lokalizacji. Opcjonalne po zainicjowaniu. |

| C | Przesyłanie danych (między hostem brzegowym i urządzeniami) Wykrywanie unicast Wykrywanie multicast Wykrywanie HTTP | 80 / port niestandardowy, 443 1900 1900, 5353 80,443 | HTTP, HTTPS SSDP, Bonjour | Wymagane |

| D | signaling.prod.webrtc.connect.axis.com *.turn.prod.webrtc.connect.axis.com | 443 443, 5349 | HTTPS HTTPS, DTLS (UDP i TCP) | W oparciu o standard WebRTC Opcjonalne i domyślnie ustawione jako wyłączone |

| E | Peer-to-Peer (P2P) | 49152–65535 | DTLS (UDP i TCP) |

Dodatkowym wymaganiem jest publiczny DNS, na przykład Google DNS: 8.8.8.8 / 8.8.4.4 lub Cloudflare DNS: 1.1.1.1

Do zapewnienia pełnej funkcjonalności systemu AXIS Device Manager Extend potrzebne są oba połączenia — A i C.

Obecnie jesteśmy na etapie rozwoju aplikacji, dlatego zalecamy, aby zezwolić aplikacji AXIS Device Manager Extend i wszystkim kontrolerom lokalizacji na dostęp przez zaporę do dowolnego hosta brzegowego.

Wymagania wstępne

Zgodne systemy operacyjne:

Windows 10 Pro i Enterprise

Windows 11 Pro i Enterprise

Windows Server 2016, 2019 i 2022 (system bazujący na architekturze x64)

W celu instalacji i wprowadzania zmian w konfiguracji wymagane jest uprawnienie administratora systemu.

Minimalne zalecenia dotyczące systemu:

Procesor: Intel Core i5

Pamięć RAM: 4 GB

Sieć: 100 Mb/s

Łączność internetowa

Aplikacja AXIS Device Manager Extend wymaga zapewnienia łączności z Internetem przy użyciu certyfikatów potwierdzających jej przynależność do organizacji, które zostały utworzone za pomocą konta My Axis użytego podczas instalacji i skojarzone z tym kontem. Jednak w celu korzystania z niektórych funkcji, takich jak informacje o gwarancji i wsparcie dla wielu lokalizacji, wymagane jest połączenie z Internetem. Ponadto klient i/lub host brzegowy aktualizuje się automatycznie tylko w trybie online.

Zsynchronizowana godzina i data

Upewnij się, że wszystkie komponenty systemu są zsynchronizowane — w przeciwnym razie uwierzytelnienie certyfikatu pomiędzy hostem brzegowym a klientem lub zapleczem może się nie powieść. Zaleca się, aby wszystkie urządzenia-hosty były zsynchronizowane ze wspólnym sieciowym serwerem czasu, aby uniknąć potencjalnych problemów.

Otwarte porty sieciowe:

do bezpiecznych połączeń z aplikacji komputerowej AXIS Device Manager Extend do hosta brzegowego, wykrywania hosta brzegowego i usługi Axis Remote Service.

- Axis Service Platform

- Aplikacja komputerowa AXIS Device Manager Extend

- Host brzegowy

- Urządzenia

- HTTPS (port 443)

- HTTPS (port 443)

- HTTPS (port 37443), wykrywanie UDP Multicast (port 6801), wykrywanie HTTP (port 37080)

- Wykrywanie UDP Multicast (port 6801)

- HTTPS i HTTP (port 443 i 80), wykrywanie Multicast —SSDP (port 1900) — Bonjour (port 5353), wykrywanie Unicast (port 1900), wykrywanie HTTP (port 80 i 443)

Wychodzące połączenia sieciowe

Obecnie jesteśmy na etapie rozwoju aplikacji, dlatego zalecamy, aby zezwolić aplikacji AXIS Device Manager Extend i wszystkim kontrolerom lokalizacji na dostęp przez zaporę do dowolnego hosta brzegowego.

Od czego zacząć

Rejestrowanie konta My Axis

Zarejestruj konto MyAxis na stronie axis.com/my-axis/login.

Wybierz jedną z metod uwierzytelniania wieloskładnikowego (MFA) Authenticator App (TOTP) (Aplikacja uwierzytelniająca (TOTP)) lub Email (E-mail) i postępuj zgodnie z instrukcjami wyświetlanymi na ekranie. MFA to system zabezpieczeń, który dodaje kolejną warstwę weryfikacji w celu potwierdzenia tożsamości użytkownika.

Instalowanie klienta i aktywowanie konta

Przejdź do strony produktu w witrynie axis.com i pobierz klienta Axis Device Management.

Odszukaj miejsce, w którym została zapisana aplikacja, a następnie kliknij ją i wybierz opcję instalacji.

Wybierz klienta i kliknij opcję Install (Zainstaluj).

Zaloguj się na swoje konto My Axis.

Potwierdź swój adres e-mail, aby ukończyć aktywację.

Utwórz organizację lub dołącz do istniejącej organizacji.

Utwórz organizację

Aby dodawać urządzenia do systemu, musisz należeć do organizacji. Takie rozwiązanie umożliwia bezpieczne utrzymywanie i ochronę urządzeń w jednej lub wielu lokalizacjach. Jeśli jeszcze nie należysz do organizacji, pojawi się asystent konfiguracji, który przeprowadzi Cię przez cały proces.

Aby utworzyć organizację:

Zaloguj się przy użyciu konta My Axis.

Postępuj zgodnie z instrukcjami asystenta konfiguracji.

Aby utworzyć dodatkowe organizacje:

Przejdź do menu rozwijanego z nazwą Twojej organizacji.

Wybierz + Create new organization (Utwórz nową organizację).

Postępuj zgodnie z instrukcjami asystenta konfiguracji.

Instalowanie hosta brzegowego

Wybierz serwer, na którym chcesz zainstalować hosta brzegowego. Zalecamy zainstalowanie hosta brzegowego na serwerze znajdującym się jak najbliżej urządzeń.

Uruchom instalator w serwerze.

Przypisanie hosta brzegowego

Aby utworzyć bezpieczne połączenie z urządzeniami z poziomu klienta Axis Device Management, należy najpierw przypisać host brzegowy do organizacji.

Kliknij hosta brzegowego ze statusem Unclaimed (Nieprzypisany)

Kliknij opcję Add new edge host (Dodaj nowego hosta brzegowego), jeśli na liście nie ma jeszcze żadnego hosta brzegowego.

Wpisz adres IP lokalizacji hosta brzegowego

Wpisz nazwę hosta brzegowego

Dodaj opcjonalny opis (zalecane).

Kliknij opcję Claim edge host (Przypisz hosta brzegowego)

Zarządzaj urządzeniami

Dodawanie wykrytych urządzeń do hosta brzegowego

Przejdź do menu Edge hosts (Hosty brzegowe).

Wybierz żądanego hosta brzegowego z listy, do której chcesz dodać urządzenia.

Przejdź do menu Devices > Discovered (Urządzenia > Wykryte).

Wybierz urządzenia, które chcesz dodać, lub wybierz wszystkie urządzenia, zaznaczając pole u góry kolumny wyboru.

Kliknij polecenie Add devices to edge host (Dodaj urządzenia do hosta brzegowego) .

Urządzenia znajdują się teraz na karcie Managed (Zarządzane), a ich status można sprawdzić w menu Edge host overview (Host brzegowy: przegląd).

Dodawanie urządzeń z adresów IP

Można dodawać urządzenia, które nie są automatycznie wykrywane z podsieci, indywidualnych adresów IP lub zakresu adresów IP.

Dodaj urządzenia z zakresu IP

Przejdź do hosta brzegowego przypisanego do Twojej organizacji.

Przejdź do menu Settings > Device discovery (Ustawienia > Wykrywanie urządzeń).

Kliknij polecenie Add by IP (Dodaj na podstawie adresu IP)

Wybierz opcję Manual entry (Wprowadzanie ręczne)

Wpisz zakres adresów IP

Kliknij przycisk Add IP addresses (Dodaj adresy IP)

Przejdź do obszaru Devices (Urządzenia) > Discovered (Wykryte).

Wybierz urządzenia, które chcesz dodać, lub wybierz wszystkie urządzenia, zaznaczając pole u góry kolumny wyboru.

Kliknij opcję Add devices (Dodaj urządzenia) .

Dodawanie urządzeń z pliku

Przejdź do hosta brzegowego przypisanego do Twojej organizacji.

Przejdź do menu Settings > Device discovery (Ustawienia > Wykrywanie urządzeń).

Kliknij polecenie Add by IP (Dodaj na podstawie adresu IP)

Kliknij opcję Import from file (Importuj z pliku).

Wybierz plik o wartościach rozdzielanych przecinkami (.CSV) zawierający adresy IP

Kliknij przycisk Import (Importuj)

Przejdź do menu Devices > Discovered devices (Urządzenia > Wykryte urządzenia).

Wybierz urządzenia, które chcesz dodać, lub wybierz wszystkie urządzenia, zaznaczając pole u góry kolumny wyboru.

Kliknij opcję Add devices (Dodaj urządzenia) .

Plik powinien zawierać:

Nagłówek kolumny adresów IP

Pojedynczą kolumnę

maksymalnie 25 600 adresów IP.

Usuń urządzenia

Kliknij pozycję Edge host (Host brzegowy)

Wybierz hosta brzegowego.

Przejdź do opcji Devices (Urządzenia).

Wybierz urządzenia, które chcesz usunąć, lub wybierz wszystkie urządzenia, zaznaczając pole u góry kolumny wyboru.

W menu kliknij ikonę Remove devices from edge host (Usuń urządzenia z hosta brzegowego).

Kliknij przycisk Remove (Usuń).

Usunięte urządzenia można znaleźć w obszarze Devices >Discovered (Urządzenia > Wykryte).

Logowanie do urządzeń

Kliknij pozycję Edge hosts (Hosty brzegowe)

Wybierz hosta brzegowego.

Przejdź do menu Devices > Managed (Urządzenia > Zarządzane)

Wybierz urządzenia, do których chcesz uzyskać dostęp, lub wybierz wszystkie urządzenia, zaznaczając pole u góry kolumny wyboru.

Kliknij opcję Log in (Zaloguj się), aby automatycznie zalogować się na wielu urządzeniach.

Wprowadź nazwę użytkownika i hasło.

Kliknij przycisk Login (Zaloguj)

Jeżeli nazwa użytkownika i hasło są prawidłowe, przy pozycji Status (Stan) będzie widoczny komunikat Reachable (Osiągalne).

Konfiguracja

Aktywowanie dostępu zdalnego

Jeśli ustawienia zapory blokują połączenia wychodzące, może być konieczne wprowadzenie połączenia proxy w celu uzyskania zdalnego dostępu do lokalizacji.

Wybierz hosta brzegowego, dla którego chcesz uaktywnić funkcję zdalnego dostępu.

Przejdź do menu Settings >Edge hosts connections (Ustawienia >Połączenia hostów brzegowych).

Włącz Allow remote access to edge host (Zezwalaj na zdalny dostęp do hosta brzegowego).

W razie konieczności wprowadzenia adresu serwera proxy w celu połączenia z Internetem, wpisz odpowiedni adres w polu Proxy address (Adres serwera proxy).

Po aktywowaniu połączenia zostanie wyświetlone powiadomienie.

Aby zapewnić obsługę połączenia z hostami brzegowymi w innych sieciach, konieczne może być dodanie następującej konfiguracji do „listy dozwolonych” w zaporze w sieci firmowej: Endpoint Port Protocol signaling.prod.webrtc.connect.axis.com 443 HTTPS *.turn.prod.webrtc.connect.axis.com 443 HTTPS webRTC (Turn i P2P) 5349, 49152 - 65535 DTLS (UDP i TCP)

Usuwanie lokalizacji

Przed usunięciem hosta brzegowego z organizacji należy Usuń urządzenia należące do hosta brzegowego. Usunięte urządzenia można znaleźć w obszarze Devices > Discovered (Urządzenia > Wykryte).

Kliknij pozycję Edge hosts (Hosty brzegowe).

Wybierz hosta brzegowego przy użyciu przycisków strzałek lub umieść nad nim wskaźnik myszy.

Kliknij pozycję ... i z rozwijalnego menu wybierz opcję Remove edge host (Usuń hosty brzegowe).

Zaznacz pole wyboru I'm aware of the risks (Mam świadomość zagrożeń).

Kliknij przycisk Remove (Usuń).

Dodawanie użytkowników do organizacji

Wybierz organizację, w której chcesz skonfigurować ustawienia użytkownika.

Przejdź do panelu My Systems (Moje systemy).

Przejdź do obszaru ORGANIZATION (Organizacja) > Users (Użytkownicy).

Kliknij przycisk Invite users (Zaproś użytkowników).

Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie przez asystenta instalacji.

Jeśli została wybrana opcja Operator lub Viewer (Dozorca), wybierz foldery, do których użytkownicy będą mieli dostęp. Pamiętaj, że użytkownicy z rolą Admin (Administrator) mają dostęp do wszystkich folderów w organizacji.

Użytkownik otrzyma wiadomość e-mail z zaproszeniem, którą może wykorzystać do zalogowania się w oknie My Systems (Moje systemy). Jeśli użytkownik nie ma konta My Axis, musi użyć tej wiadomości e-mail do zarejestrowania się w celu uzyskania dostępu do organizacji. Zaproszenia można cofnąć podczas oczekiwania na ich przyjęcie.

Informacje o rolach użytkowników

Role użytkowników określają stopień dostępu użytkownika do systemów w organizacji. Dostępne funkcje różnią się w zależności od roli użytkownika.

Admin

Administratorzy mają dostęp do całego systemu. Obejmuje to zarządzanie użytkownikami, urządzeniami, licencjami, plikami wideo i inną zawartością.

Administratorzy mogą również dołączać urządzenia za pomocą systemu AXIS Camera Station Pro. Administratorzy mogą zarządzać monitorowaniem serwera AXIS Camera Station Pro w oknie My Systems (Moje systemy).

Operator

Operatorzy mogą monitorować obraz wideo na żywo, sterować urządzeniami i uzyskiwać dostęp do nagrań w celu odtwarzania. Uzyskują przegląd użytkowników w organizacji i ich ról. Operatorzy mogą również zarządzać monitorowaniem serwera AXIS Camera Station Pro w oknie My Systems (Moje systemy).

Dozorca

Dozorcy mogą monitorować transmisję wideo na żywo, ale nie mogą kontrolować urządzeń ani uzyskiwać dostępu do nagrań. Uzyskują przegląd użytkowników w organizacji i ich ról.

Podnoszenie roli użytkownika

Wybierz organizację, w której chcesz skonfigurować ustawienia użytkownika.

Przejdź do panelu My Systems (Moje systemy).

W obszarze ORGANIZATION (Organizacja) przejdź do pozycji Users (Użytkownicy).

Kliknij użytkownika, którego rolę chcesz podnieść, i kliknij Roles and access (Role i dostęp).

Postępuj zgodnie z instrukcjami wyświetlanymi na ekranie przez asystenta instalacji.

Rola zostanie zmieniona bezpośrednio po jej wybraniu. Ze względów bezpieczeństwa zaproszenia są ograniczone do roli dozorcy.

Usuń użytkowników

Wybierz organizację, w której chcesz skonfigurować ustawienia użytkownika.

Przejdź do panelu My Systems (Moje systemy).

W obszarze ORGANIZATION (Organizacja) przejdź do pozycji Users (Użytkownicy).

Po najechaniu wskaźnikiem myszy na użytkownika, którego chcesz usunąć, zostanie wyświetlone nowe menu opcji: ...

Kliknij pozycję ... i wybierz opcję Remove user (Usuń użytkownika) z rozwijalnego menu.

- Usuwanie wielu użytkowników

Wybierz użytkowników, których chcesz usunąć.

Kliknij kosz w menu akcji.

Kliknij przycisk Remove (Usuń).

Zarządzanie systemem operacyjnym AXIS OS

Klient Axis Device Management umożliwia zarządzanie systemami operacyjnymi wielu urządzeń w każdej organizacji.

Lista aktualizacji systemu AXIS OS dostępnych dla każdego urządzenia w organizacji, pogrupowanych według modelu, znajduje się w obszarze Home (Strona główna) > AXIS OS versions (Wersje systemu AXIS OS). Aby zapoznać się z listą aktualizacji systemu AXIS OS dostępnych na określonym hoście brzegowym, zaznacz hosta brzegowego i przejdź do obszaru AXIS OS inventory (Spis systemu AXIS OS).

Zarządzanie wersjami systemu AXIS OS na podstawie modelu

Zarządzanie systemem AXIS OS według modelu w całej organizacji:

Wybierz kolejno opcje Home > AXIS OS versions (Strona główna > Wersje systemu operacyjnego AXIS OS)

Kliknij łącze zalecanej wersji systemu AXIS OS. Spowoduje to otwarcie opcji aktualizacji systemu AXIS OS.

Kliknij rozwijalne menu Upgrade to (Zaktualizuj do), aby wyświetlić dostępne możliwości. Wstępnie zostanie wybrana najnowsza wersja systemu AXIS OS.

Kliknij polecenie Upgrade (Aktualizuj).

Zarządzanie systemem AXIS OS na hoście brzegowym

Aby zarządzać systemem AXIS OS na niektórych lub wszystkich urządzeniach dodanych do hosta brzegowego:

Przejdź do menu Edge hosts (Hosty brzegowe)

Kliknij hosta brzegowego, do którego chcesz uzyskać dostęp.

Przejdź do opcji Devices (Urządzenia)

Zaznacz wszystkie urządzenia lub tylko te, którymi chcesz zarządzać.

Kliknij ikonę AXIS OS w menu akcji.

Zaznacz wszystkie lub wybrane modele na liście.

Jeżeli chcesz zmienić wersję systemu AXIS OS, kliknij sugerowaną wersję, a zobaczysz możliwości dostępne dla każdego urządzenia. Wstępnie zostanie wybrana najnowsza wersja systemu AXIS OS.

Kliknij Aktualizuj.

Wyświetlanie trwających i ukończonych aktualizacji systemu AXIS OS

Aby wyświetlić trwające aktualizacje oprogramowania urządzeń podłączonych do określonego hosta brzegowego:

Kliknij pozycję Edge hosts (Hosty brzegowe).

Kliknij hosta brzegowego, do którego chcesz uzyskać dostęp.

Przejdź do obszaru Log (Dziennik).

- Aby zobaczyć trwające aktualizacje oprogramowania:

Przejdź do obszaru Log (Dziennik) > Ongoing tasks (Trwające zadania).

Zasady

Zasady służą do automatycznego zarządzania urządzeniami. Tworząc zasady, można sprawnie zarządzać cyberbezpieczeństwem w całej lokalizacji. Można również skonfigurować zasadę powodującą automatyczne instalowanie i aktualizowanie aplikacji na urządzeniach.

Tworzenie i stosowanie zasady zabezpieczeń

W tym przykładowym przypadku użycia utworzymy i zastosujemy podstawową zasadę zabezpieczeń do wybranej liczby urządzeń połączonych z hostem brzegowym.

Tworzenie podstawowej zasady zabezpieczeń:

Przejdź do menu Edge hosts (Hosty brzegowe)

Kliknij hosta brzegowego, do którego chcesz uzyskać dostęp.

Przejdź do opcji Devices (Urządzenia)

Kliknij ikonę + obok pozycji Policies (Zasady)

Zaznacz opcję Basic security (Podstawowe zabezpieczenia) i kliknij przycisk Continue (Kontynuuj)

Nazwij zasadę

Zaznacz ustawienia spełniające potrzeby Twojej firmy w zakresie bezpieczeństwa. Aby używać zalecanego poziomu bezpieczeństwa, pozostaw domyślne ustawienie.

Aby zmienić hasło główne dla wybranych urządzeń, kliknij przycisk Device root password (Główne hasło urządzenia) i wpisz nowe hasło główne.

Kliknij polecenie Create (Utwórz).

Nadawanie nazwy zasadzie:

Zaznacz urządzenia, do których chcesz zastosować zasadę.

Kliknij ikonę Policy options (Opcje zasad) w menu akcji.

Zaznacz zasadę zabezpieczeń i kliknij przycisk Save (Zapisz).

Tworzenie i stosowanie zasady dotyczącej aplikacji

W tym przykładowym przypadku użycia utworzymy i zastosujemy zasadę aplikacji do wybranej liczby urządzeń połączonych z hostem brzegowym.

Przejdź do menu Edge hosts (Hosty brzegowe)

Kliknij hosta brzegowego, do którego chcesz uzyskać dostęp.

Przejdź do opcji Devices (Urządzenia)

Kliknij ikonę + obok pozycji Policies (Zasady)

Zaznacz opcję Apps (Aplikacje) i kliknij przycisk Continue (Kontynuuj)

Nazwij zasadę

Zaznacz aplikacje, które chcesz zainstalować i zaktualizować na urządzeniach.

W menu rozwijanym kliknij okno aktualizacji.

Kliknij polecenie Create (Utwórz).

Nadawanie nazwy zasadzie:

Zaznacz urządzenia, do których chcesz zastosować zasadę.

Kliknij ikonę Policy options (Opcje zasad) w menu akcji.

Zaznacz zasadę dotyczącą aplikacji, którą chcesz zastosować.

Kliknij przycisk Zapisz.

Zaznaczone aplikacje w razie usunięcia zostaną automatycznie ponownie zainstalowane.

Edytowanie zasady

- Aby edytować istniejącą zasadę:

Przejdź do menu Edge hosts (Hosty brzegowe)

Kliknij hosta brzegowego, do którego chcesz uzyskać dostęp.

Przejdź do opcji Devices (Urządzenia)

Kliknij przycisk ... obok zasady, którą chcesz edytować, a następnie z menu rozwijanego wybierz polecenie Edit policy (Edytuj zasadę).

Edytuj ustawienia zasad, dopasowując konfigurację do własnych potrzeb.

Kliknij przycisk Zapisz

Usuwanie zasady

- Aby usunąć istniejącą zasadę:

Przejdź do menu Edge hosts (Hosty brzegowe)

Kliknij hosta brzegowego, do którego chcesz uzyskać dostęp.

Przejdź do opcji Devices (Urządzenia)

Kliknij przycisk ... obok zasady, którą chcesz edytować, a następnie z menu rozwijanego wybierz polecenie Delete policy (Usuń zasadę).

Kliknij przycisk Delete (Usuń)

Wszystkie urządzenia, do których ta zasada została zastosowana, zachowują ustawienia zasady, ale ustawienia te nie będą już nadrzędne.

Zarządzaj licencjami

Licencjonowanie produktu

Aby uzyskać licencję na produkt, przejdź do obszaru My Systems (Moje systemy) > Licenses (Licencje). Aby dowiedzieć się więcej o licencjach na produkty i usługi Axis, patrz Instrukcja użytkownika My Systems.

Rozwiązywanie problemów –

Konfigurowanie ustawień zapory

Klient Axis Device Management wymaga dostępu do domeny axis.com i dowolnej poddomeny.

Aby host brzegowy był w stanie komunikować się z usługą Axis, dodaj następujące adresy IP i porty do listy zezwoleń zapory sieciowej w organizacji:

40.127.155.231 (EU), port 443

52.224.128.152 i 40.127.155.231 (US), port 443

Adres IP publicznego serwera DNS, port 53

Domena prod.adm.connect.axis.com (która jest rekordem DNS A wskazującym na powyższe adresy IP) może być też używana w ustawieniach zapory.

Host brzegowy wykorzystuje nazwę domenową prod.adm.connect.axis.com dla wszystkich żądań wychodzących.

Aby ta funkcja działała, sieć będzie musiała korzystać z publicznego serwera DNS i zezwalać na ruch do adresu IP serwera DNS (i domyślnego portu 53).

Dalsze informacje na temat konfiguracji portów znajdują się w białej księdze aplikacji AXIS Device Manager Extend: Typowe konfiguracje systemu.