Vue d’ensemble de la solution

Le contrôleur de porte réseau peut facilement être connecté et alimenté par votre réseau IP existant sans câblage spécial.

Chaque contrôleur de porte réseau est un périphérique intelligent qui se monte facilement à proximité d'une porte. Il peut alimenter et contrôler jusqu'à quatre lecteurs.

Gamme de produits

- Connecteur de porte (2x)

- Connecteur du lecteur (2x)

- Bouton de commande

- Voyant de surintensités du lecteur

- Voyant de surintensités du relais

- Connecteur auxiliaire

- Connecteur relais (2x)

- Cavalier de relais (x 2)

- Voyant de relais (x 2)

- Connecteur d'entrée de batterie de secours

- Connecteur d'alimentation

- Témoin d'alimentation

- DEL d'état

- Témoin de réseau

- Connecteur réseau

- Connecteur externe

- Couvercle de câble réversible

- Position de mise à la terre

Trouver le périphérique sur le réseau

Pour trouver les périphériques Axis présents sur le réseau et leur assigner des adresses IP sous Windows®, utilisez AXIS IP Utility ou AXIS Device Manager. Ces applications sont gratuites et peuvent être téléchargées via axis.com/support.

Pour plus d'informations sur la détection et l'assignation d'adresses IP, accédez à Comment assigner une adresse IP et accéder à votre périphérique.

Accéder au périphérique

Ouvrez un navigateur et saisissez l'adresse IP ou le nom d'hôte du périphérique Axis.

Si vous ne connaissez pas l'adresse IP, utilisez AXIS IP Utility ou AXIS Device Manager pour trouver le périphérique sur le réseau.

Saisissez le nom d'utilisateur et le mot de passe. Si vous accédez au périphérique pour la première fois, vous devez définir le mot de passe root. Cf. .

La page Web du périphérique s'ouvre dans votre navigateur. La page d'accueil est appelée Présentation.

Comment accéder au produit depuis Internet

Un routeur réseau permet aux produits d'un réseau privé (réseau local) de partager une connexion à Internet. Dans ce cas, le trafic réseau est transféré du réseau privé vers Internet.

La plupart des routeurs sont préconfigurés pour empêcher toute tentative d'accès au réseau privé (réseau local) à partir du réseau public (Internet).

Si le produit Axis se trouve sur un intranet (réseau local) et que vous souhaitez le rendre disponible de l'autre côté (réseau étendu) d'un routeur NAT, activez NAT traversal (Traversée NAT). Lorsque la propriété NAT traversal (Traversée NAT) est correctement configurée, tout le trafic HTTP vers un port HTTP externe du routeur NAT est transféré au produit.

Activation de la fonction NAT traversal (Traversée NAT)

Allez à Setup (Configuration) > Additional Controller Configuration ( Configuration du contrôleur supplémentaire ) > System Options (Options système)> Network (Réseau) > TCP/IP > Advanced (Avancé).

Cliquez sur Enable (Activer).

Configurez manuellement votre routeur NAT pour permettre l'accès depuis Internet.

- Dans ce contexte, un « routeur » fait référence à tout périphérique de routage réseau tel qu'un routeur NAT, un routeur réseau, une passerelle Internet, un routeur haut débit, un périphérique de partage haut débit ou un logiciel tel qu'un pare-feu.

- La fonction NAT traversal (Traversée NAT) fonctionne uniquement si elle est prise en charge par le routeur. Le routeur doit également prendre en charge UPnP®.

Mots de passe sécurisés

Utilisez HTTPS (activé par défaut) pour définir votre mot de passe ou d'autres configurations sensibles sur le réseau. HTTPS permet des connexions réseau sécurisées et cryptées, protégeant ainsi les données sensibles, telles que les mots de passe.

Le mot de passe de l'appareil est la principale protection de vos données et services. Les périphériques Axis n'imposent pas de stratégie de mot de passe, car ils peuvent être utilisés dans différents types d'installations.

Pour protéger vos données, nous vous recommandons vivement de respecter les consignes suivantes :

Utilisez un mot de passe comportant au moins 8 caractères, de préférence créé par un générateur de mot de passe.

Prenez garde à ce que le mot de passe ne soit dévoilé à personne.

Changez le mot de passe à intervalles réguliers, au moins une fois par an.

Comment définir le mot de passe racine

Pour accéder au produit Axis, vous devez définir le mot de passe de l'utilisateur root administrateur par défaut. Vous pouvez le faire depuis la boîte de dialogue Configure Root Password (Configurer le mot de passe Root) qui s'ouvre lors du premier accès au produit.

Pour éviter les écoutes électroniques, la configuration du mot de passe root peut être effectuée via une connexion HTTPS cryptée requérant un certificat HTTPS. Le protocole HTTPS (Hypertext Transfer Protocol over Secure Socket Layer) est utilisé pour crypter le trafic entre les navigateurs Web et les serveurs. Le certificat HTTPS apporte la garantie que l'échange d'informations est crypté. Cf. HTTPS.

Le nom d'utilisateur root par défaut de l'administrateur est permanent et ne peut pas être supprimé. Si vous avez oublié votre mot de passe root, vous devrez rétablir les paramètres d'usine par défaut du produit. Cf. Réinitialiser les paramètres à leurs valeurs par défaut.

Pour configurer le mot de passe, saisissez-le directement dans la boîte de dialogue.

La page de présentation (Overview)

La page de présentation dans la page web du produit affiche des informations sur le nom du contrôleur de porte, l'adresse MAC, l'adresse IP et la version du firmware. Elle vous permet également d'identifier le contrôleur de porte sur le réseau.

La première fois que vous accédez au produit Axis, la page de présentation vous invite à configurer le matériel, à définir la date et l'heure et à configurer les paramètres réseau. Pour plus d'informations sur la configuration du système, voir Configuration – étape par étape..

Pour revenir à la page de présentation depuis les autres pages web du produit, cliquez sur Présentation dans la barre de menus.

Configuration du système

Pour ouvrir les pages de configuration du produit, cliquez sur Setup (Configuration) dans le coin supérieur droit de page Overview (Vue d'ensemble).

Le produit Axis peut être configuré par les administrateurs. Pour plus d'informations sur les utilisateurs et les administrateurs, consultez Utilisateurs.

Configuration – étape par étape.

- Avant de commencer à utiliser le système de contrôle d'accès, vous devez effectuer les étapes de configuration suivantes :

Si l'anglais n'est pas votre langue maternelle, vous pouvez préférer que la page web du produit utilise une autre langue. Cf. Sélectionner une langue.

Fixer la date et l'heure. Cf. Fixer la date et l'heure.

Configurer les paramètres réseau. Cf. Configurer les paramètres réseau.

Configurez le contrôleur de porte et les périphériques connectés comme des lecteurs, des verrous et des périphériques de demande de sortie (REX). Cf. Configurer le matériel.

Vérifier les connexions matérielles. Cf. Vérifier les connexions matérielles..

Configurer les cartes et formats. Cf. Configurer les cartes et formats.

Pour plus d'informations sur les recommandations de maintenance, consultez Instructions d'entretien.

Sélectionner une langue

La langue par défaut de la page web du produit est l'anglais, mais vous pouvez choisir une des langues qui sont incluses dans le firmware du produit. Pour plus d'informations sur le firmware le plus récent disponible, consultez www.axis.com

Vous pouvez changer de langue dans les pages web du produit.

Pour changer de langue, cliquez sur la liste déroulante des langues ![]() et sélectionnez la langue de votre choix. Toutes les pages web du produit et les pages d'aide s'affichent dans la langue sélectionnée.

et sélectionnez la langue de votre choix. Toutes les pages web du produit et les pages d'aide s'affichent dans la langue sélectionnée.

- Lorsque vous changer de langue, le format de date change également pour un format couramment utilisé dans la langue sélectionnée. Le format correct s'affiche dans les champs de données.

- Si vous réinitialisez le produit aux paramètres d'usine par défaut, la page web du produit revient à l'anglais.

- Si vous restaurez ou redémarrez le produit, ou si vous mettez à niveau le firmware, la page web du produit continue à utiliser la langue sélectionnée.

Fixer la date et l'heure

Pour définir la date et l'heure du produit Axis, accédez à Configuration > Date et heure.

- Vous pouvez fixer la date et l'heure des façons suivantes :

Récupérer la date et l'heure d'un serveur NTP. Cf. Récupérer la date et l'heure d'un serveur NTP (Network Time Protocol)..

Régler la date et l'heure manuellement. Cf. Régler la date et l'heure manuellement.

Récupérer la date et l'heure de l'ordinateur. Cf. Récupérer la date et l'heure de l'ordinateur.

Heure du contrôleur affiche la date et l'heure (horloge sur 24 h) du contrôleur de porte.

Les mêmes options de date et d'heure sont également disponibles dans les pages Options système. Accédez à Configuration > Configuration supplémentaire du contrôleur > Options système > Date et heure.

Récupérer la date et l'heure d'un serveur NTP (Network Time Protocol).

Accédez à Configuration > Date et heure.

Sélectionnez votre Fuseau horaire dans la liste déroulante.

Si l'heure d'été est utilisée dans votre région, sélectionnez Régler à l'heure d'été .

Sélectionnez Synchroniser avec NTP.

Sélectionnez l'adresse DHCP par défaut ou saisissez l'adresse d'un serveur NTP.

Cliquez sur Save (Enregistrer).

- Lors de la synchronisation avec un serveur NTP, la date et l'heure sont mises à jour en continu, car les données sont transmises depuis le serveur NTP. Pour plus d'informations sur les paramètres NTP, consultez Configuration NTP.

- Si vous utilisez un nom d'hôte pour le serveur NTP, un serveur DNS doit être configuré. Cf. Configuration DNS.

Régler la date et l'heure manuellement

Accédez à Configuration > Date et heure.

Si l'heure d'été est utilisée dans votre région, sélectionnez Régler à l'heure d'été .

Sélectionnez Définir la date et l'heure manuellement.

Saisissez la date et l'heure souhaitées.

Cliquez sur Save (Enregistrer).

- Si vous réglez la date et l'heure manuellement, la date et l'heure sont définies une seule fois et ne sont pas mises à jour automatiquement. Cela signifie que si la date et l'heure doivent être mises à jour, les modifications doivent être apportées manuellement parce qu'il n'existe aucune connexion à un serveur NTP externe.

Récupérer la date et l'heure de l'ordinateur

Accédez à Configuration > Date et heure.

Si l'heure d'été est utilisée dans votre région, sélectionnez Régler à l'heure d'été .

Sélectionnez Définir la date et l'heure manuellement.

Cliquez sur Synchroniser maintenant et enregistrer.

- Lors de l'utilisation de l'heure de l'ordinateur, la date et l'heure sont synchronisées avec l'heure de l'ordinateur une fois et ne sont pas mises à jour automatiquement. Cela signifie que si vous modifiez la date et l'heure sur l'ordinateur que vous utilisez pour gérer le système, vous devez synchroniser à nouveau.

Configurer les paramètres réseau

Pour configurer les paramètres réseau de base, accédez à Configuration > Paramètres réseau ou à Configuration > Configuration du contrôleur supplémentaire > Options système > Réseau > TCP/IP > Base.

Pour plus d'informations sur les paramètres réseau, consultez Réseau.

Configurer le matériel

Vous pouvez connecter des lecteurs, verrous et autres périphériques au produit Axis avant de terminer la configuration matérielle. Cependant, la connexion des périphériques sera plus facile à réaliser si vous complétez d'abord la configuration matérielle. En effet, un schéma des broches du matériel est disponible une fois la configuration terminée. Ce schéma indique comment connecter les périphériques aux broches et peut être utilisé comme fiche de référence pour l'entretien. Pour les instructions d'entretien, voir Instructions d'entretien.

- Si vous configurez le matériel pour la première fois, sélectionnez l'une des méthodes suivantes :

Importez un fichier de configuration matérielle. Cf. Comment importer un fichier de configuration matérielle.

Créez une nouvelle configuration matérielle. Cf. Créer une nouvelle configuration matérielle.

Si le matériel du produit n'a pas été configuré auparavant ou a été supprimé, Hardware Configuration (Configuration matérielle) sera disponible dans le panneau de notification de la page Vue d'ensemble.

Comment importer un fichier de configuration matérielle

L'importation d'un fichier de configuration matérielle peut accélérer la configuration matérielle du produit Axis.

Vous pouvez exporter le fichier d'un produit, puis l'importer dans d'autres produits pour réaliser plusieurs copies de la même configuration matérielle sans répéter plusieurs fois les mêmes étapes. Vous pouvez également sauvegarder des fichiers exportés en tant que sauvegardes et les utiliser pour restaurer des configurations matérielles antérieures. Pour en savoir plus, consultez Comment importer un fichier de configuration matérielle.

- Pour importer un fichier de configuration matérielle :

Allez dans Setup (Configuration) > Hardware Configuration (Configuration matérielle).

Cliquez sur Import hardware configuration (Importer la configuration matérielle) ou, s'il existe déjà une configuration matérielle, sur Reset and import hardware configuration (Réinitialiser et importer la configuration matérielle).

Dans la boîte de dialogue du navigateur de fichiers qui s'affiche, recherchez et sélectionnez le fichier de configuration matérielle (*.json) sur votre ordinateur.

Cliquez sur OK.

Comment importer un fichier de configuration matérielle

La configuration matérielle du produit Axis peut être exportée pour effectuer plusieurs copies de la même configuration matérielle. Vous pouvez également sauvegarder des fichiers exportés en tant que sauvegardes et les utiliser pour restaurer des configurations matérielles antérieures.

Il est impossible d'exporter la configuration matérielle des étages.

Les paramètres de verrouillage sans fil ne sont pas inclus dans l'exportation de la configuration du matériel.

- Pour exporter une fichier de configuration matérielle :

Allez dans Setup (Configuration) > Hardware Configuration (Configuration matérielle).

Cliquez sur Export hardware configuration (Exporter la configuration matérielle).

Selon le navigateur, vous devrez peut-être passer par une boîte de dialogue pour terminer l'exportation.

Sauf indication contraire, le fichier exporté (*.json) est enregistré dans le dossier de téléchargement par défaut. Vous pouvez sélectionner un dossier de téléchargement dans les paramètres utilisateur du navigateur web.

Créer une nouvelle configuration matérielle

Comment créer une nouvelle configuration matérielle sans périphériques

Allez dans Setup > Hardware Configuration (Configuration > Configuration matérielle) et cliquez sur Démarrer une nouvelle configuration matérielle.

Saisissez un nom pour le produit Axis.

Sélectionnez le nombre de portes connectées, puis cliquez sur Suivant.

Configurez les moniteurs de porte (capteurs de position de porte) et les verrous de porte selon vos exigences, puis cliquez sur Suivant. Pour plus d'informations sur les options disponibles, voir Comment configurer les moniteurs et verrous de porte.

Configurez les lecteurs et périphériques REX qui seront utilisés, puis cliquez sur Terminer. Pour plus d'informations sur les options disponibles, voir Comment configurer les lecteurs et périphériques REX.

Cliquez sur Fermer ou cliquez sur le lien pour afficher le graphique des connexions de broches du matériel.

Comment configurer les moniteurs et verrous de porte

Lorsque vous avez sélectionné une option de porte dans la nouvelle configuration matérielle, vous pouvez configurer les moniteurs et verrous de porte.

Si un moniteur de porte doit être utilisé, sélectionnez Door monitor (Moniteur de porte), puis sélectionnez l'option correspondant à la façon dont les circuits de moniteur de porte seront connectés.

Si le verrou de porte est verrouillé immédiatement après que la porte a été ouverte, sélectionnez Annuler la durée d'accès une fois que la porte est ouverte.

Si vous souhaitez retarder le reverrouillage, définissez la durée du retard en millisecondes dans Temps de reverrouillage.

Définissez les options d'heures du moniteur de porte ou, si aucun moniteur de porte n'est utilisé, les options de durée de verrouillage.

Sélectionnez les options qui correspondent à la façon dont les circuits de verrouillage seront connectés.

Si un moniteur de verrouillage doit être utilisé, sélectionnez Lock monitor (Moniteur de verrouillage), puis sélectionnez les options correspondant à la façon dont les circuits de moniteur de verrouillage seront connectés.

Si les options d'entrée des lecteurs, périphériques REX et moniteurs de porte doivent être supervisées, sélectionnez Enable supervised inputs (Activer les entrées supervisées).

Pour en savoir plus, consultez Comment utiliser des entrées supervisées.

- La plupart des options de verrouillage, de moniteur de porte et les options de lecteur peuvent être modifiées sans réinitialiser et démarrer une nouvelle configuration matérielle. Accédez à Setup (Configuration) > Hardware Reconfiguration (Reconfiguration matérielle).

- Vous pouvez connecter un moniteur de verrouillage par contrôleur de porte. Si vous utilisez des portes à double verrouillage, un seul des verrous peut avoir un moniteur de verrouillage. Si deux portes sont connectées au même contrôleur de porte, les moniteurs de verrouillage ne peuvent pas être utilisés.

À propos des options de moniteur de porte et de durée

- Les options de moniteur de porte suivantes sont disponibles :

Moniteur de porte : sélectionné par défaut. Chaque porte possède son propre moniteur de porte qui, par exemple, signale si l'ouverture de la porte a été forcée ou si elle est restée ouverte trop longtemps. Décochez la case si aucun moniteur de porte ne doit être utilisé.

Circuit ouvert = porte fermée : sélectionner cette option si le circuit du moniteur de porte est normalement ouvert. Le moniteur de porte transmet le signal porte ouverte lorsque le circuit est fermé. Le moniteur de porte transmet le signal porte fermée lorsque le circuit est ouvert.

Circuit ouvert = porte ouverte : sélectionner cette option si le circuit du moniteur de porte est normalement fermé. Le moniteur de porte transmet le signal porte ouverte lorsque le circuit est ouvert. Le moniteur de porte transmet le signal porte fermée lorsque le circuit est fermé.

Annuler la durée d'accès une fois que la porte est ouverte : sélectionnez cette option pour empêcher le « talonnage ». Le verrou se verrouille dès que le moniteur de porte indique que la porte a été ouverte.

- Les options de durée d'ouverture de porte suivantes sont toujours disponibles :

Durée d'accès : définir la durée de déverrouillage en secondes de la porte après autorisation d'accès. La porte reste déverrouillée jusqu'à l'ouverture de la porte ou lorsque la durée définie a atteinte. La porte se verrouille lorsqu'elle se ferme, que la durée d'accès ait expiré ou non.

Longue durée d'accès : définir la durée de déverrouillage en secondes de la porte après autorisation d'accès. La longue durée d'accès remplace la durée déjà définie et est activée pour les utilisateurs avec une longue durée d'accès sélectionnée.

- Sélectionnez Moniteur de porte pour afficher les options de durée d'ouverture de porte suivantes :

Durée d'ouverture trop longue : définir le nombre de secondes pendant lesquelles la porte peut rester ouverte. Si la porte est encore ouverte lorsque le délai est atteint, l'alarme temps d'ouverture trop long se déclenche. Définissez une règle d'action pour configurer l'action que doit déclencher l'événement Durée d'ouverture trop longue.

Temps de pré-alarme : une pré-alarme est un signal d'avertissement qui se déclenche avant que l'événement Durée d'ouverture trop longue ait été atteint. Il informe l'administrateur et avertit, suivant la façon dont la règle d'action a été configurée, la personne franchissant la porte que la porte doit être fermée pour éviter le déclenchement de l'alarme porte ouverte trop longtemps. Définissez le nombre de secondes avant le déclenchement de l'alarme porte ouverte trop longtemps et le système indique le signal d'avertissement de pré-alarme. Pour désactiver la pré-alarme, réglez le temps de pré-alarme sur 0.

- Accès autorisé : déverrouillage de la serrure

- Durée d'accès

- Aucune action effectuée - verrouillage de la serrure

- Action effectuée (porte ouverte) : verrouillage de la serrure ou déverrouillage maintenu jusqu'à la fermeture de la porte

- Temps d'ouverture trop long

- La pré-alarme s'éteint

- Temps de pré-alarme

- Ouverture trop longue : l'alarme s'éteint.

Pour plus d'informations sur la façon de définir une règle d'action, consultez Comment définir des règles d'action.

À propos des options de verrouillage

- Les options de circuit de verrouillage suivantes sont disponibles :

Relay (Relais) – Ne peut être utilisé que sur un verrou pour chaque contrôleur de porte. Si deux portes sont connectées au contrôleur de porte, un relais ne peut être utilisé que sur le verrou de la seconde porte.

None (Aucun) – Option disponible uniquement pour le verrou 2. Sélectionnez cette option uniquement si un verrou est utilisé.

- Les options du moniteur de verrouillage suivantes sont disponibles pour les configurations à une seule porte :

Lock monitor (Moniteur de verrouillage) – Sélectionnez cette option pour permettre l'accessibilité aux commandes du moniteur de verrouillage. Sélectionnez ensuite le verrou qui doit être contrôlé. Un moniteur de verrouillage peut être utilisé uniquement sur les portes à double verrouillage et ne peut pas être utilisé si deux portes sont connectées au contrôleur de porte.

Open circuit = Locked (Circuit ouvert = verrouillé) – Sélectionnez si le circuit de moniteur de verrouillage est normalement fermé. Le moniteur de verrouillage transmet le signal porte déverrouillé lorsque le circuit est fermé. Le moniteur de verrouillage transmet le signal de porte verrouillée lorsque le circuit est ouvert.

Open circuit = Unlocked (Circuit ouvert = déverrouillé) – Sélectionnez si le circuit de moniteur de verrouillage est normalement ouvert. Le moniteur de verrouillage transmet le signal de porte déverrouillée lorsque le circuit est ouvert. Le moniteur de verrouillage transmet le signal porte verrouillée lorsque le circuit est fermé.

Comment configurer les lecteurs et périphériques REX

Lorsque vous avez configuré les moniteurs et les verrous de porte dans la nouvelle configuration matérielle, vous pouvez configurer les lecteurs et demander à quitter les périphériques (REX).

Si un lecteur doit être utilisé, cochez la case, puis sélectionnez les options qui correspondent à protocole de communication du lecteur.

Si un périphérique REX, par ex. un bouton, un capteur ou une barre anti-panique doit être utilisé, cochez la case, puis sélectionnez l'option correspondant à la façon dont les circuits du périphérique REX seront connectés.

Si le signal REX n'influence pas l'ouverture de la porte (par exemple pour les portes avec poignées mécaniques ou barre anti-panique.), sélectionnez REX ne déverrouille pas la porte.

Si vous connectez plusieurs lecteurs ou périphériques REX au contrôleur de porte, exécutez de nouveau les deux étapes précédentes jusqu'à ce que chaque lecteur ou périphérique REX disposent des paramètres corrects.

À propos des options de lecteur et de périphérique REX

- Les options de lecteur suivantes sont disponibles :

Wiegand – Sélectionnez cette option pour les lecteurs qui utilisent des protocoles Wiegand. Sélectionnez ensuite la commande LED prise en charge par le lecteur. Les lecteurs avec commande LED unique basculent généralement entre le rouge et le vert. Les lecteurs à commande double des LED utilisent des fils différents pour les LED rouges et vertes. Cela signifie que celles-ci sont commandées indépendamment l'une de l'autre. Lorsque les deux LED sont allumées, la lumière semble être en orange. Consultez les informations du fabricant concernant la commande LED prise en charge par le lecteur.

OSDP, RS485 half duplex – Sélectionnez cette option pour les lecteurs RS485 avec prise en charge du half duplex. Consultez les informations du fabricant concernant le protocole pris en charge par le lecteur.

- Les options de périphérique suivantes sont disponibles :

Active low (Actif bas) – Sélectionnez cette option si le périphérique REX ferme le circuit.

Active high (Actif haut) – Sélectionnez si l'activation du périphérique REX ouvre le circuit.

REX does not unlock door (REX ne déverrouille pas la porte) – Sélectionnez cette option si le signal REX n'a pas d'influence sur l'ouverture de la porte (par exemple pour les portes avec poignées mécaniques ou barres anti-panique). L'alarme d'ouverture de porte forcée ne se déclenche pas tant que l'utilisateur ouvre la porte pendant la durée d'accès. Décochez cette option si la porte doit se déverrouiller automatiquement lorsque l'utilisateur active le périphérique REX.

La plupart des options de verrouillage, de moniteur de porte et les options de lecteur peuvent être modifiées sans réinitialiser et démarrer une nouvelle configuration matérielle. Accédez à Setup (Configuration) > Hardware Reconfiguration (Reconfiguration matérielle).

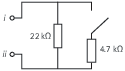

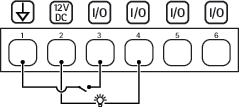

Comment utiliser des entrées supervisées

Les entrées supervisées indiquent l'état de la connexion entre le contrôleur de porte et les moniteurs de porte. Si la connexion est interrompue, un événement est activé.

- Pour utiliser des entrées supervisées :

Installez des résistances de fin de ligne sur toutes les entrées supervisées. Consultez le schéma de connexion sur Entrées supervisées.

Accédez à Setup (Configuration) > Hardware Reconfiguration (Reconfiguration du matériel) et sélectionnez Enable supervised inputs (Activer les entrées supervisées). Vous pouvez également activer les entrées supervisées pendant la configuration du matériel.

À propos de la compatibilité des entrées supervisées

- La fonction suivante prend en charge les entrées supervisées :

Moniteur de porte. Cf. Connecteur de porte.

Comment créer une nouvelle configuration matérielle pour les verrous sans fil

Allez à Setup (Configuration) > Hardware Configuration (Configuration matérielle) et cliquez sur Start new hardware configuration (Démarrer une nouvelle configuration matérielle).

Saisissez un nom pour le produit Axis.

Dans la liste des périphériques, sélectionnez un fabricant de passerelle sans fil.

Si vous souhaitez connecter une porte filaire, cochez la case 1 porte, puis cliquez sur Suivant. Si aucune porte n'est incluse, cliquez sur Finish (Terminer).

Selon le fabricant de la serrure, continuez selon l'un des éléments de liste :

ASSA Aperio : Cliquez sur le lien pour afficher le graphique des connexions de broches du matériel ou cliquez sur Close (Fermer) et allez dans Setup (Configuration) > Hardware Reconfiguration (Reconfiguration matérielle) pour terminer la configuration, voir Ajouter des portes et périphériques Assa AperioTM

SmartIntego : Cliquez sur le lien pour afficher le graphique des connexions de broches du matériel ou sur Click here to select wireless gateway and configure doors (Cliquez ici pour sélectionner la passerelle sans fil et configurer les portes) pour terminer la configuration, voir Comment configurer SmartIntego.

Ajouter des portes et périphériques Assa AperioTM

Avant d'ajouter une porte sans fil au système, elle doit être couplée avec le hub de communication Assa Aperio connecté, en utilisant Aperio PAP (outil d'application de programmation Aperio).

Pour ajouter une porte sans fil :

Accédez à Setup (Configuration) > Hardware Reconfiguration (Reconfiguration matérielle).

Sous Wireless Doors and Devices (Portes et dispositifs sans fil) cliquez sur Add door (Ajouter porte).

Dans le champ Door name (Nom de la porte) : Saisissez un nom significatif.

Dans le champ ID sous Lock (Verrou) : Saisissez l'adresse à six caractères de l'appareil que vous souhaitez ajouter. L'adresse de l'appareil est imprimée sur l'étiquette du produit.

En option, sous Capteur de position de porte : Choisissez Capteur de position de porte intégré ou Capteur de position de porte externe.

- Remarque

Si vous utilisez un interrupteur de position de porte externe (DPS), assurez-vous que le dispositif de verrouillage Aperio prend en charge la détection de l'état de la poignée de porte avant de le configurer.

En option, dans le champ ID sous Capteur de position de porte : Saisissez l'adresse à six caractères de l'appareil que vous souhaitez ajouter. L'adresse de l'appareil est imprimée sur l'étiquette du produit.

Cliquez sur Ajouter.

Comment créer une nouvelle configuration matérielle avec le contrôleur d'ascenseur (AXIS A9188)

Avant de créer une configuration matérielle, vous devez ajouter un utilisateur dans AXIS A9188 Network I/O Relay Module. Allez à l'interface Web A9188 > Preferences (Préférences) > Additional device configuration (Configuration d'appareil supplémentaire) > Basic setup (Configuration de base) > Users (Utilisateurs) > Add (Ajouter) > User setup (Configuration d'utilisateur).

Vous pouvez configurer au maximum 2 modules AXIS A9188 Network I/O Relay Module avec chaque contrôleur de porte réseau Axis

Dans la page Web du contrôleur de porte, accédez à Configuration > Configuration matérielle et cliquez sur Créer une nouvelle configuration matérielle.

Saisissez un nom pour le produit Axis.

Dans la liste des périphériques, sélectionnez Elevator control (Contrôleur d'ascenseur) pour inclure AXIS A9188 Network I/O Relay Module et cliquez sur Next (Suivant).

Saisissez un nom pour le lecteur connecté.

Sélectionnez le protocole de lecture qui sera utilisé, puis cliquez sur Finish (Terminer).

Cliquez sur Network Peripherals (Périphériques réseau) pour terminer la configuration, voir Comment ajouter des périphériques réseau et les configurer ou cliquez sur le lien pour accéder au graphique de connexion des broches du matériel.

Comment ajouter des périphériques réseau et les configurer

- Avant de configurer les périphériques, vous devez ajouter un utilisateur dans AXIS A9188 Network I/O Relay Module. Accédez à l'interface Web AXIS A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Préférences > Configuration d'appareil supplémentaire > Configuration de base > Utilisateurs > Ajouter > Configuration d'utilisateur).

- N'ajoutez pas un autre AXIS A1001 Network Door Controller en tant que périphérique réseau.

Allez à Setup (Configuration) > Network Periphals (Périphériques réseau) pour ajouter un périphérique.

Trouvez vos périphériques sous Discovered devices (Périphériques identifiés).

Cliquez sur Add this device (Ajouter ce périphérique).

Saisissez le nom du périphérique.

Saisissez le nom d'utilisateur et le mot de passe de l'interface Web AXIS A9188.

Cliquez sur Ajouter.

Vous pouvez ajouter manuellement des périphériques réseau en saisissant l'adresse MAC ou l'adresse IP dans la boîte de dialogue Manually add device (Ajouter manuellement un périphérique).

Si vous souhaitez supprimer un calendrier, vérifiez d'abord qu'il n'est pas utilisé par le module de relais I/O du réseau.

Comment configurer les E/S et les relais des périphériques réseau

Avant de configurer les périphériques réseau, vous devez ajouter un utilisateur dans AXIS A9188 Network I/O Relay Module. Accédez à l'interface Web AXIS A9188 > Preferences > Additional device configuration > Basic setup > Users > Add > User setup (Préférences > Configuration d'appareil supplémentaire > Configuration de base > Utilisateurs > Ajouter > Configuration d'utilisateur).

Accédez à Setup > Network Periphals (Configuration > Périphériques réseau) et cliquez sur la ligne Added devices (Périphériques ajoutés).

Choisissez les E/S et les relais pour configurer un étage.

Cliquez sur Set as floor (Définir comme étage) et saisissez un nom.

Cliquez sur Add (Ajouter).

Vérifier les connexions matérielles.

Lorsque l'installation et la configuration du matériel sont terminées, et à tout moment pendant la durée de vie du contrôleur de porte, vous pouvez vérifier le fonctionnement des moniteurs de porte connectés, des modules de relais E/S réseau, des verrous et lecteurs.

Pour vérifier la configuration et accéder aux commandes de vérification, accédez à Setup (Configuration) > Hardware Connection Verification (Vérification de la configuration matérielle).

Commandes de vérification - Portes

Door state (État de la porte)– Vérifier l'état actuel du moniteur de porte, des alarmes de porte et des verrous. Cliquez sur Obtenir l'état actuel.

Verrou – Déclencher manuellement le verrouillage. Les verrous principaux et les verrous secondaires, le cas échéant, sont affectés. Cliquez sur Verrouiller ou Déverrouiller.

Verrou – Déclencher manuellement le verrou pour autoriser l'accès. Seuls les verrous principaux sont affectés. Cliquez sur le bouton Access (Accéder).

Reader : Feedback (Lecteur : Feedback) – Vérifier le retour d'informations du lecteur, par exemple les sons et les signaux provenant LED, pour différentes commandes. Sélectionnez la commande et cliquez sur Test. Les types d'informations disponibles dépendent du lecteur. Pour en savoir plus, consultez Retour d'informations du lecteur. Voir également les instructions du fabricant.

Reader : Tampering (Lecteur : sabotage) – Obtenir des informations sur la dernière tentative de détérioration. La première tentative de sabotage sera enregistrée lors de l'installation du lecteur. Cliquez sur Get last tampering (Obtenir la dernière détérioration).

Reader: Card swipe (Lecteur : Balayage de carte) – Obtenir des informations sur la dernière carte utilisée ou autre type de jeton utilisateur accepté par le lecteur. Cliquez sur Get last credential (Obtenir le dernier identifiant).

REX : obtenir des informations sur la dernière fois où le périphérique REX (Request to EXit) a été utilisé. Cliquez sur Get last REX (Obtenir dernier REX).

Commandes de vérification - étages

État de l'étage : vérifier l'état actuel de l'accès à l'étage. Cliquez sur Obtenir l'état actuel.

Verrouiller et déverrouiller l'étage : déclencher manuellement l'accès de l'étage. Les verrous principaux et les verrous secondaires, le cas échéant, sont affectés. Cliquez sur Verrouiller ou Déverrouiller.

Accès à l'étage : autoriser manuellement l'accès temporaire à l'étage. Seuls les verrous principaux sont affectés. Cliquez sur le bouton Access (Accéder).

Elevator Reader : Feedback (Lecteur de l'ascenseur : Feedback) – Vérifier le retour d'informations du lecteur, par exemple les sons et les signaux provenant LED, pour différentes commandes. Sélectionnez la commande et cliquez sur Test. Les types d'informations disponibles dépendent du lecteur. Pour en savoir plus, consultez Retour d'informations du lecteur. Voir également les instructions du fabricant.

Elevator Reader : tampering (Lecteur de l'ascenseur : sabotage) – Obtenir des informations sur la dernière tentative de sabotage. La première tentative de sabotage sera enregistrée lors de l'installation du lecteur. Cliquez sur Get last tampering (Obtenir le dernier sabotage).

Elevator Reader: Card swipe (Lecteur de l'ascenseur : Balayage de carte) – Obtenir des informations sur la dernière carte utilisée ou autre type de jeton utilisateur accepté par le lecteur. Cliquez sur Get last credential (Obtenir le dernier identifiant).

REX : obtenir des informations sur la dernière fois où le périphérique REX (Request to EXit) a été utilisé. Cliquez sur Get last REX (Obtenir dernier REX).

Configurer les cartes et formats

Le contrôleur de porte dispose de quelques formats de carte prédéfinis couramment utilisés que vous pouvez utiliser ainsi ou modifier, si nécessaire. Vous pouvez également créer des formats de carte personnalisés. Chaque format de carte dispose d'un ensemble de règles, cartes de champ, indiquant la façon dont les informations stockées sur la carte sont organisées. En définissant un format de carte, vous indiquez au système comment interpréter les informations que le contrôleur reçoit du lecteur. Pour plus d'informations sur les formats de carte pris en charge pour le lecteur, consultez les instructions du fabricant.

- Pour activer les formats de carte :

Allez à Setup (Configuration) > Configure cards and formats (Configurer les cartes et les formats).

Sélectionnez un ou plusieurs formats de carte qui correspondent au format de carte utilisé par les lecteurs connectés.

- Pour créer de nouveaux formats de carte :

Allez à Setup (Configuration) > Configure cards and formats (Configurer les cartes et les formats).

Cliquez sur Add card format (Ajouter un format de carte).

Dans la boîte de dialogue Add card format (Ajouter un format de carte), saisissez un nom, une description et la longueur en bits du format de carte. Cf. Descriptions des formats de carte.

Cliquez sur Add field map (Ajouter une carte de champ) et saisissez les informations requises dans les champs. Cf. Champs.

Pour ajouter plusieurs cartes de champ, répétez l'étape précédente.

Pour développer un élément dans les listes Card formats (Formats de carte) et afficher les formats de carte et les cartes de champ, cliquez sur ![]() .

.

Pour modifier un format de carte, cliquez sur ![]() et modifiez les descriptions de formats de carte et les champs, si nécessaire. Cliquez sur Save (Enregistrer).

et modifiez les descriptions de formats de carte et les champs, si nécessaire. Cliquez sur Save (Enregistrer).

Pour supprimer une carte de champ dans la boîte de dialogue Edit card format (Modifier le format de carte) ou Add card format (Ajouter le format de carte), cliquez sur ![]()

Pour supprimer un format de carte, cliquez sur ![]() .

.

- Vous pouvez uniquement activer et désactiver les formats de carte si le contrôleur de porte a été configuré avec au moins un lecteur. Voir Configurer le matériel et Comment configurer les lecteurs et périphériques REX.

- Deux formats de carte ayant la même longueur en bits ne peut pas être activées simultanément. Par exemple, si vous avez défini deux formats de carte de 32 bits, « Format A » et « Format B », et que vous avez activé « Format A », vous ne pouvez pas activer « Format B » sans avoir d'abord désactivé « Format A ».

- Si aucun format de carte n'a été activé, vous pouvez utiliser les types d'identification Card raw only (Carte brute uniquement) et Card raw and PIN (Carte brute et PIN) pour identifier une carte et autoriser l'accès aux utilisateurs. Toutefois, nous ne le recommandons pas étant donné que les différents fabricants de lecteurs ou paramètres du lecteur peuvent générer des données brutes de carte différentes.

Descriptions des formats de carte

Name (Nom) (requis) – Saisissez un nom descriptif.

Description – Saisissez des informations supplémentaires si vous le souhaitez. Ces informations ne sont visibles que dans les boîtes de dialogue Edit card format (Modifier le format de carte) et Add card format (Ajouter un format de carte).

Bit length (Longueur en bits) (requis) – Saisissez la longueur en bits du format de carte. Elle doit être comprise entre 1 et 1000000000.

Champs

Name (Nom) (requis) – Saisissez le nom du champ sans espace, par exemple

OddParity.Exemples de champs courants :

Parity(Parité) – Les bits de parité sont utilisés pour la détection d'erreur. Les bits de parité sont généralement ajoutés au début ou à la fin d'une chaîne de code binaire et indiquent si le nombre de bits est pair ou impair.EvenParity– Les bits de parité paire garantissent qu'il y a un nombre pair de bits dans la chaîne. Les bits de valeur 1 sont comptés. Si le résultat est pair, la valeur donnée au bit de parité est 0. Si le résultat est impair, la valeur donnée au bit de parité est 1, le résultat devenant alors un nombre pair.OddParity– Les bits de parité impaire garantissent qu'il y a un nombre impair de bits dans la chaîne. Les bits de valeur 1 sont comptés. Si le résultat est impair, la valeur donnée au bit de parité impaire est 0. Si le résultat est pair, la valeur donnée au bit de parité est 1, le résultat devenant alors un nombre impair.FacilityCode– Des codes de fonctions sont parfois utilisés pour vérifier que le jeton correspond au lot d'accréditations des utilisateurs finaux commandés. Dans les anciens systèmes de contrôle d'accès, le code de fonction était utilisé pour une validation dégradée, ce qui autorisait l'entrée à tous les employés du lot d'accréditations qui avait été encodées avec un code de site correspondant. Ce champ, sensible à la casse, est requis pour le produit à valider sur le code de fonction.CardNr– L'ID utilisateur ou le numéro de carte est ce qui est validé le plus fréquemment dans les systèmes de contrôle d'accès. Ce champ, sensible à la casse, est requis pour le produit à valider sur le numéro de carte.CardNrHex– Les données binaires du numéro de carte sont encodées sous forme de nombres hexadécimaux en minuscules dans le produit. Elles sont principalement utilisées pour la recherche de panne pour déterminer pourquoi vous n'obtenez pas le numéro de carte prévue à partir du lecteur.

Range (Plage) (requis) – Saisissez la plage de bits de la carte de champ, par exemple 1 2 – 17, 18 – 33 et 34 bits.

(Encoding) Encodage (requis) – Sélectionnez le type d'encodage de chaque champ.

BinLE2Int – Les données binaires sont encodées sous forme de nombres entiers dans l'ordre des bits little endian. Entier signifie qu'il doit s'agir d'un nombre entier (sans décimale). L'ordre des bits little endian signifie que le premier bit est le plus petit (le moins important).

BinBE2Int – Les données binaires sont encodées sous forme de nombres entiers dans l'ordre des bits big endian. Entier signifie qu'il doit s'agir d'un nombre entier (sans décimale). L'ordre des bits big endian signifie que le premier bit est le plus grand (le plus important).

BinLE2Hex – Les données binaires sont encodées sous forme de nombres hexadécimaux en minuscules dans l'ordre des bits little endian. Le système hexadécimal, également appelé système de numération en base 16, se compose de 16 symboles uniques : les chiffres 0 à 9 et les lettres a à f. L'ordre des bits little endian signifie que le premier bit est le plus petit (le moins significatif).

BinBE2Hex – Les données binaires sont encodées sous forme de nombres hexadécimaux en minuscules dans l'ordre des bits big endian. Le système hexadécimal, également appelé système de numération en base 16, se compose de 16 symboles uniques : les chiffres 0 à 9 et les lettres a à f. L'ordre des bits big endian signifie que le premier bit est le plus grand (le plus significatif).

BinLEIBO2Int – Les données binaires sont encodées de la même manière que BinLE2Int, mais les données de carte brute sont lues dans l'ordre des octets inversé d'une séquence de plusieurs octets avant que les champs ne soient encodés.

BinBEIBO2Int – Les données binaires sont encodées comme pour BinBE2Int, mais les données brutes des cartes sont lues dans l'ordre des octets inversés dans une séquence de plusieurs octets avant que les cartes de champs soient encodées.

Pour plus d'informations sur les champs que votre format de carte utilise, consultez les instructions du fabricant.

Configurer les services

L'option Configurer les services dans la page de configuration est utilisée pour accéder à la configuration des services externes qui peuvent être utilisés avec le contrôleur de porte externe.

SmartIntego

SmartIntego est une solution sans fil qui permet d'augmenter le nombre de portes gérées par un contrôleur de porte.

Conditions préalables pour SmartIntego

Les conditions préalables suivantes doivent être satisfaites avant de procéder à la configuration SmartIntego :

Il faut créer un fichier csv. Le fichier csv contient des informations sur GatewayNode et les portes utilisées dans votre solution SmartIntego. Le fichier est crée dans un logiciel autonome fourni par un partenaire SimonsVoss.

La configuration matérielle de SmartIntego a été effectuée, voir Comment créer une nouvelle configuration matérielle pour les verrous sans fil.

- Vous devez disposer de la version 2.1.6452.23485, build 2.1.6452.23485 (8/31/2017 1:02:50 PM) ou d'une version ultérieure de l'outil de configuration SmartIntego.

- La norme Advanced Encryption Standard (AES) n'est pas prise en charge pour SmartIntego. Elle doit donc être désactivée dans l'outil de configuration SmartIntego.

Comment configurer SmartIntego

- Assurez-vous que les conditions préalables répertoriées ont été respectées.

- Pour une meilleure visibilité de l'état de la batterie, accédez à Configuration > Configurer journaux événements et alarmes, puis ajoutez Porte — Alarme batterie ou IdPoint — Alarme batterie comme alarme.

- Les paramètres de contrôle de la porte proviennent du fichier CSV importé. Aucune modification de ce paramètre n'est nécessaire dans une installation normale.

Cliquez sur Parcourir..., sélectionnez le fichier csv et cliquez sur Télécharger un fichier.

Choisissez un GatewayNode et cliquez sur Suivant.

Un aperçu de la nouvelle configuration s'affiche. Désactivez les moniteurs de porte si nécessaire.

Cliquez sur Configurer.

Un aperçu des portes incluses dans la configuration s'affiche. Cliquez sur Settings (Paramètres) pour configurer chaque porte individuellement.

Comment reconfigurer SmartIntego

Cliquez sur Configuration dans le menu général.

Cliquez sur Configurer les services > Paramètres.

Cliquez sur Re-configurer.

Cliquez sur Parcourir..., sélectionnez le fichier csv et cliquez sur Télécharger un fichier.

Choisissez un GatewayNode et cliquez sur Suivant.

Un aperçu de la nouvelle configuration s'affiche. Désactivez les moniteurs de porte si nécessaire.

- Remarque

Les paramètres de contrôle de la porte proviennent du fichier CSV importé. Aucune modification de ce paramètre n'est nécessaire dans une installation normale.

Cliquez sur Configurer.

Un aperçu des portes incluses dans la configuration s'affiche. Cliquez sur Settings (Paramètres) pour configurer chaque porte individuellement.

Instructions d'entretien

Pour garantir le fonctionnement du système de contrôle d'accès, Axis recommande son entretien régulier, y compris les contrôleurs de portes et les appareils connectés.

- Faites l'entretien au moins une fois par an. La procédure d'entretien proposée comprend notamment les étapes suivantes :

Assurez-vous que toutes les connexions entre le contrôleur de porte et les appareils externes sont sécurisées.

Vérifiez toutes les connexions matérielles. Cf. Commandes de vérification - Portes.

Vérifiez que le système, y compris les appareils externes connectés, fonctionne correctement.

Scannez une carte et testez les lecteurs, les portes et les verrous.

Si le système comprend des appareils REX, des capteurs ou d'autres appareils, testez-les aussi.

Si activées, testez les alarmes de falsification.

- Si après avoir effectué l'une des étapes ci-dessus vous constatez des pannes ou comportements inattendus :

Testez les signaux des câbles en utilisant l'équipement approprié et vérifiez si les fils ou câbles sont endommagés de quelque manière que ce soit.

Remplacez tous les câbles et fils endommagés ou défectueux.

Une fois que les câbles et les fils ont été remplacés, vérifiez à nouveau toutes les connexions matérielles. Cf. Commandes de vérification - Portes.

Si le contrôleur de porte ne se comporte pas comme prévu, voir Recherche de panne et Maintenance pour plus d'informations.

Configuration d'événement

Les événements qui se produisent dans le système, par exemple lorsqu'un utilisateur passe une carte ou qu'un périphérique REX est activé, sont enregistrés dans le journal des événements.

Afficher le journal des événements. Cf. Afficher le journal d'événements.

Exporter le journal des événements. Cf. .

Configurer le journal des événements. Cf. Configurer le journal d'événements.

Afficher le journal d'événements

Pour afficher les événements enregistrés, accédez au Event Log (Journal d'événements) :

Pour développer un élément dans le journal d'événements et afficher les détails des événements, cliquez sur ![]() .

.

L'application des filtres au journal d'événements facilite la recherche d'événements spécifiques. Pour filtrer la liste, sélectionnez un ou plusieurs filtres de journal d'événements et cliquez sur Apply filters (Appliquer les filtres). Pour en savoir plus, consultez Filtres de journal des événements.

En tant qu'administrateur, certains événements peuvent présenter pour vous plus d'intérêt que d'autres. Par conséquent, vous pouvez choisir les événements qui doivent être enregistrés. Pour en savoir plus, consultez Options du journal des événements.

Filtres de journal des événements

- Vous pouvez limiter la portée du journal des événements en sélectionnant un ou plusieurs des filtres suivants :

User (Utilisateur) – Filtrer par événements concernant un utilisateur sélectionné.

Door & floor (Porte et étage) – Filtrer par événements concernant une porte ou un étage spécifique.

Topic (Sujet) – Filtrer par type d'événements.

Date and time (Date et heure) – Filtrer le journal d'événements par date et par heure.

Configurer le journal d'événements

La page du journal d'événements Configurer vous permet de définir les événements qui doivent être enregistrés.

Options du journal des événements

Pour définir les événements qui doivent être inclus dans le journal des événements, accédez à Configuration > Configurer Journaux événements et alarmes.

- Les options suivantes pour la journalisation des événements sont disponibles :

No logging (Aucune journalisation) – Désactiver la journalisation des événements. L'événement ne sera pas enregistré ou inclus dans le journal des événements.

Log for all sources (Journaliser pour toutes les sources) – Activer la journalisation des événements. L'événement sera enregistré et inclus dans le journal des événements.

Comment définir des règles d'action

Les pages d'événements (Event) vous permettent de configurer le produit Axis pour qu'il effectue des actions lorsque différents événements se produisent. L'ensemble des conditions qui définissent comment et quand l'action est déclenchée s'appelle une règle d'action. Si plusieurs conditions sont définies, toutes doivent être satisfaites pour déclencher l'action.

Pour plus d'informations sur les déclencheurs et actions disponibles, consultez l'aide du produit intégré.

Cet exemple décrit comment configurer une règle d'action pour activer un port de sortie lorsque l'ouverture de la porte est forcée.

Accédez à Configuration > Configuration du contrôleur supplémentaire > Options système > Ports et périphériques > Ports E/S.

Sélectionnez Sortie dans la liste déroulante Type de Port E/S et saisissez un Nom.

Sélectionnez État Normal pour le port E/S et cliquez sur Enregistrer.

Accédez à Events (Événements) > Action Rules (Règles d'action) et cliquez sur Add (Ajouter).

Sélectionnez Porte dans la liste déroulante Déclencheur.

Sélectionnez Alarme de porte dans la liste déroulante.

Sélectionnez la porte souhaitée dans la liste déroulante.

Sélectionnez Ouverture forcée de porte dans la liste déroulante.

Si vous le souhaitez, sélectionnez un Programme et des Conditions supplémentaires. Consultez la section ci-dessous.

Dans Actions, sélectionnez Port de sortie dans la liste déroulante Type.

Sélectionnez le port de sortie souhaité dans la liste déroulante Port.

Définir l'état Actif.

Sélectionnez Durée et Passer à l'état opposé après. Ensuite, saisissez la durée souhaité de l'action.

Cliquez sur OK.

Pour utiliser plusieurs déclencheurs pour la règle d'action, sélectionnez Conditions supplémentaires et cliquez sur Ajouter pour ajouter des déclencheurs. Lors de l'utilisation de conditions supplémentaires, toutes les conditions doivent être satisfaites pour déclencher l'action.

Pour éviter le déclenchement répété d'une action, une durée Attendre au moins peut être définie. Saisissez la durée en heures, minutes et secondes, pendant laquelle le déclencheur doit être ignoré avant que la règle d'action puisse être de nouveau activée.

Pour plus d'informations, consultez l'aide du produit intégré.

Comment ajouter des destinataires

Le produit peut envoyer des messages de notification concernant des événements et alarmes à des destinataires. Mais avant qu'il ne puisse envoyer des messages de notification, vous devez définir un ou plusieurs destinataires. Pour plus d'informations sur les options disponibles, voir .

Pour ajouter un destinataire :

Accédez à Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > Events (Événements) > Recipients (Destinataires) et cliquez sur Add (Ajouter).

Saisissez un nom significatif.

Sélectionnez un Type de destinataire.

Saisissez les informations nécessaires pour le type du destinataire.

Cliquez sur Test pour tester la connexion avec le destinataire.

Cliquez sur OK.

Comment configurer les destinataires d'e-mails

Les destinataires d'e-mails peuvent être configurés en sélectionnant l'un des fournisseurs de messagerie ou en spécifiant le serveur SMTP, le port et l'authentification utilisés, par exemple, une messagerie d'entreprise.

Certains fournisseurs de messagerie électronique appliquent des filtres de sécurité qui empêchent les utilisateurs de recevoir ou de visualiser des pièces jointes de grande taille ou encore de recevoir des messages électroniques programmés ou similaires. Vérifiez la politique de sécurité de votre fournisseur de messagerie électronique pour éviter les problèmes de réception et les blocages de comptes de messagerie électronique.

- Pour configurer un destinataire d'email à l'aide de l'un des fournisseurs de la liste :

Accédez à Events (Événements) >Recipients (destinataires) et cliquez sur Add (Ajouter).

Saisissez un Name (Nom) et sélectionnez Email (E-mail) dans la liste Type.

Saisissez les adresses e-mail pour envoyer des e-mails dans le champ To (À). Utilisez des virgules pour séparer plusieurs adresses.

Sélectionnez le fournisseur de messagerie à partir de la liste Provider (Fournisseur).

Saisissez l'ID utilisateur et le mot de passe du compte de messagerie.

Cliquez sur Test pour envoyer un e-mail de test.

Pour configurer un destinataire à l'aide d'un serveur de messagerie électronique d'entreprise par exemple, procédez comme indiqué ci-dessus, mais sélectionnez User defined (Défini par l'utilisateur) en tant que Provider (Fournisseur). Entrez l'adresse e-mail qui doit apparaître comme expéditeur dans le champ From (De). Sélectionnez Advanced settings (Paramètres avancés) et spécifiez l'adresse du serveur SMTP d'authentification, le port et la méthode d'authentification. Si vous le souhaitez, sélectionnez Use encryption (Utiliser le cryptage) pour envoyer des e-mails via une connexion cryptée. Le certificat du serveur peut être validé en utilisant les certificats disponibles dans le produit Axis. Pour plus d'informations sur la façon de télécharger des certificats, consultez Certificats.

Comment créer des programmes

Les programmations peuvent servir de déclencheurs de règles d'action ou de conditions supplémentaires. Utiliser l'un des programmes prédéfinis ou créer un nouveau programme comme indiqué ci-dessous.

Pour créer un calendrier :

Accédez à Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > Events (Événements) > Schedules (Programmes) et cliquez sur Add (Ajouter).

Saisissez un nom descriptif et les informations nécessaires à un programme quotidien, hebdomadaire, mensuel ou annuel.

Cliquez sur OK.

Pour utiliser le programme dans une règle d'action, sélectionnez le programme à partir de la liste déroulante Schedule (Programme) de la page Action Rule Setup (Configurer la règle d'action).

Comment configurer les récurrences

Les récurrences sont utilisées pour déclencher des règles d'action de façon répétée, par exemple toutes les 5 minutes ou toutes les heures.

Pour configurer une récurrence :

Accédez à Configuration > Configuration du contrôleur supplémentaire > Événements > Récurrences et cliquez sur Ajouter.

Entrez un nom descriptif et un modèle de récurrence.

Cliquez sur OK.

Pour utiliser la récurrence dans une règle d'action, sélectionnez d'abord Heure dans la liste déroulante Déclenchement de la page Configurer la règle d'action, puis sélectionnez la récurrence dans la deuxième liste déroulante.

Pour modifier ou supprimer des récurrences, sélectionnez la récurrence dans la Liste des récurrences et cliquez sur Modifier ou Supprimer.

Retour d'informations du lecteur

Les lecteurs utilisent des voyants et des bipeurs pour envoyer des messages de retour d'informations à l'utilisateur (la personne qui accède ou tente d'accéder à la porte). Le contrôleur de porte peut déclencher un certain nombres de messages de retour d'informations, certains sont préconfigurés dans le contrôleur de porte et pris en charge par la plupart des lecteurs.

Les lecteurs ont des comportements différents en ce qui concerne les voyants, mais ils utilisent généralement des séquences différentes de lumières fixes et clignotantes rouge, vert et orange.

Les lecteurs peuvent également utiliser des beepers mono-ton pour envoyer des messages, en utilisant des séquences différentes de signaux de beeper courtes et longues.

Le tableau ci-dessous indique les événements qui sont préconfigurés dans le contrôleur de porte pour déclencher le retour d'informations du lecteur et leurs signaux de retour d'informations du lecteur standard. Les signaux de retour d'informations des lecteurs AXIS sont présentés dans le Guide d'installation fourni avec le lecteur AXIS.

| Événement | Wiegand Double LED | Wiegand LED simple | OSDP | Schéma du beeper | État |

| Inactif(1) | Désactivé | Rouge | Rouge | Silencieux | Normal |

| RequirePIN (PIN requis) | Clignotant en rouge/vert | Clignotant en rouge/vert | Clignotant en rouge/vert | Deux bips sonores courts | Code PIN requis |

| Accès autorisé | Vert | Vert | Vert | Bip | Accès accordé |

| Accès refusé | Rouge | Rouge | Rouge | Bip | Accès refusé |

- L'état inactif est activé lorsque la porte est fermée et que le verrou est fermé.

Les messages de retour informations autre que ceux indiqués ci-dessus doivent être configurés par un client comme un système de gestion des accès, par l'interface de programmation VAPIX®, qui prend en charge cette fonctionnalité et utilise des lecteurs capables de produire les signaux requis. Pour en savoir plus, consultez, les informations relatives à l'utilisateur fourni par le développeur du système de gestion d'accès et le fabricant du lecteur.

Options système

Sécurité

Utilisateurs

Le contrôle d'accès utilisateur est activé par défaut et peut être configuré dans Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Security (Sécurité) > Users (Utilisateurs). Un administrateur peut définir d'autres utilisateurs en leur donnant des noms d'utilisateur et des mots de passe.

La liste d'utilisateurs affiche les utilisateurs autorisés et les groupes d'utilisateurs (niveaux d'accès) :

Les administrateurs disposent d'un accès sans restriction à tous les paramètres. L'administrateur peut ajouter, modifier et supprimer les autres utilisateurs.

Notez que lorsque l'option Encrypted & unencrypted (Crypté et décrypté) est sélectionnée, le serveur Web crypte le mot de passe. Cette option est la valeur par défaut pour une nouvelle unité ou une unité réinitialisée aux paramètres des valeurs par défaut.

Dans HTTP/RTSP Password Settings (Paramètres de mot de passe HTTP/RTSP), sélectionnez le type de mot de passe à autoriser. Vous devrez peut-être autoriser les mots de passe non cryptés s'il existe des clients de visualisation qui ne prennent pas en charge le cryptage, ou si vous avez le firmware mis à niveau et si les clients existants prennent en charge le cryptage, mais doivent se reconnecter et être configurés pour utiliser cette fonctionnalité.

ONVIF

ONVIF est un forum ouvert de l'industrie qui fournit et favorise les interfaces standardisées afin de garantir une interopérabilité efficace des produits de sécurité physique sur IP.

En créant un utilisateur, vous activez automatiquement la communication ONVIF. Utilisez le nom d'utilisateur et le mot de passe pour toute communication ONVIF avec le produit. Pour plus d'informations, consultez www.onvif.org

Filtrage d'adresses IP

Le filtrage d'adresse IP est activé sur la page Configuration > Configuration du contrôleur supplémentaire > Options système > Sécurité > Filtrage d'adresses IP. Une fois activées, les adresses IP de la liste se voient autoriser ou refuser l'accès au produit Axis. Sélectionnez Autoriser ou Refuser dans la liste et cliquez sur Appliquer pour activer le filtrage d'adresse IP.

L'administrateur peut ajouter jusqu'à 256 entrées d'adresses IP à la liste (une seule entrée peut contenir plusieurs adresses IP).

HTTPS

Le protocole HTTPS (HyperText Transfer Protocol Secure Socket Layer ou HTTP over SSL) est un protocole Internet permettant la navigation cryptée. Le protocole HTTPS peut également être utilisé par les utilisateurs et les clients pour vérifier qu'ils accèdent au bon périphérique. Le niveau de sécurité fourni par le protocole HTTPS est considéré comme approprié pour la plupart des échanges commerciaux.

Le produit Axis peut être configuré pour exiger HTTPS lorsque des administrateurs se connectent.

Pour utiliser le protocole HTTPS, un certificat HTTPS doit d'abord être installé. Allez à Setup (Configuration)> Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Security (Sécurité) > Certificates (Certificats) pour installer et gérer les certificats. Cf. Certificats.

Pour activer HTTPS sur le produit Axis :

Accédez à Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire)> System Options (Options système) > Security (Sécurité) > HTTPS.

Sélectionnez un certificat HTTPS dans la liste des certificats installés.

Sinon, cliquez sur Ciphers (Cryptogrammes) et sélectionnez les algorithmes de cryptage à utiliser pour SSL.

Définissez la HTTPS Connection Policy (Politique de connexion HTTPS) pour les différents groupes d'utilisateurs.

Cliquez sur Save (Sauvegarder) pour activer les paramètres.

Pour accéder au produit Axis via le protocole de votre choix, dans le champ d'adresse d'un navigateur, saisissez https:// pour le protocole HTTPS et http:// pour le protocole HTTP.

Le port HTTPS peut être modifié sur la page System Options (Options système) > Network (Réseau) > TCP/IP > Advanced (Avancé).

IEEE 802.1X

La norme IEEE 802.1X est une norme servant au contrôle de l'admission au réseau basé sur les ports en fournissant une authentification sécurisée des périphériques réseau câblés et sans fil. IEEE 802.1X repose sur le protocole EAP (Extensible Authentication Protocol).

Pour accéder à un réseau protégé par IEEE 802.1X, les périphériques doivent être authentifiés. L'authentification est réalisée par un serveur d'authentification, généralement un serveur RADIUS, tel que le Service d'Authentification Internet de Microsoft et FreeRadius.

Lors de l'implémentation Axis, le produit Axis et le serveur d'authentification s'identifient avec des certificats numériques à l'aide de EAP-TLS (Extensible Authentication Protocol - Transport Layer Security). Les certificats sont fournis par une autorité de certification (CA). Il vous faut :

un certificat CA pour authentifier le serveur d'authentification ;

un certificat client signé par une autorité de certification pour authentifier le produit Axis.

Pour créer et installer les certificats, allez à Setup (Configuration)> Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Security (Sécurité) > Certificates (Certificats) . Cf. Certificats.

Pour permettre au produit d'accéder à un réseau protégé par IEEE 802.1X :

Accédez à Configuration > Configuration du contrôleur supplémentaire > Options système > Sécurité > IEEE 802.1X.

Sélectionnez un certificat CA et un certificat client dans la liste des certificats installés.

Dans Paramètres, sélectionnez la version EAPOL et indiquez l'identité EAP associée au certificat client.

Cochez cette case pour activer IEEE 802.1X, puis cliquez sur Enregistrer.

Pour que l'authentification fonctionne correctement, la date et l'heure du produit Axis doivent être synchronisées avec un serveur NTP. Cf. .

Certificats

Les certificats sont utilisés pour authentifier les périphériques d'un réseau. Les applications typiques incluent la navigation cryptée (HTTPS), la protection réseau via IEEE 802. 1 X et des messages de notification via e-mail par exemple. Deux types de certificats peuvent être utilisés avec le produit Axis :

- les certificats Serveur / Client

- Pour authentifier le produit Axis. Un certificat Serveur / Client peut être auto-signé ou émis par une autorité de certification (CA). Un certificat auto-signé offre une protection limitée et peut être utilisé avant l'obtention d'un certificat CA émis.

- Certificats CA

- Pour authentifier les certificats d'homologue, par exemple le certificat d'un serveur d'authentification si le produit Axis est connecté à un réseau IEEE 802.1X protégé. Le produit Axis est expédié avec plusieurs certificats CA préinstallés.

- Si le produit est réinitialisé aux valeurs par défaut, tous les certificats, à l'exception des certificats CA préinstallés, sont supprimés.

- Si le produit est réinitialisé aux valeurs par défaut, tous les certificats CA préinstallés qui ont été supprimés sont réinstallés.

Comment créer un certificat auto-signé

Allez à Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Security (Sécurité) > Certificates (Certificats).

Cliquez sur Create self-signed certificate (Créer un certificat auto-signé) et complétez les informations requises.

Comment créer et installer un certificat signé par une autorité de certification

Créez un certificat auto-signé, voir Comment créer un certificat auto-signé.

Allez à Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Security (Sécurité) > Certificates (Certificats).

Cliquez sur Create certificate signing request (Créer une demande de signature de certificat) et complétez les informations requises.

Copiez la demande formatée PEM et envoyez-la à l'autorité de certification de votre choix.

Lorsque le certificat signé est renvoyé, cliquez sur Install certificate (Installer le certificat) et téléchargez le certificat.

Comment installer des certificats CA supplémentaires

Allez à Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Security (Sécurité) > Certificates (Certificats).

Cliquez sur Install certificate (Installer le certificat) et téléchargez le certificat.

Réseau

Paramètres TCP/IP de base

Le produit Axis prend en charge IP version 4 (IPv4) et IP version 6 (IPv6).

- Le produit Axis peut obtenir une adresse IP des façons suivantes :

Adresse IP dynamique : l'option Obtenir adresse IP via DHCP est activée par défaut. Cela signifie que le produit Axis est réglé pour obtenir l'adresse IP automatiquement via le protocole DHCP (Protocole de configuration d'hôte dynamique).

Le protocole DHCP permet aux administrateurs réseau de gérer et d'automatiser de façon centralisée l'attribution des adresses IP.

Adresse IP statique : pour utiliser une adresse IP statique, sélectionnez Utiliser l'adresse IP suivante et indiquez l'adresse IP, le masque de sous-réseaux et le routeur par défaut. Cliquez sur Enregistrer.

Le protocole DHCP doit être activé uniquement lors de l'utilisation de la notification d'adresse IP dynamique, ou si le protocole DHCP peut mettre à jour un serveur DNS qui permet d'accéder au produit Axis par son nom (nom d'hôte).

Si le protocole DHCP est activé et que le produit n'est pas accessible, exécutez AXIS IP Utility pour rechercher les produits Axis connectés sur le réseau ou réinitialisez le produit aux paramètres d'usine par défaut, puis recommencez l'installation. Pour plus d'informations sur la réinitialisation aux valeurs par défaut, voir Réinitialiser les paramètres à leurs valeurs par défaut.

Le système d’hébergement vidéo AXIS AVHS

AVHS associé à un service AVHS fournit un accès Internet simple et sécurisé à la gestion et à des journaux accessibles du contrôleur depuis n'importe quel lieu. Pour plus d'informations et pour vous aider à trouver un fournisseur local de service AVHS, rendez-vous sur www.axis.com/hosting.

Les paramètres de AVHS sont configurés dans Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Network (Réseau) > TCP IP > Basic (Base). La possibilité de se connecter à un service AVHS est activée par défaut. Pour la désactiver, décochez la case Enable AVHS (Activer AVHS).

- Activation en un clic

- Appuyez et maintenez le bouton de commande du produit (voir Gamme de produits) pendant environ 3 secondes pour vous connecter à un service AVHS via Internet. Une fois l'enregistrement effectué, Always (Toujours) est activé et le produit Axis reste alors connecté au service AVHS. Si le produit n'est pas enregistré dans les 24 heures lorsque le bouton est enfoncé, le produit est déconnecté du service AVHS.

- Toujours

- Le produit Axis essaiera en permanence d'établir une connexion avec le service AVHS via Internet. Une fois l'enregistrement effectué, le produit restera connecté au service. Cette option peut être utilisée lorsque le produit est déjà installé et lorsqu'il n'est pas pratique ou possible d'utiliser l'installation d'un seul clic.

La prise en charge AVHS dépend de la disponibilité des abonnements des prestataires de services.

Service AXIS Internet Dynamic DNS

Le service AXIS Internet Dynamic DNS affecte un nom d'hôte pour faciliter l'accès au produit. Pour plus d'informations, consultez le site www.axiscam.net.

Pour enregistrer le produit Axis avec le service AXIS Internet Dynamic DNS, allez à Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Network (Réseau) > TCP/IP > Basic (Base). Sous Services, cliquez sur le bouton Settings (Réglages) du Service AXIS Internet Dynamic DNS (nécessite un accès à Internet). Le nom de domaine actuellement inscrit au service Axis Internet Dynamic DNS pour le produit peut être supprimé à tout moment.

Le service AXIS Internet Dynamic DNS nécessite IPv4.

Paramètres TCP/IP avancés

Configuration DNS

DNS est un service d'attribution de noms de domaine qui assure la conversion de noms d'hôte en adresses IP. Les paramètres DNS sont configurés dans Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Network (Réseau) > TCP IP > Advanced (Avancé).

Sélectionnez Obtenir l'adresse du serveur DNS par DHCP pour utiliser les paramètres DNS fournis par le serveur DHCP.

Pour configurer les paramètres manuellement, sélectionnez Utiliser l'adresse de serveur DNS suivante et configurez les éléments suivants :

- Nom de domaine

- Saisissez le ou les domaines dans lesquels rechercher le nom d'hôte utilisé par le produit Axis. Si vous spécifiez plusieurs domaines, séparez-les par des points-virgules. Le nom d'hôte constitue toujours la première partie d'un nom de domaine complet. Par exemple,

myserverreprésente le nom d'hôte du nom de domaine completmyserver.mycompany.com, oùmycompany.comest le nom de domaine. - Serveur DNS principal/secondaire

- Saisissez les adresses IP des serveurs DNS principal et secondaire. Le serveur DNS secondaire est optionnel et sera utilisé si le serveur DNS principal n'est pas disponible.

Configuration NTP

NTP (Network Time Protocol) est utilisé pour synchroniser les heures des horloges des périphériques d'un réseau. Les paramètres NTP sont configurés dans Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Network (Réseau) > TCP IP > Advanced (Avancé).

Sélectionnez Obtenir l'adresse du serveur NTP par DHCP pour utiliser les paramètres NTP fournis par le serveur DHCP.

Pour configurer les paramètres manuellement, sélectionnez Utiliser l'adresse de serveur NTP suivante et saisissez le nom d'hôte ou l'adresse IP du serveur NTP.

Configuration du nom d'hôte

Il est possible d'accéder au produit Axis à l'aide d'un nom d'hôte, au lieu d'une adresse IP. Le nom d'hôte est généralement le même que le nom DNS attribué. Le nom d'hôte est configuré sous Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Network (Réseau) > TCP/IP > Advanced (Avancé).

Sélectionnez Obtenir un nom d'hôte via IPv4 DHCP pour utiliser le nom d'hôte fourni par le serveur DHCP en cours d'exécution sur IPv4.

Sélectionnez Utiliser le nom d'hôte pour configurer le nom d'hôte manuellement.

Sélectionnez Activer les mises à jour DNS dynamiques pour mettre à jour dynamiquement les serveurs DNS locaux lorsque l'adresse IP du produit Axis change. Consultez l'aide en ligne pour plus d'informations.

Adresse lien-local IPv4

L'adresse lien-Local est activée par défaut et affecte une adresse IP supplémentaire au produit Axis qui peut être utilisée pour accéder au produit à partir d'hôtes différents situés sur le même segment du réseau local. Le produit peut disposer en même temps d'une adresse IP lien-local ou d'une adresse IP statique fournie par DHCP.

Cette fonction peut être désactivée dans Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Network (Réseau) > TCP/IP > Advanced (Avancé).

HTTP

Le port HTTP utilisé par le produit Axis peut être modifié dans Configuration > Configuration du contrôleur supplémentaire > Options système > Réseau > TCP/IP > Avancé. Outre le réglage par défaut, qui est 80, tout port compris dans la plage 1024–65535 peut être utilisé.

HTTPS

Le port HTTPS utilisé par le produit Axis peut être modifié dans Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Network (Réseau) > TCP/IP > Advanced (Avancé). Outre le réglage par défaut, qui est 443, tout port compris dans la plage 1024–65535 peut être utilisé.

Pour activer HTTPS, accédez à Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Security (Sécurité)> HTTPS. Pour plus d'informations, consultez la section HTTPS.

NAT traversal (mappage de ports) pour IPv4

Un routeur réseau permet aux périphériques d'un réseau privé (réseau local) de partager une connexion à Internet. Dans ce cas, le trafic réseau est transféré du réseau privé à « l'extérieur », c'est-à-dire Internet. La sécurité sur le réseau privé (réseau local) est renforcée dans la mesure où la plupart des routeurs à large bande sont préconfigurés pour empêcher toute tentative d'accès au réseau privé (réseau local) à partir du réseau public (Internet).

Utilisez NAT traversal lorsque le produit Axis se trouve sur un intranet (réseau local) et que vous souhaitez le rendre disponible de l'autre côté (réseau étendu) d'un routeur NAT. Lorsque la propriété NAT traversal (Traversée NAT) est correctement configurée, tout le trafic HTTP vers un port HTTP externe du routeur NAT est transféré au produit.

NAT traversal est configuré dans Setup (Configuration) > Additional Controller Configuration (Configuration du contrôleur supplémentaire) > System Options (Options système) > Network (Réseau)> TCP/IP > Advanced (Avancé).

- Pour que NAT traversal fonctionne, il doit être pris en charge par le routeur. Le routeur doit également prendre en charge UPnP®.

- Dans ce contexte, un routeur fait référence à tout périphérique de routage réseau tel qu'un routeur NAT, un routeur réseau, une passerelle Internet, un routeur haut débit, un périphérique de partage haut débit ou un logiciel tel qu'un pare-feu.

- Activer/désactiver

- Une fois activé, le produit Axis tente de configurer le mappage de ports sur un routeur NAT de votre réseau à l'aide d'UPnP. Notez que UPnP doit être activé dans le produit (voir Setup (Configuration)> Additional Controller Configuration (Configuration du contrôleur supplémentaire)> System Options (Options système) > Network (Réseau)> UPnP).