Início

Encontre o dispositivo na rede

Para encontrar dispositivos Axis na rede e atribuir endereços IP a eles no Windows®, use o AXIS IP Utility ou o AXIS Device Manager. Ambos os aplicativos são grátis e podem ser baixados de axis.com/support.

Para obter mais informações sobre como encontrar e atribuir endereços IP, acesse Como atribuir um endereço IP e acessar seu dispositivo.

Suporte a navegadores

O dispositivo pode ser usado com os seguintes navegadores:

ChromeTM | EdgeTM | Firefox® | Safari® | |

Windows® | ✓ | ✓ | * | * |

macOS® | ✓ | ✓ | * | * |

Linux® | ✓ | ✓ | * | * |

Outros sistemas operacionais | * | * | * | * |

✓: Recomendado

*: Compatível com limitações

Abra a interface web do dispositivo

Abra um navegador e digite o endereço IP ou o nome de host do dispositivo Axis.

Se você não souber o endereço IP, use o AXIS IP Utility ou o AXIS Device Manager para localizar o dispositivo na rede.

Digite o nome de usuário e a senha. Se você acessar o dispositivo pela primeira vez, você deverá criar uma conta de administrador. Consulte Criar uma conta de administrador.

Para obter descrições de todos os recursos e configurações na interface Web de dispositivos com AXIS OS, consulte Ajuda da interface Web do AXIS OS.

Criar uma conta de administrador

Na primeira vez que fizer login no dispositivo, você deverá criar uma conta de administrador.

Insira um nome de usuário.

Insira uma senha. Consulte Senhas seguras.

Insira a senha novamente.

Aceite o contrato de licença.

Clique em Add account (Adicionar conta).

O dispositivo não possui conta padrão. Se você perder a senha da sua conta de administrador, deverá redefinir o dispositivo. Consulte Redefinição para as configurações padrão de fábrica.

Senhas seguras

Use HTTPS (que é ativado por padrão) para definir sua senha ou outras configurações confidenciais pela rede. O HTTPS permite conexões de rede seguras e criptografadas, protegendo assim dados confidenciais, como senhas.

A senha do dispositivo é a proteção primária para seus dados e serviços. Os dispositivos Axis não impõem uma política de senhas, pois os produtos podem ser usados em vários tipos de instalações.

Para proteger seus dados, recomendamos enfaticamente que você:

Use uma senha com pelo menos 8 caracteres, preferencialmente criada por um gerador de senhas.

Não exponha a senha.

Altere a senha em um intervalo recorrente pelo menos uma vez por ano.

Certifique-se de que o software do dispositivo não foi violado

- Para certificar-se de que o dispositivo tenha o AXIS OS original ou para assumir o controle total do dispositivo após um ataque de segurança:

Restauração das configurações padrão de fábrica. Consulte Redefinição para as configurações padrão de fábrica.

Após a redefinição, uma inicialização segura garantirá o estado do dispositivo.

Configure e instale o dispositivo.

Visão geral da interface Web

Este vídeo oferece uma visão geral sobre a interface Web do dispositivo.

Configure seu dispositivo

Configuração de uma porta de E/S

Acesse Device > I/Os and relays > AXIS A9210 > I/Os (Dispositivo > E/S e relés > AXIS A9210 > E/S).

Clique em para expandir as configurações da porta de E/S.

Renomeie a porta.

Configure o estado normal. Clique em para circuito aberto ou em para circuito fechado.

Para configurar a porta de E/S como entrada:

Em Direction (Direção), clique em .

Para monitorar o estado de entrada, ative Supervised (Supervisionada). Consulte Entradas supervisionadas.

- Observação

Em APIs, as portas de E/S supervisionada funcionam de forma diferente das portas de entrada supervisionada. Para obter mais informações, acesse a Biblioteca VAPIX®.

Para configurar a porta de E/S como saída:

Em Direction (Direção), clique em .

Para exibir os URLs para ativar e desativar os dispositivos conectados, vá para Toggle port URL (Alternar URL da porta).

Configurar um relé

Acesse Device > I/Os and relays > AXIS A9210 > Relays (Dispositivo > E/S e relés > AXIS A9210 > Relés).

Clique em para expandir as configurações do relé.

Ative o relé.

Renomeie o relé.

Para exibir os URLs para ativar e desativar o relé, vá para Toggle port URL (Alternar URL da porta).

Configuração de regras de eventos

Para saber mais, consulte Comece a utilizar regras para eventos.

Acionar uma ação

vá para System > Events (Sistema > Eventos) e adicione uma regra. A regra define quando o dispositivo executará determinadas ações. Você pode configurar regras como agendadas, recorrentes ou acionadas manualmente.

Insira um Name (Nome).

Selecione a Condition (Condição) que deve ser atendida para acionar a ação. Se você especificar mais de uma condição para a regra, todas as condições deverão ser atendidas para acionar a ação.

Selecione qual Action (Ação) deverá ser executada quando as condições forem atendidas.

- Se você fizer alterações em uma regra ativa, a regra deverá ser ativada novamente para que as alterações entrem em vigor.

A interface Web

Para ler sobre todos os recursos e configurações disponíveis na interface Web de dispositivos com AXIS OS, vá para Ajuda da interface Web do AXIS OS.

Saiba mais

Analíticos e aplicativos

Usando analíticos e aplicativos, você pode obter mais do seu dispositivo Axis. O AXIS Camera Application Platform (ACAP) é uma plataforma aberta que permite que qualquer pessoa desenvolva analíticos e outros aplicativos para dispositivos Axis. Os aplicativos podem ser pré-instalados no dispositivo, disponibilizados para download gratuitamente ou mediante uma taxa de licença.

Para encontrar manuais de usuário de analíticos e aplicativos da Axis, vá para help.axis.com.

AXIS Door Monitoring

Esse aplicativo monitora o estado da porta, indicando se ela está aberta ou fechada e caso ela permaneça aberta por muito tempo. Por exemplo, use o aplicativo em uma porta de segurança contra incêndio que não requeira trava, mas que requeira que você saiba se a porta está aberta.

Uma porta comum possui um sensor de posição da porta, REX, juntamente com travas e leitores, o que requer um controlador de porta.

Uma porta monitorada requer apenas um sensor de posição da porta e REX, podendo ser monitorada usando um módulo de relé de E/S em rede. Cada módulo de relé de E/S em rede pode conectar até cinco portas monitoradas.

Limitações

O aplicativo está disponível apenas no AXIS A9210. O REX só pode ser conectado às E/Ss 1 e 2, não sendo possível configurar o REX na E/S 3, 4 ou 5.

Configuração do AXIS Monitoring Door Configuration

| Nome | Descrição |

| Porta | O número da porta. |

| Entrada DPS | A entrada DPS para a porta. |

| Entrada REX | A entrada REX para a porta. |

| Door open too long time (sec) (Porta aberta por muito tempo [s]) | O número de segundos em que a porta pode permanecer aberta. |

| Tempo de acesso (s) | O número de segundos que a porta permanecerá destravada após o acesso ser concedido. |

| Estado | O estado da porta. |

Cibersegurança

Para obter informações específicas do produto sobre segurança cibernética, consulte a folha de dados do produto em axis.com.

Para obter informações detalhadas sobre segurança cibernética no AXIS OS, leia o guia para aumento do nível de proteção do AXIS OS.

Axis Edge Vault

O Axis Edge Vault fornece uma plataforma de segurança cibernética baseada em hardware que protege o dispositivo Axis. Ele oferece recursos para garantir a identidade e a integridade do dispositivo e para proteger suas informações confidenciais contra acessos não autorizados. Ele se baseia em uma base sólida de módulos de computação criptográfica (elemento seguro e TPM) e segurança SoC (TEE e inicialização segura), combinada com a experiência em segurança de dispositivos de borda.

SO assinado

O SO assinado é implementado pelo fornecedor de software que assina a imagem do AXIS OS com uma chave privada. Quando a assinatura é conectada ao sistema operacional, o dispositivo valida o software antes de instalá-lo. Se o dispositivo detectar que a integridade do software está comprometida, a atualização do AXIS OS será rejeitada.

Inicialização segura

A inicialização segura é um processo de inicialização que consiste em uma cadeia inquebrável de software validada criptograficamente e que começa em uma memória imutável (ROM de inicialização). Baseada no uso de SO assinado, a inicialização segura garante que um dispositivo possa ser inicializado somente com software autorizado.

Armazenamento seguro de chaves

Um ambiente protegido contra manipulações para proteção de chaves privadas e execução segura de operações de criptografia. Ele evita acesso não autorizado e extração maliciosa em caso de manipulação de segurança. Dependendo dos requisitos de segurança, um dispositivo Axis pode ter um ou vários módulos de computação criptográfica baseados em hardware que fornecem um armazenamento seguro de chaves, protegido por hardware. Dependendo dos requisitos de segurança, um dispositivo Axis pode possuir um ou vários módulos de computação criptográfica baseados em hardware, como um TPM 2.0 (Trusted Platform Module) ou um elemento seguro e/ou TEE (Trusted Execution Environment), os quais proporcionam um armazenamento de chaves seguro protegido por hardware. Além disso, os produtos Axis selecionados apresentam um recurso de repositório de chaves seguro com certificação FIPS 140-2 Nível 2.

ID de dispositivo Axis

É crucial conseguir verificar a origem do dispositivo para estabelecer confiança na identidade do dispositivo. Durante a produção, os dispositivos com o Axis Edge Vault recebem um certificado de ID de dispositivo Axis exclusivo, fornecido de fábrica e compatível com IEEE 802.1AR. Isso funciona como um passaporte para comprovar a origem do dispositivo. A ID do dispositivo é armazenada de forma segura e permanente no armazenamento seguro de chaves como um certificado assinado pelo certificado raiz do Axis. O ID de dispositivo pode ser utilizado pela infraestrutura de TI do cliente para integração automatizada de dispositivos seguros e identificação de dispositivos seguros

Sistema de arquivos criptografados

O armazenamento seguro de chaves impede a extração maliciosa de informações e impede a manipulação da configuração ao impor uma criptografia robusta no sistema de arquivos. Isso garante que nenhum dado armazenado no sistema de arquivos seja extraído ou manipulado quando o dispositivo não estiver sendo usado, acesso não autenticado ao dispositivo for obtido e/ou o dispositivo Axis for roubado. Durante o processo de inicialização segura, o sistema de arquivos de leitura/gravação é descriptografado e pode ser montado e usado pelo dispositivo Axis.

Para saber mais sobre os recursos de segurança cibernética em dispositivos Axis, vá para axis.com/learning/white-papers e procure segurança cibernética.

Especificações

Visão geral do produto

- Conector de rede

- Posição de aterramento

- Jumper do relé

- Conector de energia

- Conector do relé

- Conector de entrada 1

- RS485 e conector de E/S

- Conector de E/S

- Conector de entrada 2

- Botão de controle

Indicadores de LED

| LED | Cor | Indicação |

| Status | Verde | Aceso em verde para operação normal. |

| Âmbar | Aceso durante a inicialização e na restauração de configurações. | |

| Vermelho | Pisca lentamente para falha na atualização. | |

| Rede | Verde | Aceso para conexão a uma rede de 100 Mbps. Pisca para atividade de rede. |

| Âmbar | Aceso continuamente para uma conexão a uma rede de 10 Mbps. Pisca para atividade de rede. | |

| Apagado | Sem conexão de rede. | |

| Alimentação | Verde | Funcionamento normal. |

| Âmbar | Pisca em verde/âmbar durante a atualização do firmware. | |

| Relé | Verde | Relé ativo.(1) |

| Apagado | Relé inativo. |

- Relé está ativo quando COM está conectado a NO.

Botões

Botão de controle

- O botão de controle é usado para:

Restaurar o produto para as configurações padrão de fábrica. Consulte Redefinição para as configurações padrão de fábrica.

Conexão a um serviço de conexão em nuvem com um clique (O3C) via Internet. Para conectar, pressione e solte o botão e aguarde até que o LED de status pisque em verde três vezes.

Conectores

Conector de rede

Conector Ethernet RJ45 com Power over Ethernet Plus (PoE+).

UL: A alimentação Power over Ethernet (PoE) deve ser over Ethernet IEEE 802.3af/802.3at Tipo 1 Classe 3 ou Power over Ethernet Plus (PoE+) IEEE 802.3at Tipo 2 Classe 4 com limitação de potência e que seja capaz de fornecer 44-57 VCC, 15,4 W/30 W. O Power over Ethernet (PoE) foi avaliado pelo UL com um AXIS T8133 Midspan 30 W de 1 porta.

Prioridade da alimentação

Este dispositivo pode ser alimentado via PoE ou entrada CC. Consulte Conector de rede e Conector de energia.

Quando PoE e CC são ambos conectados antes do dispositivo ser alimentado, o PoE é usado como fonte de alimentação.

PoE e CC estão conectados e PoE está alimentando. Quando o PoE é perdido, o dispositivo usa CC como fonte de alimentação sem precisar reiniciar.

PoE e CC estão conectados e CC está alimentando. Quando CC é perdido, o dispositivo reinicia e usa PoE como fonte de alimentação.

Quando o CC é usado durante a inicialização e o PoE é conectado após o dispositivo ser iniciado, CC é usado como fonte de alimentação.

Quando o PoE é usado durante a inicialização e CC é conectado após o dispositivo ser iniciado, PoE é usado como fonte de alimentação.

Conector de energia

Bloco de terminais com 2 pinos para entrada de energia CC Use uma fonte de energia com limitação (LPS) compatível com os requisitos de voltagem de segurança extra baixa (SELV) e com potência de saída nominal restrita a ≤100 W ou corrente de saída nominal limitada a ≤5 A.

| Função | Pino | Observações | Especificações |

| Terra CC (GND) | 1 | 0 VCC | |

| Entrada CC | 2 | Para alimentar o dispositivo sem usar Power over Ethernet. Observação: esse pino pode ser usado somente como entrada de energia. | 12 VCC, máx., 36 W |

UL: Alimentação CC a ser fornecida por uma fonte de alimentação UL 603 relacionada, dependendo do aplicativo, com as classificações apropriadas.

Conector do relé

Um bloco de terminais com 4 pinos para relés C que podem ser usados, por exemplo, para controlar uma trava ou uma interface para um portão. Se usado com uma carga indutiva (por exemplo, uma trava), conecte um diodo em paralelo à carga para proporcionar proteção contra transientes de tensão.

| Função | Pino | Observações | Especificações |

| Terra CC (GND) | 1 | 0 VCC | |

| NO | 2 | normalmente aberto. Para conectar dispositivos de relé. Conecte uma trava de segurança contra falhas entre o terra NO e o terra CC. Os dois pinos de relé são galvanicamente separados do resto do circuito se os jumpers não forem usados. | Corrente máxima = 2 A Tensão máxima = 30 V CC |

| COM | 3 | Comum | |

| NC | 4 | normalmente fechado. Para conectar dispositivos de relé. Conecte uma trava fail-safe entre o terra NC e o terra CC. Os dois pinos de relé são galvanicamente separados do resto do circuito se os jumpers não forem usados. |

Jumper de alimentação do relé

Quando o jumper de alimentação está instalado, ele conecta a alimentação 12 VCC ou 24 VCC ao pino COM do relé.

Ele pode ser usado para conectar uma trava entre os pinos GND e NO ou GND e NC.

| Fonte de alimentação | Potência máxima em 12 VCC | Potência máxima em 24 VCC |

| ENTRADA CC | 2000 mA | 1000 mA |

| PoE | 350 mA | 150 mA |

| PoE+ | 1100 mA | 500 mA |

Conector de entrada 1

Um bloco de terminais com 4 pinos para entrada.

Ele oferece suporte à supervisão com resistores de fim de linha. Se a conexão for interrompida, um alarme será acionado. Para usar entradas supervisionadas, instale resistores terminadores. Use o diagrama de conexão para entradas supervisionadas. Consulte Entradas supervisionadas.

| Função | Pino | Observações | Especificações |

| Terra CC | 1, 3 | 0 VCC | |

| Entrada | 2, 4 | Entrada digital ou Entrada supervisionada – Conecte ao pino 1 ou 3 respectivamente para ativar ou deixe flutuante (desconectada) para desativar. | 0 a 30 VCC máx. |

O comprimento de cabo qualificado é de até 200 m (656 pés) quando o seguinte requisito de cabo é atendido: 24 AWG.

RS485 e conector de E/S

Um bloco de terminais com 8 pinos, incluindo RS485 de 4 pinos e E/S de 4 pinos.

RS485

| Função | Pino | Observação | Especificações |

| Terra CC (GND) | 1 | 0 VCC | |

| Saída CC (+12 V) | 2 | Fornece energia para dispositivos auxiliares, por exemplo, sensores Modbus. | 12 VCC, máx. 200 mA |

| A | 3 | ||

| B | 4 |

E/S

| Função | Pino | Observação | Especificações |

| Saída digital | 5 | Se usada com uma carga indutiva (por exemplo, um relé), conecte um diodo em paralelo à carga para proporcionar proteção contra transientes de tensão. | 0 a 30 VCC máx., dreno aberto, 100 mA |

| Saída digital | 6 | Se usada com uma carga indutiva (por exemplo, um relé), conecte um diodo em paralelo à carga para proporcionar proteção contra transientes de tensão. | 0 a 30 VCC máx., dreno aberto, 100 mA |

| Entrada | 7 | Entrada digital ou entrada supervisionada – Conecte ao pino 1 para ativar ou deixe flutuante (desconectada) para desativar. | 0 a 30 VCC máx. |

| Saída digital | 8 | Se usada com uma carga indutiva (por exemplo, um relé), conecte um diodo em paralelo à carga para proporcionar proteção contra transientes de tensão. | 0 a 30 VCC máx., dreno aberto, 100 mA |

- O comprimento do cabo qualificado para RS485 é de até 1000 m(3281 pés) se os seguintes requisitos de cabo forem atendidos: 1 par trançado com blindagem, AWG 24, impedância de 120 ohms.

- O comprimento do cabo qualificado para E/S é de até 200 m (656 ft).

Conector de E/S

Use o conector auxiliar com dispositivos externos em combinação com, por exemplo, detecção de movimento, acionamento de eventos e notificações de alarmes. Além do ponto de referência de 0 VCC e alimentação (saída CC), o conector auxiliar fornece a interface para:

- Entrada digital

- Para conectar dispositivos que podem alternar entre um circuito aberto ou fechado, por exemplo, sensores PIR, contatos de portas/janelas e detectores de quebra de vidros.

- Entrada supervisionada

- Permite detectar manipulações em entradas digitais.

- Saída digital

- Para conectar dispositivos externos, como relés e LEDs. Os dispositivos conectados podem ser ativados pela interface de programação de aplicativo do VAPIX® ou pela página da web do produto.

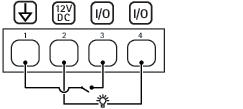

Bloco de terminais com 4 pinos

| Função | Pino | Observações | Especificações |

| Terra CC | 1 | 0 VCC | |

| Saída CC | 2 | Pode ser usada para alimentar equipamentos auxiliares. Observação: esse pino pode ser usado somente como saída de energia. | 12 V CC Carga máxima = 50 mA no total |

| Configurável (entrada ou saída) | 3–4 | Entrada digital ou entrada supervisionada – Conecte ao pino 1 para ativar ou deixe aberta (desconectada) para desativar. Para usar a entrada supervisionada, instale resistores de terminação. Veja o diagrama de conexão para obter informações de como conectar os resistores. | 0 a 30 VCC máx. |

| Saída digital – Conectado internamente ao pino 1 (terra CC) quando ativo, flutuante (desconectado) quando inativo. Se for usado com uma carga indutiva, por exemplo, um relé, conecte um diodo em paralelo com a carga para proteger contra transientes de tensão. As E/Ss são capazes de acionar uma carga externa de 12 VCC, 50 mA (máximo combinado), se a saída interna de 12 VCC (pino 2) for usada. No caso do uso de conexões de dreno abertas em conjunto com uma fonte de alimentação externa, as E/S podem gerenciar uma alimentação CC de 0 a 30 VCC, 100 mA cada. | 0 a 30 VCC máx., dreno aberto, 100 mA |

- Terra CC

- Saída CC 12 V

- E/S configurada como entrada

- E/S configurada como saída

Conector de entrada 2

Blocos de terminais com 2 pinos para dispositivos externos, por exemplo, detectores de quebra de vidros ou incêndio.

UL: O conector não foi avaliado pelo UL para uso em alarme antifurto ou de incêndio.

| Função | Pino | Observações | Especificações |

| Terra CC | 1 | 0 VCC | |

| Entrada | 2 | Entrada digital ou entrada supervisionada – Conecte ao pino 1 para ativar ou deixe aberta (desconectada) para desativar. | 0 a 30 VCC máx. |

| Função | Pino | Observações | Especificações |

| Terra CC | 1 | 0 VCC | |

| Entrada | 2 | Entrada digital ou entrada supervisionada – Conecte ao pino 1 para ativar ou deixe aberta (desconectada) para desativar. | 0 a 30 VCC máx. |

Entradas supervisionadas

Para usar entradas supervisionadas, instale resistores terminadores de acordo com o diagrama abaixo.

Conexão paralela primeiro

Os valores dos resistores devem ser 4,7 kΩ e 22 kΩ.

Conexão serial primeiro

Os valores de resistores devem ser os mesmos, e os possíveis valores são 1 KΩ, 2,2 KΩ, 4,7 KΩ e 10 KΩ, 1%, padrão de ¼ watt.

Recomenda-se usar cabos blindados e trançados. Conecte a blindagem a 0 VCC.

| Status | Descrição |

| Aberta | O switch supervisionado está no modo aberto. |

| Fechada | O switch supervisionado está no modo fechado. |

| Em curto | O cabo de E/S ou de entrada 1 a 5 está em curto-circuito com o terra. |

| Cortado | O cabo de E/S ou de entrada 1 a 5 foi cortado e deixado aberto sem um caminho de corrente para o terra. |

Solução de problemas

Redefinição para as configurações padrão de fábrica

A restauração das configurações padrão de fábrica. deve ser feita com muito cuidado. Uma redefinição para os padrões de fábrica restaura todas as configurações, inclusive o endereço IP, para os valores padrão de fábrica.

Para redefinir o produto para as configurações padrão de fábrica:

Desconecte a alimentação do produto.

Mantenha o botão de controle pressionado enquanto reconecta a alimentação. Consulte Visão geral do produto.

Mantenha o botão de controle pressionado por 25 segundos até que o LED indicador de status se torne âmbar pela segunda vez.

Solte o botão de controle. O processo estará concluído quando o indicador do LED de estado ficar verde. Se nenhum servidor DHCP estiver disponível na rede, o endereço IP do dispositivo terá como padrão um dos seguintes:

Dispositivos com AXIS OS 12.0 e posterior: Obtido da sub-rede de endereços locais de link (169.254.0.0/16)

Dispositivos com AXIS OS 11.11 e anterior: 192.168.0.90/24

Use as ferramentas de software de instalação e gerenciamento, atribua um endereço IP, defina a senha e acesse o produto.

Você também pode redefinir os parâmetros para as configurações padrão de fábrica na interface Web do dispositivo. Vá para Maintenance (Manutenção) > Factory default (Padrão de fábrica) e clique em Default (Padrão).

Opções do AXIS OS

A Axis oferece o gerenciamento de software de dispositivo de acordo com a trilha ativa ou com as trilhas de suporte de longo prazo (LTS). Estar na trilha ativa significa que você obtém acesso contínuo a todos os recursos de produtos mais recentes, enquanto as trilhas de LTS fornecem uma plataforma fixa com versões periódicas voltadas principalmente para correções de erros e atualizações de segurança.

Usar os AXIS OS da trilha ativa é recomendado se você deseja acessar os recursos mais recentes ou se você usa as ofertas de sistema ponta a ponta Axis. As trilhas de LTS são recomendados se você usa integrações de outros fabricantes, as quais podem não ser continuamente validadas com a trilha ativa mais recente. Com o LTS, os produtos podem manter a segurança cibernética sem apresentar quaisquer alterações funcionais significativas nem afetar quaisquer integrações existentes. Para obter informações mais detalhadas sobre a estratégia de software de dispositivos Axis, acesse axis.com/support/device-software.

Verificar a versão atual do AXIS OS

O AXIS OS determina a funcionalidade de nossos dispositivos. Durante o processo de solução de um problema, recomendamos que você comece conferindo a versão atual do AXIS OS. A versão mais recente pode conter uma correção que soluciona seu problema específico.

Para verificar a versão atual do AXIS OS:

Vá para a interface Web do dispositivo > Status.

Em Device info (Informações do dispositivo), consulte a versão do AXIS OS.

Atualizar o AXIS OS

- Ao atualizar o software do dispositivo, suas configurações pré-definidas e personalizadas serão salvas. A Axis Communications AB não pode garantir que as configurações sejam salvas, mesmo que os recursos estejam disponíveis na nova versão do AXIS OS.

- A partir do AXIS OS 12.6, é necessário instalar todas as versões LTS entre a versão atual do seu dispositivo e a versão de destino. Por exemplo, se a versão atual do software do dispositivo instalada for AXIS OS 11.2, é necessário instalar a versão LTS AXIS OS 11.11 antes de poder atualizar o dispositivo para o AXIS OS 12.6. Para obter mais informações, consulte Portal do AXIS OS: Caminho de atualização.

- Certifique-se de que o dispositivo permaneça conectado à fonte de alimentação ao longo de todo o processo de atualização.

- Quando você atualiza o dispositivo com a versão mais recente do AXIS OS na trilha ativa, o produto recebe a última funcionalidade disponível. Sempre leia as instruções de atualização e notas de versão disponíveis com cada nova versão antes de atualizar. Para encontrar a versão do AXIS OS e as notas de versão mais recentes, vá para axis.com/support/device-software.

Baixe o arquivo do AXIS OS para seu computador, o qual está disponível gratuitamente em axis.com/support/device-software.

Faça login no dispositivo como um administrador.

Vá para Maintenance (Manutenção) > AXIS OS upgrade (Atualização do AXIS OS) e clique em Upgrade (Atualizar).

- Após a conclusão da atualização, o produto será reiniciado automaticamente.

Problemas técnicos e possíveis soluções

Problemas ao atualizar o AXIS OS

A atualização do AXIS OS falhou Se a atualização falhar, o dispositivo recarregará a versão anterior. O motivo mais comum é que o arquivo de incorreto do AXIS OS foi carregado. Verifique se o nome do arquivo do AXIS OS corresponde ao seu dispositivo e tente novamente. |

Problemas após a atualização do AXIS OS Se você tiver problemas após a atualização, reverta para a versão instalada anteriormente na página Maintenance (Manutenção). |

Problemas na configuração do endereço IP

Não é possível definir o endereço IP

|

Problemas com o acesso ao dispositivo

Não é possível fazer login ao acessar o dispositivo em um navegador Quando o HTTPS estiver ativado, certifique-se de utilizar o protocolo correto (HTTP ou HTTPS) ao tentar fazer login. Talvez seja necessário digitar manualmente Caso tenha perdido a senha da conta root, será necessário redefinir o dispositivo para as configurações padrão de fábrica. Para obter instruções, consulte Redefinição para as configurações padrão de fábrica. |

O endereço IP foi alterado pelo DHCP Os endereços IP obtidos de um servidor DHCP são dinâmicos e podem mudar. Se o endereço IP tiver sido alterado use o AXIS IP Utility ou o AXIS Device Manager para localizar o dispositivo na rede. Identifique o dispositivo usando seu modelo ou número de série ou nome de DNS (se um nome tiver sido configurado). Se necessário, é possível atribuir um endereço IP estático de forma manual. Para obter instruções, vá para axis.com/support. |

Erro de certificado ao usar IEEE 802.1X Para que a autenticação funcione corretamente, as configurações de data e hora no dispositivo Axis deverão ser sincronizadas com um servidor NTP. Vá para System > Date and time (Sistema > Data e hora). |

O navegador não é compatível Para obter uma lista dos navegadores recomendados, consulte Suporte a navegadores. |

Não é possível acessar o dispositivo externamente Para acessar o dispositivo externamente, recomendamos que você use um dos seguintes aplicativos para Windows®:

Para obter instruções e baixar o aplicativo, acesse axis.com/vms. |

Problemas com MQTT

Não é possível conectar através da porta 8883 com MQTT sobre SSL. O firewall bloqueia o tráfego que utiliza a porta 8883, uma vez que é considerado inseguro. Em alguns casos, o servidor/broker pode não fornecer uma porta específica para a comunicação MQTT. Ainda será possível usar MQTT em uma porta normalmente usada para tráfego HTTP/HTTPS.

|

Problemas com a operação do dispositivo

O aquecedor dianteiro e o limpador não estão funcionando Caso o aquecedor dianteiro ou o limpador não esteja ativado, verifique se a tampa superior está devidamente fixada na parte inferior da caixa de proteção. |

Se você não conseguir encontrar aqui o que está procurando, experimente a seção de solução de problemas em axis.com/support.

Entre em contato com o suporte

Se precisar de ajuda adicional, acesse axis.com/support.