Vue d’ensemble de la solution

Le contrôleur de porte réseau peut facilement être connecté et alimenté par votre réseau IP existant sans câblage spécial.

Chaque contrôleur de porte réseau est un périphérique intelligent qui se monte facilement à proximité d'une porte. Il peut alimenter et contrôler jusqu'à deux lecteurs.

Installation

MISE EN ROUTE

Trouver le périphérique sur le réseau

Pour trouver les périphériques Axis présents sur le réseau et leur attribuer des adresses IP sous Windows®, utilisez AXIS IP Utility ou AXIS Device Manager. Ces applications sont gratuites et peuvent être téléchargées via axis.com/support.

Pour plus d'informations sur la détection et l'assignation d'adresses IP, accédez à Comment assigner une adresse IP et accéder à votre périphérique.

Prise en charge navigateur

Vous pouvez utiliser le périphérique avec les navigateurs suivants :

ChromeTM | EdgeTM | Firefox® | Safari® | |

Windows® | ✓ | ✓ | * | * |

macOS® | ✓ | ✓ | * | * |

Linux® | ✓ | ✓ | * | * |

Autres systèmes d'exploitation | * | * | * | * |

✓ : Recommandé

* : Pris en charge avec limitations

Ouvrir l'interface web du périphérique

Ouvrez un navigateur et saisissez l'adresse IP ou le nom d'hôte du périphérique Axis.

Si vous ne connaissez pas l'adresse IP, veuillez utiliser AXIS IP Utility ou AXIS Device Manager pour trouver le dispositif sur le réseau.

Saisissez le nom d'utilisateur et le mot de passe. Si vous accédez pour la première fois au périphérique, vous devez créer un compte administrateur. Cf. Créer un compte administrateur.

Pour obtenir une description de toutes les fonctionnalités et de tous les paramètres de l'interface web des dispositifs équipés d'AXIS OS, veuillez consulter l'aide sur l'interface web d'AXIS OS.

Créer un compte administrateur

La première fois que vous vous connectez à votre périphérique, vous devez créer un compte administrateur.

Saisissez un nom d'utilisateur.

Entrez un mot de passe. Cf. Mots de passe sécurisés.

Saisissez à nouveau le mot de passe.

Acceptez le contrat de licence.

Cliquez sur Ajouter un compte.

Le périphérique n'a pas de compte par défaut. Si vous perdez le mot de passe de votre compte administrateur, vous devez réinitialiser le périphérique. Cf. Réinitialiser les paramètres par défaut.

Mots de passe sécurisés

Utilisez HTTPS (activé par défaut) pour définir votre mot de passe ou d'autres configurations sensibles sur le réseau. HTTPS permet des connexions réseau sécurisées et cryptées, protégeant ainsi les données sensibles, telles que les mots de passe.

Le mot de passe de l'appareil est la principale protection de vos données et services. Les périphériques Axis n'imposent pas de stratégie de mot de passe, car ils peuvent être utilisés dans différents types d'installations.

Pour protéger vos données, nous vous recommandons vivement de respecter les consignes suivantes :

Utilisez un mot de passe comportant au moins 8 caractères, de préférence créé par un générateur de mot de passe.

Prenez garde à ce que le mot de passe ne soit dévoilé à personne.

Changez le mot de passe à intervalles réguliers, au moins une fois par an.

Vérifiez que personne n'a saboté le logiciel du dispositif.

- Pour vous assurer que le périphérique dispose de son système AXIS OS d'origine ou pour prendre le contrôle total du périphérique après une attaque de sécurité :

Réinitialisez les paramètres par défaut. Cf. Réinitialiser les paramètres par défaut.

Après la réinitialisation, le démarrage sécurisé garantit l'état du périphérique.

Configurez et installez le périphérique.

Vue d'ensemble de l'interface web

Cette vidéo vous donne un aperçu de l'interface web du périphérique.

Configurer votre périphérique

Pour savoir comment configurer votre périphérique, veuillez consulter le manuel d'utilisation d'AXIS Camera Station ou des solutions tierces.

Commande manuelle de la porte

Cette fonctionnalité permet de contrôler directement les relais de porte et de passer outre la configuration des relais définie dans AXIS Camera Station. Veuillez ne l'utiliser que si le service d'assistance d'Axis vous a demandé de le faire.

Veuillez arrêter le service Secure Entry dans AXIS Camera Station.

Dans l'interface web du contrôleur de porte, veuillez aller à Advanced (Avancé) >, puis Door override (Commande manuelle de la porte).

Veuillez lire attentivement les informations figurant sur cette page, puis cliquer sur I understand (Je comprends).

Veuillez activer l'option Door override (Commande manuelle de la porte), puis cliquer sur Enable (Activer).

Veuillez aller au relais de porte, cliquer sur Lock (Verrouiller), Unlock (Déverrouiller), ou Access (Accéder) pour verrouiller la porte, la déverrouiller ou accorder l'accès.

Veuillez aller au relais que vous souhaitez configurer, puis cliquer sur Activate (Activer) ou Deactivate (Désactiver) pour activer ou désactiver le relais.

L'interface web

Pour en savoir plus sur toutes les fonctionnalités et tous les paramètres disponibles dans l'interface web des dispositifs équipés d'AXIS OS, veuillez aller à Aide sur l'interface web d'AXIS OS.

En savoir plus

Cybersécurité

Pour obtenir des informations spécifiques sur la cybersécurité, consultez la fiche technique du produit sur le site axis.com.

Pour des informations plus détaillées sur la cybersécurité dans AXIS OS, lisez le guide du durcissement d'AXIS OS.

Système d'exploitation signé

Le système d'exploitation signé est mis en œuvre par le fournisseur du logiciel, qui signe l'image d'AXIS OS avec une clé privée. Lorsque la signature est associée au système d'exploitation, le périphérique valide le logiciel avant de l'installer. Si le dispositif détecte que l'intégrité du logiciel est compromise, la mise à niveau d'AXIS OS est rejetée.

Démarrage sécurisé

L’amorçage sécurisé est un processus d’amorçage constitué d’une chaîne ininterrompue de logiciels validés par cryptographie, commençant dans la mémoire immuable (ROM d’amorçage). Basé sur l'utilisation d'un système d'exploitation signé, le démarrage sécurisé garantit qu'un périphérique ne peut démarrer qu'avec le logiciel autorisé.

Axis Edge Vault

Axis Edge Vault fournit une plateforme de cybersécurité matérielle qui protège les périphériques Axis. Elle garantit leur identité et leur intégrité, et protège vos informations sensibles contre tout accès non autorisé. Elle repose sur des bases solides constituées de modules de calcul cryptographique (élément sécurisé et TPM) et d'une sécurité SoC (TEE et démarrage sécurisé), associés au savoir-faire en matière de sécurité des dispositifs périphériques.

Identifiant du périphérique Axis

Être capable de vérifier l'origine du périphérique est essentiel pour instaurer la confiance dans l'identité du périphérique. Pendant la production, avec Axis Edge Vault, un certificat d'identifiant de périphérique Axis unique, provisionné en usine et conforme IEEE 802.1AR est assigné à chaque périphérique. Ceci fonctionne comme un passeport pour prouver l'origine du périphérique. L'identifiant de périphérique est stocké de façon permanente dans un fichier de clés sécurisé sous la forme d'un certificat signé par le certificat racine Axis. L'ID du dispositif peut être utilisé par l'infrastructure informatique du client pour l'intégration automatique et l'identification sécurisée des dispositifs

Pour en savoir plus sur les fonctionnalités de cybersécurité des périphériques Axis, accédez à axis.com/learning/white-papers et lancez une recherche sur la cybersécurité.

Caractéristiques techniques

Gamme de produits

- Connecteur réseau

- Position de mise à la terre

- Cavalier de relais

- Connecteur d'alimentation

- Connecteur relais

- Connecteur de porte

- Connecteur du lecteur

- Connecteur auxiliaire

- Connecteurs externes

- Bouton de commande

Voyants DEL

| Témoin | Couleur | Indication |

| État | Vert | Vert et fixe en cas de fonctionnement normal. |

| Orange | Fixe pendant le démarrage et lors de la restauration des paramètres. | |

| Rouge | Clignote lentement en cas d'échec de la mise à niveau. | |

| Réseau | Vert | Fixe en cas de connexion à un réseau de 100 Mbit/s. Clignote en cas d'activité du réseau. |

| Orange | Fixe en cas de connexion à un réseau de 10 Mbits/s. Clignote en cas d'activité du réseau. | |

| Éteint | Pas de connexion réseau. | |

| Alimentation | Vert | Fonctionnement normal. |

| Orange | Le voyant vert/orange clignote pendant la mise à niveau du microprogramme. | |

| Relais | Vert | Relais actif.(1) |

| Éteint | Relais inactif. |

- Relais actif lorsque COM est connecté à NO.

Boutons

Bouton de commande

- Le bouton de commande permet de réaliser les opérations suivantes :

Réinitialisation du produit aux paramètres d'usine par défaut. Cf. Réinitialiser les paramètres par défaut.

Connecteurs

Connecteur réseau

Connecteur Ethernet RJ45 avec Power over Ethernet Plus (PoE+).

UL : l'alimentation se fera par Ethernet IEEE 802.3af/802.3at Type 1 Classe 3 ou PoE+ IEEE 802.3at Type 2 Classe 4 fournissant 44 à 57 V CC, 15,4 W/30 W. L'alimentation par Ethernet (PoE) a été évaluée par l'UL avec l'injecteur AXIS T8133 30 W 1 port.

Priorité de l'affectation de puissance

Ce périphérique peut être alimenté soit par PoE, soit par une entrée CC. Voir Connecteur réseau et Connecteur d'alimentation.

Lorsque l'alimentation PoE et CC sont toutes les deux connectées avant la mise sous tension du périphérique, elle est utilisée pour l'alimentation.

PoE et CC sont tous les deux connectés et PoE alimente. Lorsque l'alimentation PoE est perdue, le périphérique utilise l'alimentation CC pour l'alimentation sans redémarrage.

PoE et CC sont tous les deux connectés et CC alimente. En cas de perte de l'alimentation CC, le périphérique redémarre et utilise PoE pour l'alimentation.

Lorsque l'alimentation CC est utilisée au démarrage et que l'alimentation PoE est connectée après le démarrage du périphérique, c'est l'alimentation CC qui est utilisée pour l'alimentation.

Lorsque l'alimentation PoE est utilisée au démarrage et que l'alimentation CC est connectée après le démarrage du périphérique, c'est l'alimentation PoE qui est utilisée pour l'alimentation.

Connecteur du lecteur

Un bloc terminal à 8 broches prenant en charge les protocoles OSDP et Wiegand pour la communication avec le lecteur.

Il peut connecter jusqu'à deux lecteurs OSDP (multipoints) ou un lecteur Wiegand. 500 mA à 12 V CC sont réservés à tous les lecteurs connectés au contrôleur de porte.

Configuré pour un lecteur OSDP

| Fonction | Broche | Remarque | Caractéristiques techniques |

| Masse CC (GND) | 1 | 0 V CC | |

| Sortie CC (+12 V) | 2 | Permet d'alimenter le lecteur. | 12 V CC, maxi. 500 mA |

| A | 3 | Half duplex | |

| B | 4 | Half duplex |

Configuré pour deux lecteurs OSDP (multi-drop)

| Fonction | Broche | Remarque | Caractéristiques techniques |

| Masse CC (GND) | 1 | 0 V CC | |

| Sortie CC (+12 V) | 2 | Permet d'alimenter les deux lecteurs. | 12 V CC, 500 mA max. combinés pour les deux lecteurs |

| A | 3 | Half duplex | |

| B | 4 | Half duplex |

- Lorsque le lecteur est alimenté par le contrôleur, la longueur de câble qualifiée maximale est de 200 m (656 pi). Vérifié uniquement pour les lecteurs Axis.

- Lorsque le lecteur n'est pas alimenté par le contrôleur, la longueur de câble qualifiée maximale pour les données du lecteur est de 1000 m (3280,8 pi) si le câble respecte les exigences suivantes : 1 paire torsadée avec blindage, AWG 24, impédance de 120 ohms. Vérifié uniquement pour les lecteurs Axis.

Configuré pour un lecteur Wiegand

| Fonction | Broche | Remarque | Caractéristiques techniques |

| Masse CC (GND) | 1 | 0 V CC | |

| Sortie CC (+12 V) | 2 | Permet d'alimenter le lecteur. | 12 V CC, maxi. 500 mA |

| D0 | 3 | ||

| D1 | 4 | ||

| LED 1 | 5 | LED rouge | |

| LED 2 | 6 | LED verte | |

| SABOTAGE | 7 | Entrée numérique – Connectez-la à la broche 1 pour l'activer ou laissez-la flotter (déconnectée) pour la désactiver. | 0 à max. 30 V CC |

| AVERTISSEUR | 8 | Sortie numérique : en cas d'utilisation avec une charge inductive, par exemple un relais, connectez une diode en parallèle à la charge pour assurer la protection contre les transitoires de tension. | 0 à 30 V CC max., drain ouvert, 100 mA |

- Lorsque le lecteur est alimenté par le contrôleur, la longueur de câble qualifiée maximale est de 150 m (500 pi).

- Lorsque le lecteur n'est pas alimenté par le contrôleur, la longueur de câble qualifiée maximale pour les données du lecteur est de 150 m (500 pi) si le câble respecte l'exigence suivante : AWG 22.

Connecteur de porte

Un bloc terminal à 4 broches pour les périphériques de contrôle des portes (entrée numérique).

Un moniteur de porte prend en charge la surveillance avec des résistances de fin de ligne. Si la connexion est interrompue, une alarme est déclenchée. Pour utiliser des entrées supervisées, installez des résistances d’extrémité de ligne. Utilisez le schéma de connexion pour les entrées supervisées. Cf. Entrées supervisées.

| Fonction | Broche | Remarques | Caractéristiques techniques |

| Masse CC | 1, 3 | 0 V CC | |

| Entrée | 2, 4 | Pour la surveillance du moniteur de porte. Entrée numérique ou Entrée supervisée – Connectez-la, respectivement, à la broche 1 ou 3 pour l'activer ou laissez-la flotter (déconnectée) pour la désactiver. | 0 à 30 V CC max. |

La longueur de câble qualifiée maximale est de 200 m (656 pi) si le câble respecte l'exigence suivante : AWG 24.

Connecteur relais

Un bloc terminal à 4 broches pour les relais de forme C peut être utilisé, par exemple, pour commander un verrou ou une interface d'une barrière.

| Fonction | Broche | Remarques | Caractéristiques techniques |

| Masse CC (GND) | 1 | 0 V CC | |

| NON | 2 | Normalement ouvert. Permet de connecter des périphériques relais. Connectez un verrou à sécurité intégrée entre NO et la terre NO. Les deux broches du relais sont galvaniquement séparées du reste du circuit si les cavaliers ne sont pas utilisés. | Courant max. = 2 A Tension maximale = 30 V CC |

| COM | 3 | Communes | |

| NC | 4 | Normalement fermé. Permet de connecter des périphériques relais. Connectez un verrou à sécurité intrinsèque entre NC et la terre. Les deux broches du relais sont galvaniquement séparées du reste du circuit si les cavaliers ne sont pas utilisés. |

Cavalier d'alimentation de relais

Lorsque le cavalier d'alimentation de relais est monté, il connecte du 12 V CC ou du 24 V CC à la broche de relais COM.

Il peut servir à connecter un verrou entre la terre GND et les broches NO ou GND et NC.

| Source d'alimentation | Puissance max. à 12 V CC | Puissance max. à 24 V CC |

| CC IN | 1 600 mA | 800 mA |

| PoE | 900 mA | 450 mA |

Si le verrou n'est pas polarisé, nous vous recommandons d'ajouter une diode flyback externe.

Connecteur auxiliaire

Utilisez le connecteur auxiliaire avec des périphériques externes, associés aux applications telles que la détection de mouvement, le déclenchement d'événements et les notifications d'alarme. En plus du point de référence 0 V CC et de l'alimentation (sortie CC), le connecteur auxiliaire fournit une interface aux éléments suivants :

- Entrée numérique

- Pour connecter des dispositifs pouvant passer d'un circuit ouvert à un circuit fermé, par exemple capteurs infrarouge passifs, contacts de porte/fenêtre et détecteurs de bris de verre.

- Entrée supervisée

- Permet la détection de sabotage sur une entrée numérique.

- Sortie numérique

- Pour connecter des périphériques externes tels que des relais et des LED. Les périphériques connectés peuvent être activés par l'interface de programmation VAPIX® ou à partir de la page web du produit.

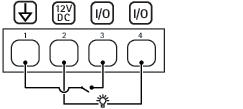

Bloc terminal à 4 broches

| Fonction | Broche | Remarques | Caractéristiques techniques |

| Masse CC | 1 | 0 V CC | |

| Sortie CC | 2 | Cette broche peut également servir à l'alimentation de matériel auxiliaire. Remarque : cette broche ne peut être utilisée que comme sortie d'alimentation. | 12 V CC Charge maximale = 50 mA au total |

| Configurable (entrée ou sortie) | 3–4 | Entrée numérique ou entrée supervisée : connectez-la à la broche 1 pour l'activer ou laissez-la flotter (déconnectée) pour la désactiver. Pour utiliser une entrée supervisée, installez des résistances de fin de ligne. Consultez le schéma de connexion pour plus d'informations sur la connexion des résistances. | 0 à 30 V CC max. |

| Sortie numérique – Connexion interne à la broche 1 (masse CC) en cas d'activation, et flottante (déconnectée) en cas de désactivation. En cas d'utilisation avec une charge inductive, par exemple un relais, connectez une diode en parallèle avec la charge, pour la protéger contre les transitoires de tension. Les E/S sont capables de piloter une charge externe de 12 V CC, 50 mA (combinés max), si la sortie interne de 12 V CC (broche 2) est utilisée. Lorsque des connexions à drain ouvert sont utilisées avec une alimentation externe, les E/S peuvent gérer l'alimentation CC de 0 – 30 V CC, 100 mA chacune. | 0 à 30 V CC max., drain ouvert, 100 mA |

- Masse CC

- Sortie CC 12 V

- E/S configurée comme entrée

- E/S configurée comme sortie

Connecteur externe

Deux blocs terminal à 2 broches pour périphériques externes, par exemple détecteurs d'incendie ou de bris de verre.

UL : le connecteur n'a pas été évalué par l'UL pour les alarmes anti-vol ou anti-incendie.

| Fonction | Broche | Remarques | Caractéristiques techniques |

| Masse CC | 1 | 0 V CC | |

| SABOTAGE | 2 | Entrée numérique – Connectez-la à la broche 1 pour l'activer ou laissez-la flotter (déconnectée) pour la désactiver. | 0 à 30 V CC max. |

| Fonction | Broche | Remarques | Caractéristiques techniques |

| Masse CC | 1 | 0 V CC | |

| ALARME | 2 | Entrée numérique – Connectez-la à la broche 1 pour l'activer ou laissez-la flotter (déconnectée) pour la désactiver. | 0 à 30 V CC max. |

Connecteur d'alimentation

Bloc terminal à 2 broches pour l'entrée d'alimentation CC. Utilisez une source d'alimentation limitée (LPS) conforme aux exigences de Très basse tension de sécurité (TBTS) dont la puissance de sortie nominale est limitée à ≤100 W ou dont le courant de sortie nominal est limité à ≤5 A.

| Fonction | Broche | Remarques | Caractéristiques techniques |

| Masse CC (GND) | 1 | 0 V CC | |

| Entrée CC | 2 | Pour alimenter le périphérique lorsque l'alimentation par Ethernet n'est pas utilisée. Remarque : Cette broche ne peut être utilisée que comme entrée d'alimentation. | 12 V DC, max 36 W |

UL : puissance CC fournie par une alimentation électrique UL 603, selon l'application, avec des puissances appropriées.

Entrées supervisées

Pour utiliser des entrées supervisées, installez des résistances de fin de ligne en suivant le schéma ci-dessous.

Première connexion parallèle

Les valeurs des résistances doivent être de 4,7 kΩ et de 22 kΩ.

Première connexion série

Les valeurs de résistance doivent être les mêmes et les valeurs possibles sont : 1 kΩ, 2,2 kΩ, 4,7 kΩ et 10 kΩ.

Il est conseillé d'utiliser des câbles torsadés et blindés. Connectez le blindage sur 0 V CC.

Recherche de panne

Réinitialiser les paramètres par défaut

La restauration des paramètres par défaut doit être effectuée avec prudence. Cette opération restaure tous les paramètres par défaut, y compris l'adresse IP.

Pour réinitialiser l'appareil aux paramètres d'usine par défaut :

Déconnectez l'alimentation de l'appareil.

Remettez le produit sous tension en maintenant le bouton de commande enfoncé. Cf. Gamme de produits.

Appuyez sur le bouton de commande pendant 25 secondes jusqu'à ce que le voyant d'état passe à l'orange une seconde fois.

Relâchez le bouton de commande. Le processus est terminé lorsque le voyant d’état à LED passe au vert. Si aucun serveur DHCP n'est disponible sur le réseau, l'adresse IP du périphérique est définie par défaut sur l'une des valeurs suivantes :

Périphériques dotés d'AXIS OS 12.0 ou d'une version ultérieure : Obtenu à partir du sous-réseau de l'adresse lien-local (169.254.0.0/16)

Périphériques équipés d'AXIS OS 12.0 ou d'une version ultérieure : 192.168.0.90/24

Utilisez les outils d'installation et de gestion pour attribuer une adresse IP, configurer le mot de passe et accéder au produit.

Vous pouvez également rétablir les paramètres d'usine par défaut via l'interface web du périphérique. Accédez à Maintenance > Factory default (Valeurs par défaut) et cliquez sur Default (Par défaut).

Options d'AXIS OS

Axis permet de gérer le logiciel du périphérique conformément au support actif ou au support à long terme (LTS). Le support actif permet d'avoir continuellement accès à toutes les fonctions les plus récentes du produit, tandis que le support à long terme offre une plateforme fixe avec des versions périodiques axées principalement sur les résolutions de bogues et les mises à jour de sécurité.

Il est recommandé d'utiliser la version d'AXIS OS du support actif si vous souhaitez accéder aux fonctions les plus récentes ou si vous utilisez des offres système complètes d'Axis. Le support à long terme est recommandé si vous utilisez des intégrations tierces, qui ne sont pas continuellement validées par rapport au dernier support actif. Avec le support à long terme, les produits peuvent assurer la cybersécurité sans introduire de modification fonctionnelle ni affecter les intégrations existantes. Pour plus d'informations sur la stratégie de logiciel du périphérique Axis, consultez axis.com/support/device-software.

Vérifier la version actuelle d'AXIS OS

Le système Axis OS utilisé détermine la fonctionnalité de nos périphériques. Lorsque vous devez résoudre un problème, nous vous recommandons de commencer par vérifier la version actuelle d'AXIS OS. En effet, il est possible que la toute dernière version contienne un correctif pouvant résoudre votre problème.

Pour vérifier la version actuelle d'AXIS OS :

Allez à l'interface web du périphérique > Status (Statut).

Sous Device info (Informations sur les périphériques), consultez la version d'AXIS OS.

Mettre à niveau AXIS OS

- Lorsque vous effectuez une mise à niveau du logiciel du périphérique, vos paramètres préconfigurés et personnalisés sont sauvegardés. Axis Communications AB ne peut garantir que les paramètres seront sauvegardés, même si les fonctionnalités sont disponibles dans la nouvelle version d'AXIS OS.

- À partir d'AXIS OS 12.6, il est nécessaire d'installer toutes les versions LTS entre la version actuelle de votre périphérique et la version cible. Par exemple, si la version actuelle du logiciel du périphérique est AXIS OS 11.2, il est nécessaire d'installer la version LTS AXIS OS 11.11 avant de pouvoir effectuer une mise à niveau du périphérique vers AXIS OS 12.6. Pour plus d'informations, veuillez consulter AXIS OS Portal: Upgrade path (Portail AXIS OS : Chemin de mise à niveau).

- Assurez-vous que le périphérique reste connecté à la source d'alimentation pendant toute la durée du processus de mise à niveau.

- La mise à niveau vers la dernière version d'AXIS OS de la piste active permet au périphérique de bénéficier des dernières fonctionnalités disponibles. Lisez toujours les consignes de mise à niveau et les notes de version disponibles avec chaque nouvelle version avant de procéder à la mise à niveau. Pour obtenir la dernière version d'AXIS OS et les notes de version, rendez-vous sur axis.com/support/device-software.

- En raison de la mise à jour de la base de données des utilisateurs, des groupes, des identifiants et d'autres données après la mise à niveau d'AXIS OS, le premier démarrage peut prendre quelques minutes. Le temps requis dépend du volume de données.

Téléchargez le fichier AXIS OS sur votre ordinateur. Celui-ci est disponible gratuitement sur axis.com/support/device-software.

Connectez-vous au périphérique en tant qu'administrateur.

Accédez à Maintenance > AXIS OS upgrade (Mise à niveau d'AXIS OS) et cliquez sur Upgrade (Mettre à niveau).

- Une fois la mise à niveau terminée, le produit redémarre automatiquement.

Une fois le produit redémarré, videz le cache du navigateur Web.

Problèmes techniques et solutions possibles

Problèmes de mise à niveau d'AXIS OS

La mise à niveau d'AXIS OS a échoué En cas d'échec de la mise à niveau, le périphérique recharge la version précédente. Le problème provient généralement du chargement d'un fichier AXIS OS incorrect. Vérifiez que le nom du fichier AXIS OS correspond à votre périphérique, puis réessayez. |

Problèmes survenant après la mise à niveau d'AXIS OS Si vous rencontrez des problèmes après la mise à niveau, revenez à la version installée précédemment à partir de la page Maintenance. |

Problème de configuration de l'adresse IP

Impossible de définir l'adresse IP

|

Problèmes d'accès au périphérique

Impossible de se connecter lors de l'accès au périphérique à partir d'un navigateur Lorsque le protocole HTTPS est activé, assurez-vous d'utiliser le protocole approprié (HTTP ou HTTPS) lorsque vous essayez de vous connecter. Il est possible que vous deviez taper manuellement Si vous avez perdu le mot de passe pour le compte root, il est nécessaire de réinitialiser le périphérique aux paramètres des valeurs par défaut. Concernant les instructions, consultez Réinitialiser les paramètres par défaut. |

L'adresse IP a été modifiée par DHCP. Les adresses IP obtenues auprès d'un serveur DHCP sont dynamiques et pourraient changer. Si l'adresse IP a été modifiée, utilisez AXIS IP Utility ou AXIS Device Manager pour trouver le périphérique sur le réseau. Identifiez le périphérique à partir de son numéro de modèle ou de série ou de son nom DNS (si le nom a été configuré). Vous pouvez attribuer une adresse IP statique manuellement si nécessaire. Pour plus d'instructions, consultez la page axis.com/support. |

Erreur de certification avec IEEE 802.1X Pour que l'authentification fonctionne correctement, la date et l'heure du périphérique Axis doivent être synchronisées avec un serveur NTP. Accédez à System > Date and time (Système > Date et heure). |

Le navigateur n'est pas pris en charge. Pour obtenir une liste des navigateurs recommandés, consultez Prise en charge navigateur. |

Impossible d'accéder au périphérique depuis l'extérieur Pour accéder au périphérique en externe, nous vous recommandons d'utiliser l'une des applications pour Windows® suivantes :

Pour obtenir des instructions et des téléchargements, accédez à axis.com/vms. |

Problèmes avec MQTT

Connexion impossible via le port 8883 avec MQTT sur SSL Le pare-feu bloque le trafic utilisant le port 8883, car il est considéré comme non sécurisé. Dans certains cas, le serveur/courtier ne fournit pas de port spécifique pour la communication MQTT. Il pourrait toujours être possible d'utiliser MQTT sur un port qui sert normalement pour le trafic HTTP/HTTPS.

|

Difficultés rencontrées lors de la manipulation du périphérique

Le régulateur de chaleur avant et l'essuie-glace ne fonctionnent pas Si le régulateur de chaleur avant ou l'essuie-glace ne s'allume pas, veuillez confirmer que le couvercle supérieur est correctement fixé au bas de l'unité du boîtier. |

Si vous ne trouvez pas les informations dont vous avez besoin ici, consultez la section consacrée au dépannage sur la page axis.com/support.

Contacter l'assistance

Si vous avez besoin d'aide supplémentaire, accédez à axis.com/support.