Informacje o rozwiązaniu

Sieciowy kontroler drzwi można łatwo podłączyć do istniejącej sieci IP i zasilać go z niej z bez konieczności prowadzenia dodatkowego okablowania.

Każdy sieciowy kontroler drzwi to inteligentne urządzenie, które można łatwo zamontować w pobliżu drzwi. Może ono zasilać i kontrolować maksymalnie dwa czytniki.

Instalacja

Od czego zacząć

Wyszukiwanie urządzenia w sieci

Aby znaleźć urządzenia Axis w sieci i przydzielić im adresy IP w systemie Windows®, użyj narzędzia AXIS IP Utility lub AXIS Device Manager. Obie aplikacje są darmowe i można je pobrać ze strony axis.com/support.

Więcej informacji na temat wykrywania i przydzielania adresów IP znajduje się w dokumencie Jak przydzielić adres IP i uzyskać dostęp do urządzenia.

Obsługiwane przeglądarki

Urządzenie obsługuje następujące przeglądarki:

ChromeTM | EdgeTM | Firefox® | Safari® | |

Windows® | ✓ | ✓ | * | * |

macOS® | ✓ | ✓ | * | * |

Linux® | ✓ | ✓ | * | * |

Inne systemy operacyjne | * | * | * | * |

✓: zalecane

*: obsługiwane z ograniczeniami

Otwórz interfejs WWW urządzenia

Otwórz przeglądarkę i wpisz adres IP lub nazwę hosta urządzenia Axis.

Jeśli nie znasz adresu IP, użyj narzędzia AXIS IP Utility lub AXIS Device Manager, aby zlokalizować urządzenie w sieci.

Wprowadź nazwę użytkownika i hasło. Jeśli korzystasz z urządzenia po raz pierwszy, musisz utworzyć konto administratora. Patrz Utwórz konto administratora.

Opisy wszystkich funkcji i ustawień interfejsu WWW urządzeń z systemem operacyjnym AXIS OS można znaleźć na stronie Pomoc dotycząca interfejsu internetowego AXIS OS.

Utwórz konto administratora

Przy pierwszym logowaniu do urządzenia należy utworzyć konto administratora.

Wprowadź nazwę użytkownika.

Wprowadź hasło. Patrz Bezpieczne hasła.

Wprowadź ponownie hasło.

Zaakceptuj umowę licencyjną.

Kliknij kolejno opcje Add account (Dodaj konto).

W urządzeniu nie ma konta domyślnego. Jeśli nastąpi utrata hasła do konta administratora, należy zresetować urządzenie. Patrz Przywróć domyślne ustawienia fabryczne.

Bezpieczne hasła

Używaj protokołu HTTPS (który jest domyślnie włączony), aby ustawić hasło lub skonfigurować inne poufne dane przez sieć. Protokół HTTPS umożliwia nawiązywanie bezpiecznych, szyfrowanych połączeń sieciowych, chroniąc w ten sposób poufne dane, takie jak hasła.

Hasło urządzenia stanowi podstawową ochronę danych i usług. Urządzenia Axis nie narzucają zasad haseł, ponieważ mogą być one używane w różnych typach instalacji.

Aby chronić dane, zalecamy:

Używanie haseł o długości co najmniej ośmiu znaków, najlepiej utworzonego automatycznym generatorem haseł.

Nieujawnianie haseł.

Regularną zmianę haseł co najmniej raz na rok.

Upewnianie się co do braku zmian w oprogramowaniu urządzenia

- Aby upewnić się, że w urządzeniu zainstalowano oryginalny system AXIS OS lub aby odzyskać kontrolę nad urządzeniem w razie ataku:

Przywróć domyślne ustawienia fabryczne. Patrz Przywróć domyślne ustawienia fabryczne.

Po zresetowaniu opcja bezpiecznego uruchamiania gwarantuje bezpieczeństwo urządzenia.

Skonfiguruj i zainstaluj urządzenie.

Omówienie interfejsu WWW

Ten film przybliża najważniejsze elementy i schemat działania interfejsu WWW urządzenia.

Konfiguracja urządzenia

Więcej informacji na temat konfiguracji urządzenia można znaleźć w instrukcji obsługi AXIS Camera Station lub rozwiązań innych firm.

Nadpisanie drzwi

Ta funkcja przejmuje bezpośrednią kontrolę nad przekaźnikami drzwiowymi i zastępuje konfigurację przekaźników w programie AXIS Camera Station. Można z niej korzystać wyłącznie w przypadku, gdy dział pomocy technicznej firmy Axis wyraźnie to zalecił.

Zatrzymaj usługę Secure Entry w programie AXIS Camera Station.

W interfejsie WWW kontrolera drzwi wybierz Advanced > Door override (Zaawansowane > Nadpisanie drzwi).

Uważnie zapoznaj się z informacjami podanymi na stronie, a następnie kliknij I Understand (Rozumiem).

Włącz opcję Door override (Nadpisanie drzwi) i kliknij Enable (Włącz).

Przejdź do przekaźnika drzwiowego i kliknij Lock (Zablokuj), Unlock (Odblokuj) lub Access (Dostęp), aby zablokować drzwi, odblokować je lub przyznać dostęp.

Przejdź do przekaźnika, który chcesz skonfigurować, i kliknij Activate (Włącz) lub Deactivate (Wyłącz), aby włączyć lub wyłączyć przekaźnik.

Interfejs WWW

Aby zapoznać się ze wszystkimi funkcjami i ustawieniami dostępnymi w interfejsie WWW urządzeń z systemem operacyjnym AXIS OS, przejdź do strony Pomoc dotycząca interfejsu internetowego AXIS OS.

Więcej informacji

Cyberbezpieczeństwo

Informacje na temat cyberbezpieczeństwa dotyczące poszczególnych produktów można znaleźć w opisie produktu na stronie Axis.com.

Aby uzyskać szczegółowe informacje na temat cyberbezpieczeństwa w systemie AXIS OS, zapoznaj się z przewodnikiem po zabezpieczeniach systemu operacyjnego AXIS OS.

Podpisany system operacyjny

Podpisany system operacyjny jest wdrażany przez dostawcę oprogramowania podpisującego obraz systemu AXIS OS za pomocą klucza prywatnego. Po dołączeniu podpisu do systemu operacyjnego urządzenie sprawdzi poprawność oprogramowania przed jego zainstalowaniem. Jeżeli urządzenie wykryje naruszenie integralności oprogramowania, aktualizacja systemu AXIS OS zostanie odrzucona.

Bezpieczny start

Bezpieczny start to proces składający się z nieprzerwanego łańcucha oprogramowania zweryfikowanego kryptograficznie, rozpoczynający się w pamięci niezmiennej (rozruchowej pamięci ROM). Dzięki wykorzystaniu podpisanego systemu operacyjnego bezpieczny rozruch gwarantuje uruchomienie urządzenia wyłącznie z autoryzowanym oprogramowaniem.

Axis Edge Vault

Axis Edge Vault to sprzętowa platforma cyberbezpieczeństwa chroniąca urządzenie Axis. Zawiera funkcje gwarantujące tożsamość i integralność urządzenia oraz ochronę poufnych informacji przed nieuprawnionym dostępem. Rozwiązanie to bazuje na mocnych podstawach zapewnianych przez kryptograficzne moduły obliczeniowe (bezpieczny element i TPM) oraz zabezpieczenia procesora SoC (TEE i bezpieczny start), a także na specjalistycznej wiedzy z zakresu bezpieczeństwa urządzeń brzegowych.

Identyfikator urządzenia axis

możliwość zweryfikowania pochodzenia urządzenia jest kluczowa z perspektywy wiarygodności tożsamości urządzenia. Podczas produkcji urządzenia z rozwiązaniem Axis Edge Vault mają przypisywany unikatowy fabryczny i zgodny ze standardem IEEE 802.1AR certyfikat znany jako identyfikator urządzenia Axis. Jest on swego rodzaju paszportem, który potwierdza pochodzenie urządzenia. Identyfikator urządzenia jest bezpiecznie i trwale przechowywany w bezpiecznym magazynie kluczy w postaci certyfikatu podpisanego za pomocą certyfikatu głównego Axis. ID urządzenia może być wykorzystywany przez infrastrukturę IT klienta do zautomatyzowanego bezpiecznego wdrażania urządzeń i bezpiecznej identyfikacji urządzeń.

Aby dowiedzieć się więcej o funkcjach cyberbezpieczeństwa stosowanych w urządzeniach Axis, przejdź do strony axis.com/learning/white-papers i poszukaj według hasła „cybersecurity”.

Specyfikacje

Przegląd produktów

- Złącze sieciowe

- Położenie uziemienia

- Zworka przekaźnika

- Złącze zasilania

- Złącze przekaźnikowe

- Złącze drzwi

- Złącze czytnika

- Złącze pomocnicze

- Złącza zewnętrzne

- Przycisk kontrolny

Wskaźniki LED

| dioda LED | Kolor | Wskazanie |

| Status | Zielony | Stałe zielone światło przy normalnym działaniu. |

| Bursztynowy | Stałe światło podczas uruchamiania i odtwarzania ustawień. | |

| Czerwony | Powolne miganie w przypadku niepowodzenia aktualizacji. | |

| Sieć | Zielony | Stałe światło przy podłączeniu do sieci 100 Mbit/s. Miga w przypadku wystąpienia aktywności sieciowej. |

| Bursztynowy | Stałe światło przy podłączeniu do sieci 10 Mbit/s. Miga w przypadku wystąpienia aktywności sieciowej. | |

| Zgaszony | Brak połączenia z siecią. | |

| Zasilanie | Zielony | Normalne działanie. |

| Bursztynowy | Miga na zielono/bursztynowo podczas aktualizacji oprogramowania sprzętowego. | |

| Przekaźnik | Zielony | Przekaźnik aktywny.(1) |

| Zgaszony | Przekaźnik nieaktywny. |

- Przekaźnik jest aktywny po podłączeniu COM do NO.

Przyciski

Przycisk kontrolny

- Przycisk kontrolny ma następujące zastosowania:

Przywracania domyślnych ustawień fabrycznych produktu. Patrz Przywróć domyślne ustawienia fabryczne.

Złącza

Złącze sieciowe

Złącze RJ45 Ethernet z zasilaniem Power over Ethernet Plus (PoE+).

UL: zasilanie Power over Ethernet (PoE) dostarczane przez zasilacz typu Power Injector Power over Ethernet IEEE 802.3af/802.3at typ 1 klasa 3 lub Power over Ethernet Plus (PoE+) IEEE 802.3at typ 2 klasa 4 z ograniczeniem mocy, dostarczający zasilanie 44–57 V DC, 15,4 W / 30 W. Zasilanie Power over Ethernet (PoE) zostało ocenione przez UL z zasilaczem AXIS T8133 Midspan 30 W 1-port.

Priorytet mocy

Urządzenie to może być zasilane przez wejście PoE lub DC. Patrz Złącze sieciowe i Złącze zasilania.

Gdy PoE i DC są podłączone przed włączeniem urządzenia, będzie ono zasilane z PoE.

Zarówno PoE, jak i DC są podłączone, a urządzenie jest zasilane przez wejście PoE Gdy połączenie z PoE zostanie utracone, urządzenie przejdzie na tryb zasilania prądem stałym bez ponownego uruchomienia.

Zarówno PoE, jak i DC są podłączone, a urządzenie jest zasilane prądem stałym. Gdy połączenie z DC zostanie utracone, nastąpi ponowne uruchomienie urządzenia i przełączenie na zasilanie z PoE.

Jeżeli podczas rozruchu urządzenie jest zasilane prądem stałym, a po jego uruchomieniu nastąpi podłączenie PoE, urządzenie będzie zasilane prądem stałym.

Jeżeli podczas rozruchu urządzenie jest zasilane z PoE, a po jego uruchomieniu nastąpi podłączenie DC, urządzenie będzie zasilane z PoE.

Złącze czytnika

Jeden 8-pinowy blok złączy obsługujący protokoły OSDP i Wiegand do komunikacji z czytnikiem.

Można do niego podłączyć maksymalnie dwa czytniki OSDP (multi-drop) lub jeden czytnik Wiegand. 500 mA przy 12 V DC jest zarezerwowane dla wszystkich czytników podłączonych do kontrolera drzwi.

Konfiguracja dla jednego czytnika OSDP

| Funkcje | Styk | Uwaga | Specyfikacje |

| Masa DC (GND) | 1 | 0 V DC | |

| Wyjście DC (+12 V) | 2 | Dostarcza zasilanie do czytnika. | 12 V DC, maks. 500 mA |

| A | 3 | Half duplex | |

| B | 4 | Half duplex |

Konfiguracja dla dwóch czytników OSDP („multi-drop”)

| Funkcje | Styk | Uwaga | Specyfikacje |

| Masa DC (GND) | 1 | 0 V DC | |

| Wyjście DC (+12 V) | 2 | Dostarcza zasilanie do obu czytników. | 12 V DC, maks. 500 mA do obu czytników łącznie |

| A | 3 | Half duplex | |

| B | 4 | Half duplex |

- Gdy czytnik jest zasilany przez kontroler, dopuszczalna długość kabla wynosi do 200 m (656 stopy). Zweryfikowane tylko dla czytników Axis.

- Gdy czytnik nie jest zasilany przez kontroler, dopuszczalna długość kabla dla danych czytnika wynosi do 1000 m (3280,8 stopy), jeśli spełnione są następujące wymagania dotyczące kabla: 1 skrętka z ekranem, AWG 24, impedancja 120 omów. Zweryfikowane tylko dla czytników Axis.

Konfiguracja dla jednego czytnika Wiegand

| Funkcje | Styk | Uwaga | Specyfikacje |

| Masa DC (GND) | 1 | 0 V DC | |

| Wyjście DC (+12 V) | 2 | Dostarcza zasilanie do czytnika. | 12 V DC, maks. 500 mA |

| D0 | 3 | ||

| D1 | 4 | ||

| LED 1 | 5 | Czerwony | |

| LED 2 | 6 | Zielony | |

| SABOTAŻ | 7 | Wejście cyfrowe — podłącz do styku 1, aby aktywować lub pozostaw rozłączone, aby dezaktywować. | Od 0 do maks. 30 V DC |

| BRZĘCZYK | 8 | Wyjście cyfrowe – w przypadku stosowania z obciążeniem indukcyjnym, np. przekaźnikiem, konieczne jest szeregowe podłączenie diody w celu zabezpieczenia przed stanami przejściowymi napięcia. | Od 0 do maks. 30 V DC, otwarty dren, 100 mA |

- Gdy czytnik jest zasilany przez kontroler, dopuszczalna długość kabla wynosi do 150 m (500 stopy).

- Gdy czytnik nie jest zasilany przez kontroler, dopuszczalna długość kabla dla danych czytnika wynosi do 150 m (500 stóp), jeśli spełnione jest następujące wymaganie dotyczące kabla: AWG 22.

Złącze drzwi

Jeden 4-pinowy blok złączy do urządzeń monitorujących drzwi (wejście cyfrowe).

Monitor drzwi obsługuje nadzorowanie przy użyciu rezystorów końca linii. Alarm wyzwalany jest po przerwaniu połączenia. Aby móc korzystać z nadzorowanych wejść, zamontuj rezystory końca linii. Dla wejść nadzorowanych użyj schematu połączeń. Patrz Nadzorowane wejścia.

| Funkcje | Styk | Uwagi | Specyfikacje |

| Masa DC | 1, 3 | 0 V DC | |

| Wejście | 2, 4 | Do komunikacji z monitorem drzwi. Wejście cyfrowe lub wejście nadzorowane — podłącz odpowiednio do styku 1 lub 3, aby aktywować, lub pozostaw rozłączone, aby dezaktywować. | od 0 do maks. 30 V DC |

Dopuszczalna długość kabla wynosi do 200 m (656 stóp), jeśli spełnione jest następujące wymaganie dotyczące kabla: AWG 24.

Złącze przekaźnikowe

Jeden 4-stykowy blok złączy dla przekaźników typu C, który może być używany na przykład do sterowania zamkiem lub interfejsem do bramy.

| Funkcje | Styk | Uwagi | Specyfikacje |

| Masa DC (GND) | 1 | 0 V DC | |

| NO | 2 | Normalnie otwarte. Do podłączania urządzeń przekaźnikowych. Podłącz bezpieczną blokadę między masą NO i DC. Dwa styki przekaźnika są galwanicznie oddzielone od reszty obwodu, jeśli zworki nie są używane. | Maks. prąd = 2 A Maks. napięcie = 30 V DC |

| COM | 3 | Wspólny | |

| NC | 4 | NC (normalnie zamknięty). Do podłączania urządzeń przekaźnikowych. Podłącz bezpieczną blokadę między masą NC i DC. Dwa styki przekaźnika są galwanicznie oddzielone od reszty obwodu, jeśli zworki nie są używane. |

Zworka zasilania przekaźnika

Po podłączeniu zworki zasilania przekaźnika łączy ona 12 V DC lub 24 V DC z stykiem COM przekaźnika.

Można jej użyć do połączenia zamka między stykami GND i NO lub GND i NC.

| Źródło prądu | Maksymalna moc przy 12 V DC | Maksymalna moc przy 24 V DC |

| DC IN | 1600 mA | 800 mA |

| PoE | 900 mA | 450 mA |

Jeśli zamek nie jest spolaryzowany, zalecamy dodanie zewnętrznej diody typu flyback.

Złącze pomocnicze

Złącze pomocnicze służy do obsługi urządzeń zewnętrznych w kombinacji przykładowo z wykrywaniem ruchu, wyzwalaniem zdarzeń i powiadomieniami o alarmach. Oprócz punktu odniesienia 0 V DC i zasilania (wyjście stałoprądowe) złącze pomocnicze zapewnia interfejs do:

- Wejście cyfrowe

- Do podłączenia urządzeń, które mogą przełączać się pomiędzy obwodem zamkniętym i otwartym, na przykład czujników PIR, czujników okiennych lub drzwiowych oraz czujników wykrywania zbicia szyby.

- Nadzorowane wejście

- Umożliwia wykrywanie sabotażu wejścia cyfrowego.

- Wyjście cyfrowe

- Do podłączania urządzeń zewnętrznych, takich jak przekaźniki i diody LED. Podłączone urządzenia można aktywować za pomocą interfejsu programowania aplikacji (API) VAPIX® lub z poziomu strony internetowej produktu.

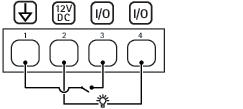

4-pinowy blok złączy

| Funkcje | Styk | Uwagi | Specyfikacje |

| Masa DC | 1 | 0 V DC | |

| Wyjście DC | 2 | Może być wykorzystywane do zasilania dodatkowego sprzętu. Uwaga: ten styk może być używany tylko jako wyjście zasilania. | 12 V DC Maksymalne obciążenie = 50 mA łącznie |

| Konfigurowalne (wejście lub wyjście) | 3–4 | Wejście cyfrowe lub wejście nadzorowane — podłącz do styku 1, aby aktywować lub pozostaw rozłączone, aby dezaktywować. Aby mieć możliwość korzystania z nadzorowanego wejścia, zamontuj rezystory końca linii. Patrz diagram połączeń, aby uzyskać informacje na temat podłączania rezystorów. | od 0 do maks. 30 V DC |

| Wyjście cyfrowe — podłączone wewnętrznie do styku 1 (masa DC), gdy aktywne i niepodłączone, gdy nieaktywne. W przypadku użycia z obciążeniem indukcyjnym, np. przekaźnikiem, należy równolegle do obciążenia podłączyć diodę, aby zapewnić ochronę przed stanami nieustalonymi napięcia. Wejścia/wyjścia umożliwiają sterowanie obciążeniem zewnętrznym 12 V DC, 50 mA (maks. wartość łączna), jeśli używane jest wyjście wewnętrzne 12 V DC (styk 2). W przypadku podłączeń z otwartym drenem w połączeniu z zewnętrznym źródłem zasilania WE/WY mogą otrzymywać zasilanie DC 0–30 V DC, 100 mA. | Od 0 do maks. 30 V DC, otwarty dren maks. 100 mA |

- Masa DC

- Wyjście DC 12 V

- We/Wy skonfigurowane jako wejście

- We/Wy skonfigurowane jako wyjście

Złącze zewnętrzne

Dwa 2-stykowe bloki złączy umożliwiające podłączenie urządzeń zewnętrznych, na przykład detektorów wybicia szyby lub czujników pożaru.

UL: złącze nie zostało ocenione przez UL pod kątem użytkowania jako alarm antywłamaniowy ani pożarowy.

| Funkcje | Styk | Uwagi | Specyfikacje |

| Masa DC | 1 | 0 V DC | |

| SABOTAŻ | 2 | Wejście cyfrowe — podłącz do styku 1, aby aktywować lub pozostaw rozłączone, aby dezaktywować. | od 0 do maks. 30 V DC |

| Funkcje | Styk | Uwagi | Specyfikacje |

| Masa DC | 1 | 0 V DC | |

| ALARM | 2 | Wejście cyfrowe — podłącz do styku 1, aby aktywować lub pozostaw rozłączone, aby dezaktywować. | od 0 do maks. 30 V DC |

Złącze zasilania

2-pinowy blok złączy na wejście zasilania DC. Używaj urządzenia LPS zgodnego z SELV z nominalną mocą wyjściową ograniczoną do ≤100 W lub nominalnym prądem ograniczonym do ≤5 A.

| Funkcje | Styk | Uwagi | Specyfikacje |

| Masa DC (GND) | 1 | 0 V DC | |

| Wejście DC | 2 | Do zasilania urządzenia, gdy nie jest używane zasilanie Power over Ethernet. Uwaga: ten styk może być używany tylko jako wejście zasilania. | 12 V DC, maks. 36 W |

UL: zasilanie prądem stałym dostarczane przy użyciu zasilacza w standardzie UL 603, w zależności od rodzaju zastosowań, o odpowiednich parametrach znamionowych.

Nadzorowane wejścia

Aby móc korzystać z nadzorowanych wejść, zamontuj rezystory końca linii zgodnie ze schematem poniżej.

Pierwsze połączenie równoległe

Oporniki muszą mieć wartości 4,7 kΩ i 22 kΩ.

Pierwsze połączenie szeregowe

Wartości oporników muszą być takie same; możliwe wartości: 1 kΩ, 2,2 kΩ, 4,7 kΩ oraz 10 kΩ.

Zaleca się korzystanie ze skrętek ekranowanych. Podłącz ekranowanie do 0 V DC.

Rozwiązywanie problemów –

Przywróć domyślne ustawienia fabryczne

Przywracanie domyślnych ustawień fabrycznych należy stosować rozważnie. Opcja resetowania do domyślnych ustawień fabrycznych powoduje przywrócenie wszystkich domyślnych ustawień fabrycznych produktu, włącznie z adresem IP.

Przywracanie domyślnych ustawień fabrycznych produktu:

Odłącz zasilanie produktu.

Naciśnij i przytrzymaj przycisk kontrolny i włącz zasilanie. Patrz Przegląd produktów.

Przytrzymuj przycisk Control przez 25 sekund, aż wskaźnik LED stanu ponownie zmieni kolor na bursztynowy.

Zwolnij przycisk Control. Proces zostanie zakończony, gdy wskaźnik LED stanu zmieni kolor na zielony. Jeśli w sieci nie ma żadnego serwera DHCP, urządzenie będzie mieć domyślnie jeden z następujących adresów IP:

Urządzenia z systemem AXIS OS w wersji 12.0 lub nowszej: Uzyskany z podsieci adres łącza lokalnego (169.254.0.0/16)

Urządzenia z systemem AXIS OS w wersji 11.11 lub starszej: 192.168.0.90/24

Użyj narzędzi do instalacji i zarządzania, aby przypisać adres IP, ustawić hasło i uzyskać dostęp do produktu.

Fabryczne wartości parametrów można również przywrócić za pośrednictwem interfejsu WWW urządzenia. Wybierz kolejno opcje Maintenance (Konserwacja) > Factory default (Ustawienia fabryczne) > Default (Domyślne).

Opcje systemu AXIS OS

Axis oferuje zarządzanie oprogramowaniem urządzenia w formie zarządzania aktywnego lub długoterminowego wsparcia (LTS). Zarządzanie aktywne oznacza stały dostęp do najnowszych funkcji produktu, a opcja LTS to stała platforma z okresowymi wydaniami wersji zawierającymi głównie poprawki i aktualizacje dotyczące bezpieczeństwa.

Aby uzyskać dostęp do najnowszych funkcji lub w razie korzystania z kompleksowych systemów Axis, należy użyć systemu AXIS OS w opcji aktywnego zarządzania. Opcja LTS zalecana jest w przypadku integracji z urządzeniami innych producentów, które nie są na bieżąco weryfikowane z najnowszymi aktywnymi wersjami. Urządzenie dzięki LTS może utrzymywać odpowiedni stopień cyberbezpieczeństwa bez konieczności wprowadzania zmian w funkcjonowaniu ani ingerowania w istniejący system. Szczegółowe informacje dotyczące strategii oprogramowania urządzenia Axis znajdują się na stronie axis.com/support/device-software.

Sprawdzanie bieżącej wersji systemu AXIS OS

System AXIS OS określa funkcjonalność naszych urządzeń. W przypadku pojawienia się problemów zalecamy rozpoczęcie ich rozwiązywania od sprawdzenia bieżącej wersji systemu AXIS OS. Najnowsza wersja może zawierać poprawki, które rozwiążą problem.

Aby sprawdzić bieżącą wersję systemu AXIS OS:

Przejdź do interfejsu WWW urządzenia i wybierz opcję Status.

W menu Device info (Informacje o urządzeniu) sprawdź wersję systemu AXIS OS.

Aktualizacja systemu AXIS OS:

- Po aktualizacji oprogramowania urządzenia poczynione ustawienia zostaną zachowane. Axis Communications AB nie gwarantuje, że ustawienia te zostaną zachowane, nawet gdy funkcje są dostępne w nowej wersji systemu operacyjnego AXIS OS.

- Począwszy od systemu operacyjnego AXIS OS w wersji 12.6, pomiędzy aktualną a docelową wersją urządzenia należy zainstalować każdą wersję LTS. Przykładowo, jeżeli aktualnie zainstalowana wersja oprogramowania urządzenia to AXIS OS 11.2, przed aktualizacją urządzenia do wersji AXIS OS 12.6 należy zainstalować wersję LTS AXIS OS 11.11. Więcej informacji znajduje się w Portalu AXIS OS: ścieżka aktualizacji.

- Upewnij się, że podczas całego procesu aktualizacji urządzenie jest podłączone do źródła zasilania.

- Aktualizacja urządzenia Axis do najnowszej dostępnej wersji systemu AXIS OS umożliwia uaktualnienie produktu o najnowsze funkcje. Przed aktualizacją oprogramowania zawsze należy przeczytać instrukcje dotyczące aktualizacji oraz informacje o wersji dostępne z każdą nową wersją. Przejdź do strony axis.com/support/device-software, aby znaleźć najnowszą wersję systemu AXIS OS oraz informacje o wersji.

- Pierwsze uruchomienie może potrwać kilka minut, ponieważ po aktualizacji systemu AXIS OS następuje uaktualnienie bazy danych zawierającej użytkowników, grupy, poświadczenia i inne dane. Wymagany czas zależy od ilości danych.

Pobierz na komputer plik systemu AXIS OS dostępny bezpłatnie na stronie axis.com/support/device-software.

Zaloguj się do urządzenia jako administrator.

Wybierz kolejno opcje Maintenance > AXIS OS upgrade (Konserwacja > Aktualizacja systemu AXIS OS) > Upgrade (Aktualizuj).

- Po zakończeniu aktualizacji produkt automatycznie uruchomi się ponownie.

Gdy produkt zostanie uruchomiony ponownie, należy wyczyścić pamięć podręczną przeglądarki internetowej.

Problemy techniczne i możliwe rozwiązania

Problemy z uaktualnianiem systemu AXIS OS

Niepowodzenie uaktualniania systemu AXIS OS Jeśli aktualizacja zakończy się niepowodzeniem, urządzenie załaduje ponownie poprzednią wersję. Najczęstszą przyczyną tego jest wczytanie niewłaściwego systemu AXIS OS. Upewnij się, że nazwa pliku systemu AXIS OS odpowiada danemu urządzeniu i spróbuj ponownie. |

Problemy po aktualizacji systemu AXIS OS Jeśli wystąpią problemy po aktualizacji, przejdź do strony Konserwacja i przywróć poprzednio zainstalowaną wersję. |

Problemy z ustawieniem adresu IP

Nie można ustawić adresu IP

|

Problemy z dostępem do urządzenia

Nie można się zalogować podczas dostępu do urządzenia z poziomu przeglądarki Gdy protokół HTTPS jest włączony, upewnij się, że podczas próby zalogowania się używasz prawidłowego protokołu (HTTP lub HTTPS). Może zajść konieczność ręcznego wpisania Jeśli hasło do konta root zostało utracone, należy zresetować urządzenie do domyślnych ustawień fabrycznych. Instrukcje: Przywróć domyślne ustawienia fabryczne. |

Serwer DHCP zmienił adres IP Adresy IP otrzymane z serwera DHCP są dynamiczne i mogą się zmieniać. Jeśli adres IP został zmieniony, użyj narzędzia AXIS IP Utility lub AXIS Device Manager, aby zlokalizować urządzenie w sieci. Znajdź urządzenie przy użyciu nazwy modelu lub numeru seryjnego bądź nazwy DNS (jeśli skonfigurowano tę nazwę). W razie potrzeby możesz ręcznie przydzielić statyczny adres IP. Instrukcje można znaleźć na stronie axis.com/support. |

Błąd certyfikatu podczas korzystania ze standardu IEEE 802.1X Aby uwierzytelnianie działało prawidłowo, ustawienia daty i godziny w urządzeniu Axis muszą być zsynchronizowane z serwerem NTP. Wybierz kolejno opcje System > Date and time (System > Data i godzina). |

Przeglądarka nie jest obsługiwana Lista zalecanych przeglądarek, patrz Obsługiwane przeglądarki. |

Nie można uzyskać dostępu do urządzenia z zewnątrz Aby uzyskać dostęp do urządzenia z zewnątrz, zalecamy skorzystanie z jednej z następujących aplikacji dla systemu Windows®:

Instrukcje i plik do pobrania znajdują się na stronie axis.com/vms. |

Problemy z MQTT

Nie można połączyć przez port 8883 z MQTT przez SSL Zapora sieciowa blokuje ruch korzystający z portu 8883, ponieważ jest on uważany za niebezpieczny. Czasami serwer/broker może nie zapewniać konkretnego portu dla komunikacji MQTT. W takiej sytuacji może być dostępne korzystanie z MQTT przez port zwykle używany do obsługi ruchu HTTP/HTTPS.

|

Problemy z obsługą urządzenia

Przedni grzejnik i wycieraczka nie działają Jeżeli nie włącza się przedni grzejnik lub wycieraczka, sprawdź, czy górna pokrywa jest prawidłowo zamocowana do dolnej części obudowy. |

Jeśli nie możesz znaleźć tego, czego szukasz, przejdź na stronę poświęconą rozwiązywaniu problemów: axis.com/support.

Kontakt z pomocą techniczną

Aby uzyskać pomoc, przejdź na stronę axis.com/support.