Panoramica delle soluzioni

Il kit door controller di rete può essere facilmente collegato a e alimentato dalla rete IP esistente senza bisogno di cablaggi speciali.

Ogni kit door controller di rete è in grado di alimentare e controllare un massimo di otto lettori.

Panoramica dei prodotti

- Perno della cerniera (2x)

- Cerniera: sinistra (2x), destra (2x)

- Base dell'armadio

- Foro per cavo e guarnizione: ¾″ (2x), ½″ (3x)

- Preforo (5x)

- Piastra di montaggio dell'armadietto

- Foro viti per supporto a parete (6x)

- Gancio (4x)

- Foro per vite per il montaggio della staffa (4x)

- Foro a sfondare: ¾″ (5x)

- Foro a sfondare: ¾″ (8x)

- Foro a sfondare: 1 1/2″, ¾″

- Punto di messa a terra della piastra di montaggio del kit controller

- Piastra di montaggio del controller (4x)

- Door controller (4x)

- Piastra di montaggio kit controller

- Anta dell'armadio

Componenti del dispositivo

Il kit door controller è composto dai seguenti componenti:

4 AXIS A1210-B Network Door Controller

1x AXIS TQ1808-VE Surveillance Cabinet

1 AXIS TA1601 Mounting Plate

Installazione

Manuale per l'utente AXIS A1210-B

Quanto segue è la descrizione della configurazione e dell'uso di AXIS A1210-B Network Door Controller.

Impostazioni preliminari

Individuazione del dispositivo sulla rete

Per trovare i dispositivi Axis sulla rete e assegnare loro un indirizzo IP in Windows®, utilizza AXIS IP Utility o AXIS Device Manager. Queste applicazioni sono entrambe gratuite e possono essere scaricate dal sito Web axis.com/support.

Per ulteriori informazioni su come trovare e assegnare indirizzi IP, andare alla sezione Come assegnare un indirizzo IP e accedere al dispositivo.

Supporto browser

Il dispositivo può essere utilizzato con i seguenti browser:

ChromeTM | EdgeTM | Firefox® | Safari® | |

Windows® | ✓ | ✓ | * | * |

macOS® | ✓ | ✓ | * | * |

Linux® | ✓ | ✓ | * | * |

Altri sistemi operativi | * | * | * | * |

✓: Consigliato

*: Supportato con limitazioni

Aprire l'interfaccia Web del dispositivo

Aprire un browser e digitare il nome di host o l'indirizzo IP del dispositivo Axis.

Se non si conosce l'indirizzo IP, utilizzare AXIS IP Utility oppure AXIS Device Manager per individuare il dispositivo sulla rete.

Digitare il nome utente e password. Se si accede al dispositivo per la prima volta, è necessario creare un account amministratore. Vedere Crea un account amministratore.

Per le descrizioni di tutte le funzioni e impostazioni dell'interfaccia Web dei dispositivi con AXIS OS, consultare . Guida all'interfaccia Web di AXIS OS.

Crea un account amministratore

La prima volta che si accede al dispositivo, è necessario creare un account amministratore.

Inserire un nome utente.

Inserire una password. Vedere Password sicure.

Reinserire la password.

Accettare il contratto di licenza.

Fare clic su Add account (Aggiungi account).

Il dispositivo non ha un account predefinito. In caso di smarrimento della password dell'account amministratore, è necessario reimpostare il dispositivo. Vedere Ripristino delle impostazioni predefinite di fabbrica.

Password sicure

Utilizzare HTTPS (abilitato per impostazione predefinita) per impostare la password o altre configurazioni sensibili in rete. HTTPS consente connessioni di rete sicure e crittografate, proteggendo così i dati sensibili, come le password.

La password del dispositivo è il sistema di protezione principale dei dati e dei servizi. I dispositivi Axis non impongono criteri relativi alla password poiché i dispositivi potrebbero essere utilizzati in vari tipi di installazioni.

Per proteggere i dati consigliamo vivamente di:

Utilizzare una password con almeno 8 caratteri, creata preferibilmente da un generatore di password.

Non mostrare la password.

Cambiare la password a intervalli regolari, almeno una volta all'anno.

Verificare che nessuno abbia alterato il software del dispositivo

- Per verificare che il dispositivo disponga del firmware AXIS OS originale o per prendere il controllo completo del dispositivo dopo un attacco alla sicurezza:

Ripristinare le impostazioni predefinite di fabbrica. Vedere Ripristino delle impostazioni predefinite di fabbrica.

Dopo il ripristino, l'avvio sicuro garantisce lo stato del dispositivo.

Configurare e installare il dispositivo.

Panoramica dell'interfaccia Web

Questo video mette a disposizione una panoramica dell'interfaccia Web del dispositivo.

Configurare il dispositivo

Per sapere in che modo si configura il dispositivo, consulta il manuale per l'utente AXIS Camera Station o soluzioni di terze parti.

Interfaccia Web

Per informazioni su tutte le funzionalità e le impostazioni disponibili nell'interfaccia Web dei dispositivi con AXIS OS, andare a Guida all'interfaccia Web di AXIS OS.

Per saperne di più

Cyber security

Per informazioni specifiche sulla cybersecurity (sicurezza informatica), consultare la scheda tecnica del dispositivo su axis.com.

Per informazioni approfondite sulla cybersecurity in AXIS OS, leggere la guida AXIS OS Hardening.

SO firmato

Il SO firmato viene implementato dal fornitore del software che firma l'immagine di AXIS OS con una chiave privata. Quando la firma è allegata al sistema operativo, il dispositivo convalida il software prima di installarlo. Se il dispositivo rileva che l'integrità del software è compromessa, l'aggiornamento di AXIS OS verrà rifiutato.

Secure Boot

Secure Boot è un processo di avvio costituito da una catena ininterrotta di software crittograficamente convalidati eseguita da una memoria non modificabile (bootrom). Essendo basato sull'uso del SO firmato, l'avvio sicuro assicura che un dispositivo possa essere avviato solo con software autorizzato.

Axis Edge Vault

Axis Edge Vault è una piattaforma hardware di cybersecurity che protegge il dispositivo Axis. Offre funzionalità per garantire l'identità e l'integrità del dispositivo e per proteggere le informazioni sensibili da accessi non autorizzati. Si basa su solidi moduli di calcolo crittografico (Secure Element e TPM) e sicurezza del SoC (TEE e Secure Boot), combinati con le competenze di Axis nella sicurezza dei dispositivi edge.

ID dispositivo Axis

poter verificare l'origine del dispositivo è fondamentale per stabilire che la sua identità è attendibile. Durante la produzione, ai dispositivi con Axis Edge Vault viene assegnato un certificato ID univoco e conforme a IEEE 802.1AR. È come avere un passaporto per dimostrare l'origine del dispositivo. L'ID del dispositivo viene archiviato in modo sicuro e permanente nell'archivio chiavi come certificato firmato dal certificato radice Axis. L'ID del dispositivo può essere sfruttato dall'infrastruttura IT del cliente per l'onboarding sicuro automatizzato di dispositivi e l'identificazione sicura dei dispositivi

Per maggiori informazioni relativamente alle funzioni di cybersecurity nei dispositivi Axis, vai su axis.com/learning/white-papers e cerca cybersecurity.

Dati tecnici

Panoramica dei prodotti

- Connettore di rete

- Posizione di messa a terra

- Ponticello relè

- Connettore di alimentazione

- Connettore relè

- Connettore porta

- Connettore lettore

- Connettore ausiliario

- Connettori esterni

- Pulsante di comando

Indicatori LED

| LED | Colore | Significato |

| Stato | Verde | Luce verde fissa in condizioni di normale utilizzo. |

| Giallo | Luce fissa durante l'avvio e quando si ripristinano le impostazioni. | |

| Rosso | Luce lampeggiante lenta per aggiornamento non riuscito. | |

| Rete | Verde | Luce fissa per connessione di rete a 100 MBit/s. Lampeggiante per attività di rete. |

| Giallo | Luce fissa per connessione di rete a 10 MBit/s. Lampeggiante per attività di rete. | |

| Spento | Assenza di collegamento di rete. | |

| Alimentazione | Verde | Funzionamento normale. |

| Giallo | Luce lampeggiante verde/gialla durante l'aggiornamento del firmware. | |

| Relè | Verde | Relè attivo.(1) |

| Spento | Relè inattivo. |

- Il relè è attivo quando COM è connesso a NO.

Pulsanti

Pulsante di comando

- Il pulsante di comando viene utilizzato per:

Ripristino del dispositivo alle impostazioni predefinite di fabbrica. Vedere Ripristino delle impostazioni predefinite di fabbrica.

Connettori

Connettore di rete

Connettore Ethernet RJ45 con Power over Ethernet Plus (PoE +).

UL: Power over Ethernet (PoE) sarà tramite Ethernet IEEE 802.3af / 802.3at Tipo 1 Classe 3 o Power over Ethernet Plus (PoE +) IEEE 802.3at Tipo 2 Classe 4 iniettore limitato che fornisce 44-57 V DC, 15.4 W / 30 W. Power over Ethernet (PoE) è stato valutato da UL con AXIS T8133 Midspan 30 W 1-porta.

Connettore lettore

Una morsettiera a 8 pin che supporta i protocolli OSDP e Wiegand per la comunicazione con il lettore.

Può collegare fino a due lettori OSDP (multicascata) o un lettore Wiegand. 500 mA a 12 V CC sono riservati a tutti i lettori collegati al door controller.

Configurato per un lettore OSDP

| Funzione | Pin | Nota | Dati tecnici |

| Massa CC (GND) | 1 | 0 V CC | |

| Output CC (+12 V) | 2 | Fornisce alimentazione al lettore. | 12 V CC, max 500 mA |

| A | 3 | Half-duplex | |

| B | 4 | Half-duplex |

Configurato per due lettori OSDP (multi-drop)

| Funzione | Pin | Nota | Dati tecnici |

| Massa CC (GND) | 1 | 0 V CC | |

| Output CC (+12 V) | 2 | Fornisce alimentazione ad entrambi i lettori. | 12 V CC, Max 500 mA combinata per entrambi i lettori |

| A | 3 | Half-duplex | |

| B | 4 | Half-duplex |

- Quando il lettore è alimentato dal controller, la lunghezza del cavo certificata raggiunge il massimo di 200 m (656 piedi). Verificato unicamente per i lettori Axis.

- Quando il lettore non è alimentato dal controller, la lunghezza del cavo certificata per i dati del lettore raggiunge il massimo di 1000 m (3280,8 piedi) se sono soddisfatti i seguenti requisiti del cavo: 1 doppino schermato, AWG 24, impedenza 120 ohm. Verificato unicamente per i lettori Axis.

Configurato per un lettore Wiegand

| Funzione | Pin | Nota | Dati tecnici |

| Massa CC (GND) | 1 | 0 V CC | |

| Output CC (+12 V) | 2 | Fornisce alimentazione al lettore. | 12 V CC, max 500 mA |

| D0 | 3 | ||

| D1 | 4 | ||

| LED 1 | 5 | LED rosso | |

| LED 2 | 6 | LED verde | |

| MANOMISSIONE | 7 | Ingresso digitale - collegare al pin 1 per attivarlo oppure lasciarlo isolato (scollegato) per disattivarlo. | Da 0 a max 30 V CC |

| SEGNALE ACUSTICO | 8 | Output digitale: se utilizzato con un carico induttivo, ad esempio un relè, collegare un diodo in parallelo al carico per proteggere il dispositivo da sovratensioni. | Da 0 a max 30 V CC, open-drain, 100 mA |

- Quando il lettore è alimentato dal controller, la lunghezza del cavo certificata raggiunge il massimo di 150 m (500 piedi).

- Quando il lettore non è alimentato dal controller, la lunghezza del cavo certificata per i dati del lettore raggiunge il massimo di 150 m (500 piedi) se il requisito del cavo seguente è soddisfatto: AWG 22.

Connettore porta

Una morsettiera a 4 pin utilizzata per i monitor porte (input digitale).

Il monitor porte supporta la supervisione con resistori di linea. Se il collegamento viene interrotto, viene attivato un allarme. Per utilizzare la supervisione ingressi, installare resistenze di fine linea. Per gli input supervisionati utilizzare lo schema delle connessioni. Vedere Ingressi con supervisione.

| Funzione | Pin | Note | Dati tecnici |

| Terra CC | 1, 3 | 0 V CC | |

| Ingresso | 2, 4 | Per comunicare con il monitoraggio porte. Ingresso digitale o ingresso supervisionato: collegarlo al pin 1 o 3 rispettivamente per attivarlo oppure lasciarlo isolato (scollegato) per disattivarlo. | Da 0 a max 30 V CC |

La lunghezza certificata del cavo raggiunge il massimo di 200 m (656 piedi) se è soddisfatto il seguente requisito del cavo: AWG 24.

Connettore relè

Una morsettiera a 4 pin per relè a forma di C che possono essere utilizzati, ad esempio, per controllare un blocco o un'interfaccia di un cancello.

| Funzione | Pin | Note | Dati tecnici |

| Massa CC (GND) | 1 | 0 V CC | |

| NO | 2 | Normalmente aperto. Per il collegamento di relè. Collegare un blocco di protezione intrinseca tra NO e massa CC. I due pin relè sono separati con isolamento galvanico dal resto dei circuiti se i ponticelli non vengono utilizzati. | Corrente massima = 2 A Tensione max. = 30 V CC |

| COM | 3 | Comune | |

| NC | 4 | Normalmente chiuso. Per il collegamento di relè. Collegare un blocco di sicurezza intrinseca tra NC e massa CC. I due pin relè sono separati con isolamento galvanico dal resto dei circuiti se i ponticelli non vengono utilizzati. |

Ponticello di alimentazione relè

Quando montato, il ponticello di alimentazione del relè si collega a 12 V CC o 24 V CC al pin COM del relè.

Può essere utilizzato per collegare un blocco tra i pin GND e NO o tra i pin GND e NC.

| Sorgente di alimentazione | Potenza massima a 12 V CC | Potenza massima a 24 V CC |

| IN CC | 1.600 mA | 800 mA |

| PoE | 900 mA | 450 mA |

Se il blocco non è polarizzato, si consiglia di aggiungere un diodo di ritorno esterno.

Connettore ausiliario

Utilizzare il connettore ausiliario con dispositivi esterni in combinazione con, ad esempio, rilevamento del movimento, attivazione di eventi e notifiche di allarme. Oltre al punto di riferimento 0 V CC e all'alimentazione (output CC), il connettore ausiliario fornisce l'interfaccia per:

- Ingresso digitale

- Per il collegamento di dispositivi che possono passare da un circuito chiuso ad uno aperto, ad esempio i sensori PIR, i contatti porta/finestra e i rivelatori di rottura.

- Input supervisionato

- Consente di rilevare le manomissioni su un input digitale.

- Uscita digitale

- Per il collegamento di dispositivi esterni come relè e LED. I dispositivi collegati si possono attivare tramite l'API (interfaccia per la programmazione di applicazioni) del VAPIX® o dalla pagina web del prodotto.

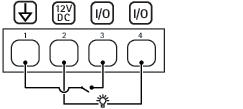

Morsettiera a 4 pin

| Funzione | Pin | Note | Dati tecnici |

| Terra CC | 1 | 0 V CC | |

| Uscita CC | 2 | Questo terminale può essere utilizzato anche per alimentare una periferica ausiliaria. Nota: questo pin può essere usato solo come uscita alimentazione. | 12 V CC Carico massimo = 50 mA in totale |

| Configurabile (ingresso o uscita) | 3–4 | Input digitale o input supervisionato - collegarlo al pin 1 per attivarlo oppure lasciarlo isolato (scollegato) per disattivarlo. Per utilizzare l'ingresso supervisionato, installare resistori terminali. Vedere il diagramma di connessione per informazioni su come collegare i resistori. | Da 0 a max 30 V CC |

| Uscita digitale: collegato internamente al pin 1 (terra CC) quando attivo e isolato (scollegato) quando inattivo. Se si utilizza un carico induttivo, ad esempio un relè, collegare un diodo in parallelo al carico per proteggerlo da sovratensioni. Gli I/O sono in grado di pilotare un carico esterno da 12 V CC, 50 mA (massimo combinato), se si utilizza l'output interno da 12 V CC (PIN 2). In caso di utilizzo di connessioni di scarico aperte in combinazione con un alimentatore esterno, gli I/O possono gestire l'alimentazione CC di 0 – 30 V CC, 100 mA. | Da 0 a max 30 V CC, open-drain, 100 mA |

- Terra CC

- Output CC 12 V

- I/O configurato come input

- I/O configurato come output

Connettore esterno

Due morsettiere a 2 pin per dispositivi esterni, ad esempio rottura vetri o rivelatori di incendio.

UL: il connettore non è stato valutato da UL per l'uso di antifurto o allarme antincendio.

| Funzione | Pin | Note | Dati tecnici |

| Terra CC | 1 | 0 V CC | |

| MANOMISSIONE | 2 | Ingresso digitale - collegare al pin 1 per attivarlo oppure lasciarlo isolato (scollegato) per disattivarlo. | Da 0 a max 30 V CC |

| Funzione | Pin | Note | Dati tecnici |

| Terra CC | 1 | 0 V CC | |

| ALLARME | 2 | Ingresso digitale - collegare al pin 1 per attivarlo oppure lasciarlo isolato (scollegato) per disattivarlo. | Da 0 a max 30 V CC |

Connettore di alimentazione

Morsettiera a 2 pin per ingresso alimentazione CC. Utilizzare una sorgente di alimentazione limitata (LPS) compatibile con una bassissima tensione di sicurezza (SELV) con una potenza di uscita nominale limitata a ≤100 W o una corrente nominale di uscita limitata a ≤5 A.

| Funzione | Pin | Note | Dati tecnici |

| Massa CC (GND) | 1 | 0 V CC | |

| Input CC | 2 | Per l'alimentazione del dispositivo quando non si utilizza Power over Ethernet. Nota: questo pin può essere usato solo come alimentazione. | 12 V CC, max 36 W |

UL: l'alimentazione CC deve essere fornita da un alimentatore conforme a UL 603, a seconda dell'applicazione, dotato delle classificazioni appropriate.

Ingressi con supervisione

Per utilizzare gli input supervisionati, installare resistori terminali in base al diagramma di seguito riportato.

Prima connessione parallela

I valori dei resistori devono essere 4,7 kΩ e 22 kΩ.

Connessione prima in serie

I valori dei resistori devono essere gli stessi e i possibili valori sono 1 kΩ, 2,2 kΩ, 4,7 kΩ e 10 kΩ.

Si consiglia l'uso di cavi intrecciati e schermati. Connetti schermatura a 0 V CC.

Priorità alimentazione

Questo dispositivo può essere alimentato tramite input PoE o CC. Vedere Connettore di rete e Connettore di alimentazione.

Quando PoE e CC sono entrambi collegati prima dell'accensione del dispositivo, PoE viene utilizzato per l'alimentazione.

PoE e CC sono entrambi collegati e PoE è attualmente in fase di alimentazione. Quando si perde l'alimentazione PoE, il dispositivo utilizza CC per l'alimentazione senza riavvio.

PoE e CC sono entrambi collegati e CC è attualmente in fase di alimentazione. In caso di perdita di alimentazione CC, il dispositivo si riavvia e utilizza PoE per l'alimentazione.

Quando CC viene utilizzato durante l'avvio e PoE viene collegato dopo l'avvio del dispositivo, viene utilizzato CC per l'alimentazione.

Quando PoE viene utilizzato durante l'avvio e CC viene collegato dopo l'avvio del dispositivo, viene utilizzato PoE per l'alimentazione.

Risoluzione dei problemi

Ripristino delle impostazioni predefinite di fabbrica

Il ripristino dei valori predefiniti di fabbrica deve essere effettuato con cautela. Tale operazione consentirà di ripristinare i valori predefiniti di fabbrica per tutte le impostazioni, incluso l'indirizzo IP.

Per ripristinare il dispositivo alle impostazioni predefinite di fabbrica:

Scollegare l'alimentazione dal dispositivo.

Tenere premuto il pulsante di comando quando si ricollega l'alimentazione. Vedere Panoramica dei prodotti.

Tenere premuto il pulsante di comando per 25 secondi finché l'indicatore LED di stato non emette nuovamente una luce gialla.

Rilasciare il pulsante di comando. La procedura è terminata quando il LED di stato diventa verde. Se nella rete non è disponibile un server DHCP, l'indirizzo IP del dispositivo sarà predefinito con uno dei seguenti:

Dispositivi con AXIS OS 12.0 e successivo: Ottenuto dal subnet dell'indirizzo di collegamento locale (169.254.0.0/16)

Dispositivi con AXIS OS 11.11 e precedente: 192.168.0.90/24

Utilizzare gli strumenti per l'installazione e la gestione del software per assegnare un indirizzo IP, impostare la password e accedere al dispositivo.

È inoltre possibile reimpostare i parametri ai valori predefiniti di fabbrica mediante l'interfaccia Web del dispositivo. Andare a Maintenance (Manutenzione) > Factory default (Impostazione di fabbrica) e fare clic su Default (Predefinito).

Opzioni AXIS OS

Axis offre la gestione del software dei dispositivi in base alla traccia attiva o alle tracce di supporto a lungo termine (LTS). La traccia attiva consente di accedere continuamente a tutte le funzionalità più recenti del dispositivo, mentre le tracce LTS forniscono una piattaforma fissa con versioni periodiche incentrate principalmente sulle correzioni di bug e sugli aggiornamenti della sicurezza.

Si consiglia di utilizzare AXIS OS della traccia attiva se si desidera accedere alle funzionalità più recenti o se si utilizzano le offerte del sistema end-to-end Axis. Le tracce LTS sono consigliate se si utilizzano integrazioni di terze parti che non vengono convalidate continuamente a fronte della traccia attiva più recente. Con il supporto a lungo termine (LTS), i dispositivi possono mantenere la sicurezza informatica senza introdurre modifiche funzionali significative o compromettere eventuali integrazioni presenti. Per informazioni più dettagliate sulla strategia del software del dispositivo AXIS, visitare axis.com/support/device-software.

Controllo della versione corrente del AXIS OS

AXIS OS determina la funzionalità dei nostri dispositivi. Quando ti occupi della risoluzione di problemi, consigliamo di cominciare controllando la versione AXIS OS corrente. L'ultima versione potrebbe contenere una correzione che risolve il tuo particolare problema.

Per controllare la versione corrente di AXIS OS:

Andare all'interfaccia Web del dispositivo > Status (Stato).

Vedere la versione AXIS OS in Device info (Informazioni dispositivo).

Aggiornare AXIS OS

- Quando si esegue l'aggiornamento del software del dispositivo, le impostazioni preconfigurate e personalizzate vengono salvate. Axis Communications AB non può garantire il salvataggio delle impostazioni, anche se le funzionalità sono disponibili nella nuova versione del sistema operativo AXIS OS.

- A partire da AXIS OS 12.6, è necessario installare tutte le versioni LTS comprese tra la versione attuale del dispositivo e la versione di destinazione. Ad esempio, se la versione del software di installazione del dispositivo è AXIS OS 11.2, è necessario installare la versione LTS AXIS OS 11.11 prima di poter effettuare l'aggiornamento del dispositivo ad AXIS OS 12.6. Per ulteriori informazioni, consultare Portale AXIS OS: Percorso di aggiornamento.

- Assicurarsi che il dispositivo rimanga collegato alla fonte di alimentazione durante il processo di aggiornamento.

- Quando si aggiorna il dispositivo con la versione più recente di AXIS OS nella traccia attiva, il dispositivo riceve le ultime funzionalità disponibili. Leggere sempre le istruzioni di aggiornamento e le note di rilascio disponibili con ogni nuova versione prima dell'aggiornamento. Per la versione AXIS OS più aggiornata e le note sul rilascio, visitare il sito Web axis.com/support/device-software.

- Dal momento che il database di utenti, gruppi, credenziali e altri dati viene aggiornato dopo un aggiornamento di AXIS OS, il completamento del primo avvio potrebbe richiedere alcuni minuti. Il tempo richiesto dipende dalla quantità di dati.

Scarica il file AXIS OS sul tuo computer, disponibile gratuitamente su axis.com/support/device-software.

Accedi al dispositivo come amministratore

Andare a Maintenance > AXIS OS upgrade (Manutenzione > Aggiornamento AXIS OS) e fare clic su Upgrade (Aggiorna).

- Al termine dell'operazione, il dispositivo viene riavviato automaticamente.

Una volta riavviato il dispositivo, cancellare la cache del browser Web.

Problemi tecnici e possibili soluzioni

Problemi durante l'aggiornamento di AXIS OS

Aggiornamento di AXIS OS non riuscito Se l'aggiornamento non riesce, il dispositivo ricarica la versione precedente. Il motivo più comune è il caricamento di un AXIS OS errato. Controllare che il nome del file di AXIS OS corrisponda al dispositivo e riprovare. |

Problemi dopo l'aggiornamento di AXIS OS Se si riscontrano problemi dopo l'aggiornamento, ripristinare la versione installata in precedenza dalla pagina Maintenance (Manutenzione). |

Problemi durante l'impostazione dell'indirizzo IP

Impossibile impostare l'indirizzo IP

|

Problemi di accesso al dispositivo

Impossibile effettuare l'accesso al dispositivo tramite un browser. Quando HTTPS è abilitato, controllare di utilizzare il protocollo corretto (HTTP o HTTPS) durante il tentativo di accesso. Potrebbe essere necessario digitare manualmente Se si è smarrita la password per l'account root, è necessario ripristinare le impostazioni predefinite di fabbrica del dispositivo. Per le istruzioni, vedere Ripristino delle impostazioni predefinite di fabbrica. |

L'indirizzo IP è stato modificato dal server DHCP Gli indirizzi IP ottenuti da un server DHCP sono dinamici e potrebbero cambiare. Se l'indirizzo IP è stato modificato, utilizzare AXIS IP Utility o AXIS Device Manager per individuare il dispositivo sulla rete. Identificare il dispositivo utilizzando il relativo numero di serie o modello oppure il nome DNS (se è stato configurato). Se necessario, è possibile assegnare manualmente un indirizzo IP statico. Per istruzioni, vedere axis.com/support. |

Errore del certificato durante l'utilizzo di IEEE 802.1X Per un corretto funzionamento dell'autenticazione, le impostazioni della data e dell'ora nel dispositivo Axis devono essere sincronizzate con un server NTP. Andare a System > Date and time (Sistema > Data e ora). |

Il browser non è supportato Per un elenco dei browser consigliati, consultare Supporto browser. |

Impossibile accedere al dispositivo dall'esterno Per accedere al dispositivo esternamente, si consiglia di usare una delle seguenti applicazioni per Windows®:

Per istruzioni e download, visitare axis.com/vms. |

Problemi con MQTT

Impossibile collegarsi tramite la porta 8883 con MQTT su SSL Il firewall blocca il traffico che utilizza la porta 8883 poiché è considerato non sicuro. In alcuni casi il server/broker potrebbe non fornire una porta specifica per la comunicazione MQTT. Potrebbe essere ancora possibile utilizzare MQTT su una porta normalmente utilizzata per il traffico HTTP/HTTPS.

|

Problemi con il funzionamento del dispositivo

Il riscaldatore anteriore e il tergicristallo non funzionano Se il riscaldatore anteriore o il tergicristallo non si attivano, confermare che il coperchio superiore sia fissato correttamente alla parte inferiore dell'alloggiamento. |

Se non si riesce a trovare qui ciò che si sta cercando, provare ad accedere alla sezione relativa alla risoluzione dei problemi all'indirizzo axis.com/support.

Contattare l'assistenza

Se serve ulteriore assistenza, andare su axis.com/support.